Komponen penting perlindungan terhadap akses yang tidak sah

Setiap orang yang berakal sehat memiliki sesuatu yang disembunyikan. Ini normal. Tidak ada yang mau melihat private key miliknya untuk mengakses repositori, kode penting atau foto pribadinya di sweter rusa bocor.

Oleh karena itu, saya memikirkannya dan memutuskan untuk mengumpulkan di satu tempat daftar periksa standar tertentu untuk perlindungan komprehensif laptop saya. Saya sengaja memutus PC yang tidak bergerak karena mereka tidak terlalu rentan terhadap ancaman "lupa di bilah secara tidak sengaja". Dengan 6 kilogram hard drive, heat pipe dan tower cooler, ini jauh lebih sulit untuk dilakukan.

Saya akan mencoba membahas ancaman utama dan metode perlindungan. Misalnya, orang sering lupa bahwa memasukkan kata sandi di bawah kamera adalah ide yang buruk. Penambahan Anda akan sangat dihargai.

Paranoia tidak produktif

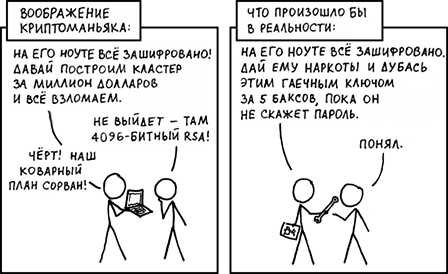

Kita dapat berfantasi sebanyak yang kita inginkan tentang rayap di kompartemen baterai dan booting dari hard drive eksternal yang menyamar sebagai pembuat kopi. Tidak, semua ini benar-benar dapat diterapkan, tetapi, seperti yang diperlihatkan oleh praktik, itu sangat tidak berguna dan sangat mempersulit kehidupan pemiliknya.

Sayangnya, skema paling canggih sering kali dipatahkan dengan kunci pas $ 5 yang sama. Oleh karena itu, kami akan segera menetapkan tingkat perlindungan yang cukup seimbang, di mana, untuk menghidupkan laptop, tidak perlu mengumpulkan kunci enam dari fragmen Shamir.

Kekhawatiran terbesar kami adalah laptop dapat diakses secara fisik. Ini penuh dengan kebocoran hard drive dan bonus rootkit. Ini sangat berbahaya jika Anda tidak menyadari bahwa komputer telah berada di tangan seseorang.

Merasa seperti seorang putri ajaib

Masalah akses tersembunyi diselesaikan dengan kebodohan sederhana. Sebagai permulaan, Anda perlu mempelajari cara membuat wajah poker di toko yang menjual kuku palsu, anting plastik, dan kesenangan serupa termurah untuk anak perempuan berusia 10 tahun. Ya, kami membutuhkan cat berkilau. Anehnya, tetapi hampir tidak mungkin untuk menyamarkan fakta membuka sekrup kasing, jika setetes kengerian warna-warni itu diterapkan pada mereka selama 50 rubel. Struktur pernis akan terganggu dan orientasi partikel akan berubah bahkan saat mencoba menghaluskan semuanya dengan setetes pelarut. Sangat nyaman untuk menggunakan dua poles berbeda dengan partikel seperti rambut panjang untuk ini.

Selain itu, Anda dapat menggunakan opsi standar seperti kunci kensington. Tetapi ini lebih mungkin bukan tentang perlindungan dari akses tersembunyi, tetapi tentang memasang laptop ke lemari yang lebih berat sehingga tidak akan diseret saat Anda keluar untuk minum kopi.

Membuka kunci

OS modern apa pun yang lebih atau kurang mengasumsikan pemblokiran otomatis sesi pengguna saat menutup penutup laptop, memblokirnya secara manual, atau setelah batas waktu tertentu. Sayangnya, setiap upaya untuk melakukannya dengan aman mengarah ke opsi "buat tidak nyaman". Oleh karena itu, masuk akal untuk mempertimbangkan kerugian dari metode membuka kunci yang mudah dan populer yang disederhanakan.

Sidik jari, jika ada sensor laptop khusus. Tidak buruk dalam banyak situasi, tetapi memiliki beberapa masalah mendasar yang umum terjadi pada semua biometrik. Itu tidak bisa diganti karena jumlah jari yang tidak bisa dikompromikan cenderung habis. Ini juga sangat mudah digunakan di bawah tekanan. Saya rasa saya tidak akan salah jika saya berasumsi bahwa kebanyakan orang menggunakan cetakan jari telunjuk kanan. Selain itu, sensor segmen konsumen standar tidak mengontrol parameter tidak langsung seperti adanya pulsasi kapiler, yang memungkinkan tidak hanya meletakkan jari secara terpisah dari pemiliknya, tetapi juga replika dangkal yang diambil dari gelas di batang.

Berbagai jenis buka kunci wajah juga menjadi sangat populer setelah ponsel, tetapi dalam banyak kasus mereka sama sekali tidak cocok untuk kontrol akses. Kamera biasa dengan senang hati dibuka kuncinya sebagai tanggapan atas foto dari jejaring sosial yang ditampilkan di layar ponsel. Nah, semua masalah yang sama dengan akses tidak disengaja.

Perangkat terpercaya seperti gelang fitnes sudah semakin menarik. Tetapi mereka memiliki masalah lain - jangkauan yang tidak terkendali. Sepertinya sudah menjauh dari laptop untuk minum kopi, tapi koneksi dengan gelang masih terjaga. Pada kenyataannya, metode ini hanya cocok untuk melindungi komputer Anda dari pencurian.

Ringkasan: Cara terbaik adalah memasukkan sandi dari penyimpanan yang tidak dapat dipulihkan di materi abu-abu pemilik. Tetapi jika sangat mengganggu, maka sidik jari, meskipun itu mengurangi perlindungan. Dan kenyataannya, Anda tidak boleh memasukkan kata sandi di bawah kamera pengintai. Izin lebih dari cukup untuk memulihkannya.

Enkripsi

Ini adalah hal yang tidak masuk akal untuk dibahas. Itu pasti perlu untuk mengenkripsi. Ya, secara resmi, ini meningkatkan risiko kehilangan data yang tidak dapat diubah. Tetapi ada dua argumen balasan sekaligus:

- Lebih baik mengubur data yang sangat berharga dalam bentuk daging cincang yang dienkripsi, tetapi tidak memberikannya ke tangan yang salah.

- Hard drive bisa saja gagal sewaktu-waktu, karena bintang-bintang tidak sejajar dengan baik. Oleh karena itu, enkripsi tidak dengan cara apa pun membatalkan pencadangan.

Tetap memutuskan bagaimana cara terbaik untuk menerapkannya. Kepercayaan terbesar secara tradisional diberikan pada opsi implementasi gratis. LUKS dengan dm-crypt untuk Linux dan varian disk lengkap seperti VeraCrypt untuk semua varian OS. Pilihan terakhir ini bagus karena fleksibilitasnya dalam pemilihan algoritma enkripsi disk dan kemampuan untuk menggunakan token dan file kunci pada media eksternal. Sayangnya, menggunakan file selain kata sandi hanya mungkin untuk kontainer di tingkat OS, tetapi tidak untuk enkripsi disk penuh.

Selain opsi ini, saya juga ingin menyarankan enkripsi disk penuh dengan SED - Disk yang mengenkripsi sendiri. Saat ini, ada spesifikasi TCG OPAL 2.0, yang dipatuhi oleh sebagian besar SSD modern. Keuntungan utama dari pendekatan ini adalah overhead enkripsi nol. CPU bahkan tidak mencoba untuk melakukan tugas ini, dan semua enkripsi sepenuhnya transparan ke sistem operasi. Semuanya ditangani langsung dengan pengontrol SSD. Selain itu, jika kita melihat spesifikasi untuk seri EVO Samsung umum, akan jelas bahwa mereka, pada prinsipnya, melakukan enkripsi AES pada semua data dengan kunci terprogram di luar kotak. Itu hanya tidak menambahkan kunci khusus lain di atas kunci ini secara default. Tetapi setelah mengaktifkan enkripsi, disk hanya dapat diakses setelah memasukkan kunci pengguna saat boot. Ada yang sangat bagusLihat manual Dell tentang topik ini.

Penting untuk tidak melupakan bahwa semua enkripsi tidak berguna saat komputer dalam keadaan tidak terkunci. Oleh karena itu, penting untuk menjaga pemblokiran otomatis setelah jangka waktu yang sangat singkat. Ada masalah dengan disk pengenkripsi sendiri. Tombol disetel ulang pada saat siklus hidup-mati lengkap. Karena proses enkripsi transparan untuk OS, pembatalan autentikasi biasa tidak memblokir hard drive. Selain itu, pada beberapa model laptop, SSD tidak mengganggu daya pada saat reboot, yang berpotensi membuat seluruh sistem menjadi rentan. Saya merekomendasikan membaca presentasi dari BlackHat tentang topik ini .

Selain itu, jangan lupa untuk mencadangkan data Anda. Biasanya, opsi terbaik adalah menggunakan cloud komersial dengan pembongkaran data terenkripsi. Atau Anda dapat menyiapkan Nextcloud dan mengatur replika data di mesin tepercaya.

Poin lain yang jelas dan tidak begitu jelas

Harap perbarui tepat waktu. Saya sendiri terkadang duduk lama di Ubuntu LTS, yang sudah masuk ke oldstable. Tapi tetap, jangan tunda sampai akhir dari dukungan keamanan untuk OS dan komponen kunci Anda. Setiap CVE yang tidak ditutup adalah vektor serangan potensial.

Jangan pernah menghubungkan perangkat yang tidak dikenal. Ini basi, tetapi ini adalah vektor tipikal untuk mendapatkan kontrol, terutama jika OS memiliki kerentanan atau digunakan zero-day. Jika Anda benar-benar membutuhkannya, maka lebih baik menggunakan live-cd dari distribusi linux manapun.

Pantau terus perangkat lunak yang Anda instal. Sekarang semua orang ingin menggali file Anda. Sulit untuk menyembunyikan dari Microsoft, orang hanya bisa berharap bahwa mereka tidak mengabaikan setidaknya beberapa kotak centang. Nah, tentang efisiensi penyaringan telemetri di tingkat DNS dari lubang-pi lokal. Namun selain utilitas sistem, ada juga antivirus pihak ketiga, klien penyimpanan cloud dengan EULA yang suram, dan hak untuk memberi Anda "pintasan untuk aplikasi konferensi video" sebesar 101 megabyte. Lebih suka alternatif perangkat lunak gratis bila memungkinkan. Mereka, pada umumnya, tidak membuat game seperti itu.

Daftar periksa

- Perlindungan harus proporsional dengan ancaman. Gunakan metode sederhana dan andal yang tidak menghalangi.

- Memberikan perlindungan terhadap pembukaan kasing yang tersembunyi. Beberapa tetes cat kuku akan mengatasi masalah ini.

- . , , .

- . — LUKS VeraCrypt , CPU IOPS. — TCG OPAL 2.0. .

- . - , - .

- security- .

- .

- .