Penguncian akun merepotkan administrator sistem dan biasa terjadi di Active Directory (AD). Menurut penelitian , penguncian akun adalah alasan paling umum untuk menghubungi dukungan TI.

Dan alasan utama pemblokiran akun Active Directory (selain saat pengguna lupa sandi mereka) adalah aplikasi yang berjalan atau layanan latar belakang pada perangkat yang diautentikasi dengan kredensial yang kedaluwarsa. Karena pengguna diharuskan menggunakan lebih banyak perangkat, masalah ini bertambah parah. Untuk mengatasi masalah ini, sysadmin perlu menemukan aplikasi yang berjalan dengan kredensial yang kedaluwarsa dan kemudian menghentikannya atau meminta pengguna untuk memperbarui kredensial.

Cara Active Directory menangani kunci akun tidaklah mutakhir. Di masa lalu, ketika sebagian besar pengguna Office masuk dari satu perangkat, mudah bagi mereka untuk melacak kredensial mereka. Tapi sekarang situasinya sudah berubah.

Dalam artikel ini, kami akan menjelaskan lebih detail bagaimana terjadi kunci akun Direktori Aktif, cara memperbaikinya, dan cara membuat kebijakan yang akan mengurangi waktu dan sumber daya yang dihabiskan untuk membuka akun.

Sekilas: Alasan Paling Umum untuk Memblokir Direktori Aktif

Sebagian besar penguncian akun Active Directory terjadi karena salah satu dari dua alasan: pengguna lupa sandi , atau tidak memperbarui kredensial di semua perangkat .

Dalam kasus pertama, ketika pengguna lupa kata sandi, administrator hanya perlu menyetel ulang kredensial pengguna, mengingatkan mereka bahwa penting untuk membuat kata sandi yang kuat, atau bahkan menyarankan mereka untuk menggunakan pengelola kata sandi untuk mengurangi jumlah kata sandi yang harus diingat. Dalam kasus kedua, ketika beberapa perangkat atau layanan mencoba masuk dengan data lama, masalah ini memerlukan solusi yang lebih kompleks, dan inilah yang akan kita lihat di artikel kita.

Mekanisme dasar dari jenis penguncian akun ini adalah sebagai berikut. Secara default, Active Directory memblokir pengguna setelah tiga kali gagal login. Dalam kebanyakan kasus, saat pengguna diminta untuk memperbarui kredensial akun Direktori Aktif mereka, mereka melakukannya di perangkat yang paling sering digunakan. Perangkat lain untuk pengguna ini dapat mempertahankan kredensial lama, dan program atau layanan secara otomatis akan terus mencoba mengakses Active Directory menggunakannya. Karena kredensial pada perangkat ini tidak lagi valid, mereka tidak akan dapat masuk, dan Active Directory akan mengunci akun dengan sangat cepat untuk mencegah apa yang tampak seperti serangan brute-force.

Dalam banyak kasus, sysadmin akan dipaksa untuk mengidentifikasi sumber upaya login ilegal ini dan memblokirnya atau meminta pengguna untuk memperbarui kredensial mereka. Dalam lingkungan saat ini, di mana pengguna mungkin perlu masuk dari lusinan sumber yang berbeda, menemukan akar masalah dapat menjadi tugas yang menakutkan, serta mengembangkan kebijakan pemblokiran yang tepat yang dapat mengurangi frekuensi masalah tersebut. Nanti di artikel ini, kami akan menunjukkan kepada Anda cara menangani keduanya.

Alasan Umum Pemblokiran di Direktori Aktif

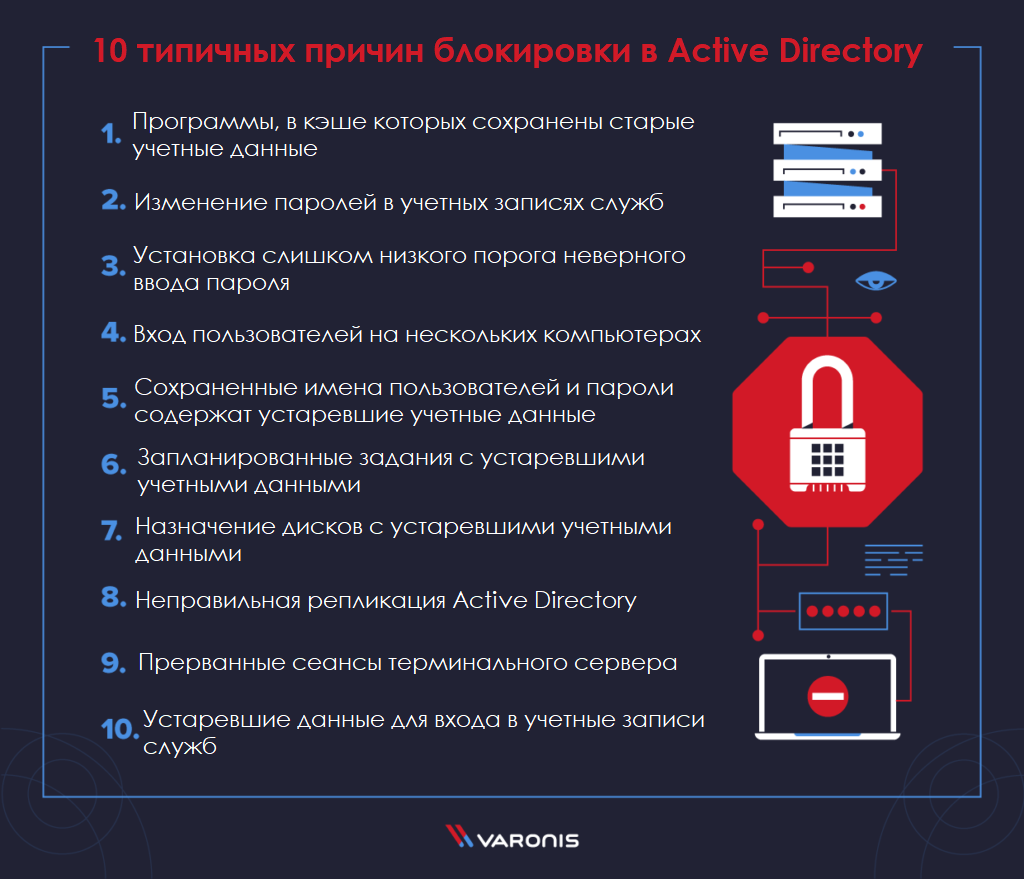

Sebelum kita berbicara tentang solusi untuk membantu masalah penguncian akun Anda, perlu dicatat bahwa selain dua alasan penguncian akun yang paling umum di atas, masih banyak lainnya.

Microsoft memiliki seluruh artikel TechNet tentang cara memecahkan masalah pemblokiran, dan daftarnya mencakup:

- Program yang memiliki kredensial lama di cache mereka

- mengubah kata sandi di akun layanan;

- menetapkan ambang batas yang terlalu rendah untuk entri kata sandi yang salah;

- login pengguna di banyak komputer;

- nama pengguna dan kata sandi yang disimpan mengandung kredensial yang kedaluwarsa;

- pekerjaan terjadwal dengan kredensial usang;

- menetapkan drive dengan kredensial usang;

- replikasi yang salah dari Active Directory;

- sesi server terminal terputus;

- login akun layanan yang kedaluwarsa.

Memecahkan masalah pemblokiran Active Directory akan lebih mudah jika Anda memiliki pemahaman yang baik tentang dasar-dasar Active Directory. Kami telah menulis banyak tutorial untuk membantu Anda menguasai Active Directory. Kami merekomendasikan untuk memulai dengan panduan kami untuk tutorial Active Directory terbaik . Pastikan Anda memahami perbedaan antara pengguna dan komputer di Active Directory , cara kerja layanan Active Directory , dan perbedaan antara AD dan LDAP .

Setelah Anda memahami topik ini, Anda akan memiliki pemahaman yang sangat baik tentang cara kerja pemblokiran akun.

Memecahkan masalah pemblokiran akun

Karena banyaknya penyebab potensial dari penguncian akun Direktori Aktif, administrator sistem sering kali harus berusaha keras untuk mengatasi masalah ini. Administrator sistem harus mengkonfigurasi sistem untuk melacak jumlah pengguna yang mengaktifkan kunci di hutan domain sehingga mereka dapat memecahkan masalah penguncian sebelum mereka dibanjiri dengan panggilan pengguna.

Langkah pertama

Saat Anda pertama kali mengidentifikasi akun yang diblokir, tugas pertama dan terpenting adalah menentukan apakah pemblokiran tersebut disebabkan oleh serangan cyber.

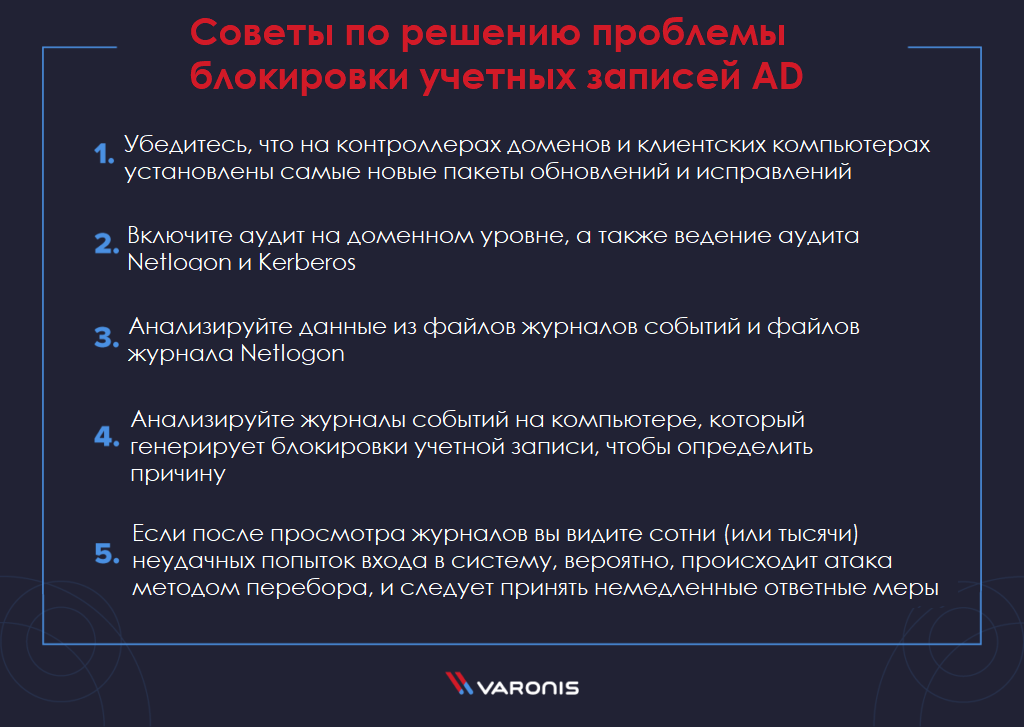

Ada beberapa langkah penting yang harus Anda ambil untuk memastikan Anda memiliki cukup informasi untuk diselidiki:

- Pastikan bahwa paket layanan dan hotfix terbaru diinstal di pengontrol domain dan komputer klien.

- Konfigurasi komputer untuk pengumpulan data:

- mengaktifkan audit di tingkat domain;

- aktifkan Netlogon logging;

- aktifkan logging Kerberos.

- Menganalisis data dari file log peristiwa dan file log Netlogon. Ini akan membantu menentukan di mana dan untuk alasan apa kunci tersebut terjadi.

- Analisis log peristiwa di komputer yang menghasilkan kunci akun untuk menentukan penyebabnya.

Jika, setelah meninjau log ini, Anda melihat ratusan (atau ribuan) upaya login yang gagal, Anda mungkin melihat serangan brute force pada sistem Anda dan Anda harus segera mengambil tindakan. Jika ternyata penyumbatan itu disebabkan oleh alasan biasa, Anda perlu mencari tahu bagaimana hal itu bisa terjadi.

Faktor yang Perlu Dipertimbangkan dalam Kebijakan Pemblokiran

Jika Anda terus-menerus mengalami beberapa jenis penguncian akun Direktori Aktif, Anda dapat memperbaikinya dengan meninjau kebijakan penguncian Anda.

Banyak administrator akan memberi tahu Anda bahwa sebagian besar, jika tidak semua, penguncian akun dapat diatasi dengan menerapkan kebijakan penguncian akun Active Directory yang lebih cerdas . Pendukung pendekatan ini menyarankan agar administrator membuka GPO default untuk domain dan mengubah pengaturan pemblokiran yang sesuai ke yang lebih sesuai.

Parameter ambang penguncian akunharus diubah ke angka yang jauh lebih besar dari 3 - mungkin 20 atau 30 - sehingga pemblokiran hanya dipicu oleh serangan brute force oleh peretas (dalam hal ini, ada ratusan percobaan).

Durasi penguncian akun - waktu menunggu sebelum membuka akun secara otomatis - harus disetel ke 10 menit (bukan, katakanlah, 12 jam), atau nilai default nol (yang berarti penguncian permanen) ...

Terakhir, setelan "setel ulang kebijakan penguncian akun setelah" disetel ke 1 menit secara default. Anda dapat membaca lebih lanjut tentang pendekatan ini di sini .

Setelah mendapatkan saran profesional dari beberapa insinyur Varonis, saya mengetahui bahwa mengubah pengaturan pemblokiran Active Directory default juga dapat membantu. Tetapi Anda harus berhati-hati dengan ini, karena Anda harus terlebih dahulu memeriksa kekuatan keseluruhan kata sandi karyawan. Jika kebijakan sandi Anda kuat, meningkatkan "Ambang Batas Penguncian Akun" mungkin masuk akal, jika tidak, hal itu mungkin tidak berhasil. Selain itu, ada argumen bagus bahwa ambang batas ini harus selalu nol. Akibatnya, pengguna akan dipaksa untuk menghubungi dukungan untuk membuka blokir akun mereka.

Pada akhirnya, pendekatan yang Anda ambil akan bergantung pada lingkungan Anda dan jumlah penyumbatan yang Anda temui setiap hari. Anda harus berusaha untuk menerapkan kebijakan penguncian yang mengontrol jumlah upaya penyetelan ulang akun sambil tetap dapat menangkap penyusup yang mencoba masuk ke jaringan Anda.

Tiga alat untuk menangani kunci akun Direktori Aktif

Penguncian akun Active Directory sangat umum dan menjadi sumber frustrasi bagi administrator jaringan sehingga beberapa alat telah dirancang secara khusus untuk mengatasi masalah tersebut. Beberapa disediakan oleh Microsoft dan lainnya ditawarkan oleh pihak ketiga. Berikut ini daftar yang terbaik:

Perangkat Lunak Status Penguncian Akun

Ini adalah seperangkat alat standar yang disediakan Microsoft untuk mengelola penguncian akun Direktori Aktif. Ini terdiri dari sejumlah komponen individu.

Masing-masing akan membantu Anda menjelajahi berbagai aspek jaringan Anda:

- EventCombMT.exe mengumpulkan dan memfilter peristiwa dari log peristiwa pengontrol domain. Alat ini memiliki pencarian built-in untuk kunci akun. Ini mengumpulkan ID peristiwa yang terkait dengan kunci akun tertentu ke dalam file teks terpisah yang kemudian dapat diekspor.

- LockoutStatus.exe , . , .

- Netlogon Netlogon NT LAN Manager (NTLM). Netlogon — . Netlogon NLParse.exe, .

- Acctinfo ADUC ( Active Directory), lastLogon ( ) Password Expires ( ). , ADUC, « ». , .

ADLockouts

Ini adalah program sederhana yang mencoba melacak sumber dari upaya sandi tidak valid yang mengakibatkan pemblokiran Active Directory.

Alat ini bagus untuk jaringan kecil, tetapi tidak seefektif di lingkungan yang lebih besar. Aplikasi mencari setiap domain dan pengontrol domain untuk login yang gagal, dan kemudian menganalisis semua kejadian terkait. Tujuannya adalah untuk menentukan alasan penyumbatan. Setelah itu, program menganalisis setiap mesin dan menampilkan semua kasus umum kunci akun untuk sejumlah objek: drive yang dipetakan, sesi jarak jauh lama, tugas terjadwal, dan banyak lagi.

PowerShell

Tentu saja, Anda dapat mengambil pendekatan paling langsung untuk menyelidiki mengapa akun Active Directory dikunci dan menggunakan PowerShell. Proses ini dapat memakan waktu sedikit lebih lama dan menjadi lebih rumit daripada alat di atas, tetapi juga akan memberi Anda informasi yang lebih detail tentang apa yang sebenarnya terjadi pada sistem Anda.

Dengan menggunakan PowerShell, Anda dapat dengan mudah memfilter log peristiwa untuk peristiwa khusus akun guna menentukan sumber penguncian akun:

- Ini dapat dilakukan dengan menggunakan Get-EventLog cmdlet dan perintah berikut:

Get-EventLog -LogName Security | ?{{$_.message -like "*locked*USERNAME*"}} | fl -property *

- Get-UserLockoutStatus . , , , , .

Jika Anda seorang administrator jaringan, Anda mungkin tidak perlu menjelaskan betapa merepotkannya memblokir akun Active Directory. Dengan pemikiran ini, Anda tergoda untuk memperlakukan penguncian akun sebagai fitur integral dari Active Directory dan secara otomatis membuka akun pengguna segera setelah Anda menerima permintaan dukungan.

Namun, ini adalah pendekatan yang salah. Dengan meluangkan waktu untuk menyelidiki akar penyebab penguncian akun, Anda dapat mencegahnya agar tidak sering terjadi. Selain itu, mengubah kebijakan pemblokiran dapat menjadi cara yang efektif untuk menentukan kapan kesalahan pengguna menyebabkan pemblokiran dan kapan kejahatan dunia maya menyerang jaringan Anda.

Pada akhirnya, pemahaman Anda tentang Active Directory akan menentukan seberapa efektif Anda dapat mencegah dan mengelola penguncian akun. Jika Anda sering merasa frustrasi dengan ketidakmampuan untuk melacak sumber masalah ini, Anda dapat menggunakan sumber daya yang kami sediakan. Secara khusus, lihat Panduan untuk Pengguna dan Komputer kami di Direktori Aktif dan Panduan kami untuk Melabeli Data Sensitif untuk membantu Anda melindungi jaringan Anda dari serangan dunia maya dengan lebih baik.