Artikel ini menjelaskan dengan kata-kata sederhana algoritme kripto yang saat ini relevan dengan standar keamanan informasi Rusia, dan tautan pilihan ke materi yang, jika diinginkan, akan membantu untuk memahaminya secara lebih mendalam. Dan juga, di akhir artikel, bekerja dengan hasil kriptanalisis dari salah satu elemen terpenting dari algoritma ini diberikan.

Dari berita

. , .

2020 « — , », . , . , 2024 , .

, .

, .

34.10-2018 . 256 512 .

, . , , . , , , .

, , , .

,

,

,

, ( )

,

,

.

, . .

,

, ,

,

,

.

,

.

.

.

:

.

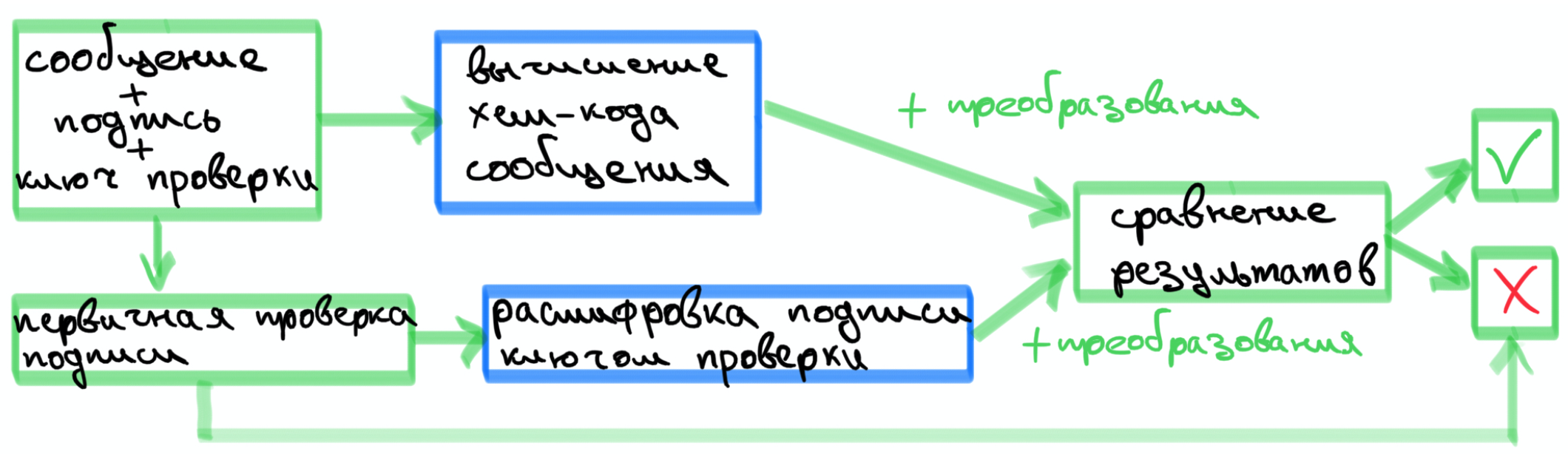

— -() - , , - — .

— ,

— , -

.

,

1.

— , .

— .

— , .

.

.

— ,

.

,

0, .

: .

.

: c

— , , , .

— - , .

— ,

, -

.

,

1.

.

— ,

.

— ,

: /

-

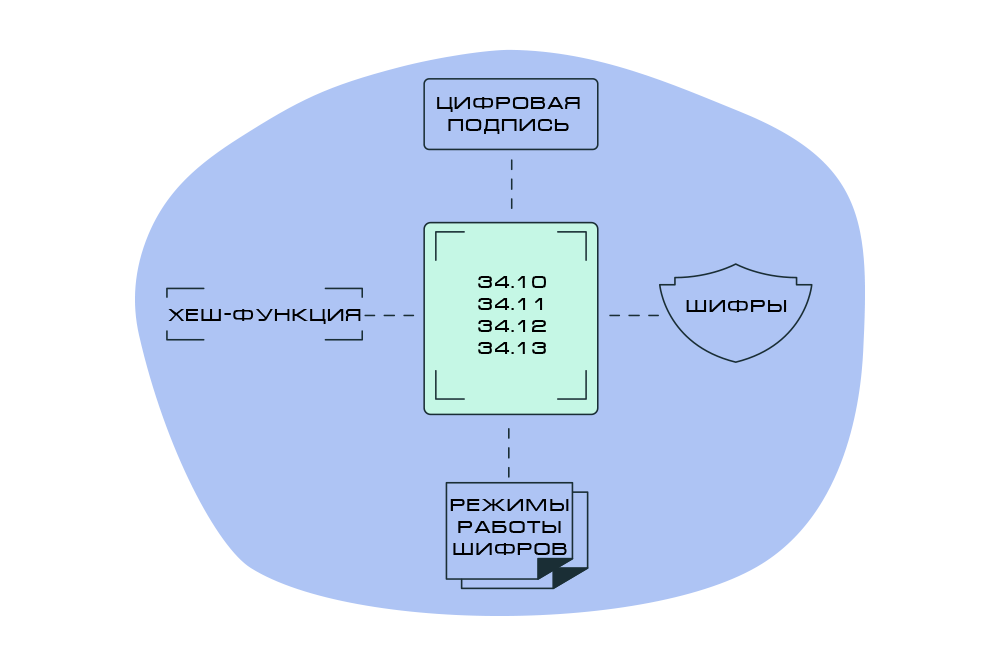

34.11-2018 . -, , .

, 512 ( ). - 256 512 .

34.12-2018 . — 128 64 256 .

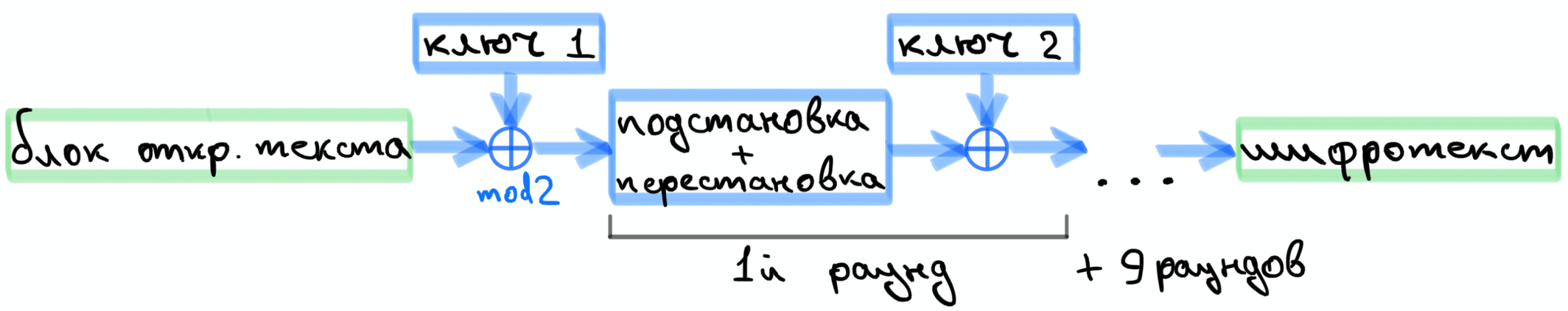

10 , , ( ).

.

, , .

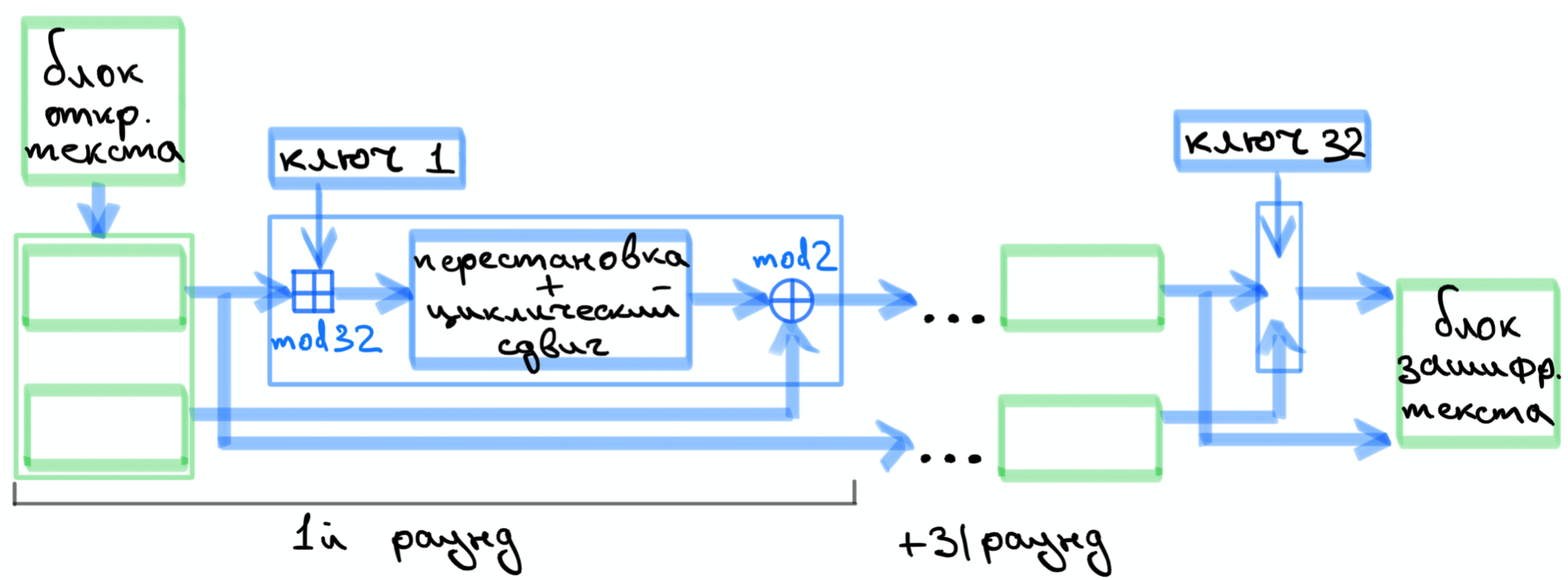

32 , , .

, .

. , , . , .

. , .

2, XOR. , , .

, .

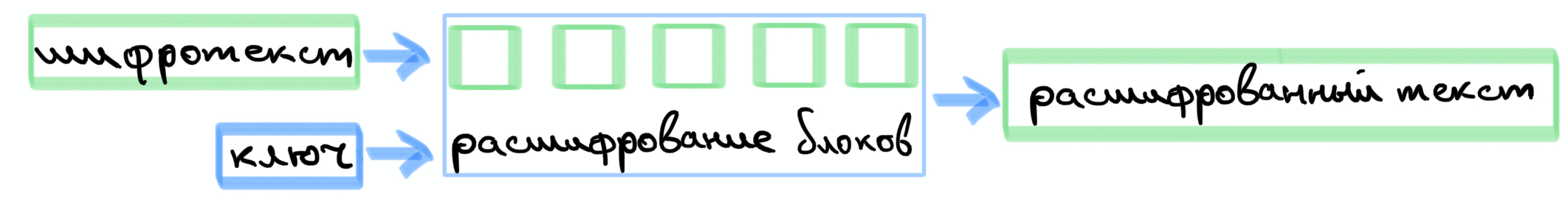

, . .

: ,

, . , , .

.

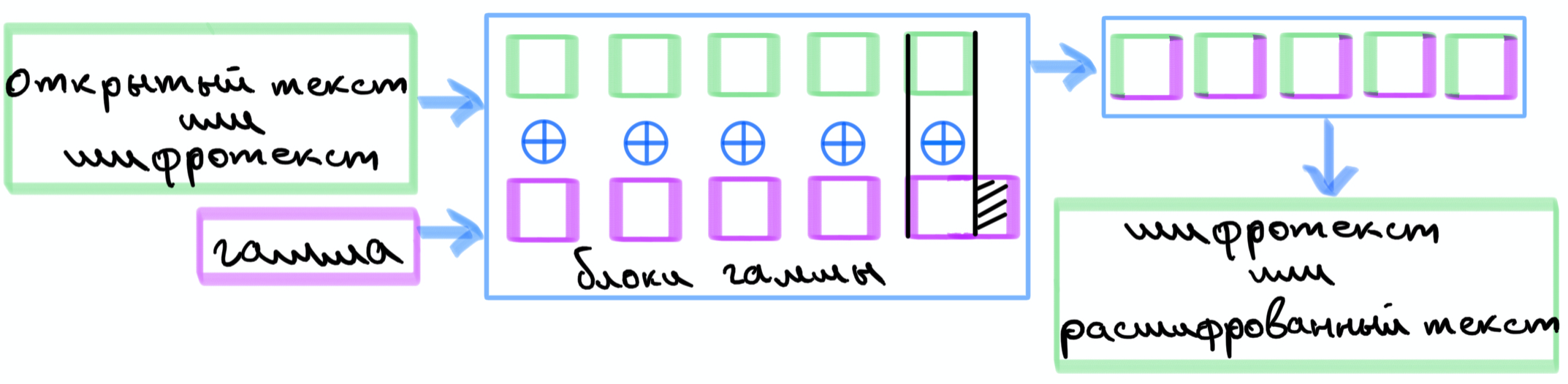

. , , . .

, , , .

, .

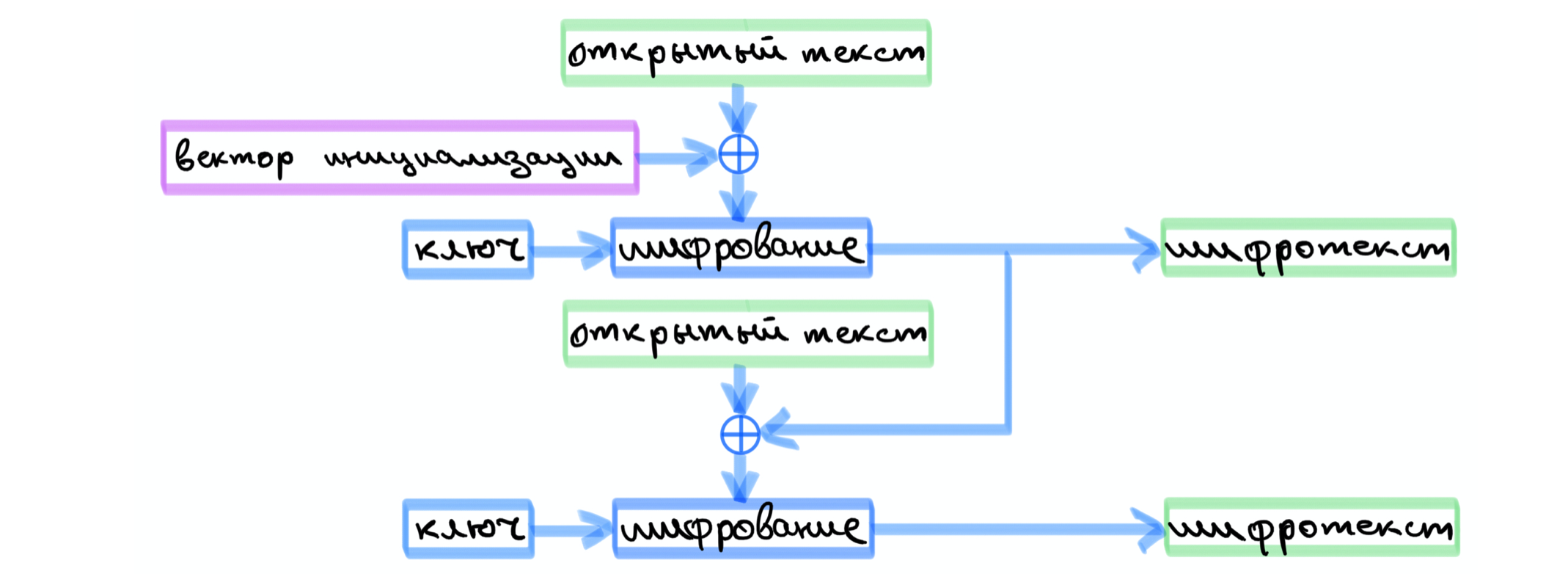

1 2019 . , .

34.10-2018. - , 34.11-2018.

34.12-2018.

. 34.11-2018, .

, . .

, . , .

:

Partitions in the S-Box of Streebog and Kuznyechik — Léo Perrin

, SageMath.

, . , .