Selama lebih dari 15 tahun saya telah bekerja di sebuah perusahaan kecil, tetapi cukup terkenal di kalangan sempit perusahaan Rusia dari Novosibirsk "Tornado Modular Systems", yang mengembangkan dan mengimplementasikan kompleks perangkat lunak dan perangkat keras untuk sistem kontrol proses fasilitas energi. Selama bertahun-tahun, saya telah terlibat dalam bidang yang sama sekali berbeda: pemrograman sistem perangkat lunak tingkat atas khusus untuk proteksi dan otomatisasi relai MP, menyiapkan sistem telemekanik dan kontrol proses otomatis, berpartisipasi dalam pengembangan komputer industri modern dan menjual proyek kompleks untuk puluhan juta rubel. Berbagai macam tugas produksi, mungkin, telah ditentukan sebelumnya apa yang membuat saya tertarik pada arah baru ini - IS ACS TP.

Tapi hal pertama yang pertama. Sekarang mungkin tampak bahwa saat ini, bisa dikatakan, pertumbuhan pasar yang seperti longsoran salju untuk peralatan, perangkat lunak, dan layanan untuk memecahkan masalah keamanan informasi dari sistem kontrol proses otomatis disebabkan oleh munculnya ancaman pengaruh pada proses teknologi dari luar, yang juga mengarah pada pertumbuhan alami kerangka peraturan regulator FSTEC, dll. Pendapat ini sebagian besar benar, namun menurut saya dasar dari proses ini adalah penyebaran antarmuka Ethernet yang tidak terkendali sebagai standar de facto untuk mengatur jaringan industri sistem kontrol industri. Mengapa tidak terkendali? Bagaimana Anda bisa berkata demikian? Menurut pendapat saya, ada banyak alasan untuk ini. Topik IS ACS TP muncul belum lama ini, dan sebelumnya, setiap perancang ACS atau subsistem, dengan gerakan ringan tangannya, menghubungkan jaringan unit daya, gardu induk stasiun, panel kontrol utama dan banyak lagi yang lebih kecil dan tidak terlalu sistem kontrol dan manajemen.Semua ini dilakukan atas perintah pelanggan untuk memastikan keterobservasi fasilitas yang lebih baik dan meningkatkan kualitas kontrol dan manajemen.

Apa hasil dari niat baik ini? Spesialis dalam pemeliharaan pemantauan teknologi dan sistem kontrol sebagian besar telah kehilangan pemahaman mereka tentang proses yang terjadi di LAN ini dan kemungkinan dampaknya dalam menjaga pengoperasian proses teknologi. Anda mungkin berpikir bahwa ini adalah konsekuensi dari rendahnya kualifikasi staf. Tetapi dalam banyak kasus hal ini tidak benar. Faktanya adalah bahwa skala informasi untuk analisis oleh personel mempengaruhi kecukupan persepsi keadaan objek kontrol. Volume jaringan industri dan jumlah perangkat aktif saat ini sedemikian rupa sehingga bahkan seorang spesialis yang berkualifikasi tidak dapat meramalkan kemungkinan konsekuensi dari membuat perubahan pada pengaturan pengontrol ICS, peralatan jaringan, memasang perangkat baru, atau bahkan menempatkan subsistem kontrol ke dalam mode perbaikan atau penyesuaian rutin.Dan saya belum menyentuh masalah peretas eksternal dengan berbagai tugas dan sarana penetrasi dan pengaruh.

Dengan demikian, kemunculan spesialis keamanan informasi di fasilitas industri di pos pemeriksaan, secara umum, secara organik bertepatan dengan tekanan yang meningkat dari jaringan industri, di mana punggung personel operasi yang gagah berani sudah mulai membungkuk. Para ksatria firewall, pertahanan anti-virus, dan sistem deteksi intrusi ini seharusnya mengambil panji keamanan industri dan memastikan operasinya yang lancar dalam kondisi modern dengan koneksi Internet, saluran komunikasi jarak jauh, MES dan ERP yang menyedot gigabyte data dari sistem kontrol proses.

Saya percaya bahwa dalam banyak hal tugas ini sedang diselesaikan oleh pengembang modern sistem keamanan informasi untuk sistem kontrol proses, atau akan diselesaikan terutama di tahun-tahun mendatang. Tentu saja, ada kesulitan, tidak semua ICS dengan cepat mentransfer integrasi alat keamanan informasi ke dalam arsitektur sensitif mereka. Tapi ini momen kerja. Namun, menurut saya ada sejumlah masalah konseptual yang harus dianalisis oleh pemasok dan integrator alat ICS keamanan informasi.

Untuk memahami efektivitas sarana untuk memastikan keamanan informasi APCS, berguna untuk mempertimbangkan sarana yang menyediakan tugas sasarannya. Tugas utama APCS dalam urutan prioritas adalah:

1. Menjaga proses teknologi

2. Jika tidak mungkin menyelamatkan peralatan teknologi pertama dan nyawa personel

Jika terjadi kecelakaan teknologi, ada dua opsi untuk perkembangan situasi. Perkembangan situasi darurat dapat dihentikan dengan tindakan otomatis dari subsistem perlindungan sebagai bagian dari kompleks perangkat lunak dan perangkat keras APCS, atau dengan menghentikan proses teknologi oleh personel yang bertugas menggunakan panel kontrol darurat. Dalam hal ini, penghentian rutin proses teknologi akan dilaksanakan. Jika, karena alasan tertentu, langkah-langkah ini tidak memungkinkan untuk menghentikan proses teknologi secara rutin, situasi darurat dapat berkembang dengan konsekuensi yang tidak dapat diprediksi. Jadi, semua APCS modern mencakup perangkat lunak dan perangkat keras serta perangkat keras sederhana yang dirancang untuk mematikan proses teknologi secara otomatis atau manual.

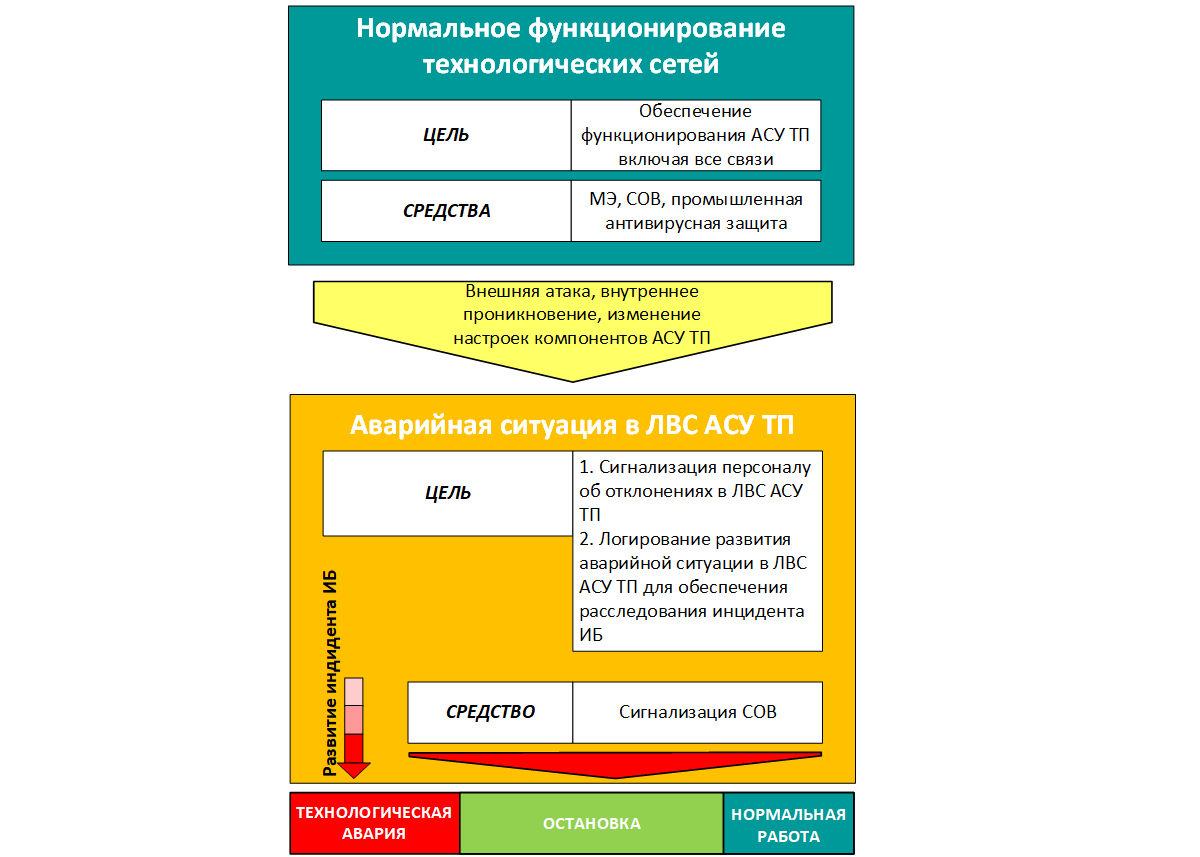

Sekarang kita akan mempertimbangkan tugas target dari IS APCS. Perusahaan yang mengembangkan perangkat lunak dan perangkat keras untuk sistem kendali keamanan informasi secara historis menjadi pengembang solusi yang sama untuk pasar TI. Tetapi tugas IS IT dan IS ICS secara ideologis berbeda. Di bagian keamanan informasi TI, tugasnya adalah menjaga pengoperasian seluruh infrastruktur TI organisasi, termasuk semua koneksi (koneksi ke Internet, vpn ke cabang, dll.). Kami bahkan dapat mengatakan bahwa kinerja koneksi ini adalah salah satu prioritas utama, karena produk yang berguna dari banyak organisasi, ketika terputus, misalnya, koneksi ke Internet cenderung nol. Adapun IS APCS, saat ini tugas utamanya dirumuskan sebagai:

1. Memastikan berfungsinya APCS, termasuk semua komunikasi

Perhatian ditarik ke fakta bahwa jika terjadi insiden keamanan informasi, hasilnya bisa apa saja, hingga kecelakaan teknologi, dan secara praktis tidak bergantung pada personel fasilitas yang bertugas. Saat ini, SOC untuk objek dengan APCS secara praktis tidak ditemukan, dan penampilannya dapat dibatasi oleh penilaian finansial dan terutama efisiensi target untuk APCS. Ini berarti bahwa paradigma yang ada untuk pengembangan ICS ICS dibedakan dengan tidak adanya sarana pengaruh aktif terhadap perkembangan insiden ICS setelah momen penetrasi yang berhasil ke dalam LAN ICS.

Faktanya, di fasilitas industri, kita dapat menguraikan semua jaringan industri menjadi segmen yang terisolasi secara bersyarat, yang dengan sendirinya memastikan pengoperasian proses teknologi. Jadi, dalam situasi kritis, atau situasi dengan peningkatan tingkat bahaya untuk IS fasilitas industri, koneksi subnet tersebut tidak berharga dari sudut pandang proses teknologi. Dan di sini ada disonansi pertama - spesialis keamanan informasi terbiasa melihat sebagai tujuan mereka pelestarian pengoperasian seluruh infrastruktur organisasi, sementara di bagian keamanan informasi, ICS, mereka harus mulai memahami bahwa tidak semua koneksi berharga. Akibatnya, dalam situasi tertentu, mereka dapat dinonaktifkan secara fisik untuk meminimalkan atau menghentikan penyebaran proses destruktif di jaringan APCS.

Izinkan saya memberi Anda satu contoh. Kita semua tahu kecelakaan di HPP Sayano-Shushenskaya. Saya tidak akan menyentuh objek ini sendiri, perkembangan kecelakaannya dijelaskan dengan baik. Salah satu faktor yang menyebabkannya adalah pengalihan HPP Sayano-Shushenskaya ke mode kontrol frekuensi di sistem tenaga. Alasan transfer ini adalah kebakaran terjadi di ruang komunikasi pembangkit listrik tenaga air Bratsk, yang merupakan pengatur frekuensi utama dalam sistem tenaga Siberia. Akibatnya, pusat pengiriman utama ODU Siberia benar-benar kehilangan komunikasi dengan semua sistem otomatis HPP Bratsk, termasuk sistem kendali frekuensi dan daya otomatis. Dengan demikian, salah satu fasilitas energi utama di Siberia keluar dari proses regulasi otomatis. Komunikasi sistem otomatis terputus.Bagaimana hal ini mempengaruhi fungsi pembangkit listrik tenaga air Bratsk itu sendiri? Sebenarnya hampir tidak ada. Tentu, stasiun tidak lagi melakukan pengaturan otomatis, tetapi generator tetap beroperasi, stasiun dikendalikan melalui saluran komunikasi suara dari ODU Siberia, sistem otomatisasi stasiun berfungsi. Contoh ini menunjukkan bahwa bahkan hilangnya saluran kontrol dan manajemen penting tidak dapat menyebabkan penghentian proses. Apa yang dapat kami katakan tentang banyak, pada kenyataannya, koneksi informasi dari APCS - transfer data ke ERP dan MES, panel kontrol fasilitas umum, saluran akses jarak jauh, dll. Akibatnya, dalam hal memastikan langkah-langkah untuk IS ICS, prinsip baru harus muncul - tidak semua koneksi LAN dari ICS berharga, koneksi seperti itu harus diidentifikasi ketika mengembangkan proyek IS ICS,proyek harus menyediakan kemungkinan untuk memutuskan hubungan tersebut secara fisik.

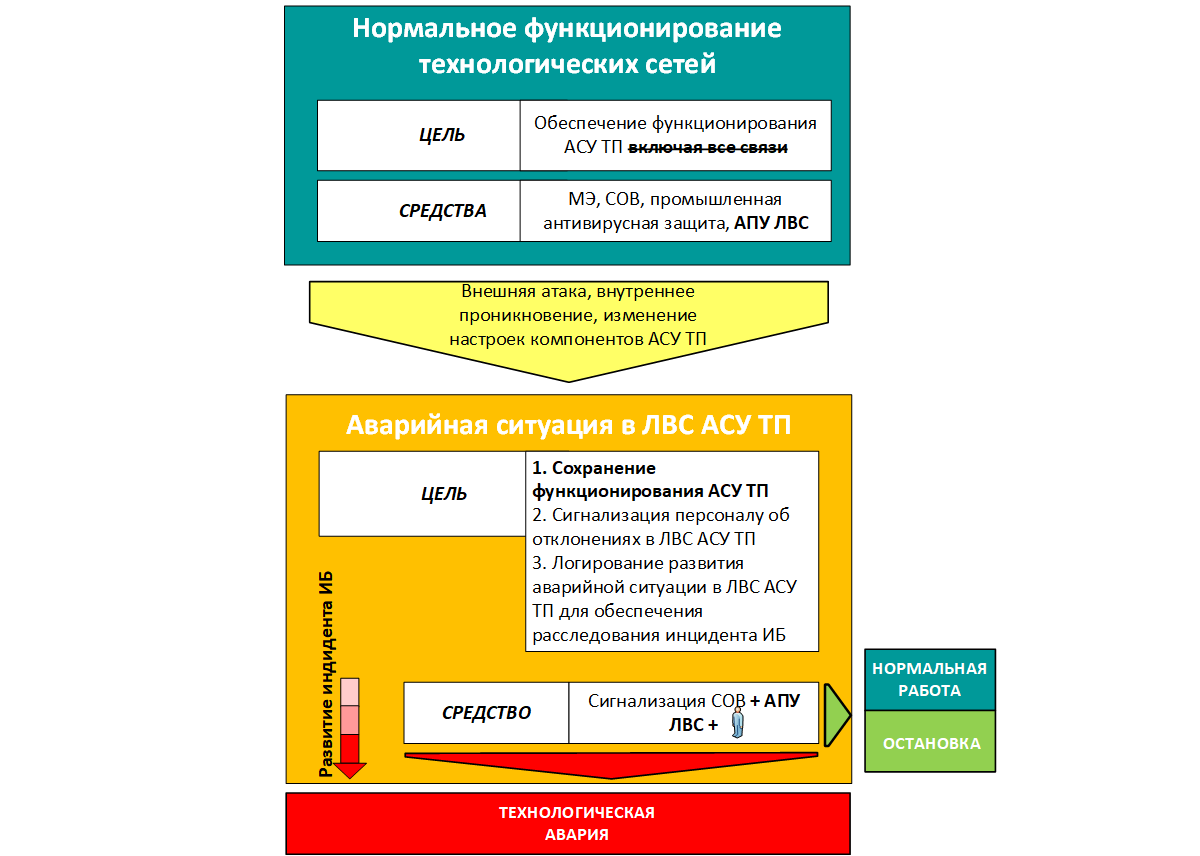

Disonansi kedua yang saya rasakan terkait dengan respons terhadap insiden ICS keamanan informasi. Sebagai orang yang terlibat dalam sistem kontrol proses otomatis, saya terbiasa dengan kenyataan bahwa ketika kemarahan muncul, sistem kontrol dengan algoritmanya mengkompensasi kemarahan ini. Artinya, ada reaksi aktif. Dan apa yang dimaksud dengan istilah "Respon terhadap insiden keamanan informasi ICS"? Dalam kebanyakan kasus, di fasilitas industri, tindakan ini menyiratkan analisis pasca insiden dan penerapan tindakan untuk menyesuaikan perlindungan dan pengaturan dalam hal keamanan informasi dan APCS untuk mencegah kasus seperti itu di masa mendatang. Satu kasus pemadaman reguler dan restart berikutnya dari unit teknologi besar dapat menelan biaya puluhan juta rubel, pematian unit teknologi dengan kerusakan peralatan teknologi dapat menelan biaya ratusan juta rubel. Terus,semua serangan dan gangguan terjadi begitu cepat sehingga personel yang sedang bertugas (spesialis keamanan informasi fasilitas, setidaknya sekarang, bukan personel yang sedang bertugas) tidak dapat melakukan apa-apa? Dalam banyak kasus, tidak. Perangkat lunak IDS modern, bersama dengan analisis nilai koneksi LAN APCS, memungkinkan untuk membentuk skenario yang efektif untuk respons personel fasilitas yang bertugas terhadap insiden di jaringan industri APCS.

Menonaktifkan tautan yang tidak perlu dapat menghentikan serangan, atau mencegahnya menyebar ke LAN ICS lain yang terhubung. Tentunya dalam hal ini perlu dibentuk skenario-skenario tertentu untuk menganalisis pesan IDS dan menilai kecukupan pengendalian suatu objek dalam suatu kejadian, yang atas dasar itu perlu dirumuskan petunjuk-petunjuk tindakan operasional dan petugas jaga dalam kondisi adanya ancaman atau implementasi suatu insiden keamanan informasi. Untuk mengimplementasikan fungsi pemutusan sambungan yang tidak perlu, Panel Kontrol LAN Darurat APCS dapat disediakan, yang berisi pemutus Ethernet.

Dan aspek terakhir tentang pengenalan sistem IDS modern untuk sistem kontrol proses. Tampak bagi saya bahwa, setidaknya untuk hari ini, bahaya utama untuk sistem kendali proses adalah personel fasilitas itu sendiri atau spesialis yang disokong. Selain itu, saya menganggapnya berbahaya meskipun mereka tidak memiliki instalasi untuk merusak APCS atau mereka sendiri tidak tahu bahwa flash drive mereka memiliki program untuk menembus APCS, yang diaktifkan secara otomatis. Realitas hari ini sedemikian rupa sehingga konfigurasi ulang terminal proteksi dapat meningkatkan beban jaringan sebesar 10% dalam mode operasi normal dari proses teknis. Hal ini dapat menyebabkan kegagalan LAN pada saat transisi proses teknologi ke mode pra-darurat dan darurat dan kemungkinan kegagalan perlindungan teknologi, kerusakan peralatan.Keadaan ini harus mendorong pengembang IDS untuk membuat cara menampilkan metrik kunci dari jaringan teknologi sistem kontrol proses. Seperti: memuat berbagai segmen jaringan (rata-rata pada interval, maksimum), waktu respons, menampilkan aliran informasi antara subnet yang berbeda untuk mendiagnosis segmentasi LAN yang tidak mencukupi, dll. Informasi tersebut, menurut saya, akan dibutuhkan oleh personel operasi dan akan menjaga tingkat kebersihan proses yang diperlukan pertukaran data teknologi dalam jaringan industri sistem kontrol proses otomatis.akan diminati oleh personel operasi dan akan memungkinkan pemeliharaan tingkat kebersihan yang diperlukan dari proses pertukaran data teknologi dalam jaringan industri dari sistem kontrol proses.akan diminati oleh personel operasi dan akan memungkinkan pemeliharaan tingkat kebersihan yang diperlukan dari proses pertukaran data teknologi dalam jaringan industri dari sistem kontrol proses.