Sejarah SS7

Seperti yang paling sering terjadi, kerentanan telah berlangsung sejak hari-hari ketika tidak ada yang menyangka bahwa protokol akan digunakan secara masif, tetapi dibuat untuk volume kapasitas telepon yang sama sekali berbeda dan dengan pendekatan enkripsi - “bahkan pada masa itu”. Masalah seperti itu, ketika menggunakan solusi "lama dan teruji waktu", yang penulisnya tidak memikirkan penskalaan lebih lanjut, sayangnya cukup umum.

Papan skor menampilkan 3 Januari 1900, bukan 3 Januari 2000. Prancis

Contoh paling terkenal, yang paling histeris dan konyol - " Masalah 2000 ", diperbesar oleh fakta bahwa jenis data yang digunakan untuk tanggal data hanya menyimpan dua digit, seperti dalam frasa yang sudah bosan disangkal oleh Bill Gates: "640 KB seharusnya cukup untuk semua orang ". Paranoia massal melebihi wabah modern dan berlangsung selama lebih dari satu tahun, mereka meramalkan jatuhnya semua sistem perbankan dan pesawat, kemunduran ke Zaman Batu dan kemalangan lainnya. Faktanya, semuanya berjalan dengan sangat tenang, tidak ada kegagalan besar bahkan di negara-negara yang tidak peduli dengan masalah ini. Di sisi lain, beberapa ratus Olympiards uang asing digergaji, memperkaya kegelapan “spesialis pemasaran TI”.

Sayangnya, dengan protokol yang sedang dibahas, semuanya sama sekali tidak menyenangkan dan tidak berbahaya. Nama yang paling umum terdengar seperti “SS7”, dan singkatan dari “Signaling System №7”. "Sistem persinyalan" diperlukan untuk transmisi pesan layanan di jaringan telepon. Awalnya, mereka sangat sederhana: sinyal untuk membuat koneksi antar pelanggan; bahwa saluran sedang sibuk; untuk transmisi nomor pelanggan digital dan data serupa lainnya, sederhana dan tidak rumit, yang telah habis sendiri ketika jaringan telepon mulai berkembang pesat, dan strukturnya - bahkan lebih cepat menjadi lebih kompleks. Dari pertengahan 70-an hingga awal 80-an, perusahaan telepon perlahan-lahan mengembangkan sistem komando tingkat lanjut, yang ketujuh berturut-turut, yang diberi nama SS7.

BlueBox Steven Wozniak

Sistem baru ini telah membuktikan dirinya dengan sempurna, kecepatan transfer data telah tumbuh secara signifikan, hingga sedikit dari sudut pandang modern - 64 kbit / dtk, tetapi secara signifikan lebih tinggi daripada beberapa kilobit di versi sebelumnya. Dan itu menjadi lebih aman, karena sinyal kontrol dialokasikan ke saluran terpisah, tidak dapat diakses oleh pengguna rata-rata. Pembicaraan di kota itu adalah kisah tentang bagaimana Jobs dan Wozniak meretas jaringan telepon dengan peluit dari kotak sereal dan Kotak Biru. Itu adalah serangan terhadap versi protokol sebelumnya yang disebut SS6, sangat primitif tetapi efektif. Versi ketujuh mengesampingkan peretasan menggunakan metode sederhana seperti itu.

Yang pertama kali memperkenalkan sistem ini adalah perusahaan Amerika AT&T, setelah beberapa tahun Eropa dan Inggris berhenti dan pada akhir tahun 80-an SS7 telah menggantikan seluruh kebun binatang generasi sebelumnya. Selain keuntungan yang jelas, adopsi protokol ini secara luas - asalkan penyatuan dan kompatibilitas jaringan telepon di seluruh dunia, banyak layanan yang sudah dikenal, seperti ID penelepon, penahanan panggilan, daftar hitam, penerusan panggilan, dan bahkan SMS - menjadi mungkin berkat versi baru.

Detail umum

Masalah datang dari tempat yang tidak diharapkan. Karena tidak ada pembuat protokol yang berasumsi bahwa jalur sinyal akan digunakan untuk mengirimkan sesuatu selain sinyal layanan, karena salurannya dipisahkan dari suara dan tidak dapat diakses oleh pengguna, pengembang memutuskan untuk tidak menyia-nyiakan sumber daya komputasi dan tidak mengenkripsi transmisi data... Tidak semuanya! Di zaman kita, menakutkan untuk memikirkan hal ini. Pengenalan SSL yang meluas di situs web, mempopulerkan enkripsi aktif segala sesuatu dan semua orang, VPN dan messenger dengan enkripsi ujung ke ujung - kriptografi paling canggih tersedia untuk pengguna modern, tanpa kesulitan apa pun, bahkan lebih mudah daripada PGP. Situs yang beroperasi pada protokol http saat ini menimbulkan kecurigaan dan kebingungan, pengadilan di seluruh dunia memperebutkan akses ke korespondensi pengguna di instant messenger. Dan di pertengahan tahun 70-an, tidak ada yang membayangkan betapa besar jangkauan Internet yang belum pernah terjadi sebelumnya.

Tetapi, Internet memulai pawai kemenangannya di seluruh planet dan di awal tahun 2000-an protokol SIGTRAN dikembangkan, yang mendukung semua fungsi SS7, tetapi masih dapat melakukan pengalamatan IP dan mengirimkan data melalui SCTP, salah satu protokol transport seperti TCP dan UDP (pengatur waktu lama) dengan usia yang hampir sama dengan SS7), tetapi memiliki kelebihan tersendiri, seperti multithreading, proteksi DDoS dan beberapa lainnya. Semua ini memungkinkan untuk mendapatkan akses ke saluran layanan SS7, yang sebelumnya tidak tersedia.

Karena fakta bahwa pada awalnya tidak ada enkripsi di saluran ini, dan peralatan, untuk mempercepat dan menyederhanakan pekerjaan, dirancang sedemikian rupa sehingga sumber paket kontrol tidak diperiksa, karena ini akan sangat memperlambat operasi seluruh jaringan - kemudian penyerang memperoleh kendali penuh atasnya. , tanpa banyak kesulitan, karena timnya tidak dapat dibedakan dari tim operator. Cukup memiliki komputer dengan perangkat lunak dan akses Internet yang diperlukan. Sangat tidak menyenangkan bahwa peretas benar-benar tidak perlu dekat dengan pelanggan yang diretas, ia dapat menyerang dari mana saja di dunia. Situasi ini semakin diperumit oleh fakta bahwa bekerja dengan protokol SS7, untuk sebagian besar penyedia, terprogram, dan mengubah firmware jauh dari semudah meluncurkan pembaruan ke program biasa.Selain itu, sangat mahal dan membutuhkan waktu lebih lama, sehingga penyelenggara komunikasi tidak terburu-buru untuk mengganti peralatannya dan mentransfernya ke protokol lain.

Apa yang dapat dilakukan dengan serangan melalui protokol ini?

Singkatnya, hampir semuanya, karena penyerang mengatur intersepsi klasik sesuai dengan prinsip MitM. Anda dapat membaca SMS orang lain, permintaan USSD palsu, menentukan lokasi pelanggan dan bahkan mendengarkan percakapan teleponnya atau mematikan koneksi teleponnya. Selain itu, meretas SMS kini menjadi jauh lebih berbahaya daripada penyadapan langsung, karena pesan yang disadap memungkinkan Anda mengakses perbankan Internet, mencuri kata sandi untuk otorisasi di jejaring sosial dan pengirim pesan instan, bahkan ke Telegram yang "tidak dapat ditembus". Otentikasi dua faktor tidak membantu, karena semua kode yang dikirimkan dalam pesan akan tersedia untuk peretas.

Beberapa detail

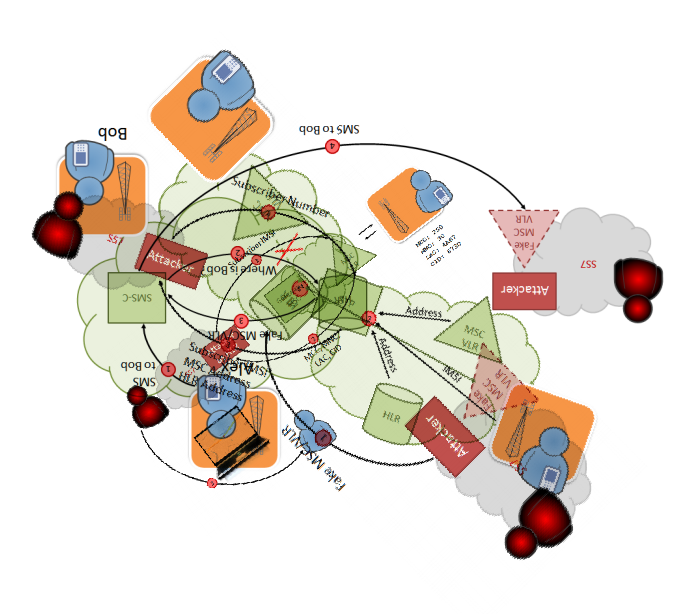

Bagaimana serangan ini dilakukan? Mari kita periksa, dalam istilah umum, mekanismenya, tetapi tanpa menyelidiki hutan, hanya dapat dimengerti oleh para insinyur dengan pendidikan yang sesuai.

Berlawanan dengan kepercayaan populer, nomor telepon (MSISDN: Nomor Digital Layanan Terpadu Pelanggan Seluler) tidak lagi menjadi fitur pembeda utama pelanggan, sekarang itu adalah pengenal kartu SIM yang dipasang di teleponnya: IMSI (International Mobile Subscriber Identity). Tapi, untuk melakukan serangan melalui SS7, cukup mengetahui nomor pelanggan saja.

Setelah mendapatkan akses ke peralatan penyedia, yang menerima perintah menggunakan protokol SS7, peretas, menggunakan perangkat lunak khusus di komputernya, mengatur jaringan telepon palsu yang digunakan untuk mengirim SMS ke nomor korban. Peralatan penyedia membangun rute ke mesin pelanggan, membandingkan MSISDN dengan IMSI-nya, melalui database HLR (Home Location Register), dan kemudian dengan patuh menyediakan cracker tidak hanya pengenal kartu SIM korban, tetapi juga alamat sakelar yang melayani dia saat ini (MSC / VLR: Pusat Pengalihan Seluler / Daftar Lokasi Pengunjung). Setelah itu, permintaan dikirim ke sakelar tentang pengenal stasiun pangkalan yang bekerja dengan kartu SIM korban. Ada banyak layanan online di Internet yang memungkinkan Anda memberikan koordinatnya dengan ID sel, dan oleh karena itu perkiraan lokasi pelanggan,hingga beberapa puluh atau ratusan meter - sesuai dengan prinsip A-GPS yang terkenal.

Geolokasi memang bagus, tetapi bukan bonus terpenting bagi penyerang, tujuan berikutnya adalah mencegat SMS. Untuk melakukan ini, dia mengirimkan IMSI korban ke basis HLR dan menghubungkannya ke sakelar MSC / VLR miliknya. Sekarang semua pesan akan masuk ke penyerang, dan agar penyerang tidak melihat apa pun, satu redefinisi lagi dibuat ke saklar nyata yang melayani telepon target dan kemudian pesan akan diterima "seperti biasa".

Langkah terakhir namun tidak kalah pentingnya - penyadapan. Penyerang, menggunakan perintah layanan SS7, mengganti alamat pelanggan dalam penagihan dengan miliknya, mencegat permintaan untuk membayar percakapan dan terhubung dengan orang yang ditelepon oleh korban. Dan kemudian dia mengatur panggilan konferensi tiga kali lipat. Karena peralatan modern tidak lagi selambat pertukaran telepon otomatis yang lama, tidak ada klik atau jeda misterius yang muncul, semuanya dilakukan dalam mikrodetik dan sama sekali tidak terlihat.

Dan akhirnya, penolakan layanan lama yang baik. Penyerang hanya mengalihkan panggilan ke nomor sewenang-wenang dan korban tidak dapat menghubungi siapa pun.

Contoh penting

Kesederhanaan yang tampak menimbulkan pertanyaan logis - berapa banyak serangan semacam itu yang telah dilakukan dan berapa lama peretas telah menggunakan kerentanan ini? Ternyata tidak sebanyak itu.

Serangan paling terkenal, seperti yang diharapkan, didemonstrasikan pada kongres hacker, termasuk "Chaos Computer Club" yang dibahas di artikel sebelumnya. Meskipun para ahli telah lama mengetahui tentang masalah protokol ini, salah satu diskusi publik pertama terjadi di CCC pada tahun 2008, pakar keamanan Jerman Tobias Engel berbicara tentang cara memata-matai pelanggan seluler berdasarkan kerentanan ini, yang cukup hanya dengan mengetahui nomor ponsel seseorang.

Tobias Engel berbicara di CCC

Lonjakan minat lain pada SS7 muncul setelah pengungkapan Snowden pada 2013, yang berbicara tentang proyek SkyLock, di mana badan-badan intelijen Amerika mengeksploitasi kerentanan yang dijelaskan untuk memata-matai orang.

Deskripsi Kemampuan SkyLock

Karsten Nol, yang sudah dikenal oleh para pembaca, pada tahun 2016 mengadakan percobaan publik di siaran program TV 60 Menit dari saluran CBS. Melalui kerentanan di SS7, dia meretas telepon yang diundang secara khusus Anggota Kongres AS Ted Lie. Yang terakhir sangat terkesan sehingga dia secara resmi menuntut penyelidikan atas masalah tersebut.

Karsten Nol dan Ted Lie secara

khusus mencoba mempopulerkan kerentanan perusahaan yang menjual perangkat lunak keamanan ini, hampir setiap artikel tentang topik ini mencantumkan produk perangkat lunak tertentu yang dirancang untuk menyelamatkan dunia dari momok ini.

Apakah seburuk itu?

Pembaca, yang terkesan dengan semua informasi ini, mungkin memutuskan bahwa meretas telepon melalui SS7 begitu mudah sehingga script kiddie mana pun dapat menyadap korespondensi teman sekelasnya.

Faktanya, semuanya jauh lebih rumit dan menyerupai paranoia yang secara berkala muncul setelah foto seorang kurir di metro berikutnya, yang memegang terminal seluler untuk pembayaran dengan kartu bank. Histeris “AAA! Dia akan menarik uang dari semua orang ke metro, menggunakan pembayaran nirsentuh dan tidak akan melampaui batas yang tidak memerlukan kode pin !!! ”. Nyatanya, serangan ini, meski mungkin, tidak akan pernah bisa dilakukan. Sebab, pertama, uang dari kartu tidak akan masuk ke kurir, melainkan ke pemilik toko, yang detailnya dicek oleh petugas keamanan bank hingga generasi ketujuh. Kedua, lisensi dan biaya apa pun untuk memperoleh koneksi jauh lebih mahal daripada yang bisa dicuri dengan cepat dengan cara ini. Ketiga, tidak ada transaksi seperti itu yang dilakukan secara instan,dan uang itu pertama-tama dibekukan di rekening dan hutangnya menunggu konfirmasi akhir keabsahan transaksi, dan akan dipompa kembali segera setelah penipuan terungkap. Tetapi penduduk berada dalam kepanikan judi, apa pun yang terjadi.

Cerita horor tentang SS7 terlihat kurang lebih sama, karena penyerangnya menghadapi beberapa masalah serius.

Pertama, Anda harus memiliki perangkat lunak yang sangat khusus untuk bekerja dengan protokol ini, yang belum terlihat di domain publik. Banyak "penjualan" program semacam itu di Darknet adalah palsu, untuk memancing uang keluar dari sekolah, dengan iming-iming seperti "Apakah Anda ingin tahu apa yang ditulis pacar Anda di Kereta?".

Kedua, Anda perlu mencari profesional yang sangat terspesialisasi yang akan setuju untuk berpartisipasi dalam acara semacam itu.

Ketiga, Anda perlu mendapatkan akses ke peralatan penyedia, yang juga tidak mudah. Anda perlu meretasnya dari jarak jauh, atau menyuap karyawan perusahaan, atau mencari operator yang, secara resmi, dengan bayaran, akan menghubungkan peretas ke jaringan SS7 mereka. Perusahaan Afrika dikabarkan menyediakan layanan ini dengan harga beberapa ribu dolar, tetapi ini hanya rumor.

Selain itu, meskipun dimungkinkan untuk bernegosiasi dengan penyedia yang akan memberi Anda akses ke jaringan SS7 mereka dan mengalokasikan GT (Judul Global, header untuk pesan pensinyalan perutean), ia perlu secara resmi mendaftarkan penyerang sebagai NE (Elemen Jaringan) barunya dan memperbarui informasi ini dari mitra roaming mereka, yang harus menambahkannya ke Daftar Putih. Jika Anda hanya meretas server operator, maka hal maksimal yang dapat dilakukan adalah mengatur serangan DDoS lokal, tanpa menyadap informasi.

Semua ini terlihat jauh lebih rumit daripada di artikel panas di level "Semuanya hilang!". Selain itu, segera setelah informasi diketahui bahwa seseorang telah menyadap kode otorisasi dengan cara ini, GT-nya akan langsung diblokir oleh semua operator, dan kerja sama dengan "asisten Afrika" dapat dihentikan. Oleh karena itu, tidak setiap penyedia akan setuju untuk mempertaruhkan reputasi mereka dengan memberikan peretas akses ke jaringan mereka untuk penipuan semacam itu, setidaknya tidak untuk ribuan dolar.

Faktanya, metode peretasan ini hanya tersedia untuk layanan khusus, atau dapat dilakukan dalam kondisi laboratorium, dengan kesepakatan sebelumnya dengan korban dan bahkan mungkin dengan operator seluler. Selain itu, meskipun perusahaan seluler tidak terburu-buru untuk meningkatkan perangkatnya, mereka tetap berusaha melindungi jaringan dan penggunanya. Misalnya, sebagai tanggapan atas permintaan peretas, mereka mungkin mengeluarkan bukan IMSI pelanggan yang sebenarnya, tetapi dengan beberapa digit yang dimodifikasi atau yang sementara diambil dari kumpulan pengenal khusus yang dibuat untuk melindungi dari intersepsi tersebut. Karena operator biasanya membungkus permintaan tersebut pada diri mereka sendiri dan terlibat dalam pengiriman SMS, tanpa memberikan data penting ke samping. Dan ini hanyalah salah satu cara untuk menangkal.

Selain itu, pengembang identifikasi dua faktor juga tidak tinggal diam dan semakin tidak menggunakan SMS, tetapi mengirimkan kode melalui program autentikator mereka sendiri.

Algoritme baru sedang dikembangkan dan digunakan, misalnya TOTP, di mana kata sandi dibuat berdasarkan waktu saat ini. Apalagi dengan DFA, server tidak hanya mengecek SIM card pelanggan, tapi juga sebaliknya.

***

Saya berharap informasi ini akan sedikit meyakinkan Anda tentang bahaya nyata dari serangan semacam itu, dan Anda akan mencoba menggunakan layanan otorisasi dua faktor yang tidak menggunakan SMS untuk mengonfirmasi tindakan kritis, terutama karena NIST (Institut Standar dan Teknologi Nasional) sangat tidak menganjurkan melakukan hal ini. justru karena masalah di SS7.