Menurut peneliti, masalahnya terletak pada implementasi yang salah dari protokol komunikasi yang cukup aman antara key fob dan komputer on-board Model X. Pertama-tama, firmware kunci dapat diperbarui melalui Bluetooth, dan validitas kode tidak diperiksa dengan cara apa pun. Benar, mode update firmware itu sendiri non-standar, dan untuk mengaktifkannya, Wyters hanya membutuhkan modul on-board Tesla pengganti.

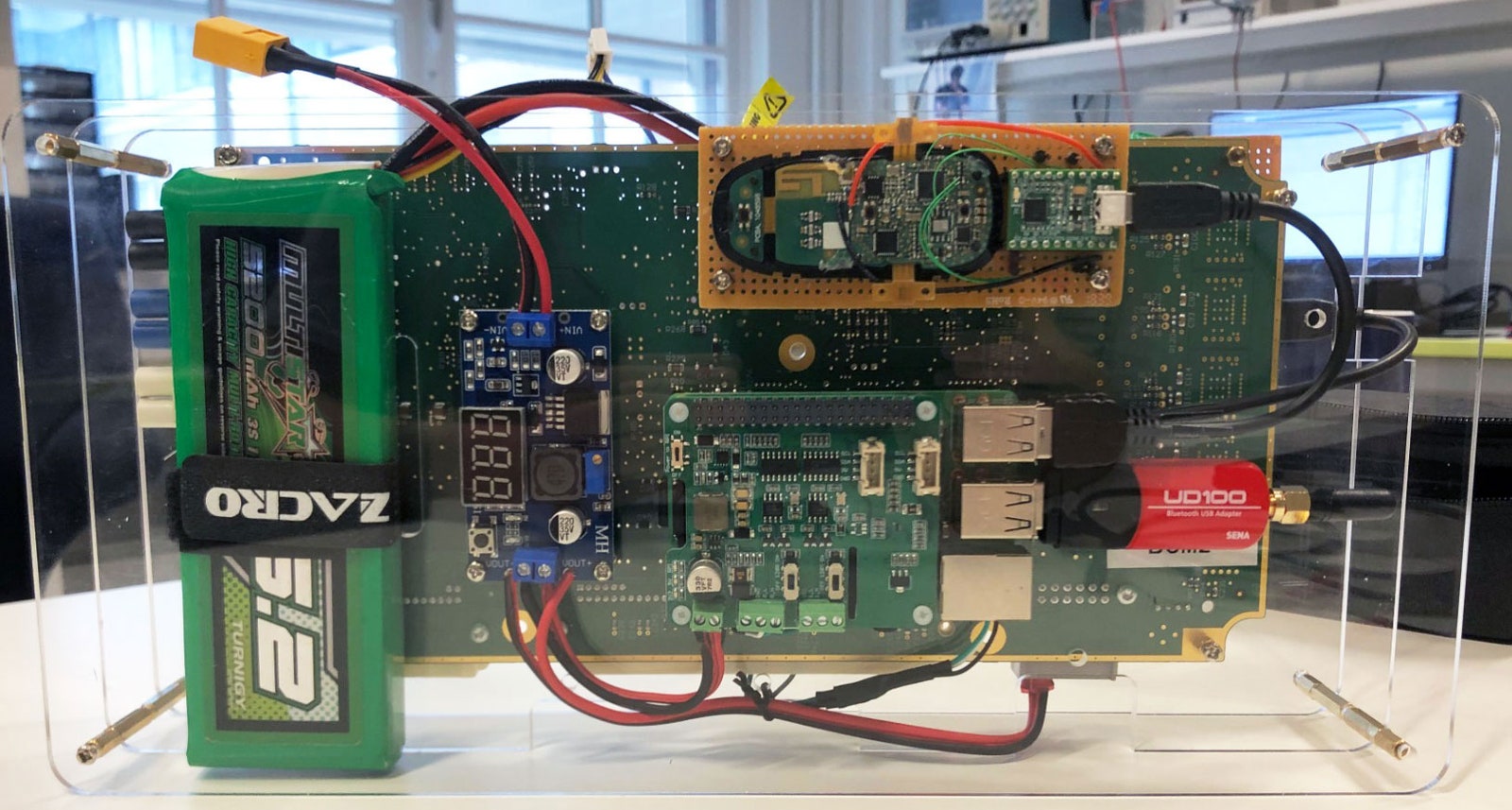

Biasanya, modul Bluetooth diaktifkan di dongle Tesla hanya setelah mengganti baterai. Wyters menemukan bahwa koneksi nirkabel juga dapat dihidupkan dari mobil - Modul Kontrol Tubuh bertanggung jawab untuk ini. Ini ditemukan di eBay: di sana mereka dijual seharga $ 50-100. Kesalahan implementasi berikutnya adalah protokol komunikasi di mana sinyal dari Body Control Module diautentikasi dengan kode berdasarkan lima digit terakhir dari nomor VIN. Tapi Anda bisa memata-matai saja: seperti hampir semua mobil, itu terlihat di bawah kaca depan.

Langkah selanjutnya: setelah menghubungkan ke keychain, Anda perlu menulis ulang firmware-nya. Ini, pada gilirannya, memungkinkan Anda untuk mengekstrak kunci rahasia dari toko perangkat keras. Kunci ini memungkinkan penyerang membuka kendaraan. Tapi itu saja. Nyalakan mobil dan pergi. Untuk melakukan ini, saat berada di dalam mobil, Anda harus menyambungkan ke bus CAN dan memaksa Modul Kontrol Tubuh bawaan untuk mendaftarkan key fob penyusup sebagai tepercaya.

Hasilnya adalah serangan yang sangat indah dan agak rumit, versi dramatisnya ditunjukkan dalam video di atas. Wyuters mencatat bahwa kerentanan kunci Tesla tidak jauh berbeda dengan yang ada di mobil dari pabrikan lain, hanya saja mobil listrik Elon Musk lebih menarik untuk diretas.

Skenario yang dijelaskan jauh dari mimpi buruk bagi pabrikan mobil yang terhubung secara permanen - kompromi lengkap sistem keamanan dari jarak jauh. Di sini dan pemiliknya harus mengikuti, dan menggali lebih dalam di dalam mobil sebelum pencurian. Tetapi komputerisasi Tesla yang sama, dan khususnya kemampuan untuk memperbarui firmware kunci melalui udara, bermanfaat saat memperbaiki bug. Dalam situasi yang sama, pemilik lain harus pergi ke layanan untuk mem-reflash rantai kunci. Di sini, kerentanan ditutup dengan sederhana: pembaruan terbang ke mobil melalui udara, dan tombol kunci secara otomatis dijahit darinya.

Apa lagi yang terjadi:

Pada hari Rabu, terjadi pemadaman besar-besaran pada infrastruktur cloud Amazon Web Services. Cluster US-EAST-1 tidak tersedia selama beberapa jam, mengakibatkan banyak gangguan pada layanan jaringan, termasuk perangkat IoT seperti penyedot debu Roomba dan smart bell Amazon Ring. Penjelasan rinci tentang insiden tersebut mengungkapkan alasannya: batas OS pada jumlah utas eksekusi secara tidak sengaja terlampaui. Server yang terpengaruh harus di-boot ulang secara manual.

Kerentanan kritis ( berita , buletin ) di sejumlah produk VMware perusahaan belum ditambal, tetapi solusi sementara dibagikan yang akan mencegah penyerang menjalankan perintah dari jarak jauh.

Kerentanan kritis lainnya dalam sistem manajemen perangkat seluler MobileIron secara aktif dieksploitasi oleh penjahat dunia maya.