Siapapun yang menggunakan produk vmware tahu atau tidak tahu bahwa masalah sertifikat dapat menyebabkan banyak kesakitan dan penderitaan. Oleh karena itu, agar tidak menginjak penggaruk ini, saya akan menunjukkan cara membuat dan mengganti sertifikat untuk produk seperti:

- VMware Vcenter Server 6.7.0

- Server Replikasi VMware 8.3

- VMware Site Recovery Manager 8.3

Untuk ini kami membutuhkan:

- Sertifikat

- Dempul

- Sedikit kesabaran

Mempersiapkan sertifikat, saya akan menggunakan server windows biasa 2019 dengan peran Layanan Sertifikat Direktori Aktif dan openssl v1.1.1h

Anda dapat mengunduhnya di sini

1. Pembuatan sertifikat

Saya akan menggunakan server lokal untuk menerbitkan sertifikat, tetapi metode ini cocok untuk menerbitkan sertifikat dan di situs komersial.

Mari persiapkan permintaan ke otoritas sertifikasi.

Saya memberi nama seperti FQDN:

- Server Vcenter bernama vc.home.local dan ip 192.168.233.11

- VMware Replication Server saya beri nama vr.home.local dan ip 192.168.233.12

- VMware Site Recovery Kelola juga srm.home.local dan ip 192.168.233.13

Untuk nama-nama ini, kami akan menyiapkan permintaan dan kunci pribadi di program openssl . Untuk ini, kami akan membuat file konfigurasi kecil vc.cfg dengan isinya. Selanjutnya, untuk setiap server baru, saya akan mengubah konten file ini dengan mengganti nama server dan alamat ip:

[req]

default_bits = 2048

distinguished_name = req_distinguished_name

req_extensions = v3_req

prompt = no

[req_distinguished_name]

countryName = RU

stateOrProvinceName = RO

localityName = RnD

organizationName = HOME

commonName = vc.home.local ()

emailAddress = root@home.local

[v3_req]

basicConstraints = CA:FALSE

keyUsage = digitalSignature, keyEncipherment, keyAgreement

subjectAltName = @alt_names

[alt_names]

DNS.1 = vc.home.local ()

IP.2 = 192.168.233.11 ()Selanjutnya, gunakan openssl

1.1 Lakukan vc.home.local

openssl req -batch -new -newkey rsa:2048 -nodes -keyout vc.home.local.key -out vc.home.local.req -config vc.cfg1.2 Ubah nama dan ip server di vc.cfg dan lepaskan kunci dan permintaan untuk vr.home.local

openssl req -batch -new -newkey rsa:2048 -nodes -keyout vr.home.local.key -out vr.home.local.req -config vc.cfg1.3 Ubah nama dan ip server di vc.cfg dan lepaskan kunci dan permintaan srm.home.local

openssl req -batch -new -newkey rsa:2048 -nodes -keyout srm.home.local.key -out srm.home.local.req -config vc.cfg1.4 Selain itu, Anda memerlukan sertifikat untuk layanan vcenter (vpxd, vsphere-webclient, vpxd-extension),

kami membuatnya dengan perintah:

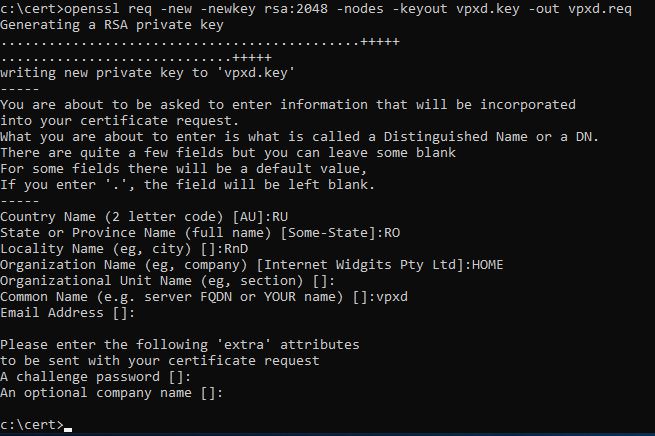

openssl req -new -newkey rsa:2048 -nodes -keyout vpxd.key -out vpxd.reqKami akan masuk ke wizard kecil, di mana kami akan memasukkan informasi tentang diri kami atau tentang perusahaan. Pastikan untuk menulis nama layanan di kolom "Nama Umum". Kami mengulangi prosedur untuk layanan yang tersisa. Hasilnya, kami mendapatkan kunci pribadi dan permintaan sertifikat.

Menghasilkan kunci dan permintaan sertifikat

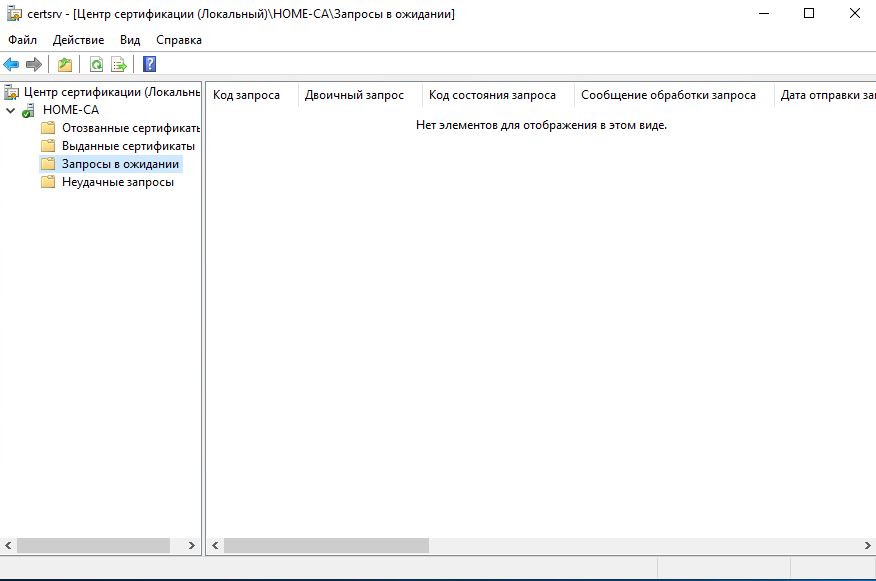

Sekarang semua permintaan dan kunci sudah siap, mari mulai menerbitkan sertifikat. Kunjungi pusat penerbitan sertifikat. Luncurkan konsol Otoritas Sertifikasi .

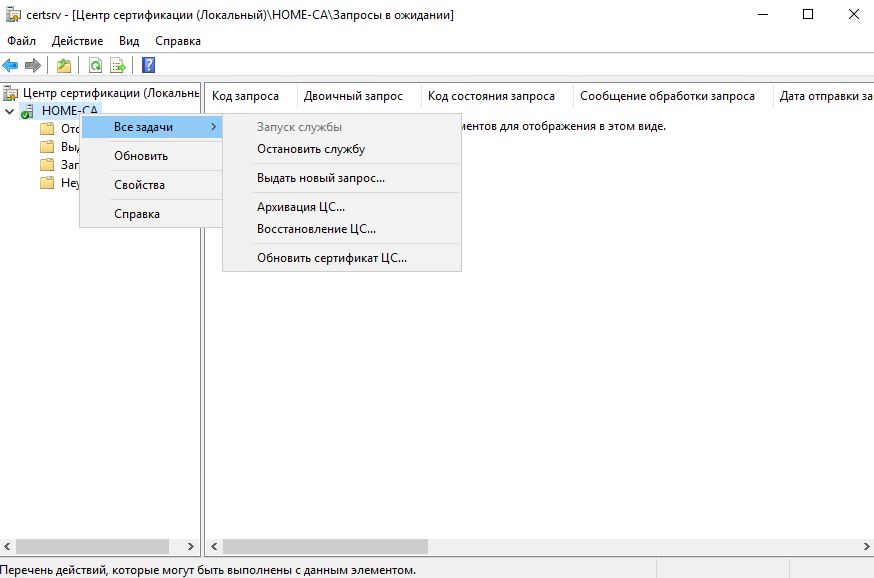

Selanjutnya, klik kanan (pkm) pada root server dan pilih keluarkan permintaan baru.

Pilih file permintaan kami dengan ekstensi req.

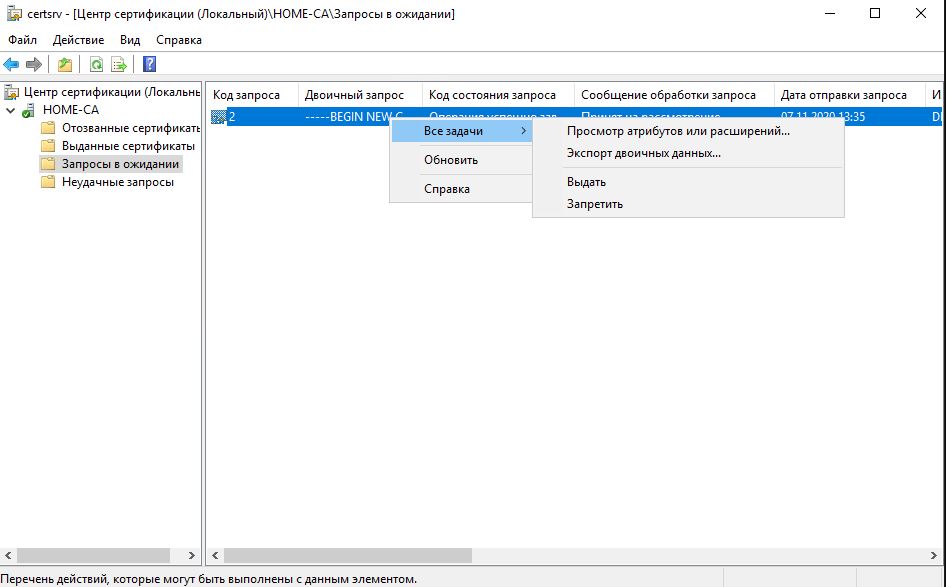

Buka menu Permintaan Tertunda . Jika Anda mengosongkannya, tekan F5 dan jendela akan menyegarkan. Selanjutnya, tekan pkm, dan pilih Masalah:

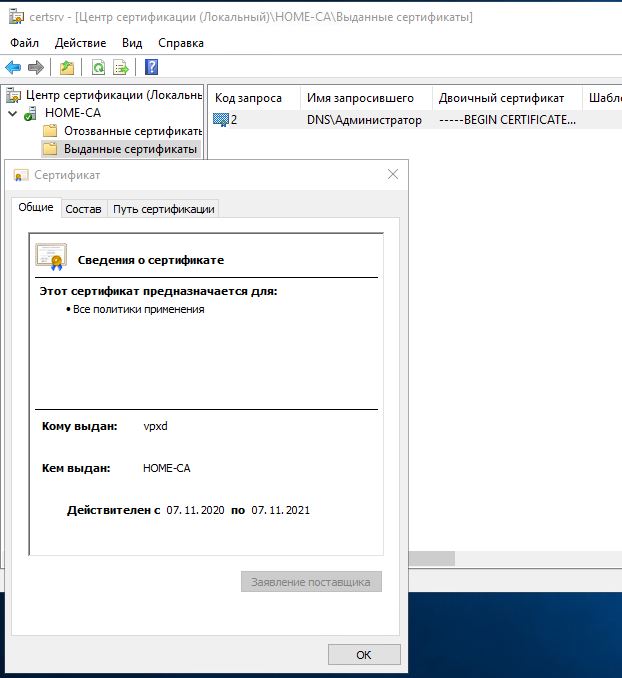

Selanjutnya, buka menu Sertifikat yang diterbitkan dan buka sertifikat kami.

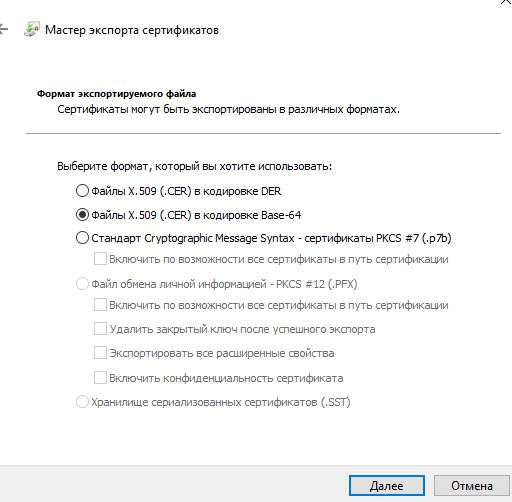

Selanjutnya, kita perlu menyimpannya ke disk. Untuk melakukan ini, buka tab Komposisi dan klik tombol Salin ke file... Selanjutnya, akan muncul wizard untuk menyimpan file, kita perlu memilih Base64 dan nama file dalam hal ini vpxd.crt:

Menyimpan sertifikat.

Kami mengulangi prosedur penerbitan untuk semua sertifikat kami /

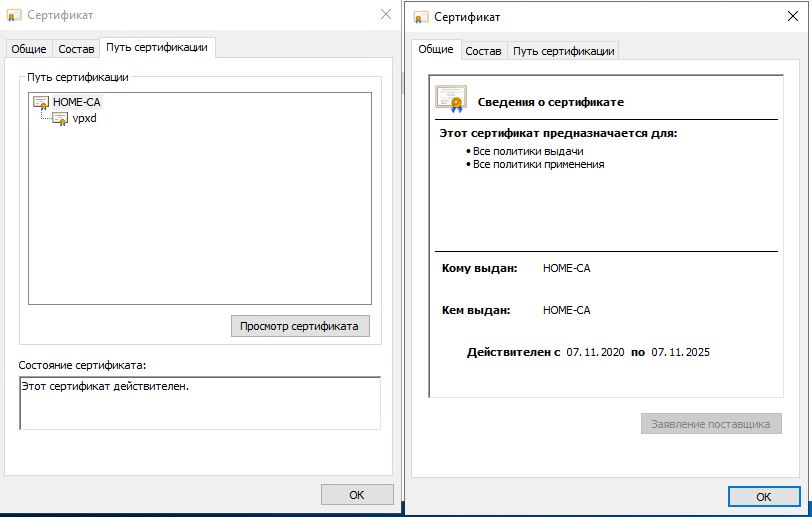

Kami masih membutuhkan sertifikat root. Untuk melakukannya, buka sertifikat apa pun, buka tab Jalur sertifikasi , pilih sertifikat akar kami, dan klik tombol Lihat sertifikat. Selanjutnya, kami juga akan menyimpannya seperti yang sebelumnya.

Dan itu belum semuanya untuk VMware Replication Server dan VMware Site Recovery Manager. Kami membutuhkan sertifikat dan wadah kunci. pfx, sangat mudah membuatnya, kita membutuhkan kunci privat dan file sertifikat:

openssl pkcs12 -export -out vr.home.local.pfx -inkey vr.home.local.key -in vr.home.local.crtOpenSSL meminta kata sandi, munculkan kata sandi dan di pintu keluar kami mendapatkan file yang didambakan.

Ini menyelesaikan pembuatan sertifikat dan melanjutkan ke penginstalannya.

2. Mari mulai berganti dengan Vcenter

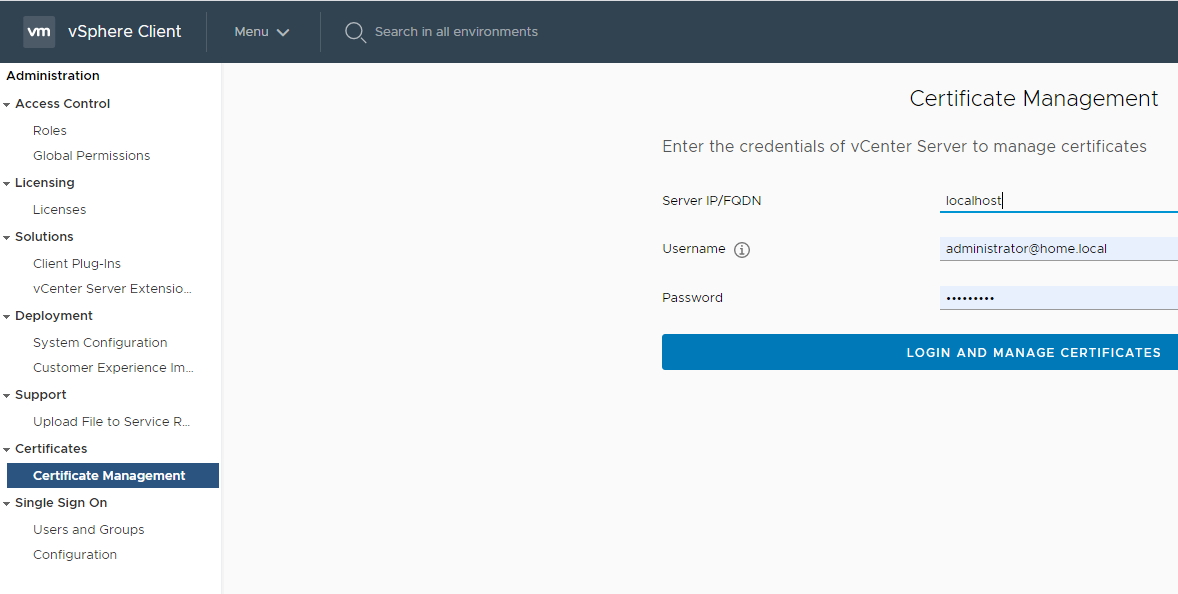

Untuk melakukan ini, kita pergi ke bagian administrasi , dan pergi ke bagian sertifikat . Masuk sebagai administrator.

Bagian untuk mengelola sertifikat.

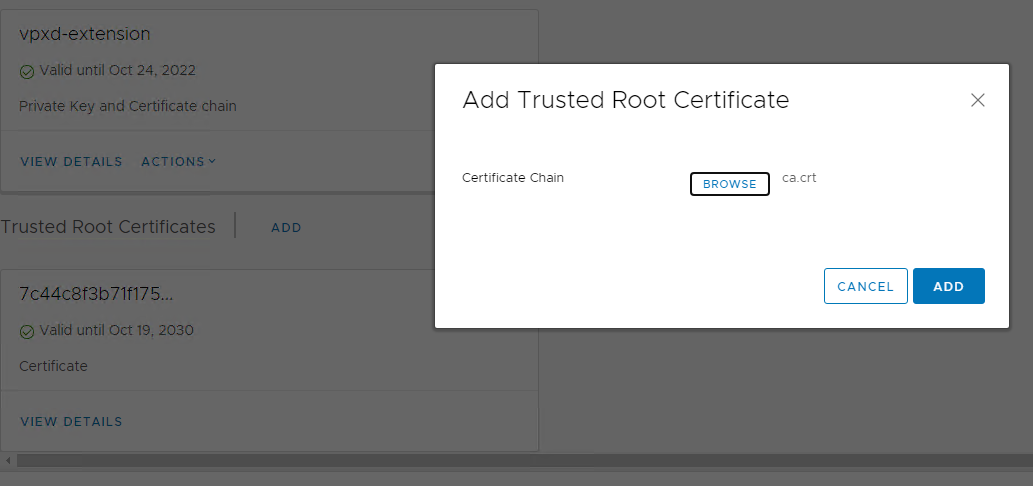

Selanjutnya, setelah masuk ke panel kontrol, pertama-tama tambahkan sertifikat root atau Sertifikat Akar Terpercaya. Gulir ke bagian paling akhir dan tekan TAMBAH. Kami memilih sertifikat kami ca.crt

Tambahkan Sertifikat Akar Terpercaya

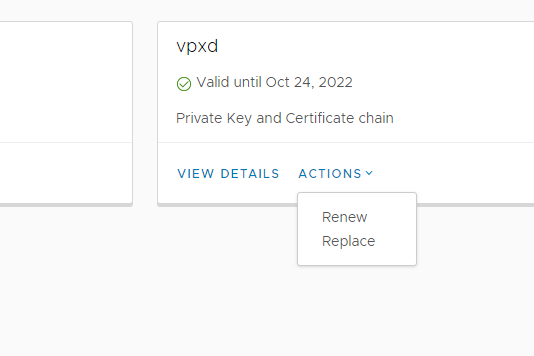

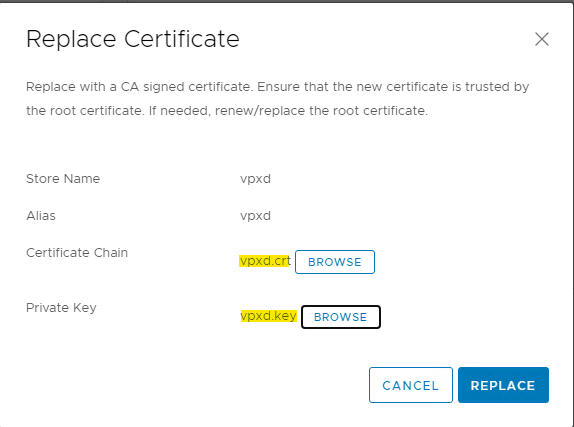

Selanjutnya, kami mengubah sertifikat saat ini melalui item menu Ganti:

Pilih sertifikat yang kami buat untuk vcenter:

Untuk layanan, kami memilih sertifikat layanan yang dibuat di paragraf 1.4

Untuk sertifikat __MACHINE_CERT dan mesin sertifikat vc.home.local, dibuat dalam paragraf 1.1

Kami telah mengganti semua sertifikat yang tersedia untuk kami dari panel kontrol. Jika Anda memiliki

konfigurasi yang tidak memiliki komponen VMware Replication Server dan VMware Site Recovery Manager, maka Anda dapat mengakhiri ini dan menikmati VCentre setelah me-reboot server. Jika Anda menggunakan server yang berdiri sendiri untuk menerbitkan sertifikat, saya menyarankan Anda untuk membuat sertifikat selama 10 tahun atau lebih. Jika Anda membeli, lihat situasinya.

Untuk pengenalan yang benar atas sertifikat oleh browser Anda, Anda perlu menginstal sertifikat root di penyimpanan sertifikat sistem operasi.

3. Ubah sertifikat pada VMware Replication Server

Mari kita mulai dengan fakta bahwa Anda perlu menginstal sertifikat root di server vr, karena tidak ada dalam antarmuka web standar. Untuk melakukan ini, kita perlu masuk ke server melalui ssh, tetapi dinonaktifkan secara default. Ayo hidupkan. Buka konsol mesin virtual dan masuk sebagai root.

Kami mengaktifkan server ssh.

/usr/bin/enable-sshd.shKemudian Anda dapat terhubung ke server melalui dempul.

Semua sertifikat root ca ada di penampung jks di sepanjang jalur /opt/vmware/hms/security/hms-truststore.jks

Tetapi penampung memiliki kata sandi, mari cari tahu dengan perintah:

/opt/vmware/hms/bin/hms-configtool -cmd list | grep keystoreSelanjutnya, kami menyimpan ca.crt kami ke server, saya biasanya melakukan ini melalui editor teks, di komputer lokal saya membuka sertifikat dengan notepad dan menyalinnya ke clipboard, di mesin jarak jauh menggunakan editor vi saya tempel dan simpan. Setelah itu, kita bisa menulis sertifikat kita ke container dengan perintah:

/usr/java/default/bin/keytool -import -trustcacerts -alias root -file /root/ca.crt -keystore /opt/vmware/hms/security/hms-truststore.jks -storepass Kemudian kami mengatakan ya untuk permintaan penambahan . Itu saja, kami telah berhasil menambahkan sertifikat root kami.

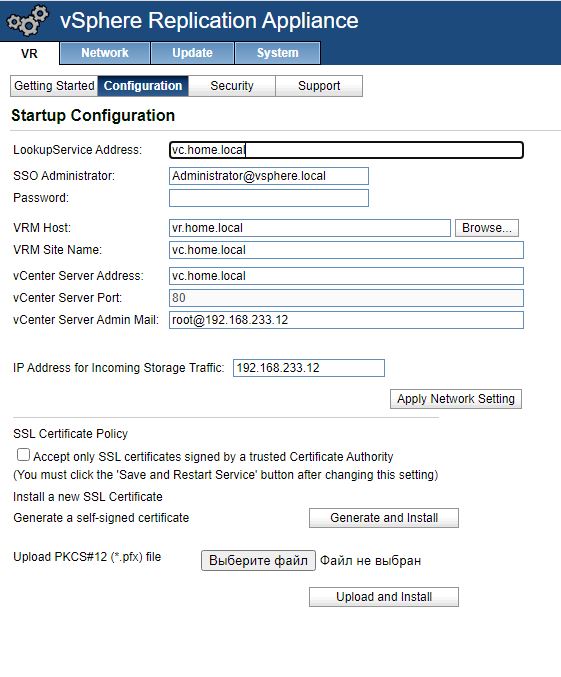

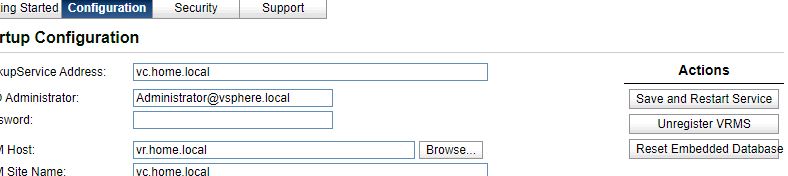

Kami masuk ke panel kontrol server di vr.home.local : 5480

Buka tab Konfigurasi , bidang Unggah file PKCS12 (* .pfx) ,

pilih file pfx kami. klik unggah dan instal

konfigurasi server vr.

Setelah me-restart web server dan login, kami mencoba untuk menyimpan konfigurasi dengan tombol Save and Restart Service:

Dan kami mendapatkan error:

Unhandled exception com.vmware.vim.vmomi.client.exception.SslException: javax.net.ssl.SSLException: Certificate thumbprint mismatch, expected:

Server memberi tahu kita bahwa cetakan sertifikat layanan di tengah tidak cocok.

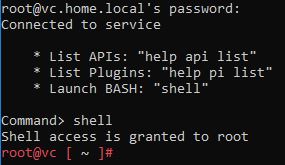

Buka dempul dan hubungkan ke vc.home.local center kami. Mulai

bash dengan perintah shell:

Ubah ke direktori:

cd /usr/lib/vmidentity/tools/scripts/Dan kami melihat status layanan ini:

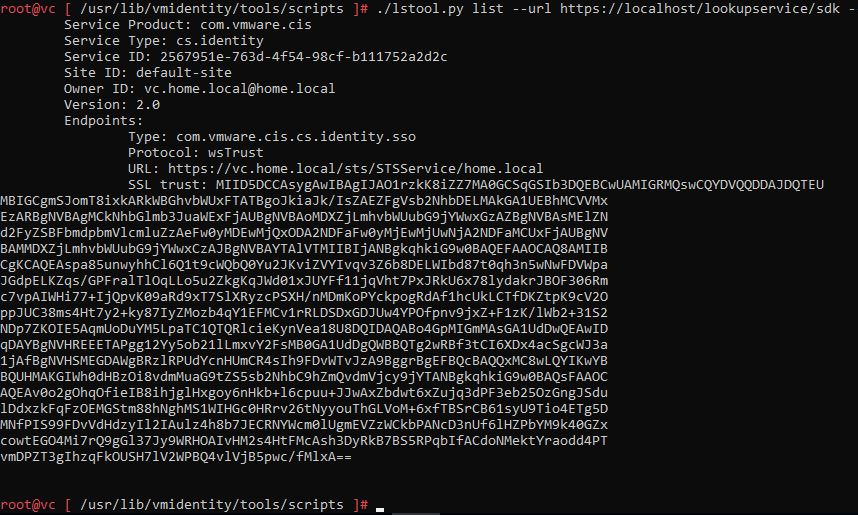

./lstool.py list --url https://localhost/lookupservice/sdk --no-check-cert --ep-type com.vmware.cis.cs.identity.sso 2>/dev/null

Jika Anda membuka sertifikat kami vc.home.local.crt di editor teks dan membandingkan, ternyata sertifikatnya berbeda. Faktanya adalah bahwa antarmuka web di tengah tidak mengubah semua sertifikat.

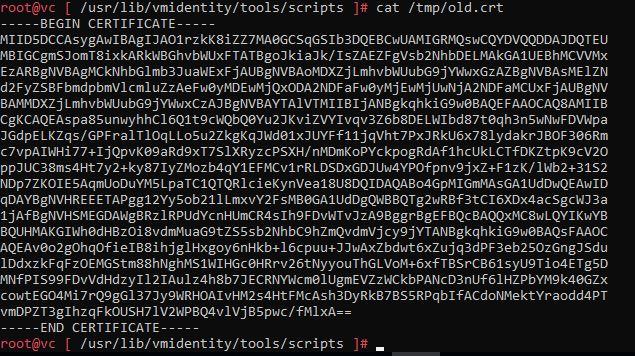

Isi sertifikat kita copy ke dalam file /tmp/old.crt, jangan lupa isi sertifikat harus diantara tag ----- BEGIN CERTIFICATE ----- dan ----- END CERTIFICATE -----

Seharusnya terlihat seperti ini :

Sekarang buka di editor teks sertifikat baru kami di pusat vc.home.local.crt

dan salin ke vc di file /tmp/new.crt

Selanjutnya, cari tahu hash sha1 dari file /tmp/old.crt, Anda akan memerlukannya di sana untuk mengganti sertifikat lama dengan baru.

openssl x509 -in /tmp/old.crt -noout -fingerprint -sha1Selanjutnya, jalankan skrip pengganti:

./ls_update_certs.py --url https://vc.home.local/lookupservice/sdk --fingerprint 86:0D:BB:--- ----:C7:0E:D1:3E:17:39 --certfile /tmp/new.crt --user administrator@home.local --password Di akhir skrip, laporan akan berisi jumlah sertifikat yang diganti.

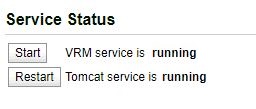

Setelah itu, buka vr.home.local: 5480 dan simpan konfigurasi. Jika Anda melakukan semuanya dengan benar, server akan berhasil menyimpan konfigurasi dan memulai layanan vr server.

3. Mengganti sertifikat dengan VMware Site Recovery Manage

Di server ini, semuanya dilakukan dari antarmuka web di menu Sertifikat .

Kami pergi ke panel administratif srm.home.local : 5480

- Tambahkan root ca kami dengan tombol ADD

- Ubah sertifikat saat ini dengan tombol UBAH

Ini menyimpulkan perubahan semua sertifikat.

Terimakasih untuk semua!