Ketika bisnis pindah ke lokasi terpencil, perusahaan memilih RDP karena kemudahan pengaturan dan penggunaannya. Tetapi transisi itu mendesak dan tidak semua orang memperhatikan keselamatan yang diperlukan. Akibatnya, penjahat dunia maya telah menargetkan organisasi.

Pada artikel ini, kami memutuskan untuk menganalisis kelemahan protokol RDP dan memberi tahu Anda cara mengamankan infrastruktur perusahaan. Kami juga melakukan percobaan dengan menerapkan honeypot RDP di beberapa server dan menjelaskan artefak forensik yang dapat dideteksi jika terjadi koneksi yang tidak sah dari penyusup.

▍ Kelemahan RDP

Hampir 4 juta server RDP di seluruh dunia dapat diakses dari jaringan eksternal saat ini. Tidak kurang dari mereka, kemungkinan besar, hanya tersedia dari jaringan internal.

Penyerang sering secara khusus mencari kelemahan di server RDP untuk mengeksploitasinya untuk tujuan mereka sendiri. Misalnya, RDP sering kali terkena serangan brute force. Selain itu, selama dua tahun terakhir, para ahli telah menemukan kerentanan RCE yang serius terkait dengan RDP.

Serangan brute force

Serangan paling umum pada RDP adalah serangan brute force. Mereka secara kasar dapat dibagi menjadi beberapa kelompok.

- Serangan paling sederhana , yang terdiri dari menebak kata sandi dasar tanpa menggunakan alat otomatisasi apa pun.

- Serangan kamus , di mana serangan brute-force dari semua kemungkinan sandi untuk nama pengguna yang dimaksudkan diluncurkan.

- , , , .

- Password spraying, , .

- Credential stuffing, .

Setelah mengambil sepasang login dan kata sandi, penyerang mendapatkan akses penuh ke sistem yang disusupi.

Serangan paling sederhana dan kamus biasanya diberikan perhatian dan perlindungan oleh organisasi. Misalnya, sering kali direncanakan untuk mengunci akun setelah beberapa kali upaya login yang gagal.

Pada saat yang sama, penyemprotan kata sandi dan serangan isian kredensial sering dilupakan. Namun, serangan seperti itu sekarang tidak jarang terjadi, tetapi sebaliknya, menjadi hal yang lumrah. Memblokir alamat IP dari mana beberapa upaya login RDP yang gagal dilakukan membantu untuk memerangi mereka. Selain itu, melarang penggunaan ulang sandi tidak akan berlebihan. Selain itu, Anda tidak boleh menggunakan sandi yang sama pada banyak sumber daya.

Kerentanan

Sejak 2019, beberapa kerentanan RDP terkait RCE yang serius telah ditemukan. Eksploitasi mereka mengarah pada eksekusi kode jarak jauh pada sistem target.

Kerentanan CVE-2019-0708, dijuluki BlueKeep, ditemukan bukan dalam protokol RDP itu sendiri, tetapi dalam implementasi Layanan Desktop Jarak Jauh. Kerentanan ini memungkinkan pengguna yang tidak diautentikasi untuk mengeksekusi kode arbitrer dari jarak jauh pada sistem target. Kerentanan mempengaruhi versi Windows yang lebih lama, dari Windows XP (Windows Server 2003) hingga Windows 7 (Windows Server 2008 R2). Agar pengoperasiannya berhasil, Anda hanya memerlukan akses jaringan ke komputer dengan versi Windows yang rentan dan layanan RDP yang sedang berjalan. Untuk melakukan ini, penyerang mengirimkan permintaan RDP yang dibuat khusus ke layanan, yang memungkinkan penyerang mengeksekusi kode arbitrer dari jarak jauh pada sistem target. Informasi tentang BlueKeep telah dipublikasikan pada Mei 2019, tetapi lebih dari 289 ribu server RDP masih rentan.

Kerentanan CVE-2019-1181 / 1182/1222/1226 hampir identik dengan BlueKeep. Namun, sementara kerentanan sebelumnya hanya memengaruhi versi Windows yang lebih lama, sekarang semua versi OS yang baru berisiko. Untuk mengeksploitasi kerentanan, penyerang juga perlu mengirim permintaan yang dibuat khusus ke Layanan Desktop Jarak Jauh dari sistem target menggunakan protokol RDP, yang akan memungkinkan kode arbitrer dijalankan. Kerentanan ini dipublikasikan pada Agustus 2019.

Kerentanan lain - BlueGate (CVE-2020-0609 / 0610) - ditemukan di komponen Windows Remote Desktop Gateway di Windows Server (2012, 2012 R2, 2016 dan 2019). Ini juga memungkinkan penyerang untuk mengeksekusi kode dari jarak jauh pada sistem target melalui RDP dan permintaan yang dibuat secara khusus. BlueGate diterbitkan pada awal 2020.

▍Malware dan RDP

Kelemahan RDP tidak luput dari pandangan operator malware. Tidak jarang penjahat dunia maya menggunakan kredensial RDP yang dipublikasikan untuk meluncurkan serangan yang ditargetkan.

Setelah mendapatkan akses RDP ke sistem target, para penyerang secara manual menonaktifkan perlindungan anti-virus dan meluncurkan malware. Serangan semacam itu sering kali menjalankan ransomware seperti Dharma (alias Crysis) pada sistem yang terinfeksi.

▍ Umpan untuk penyusup, atau cara kami menyebarkan honeypot

Kami memutuskan untuk melakukan percobaan dan memeriksa apa yang akan terjadi dengan server RDP yang dapat diakses dari jaringan eksternal. Untuk ini, dua honeypots dikerahkan. Kami menggunakan implementasi protokol RDP dengan Python - RDPY, yang dapat ditemukan di domain publik .

Satu honeypot digunakan di server publik DigitalOcean, yang lainnya di server di jaringan organisasi kami. Tiga port tersedia dari Internet:

- port standar adalah 3389;

- dua port non-standar - 36 dan 25300.

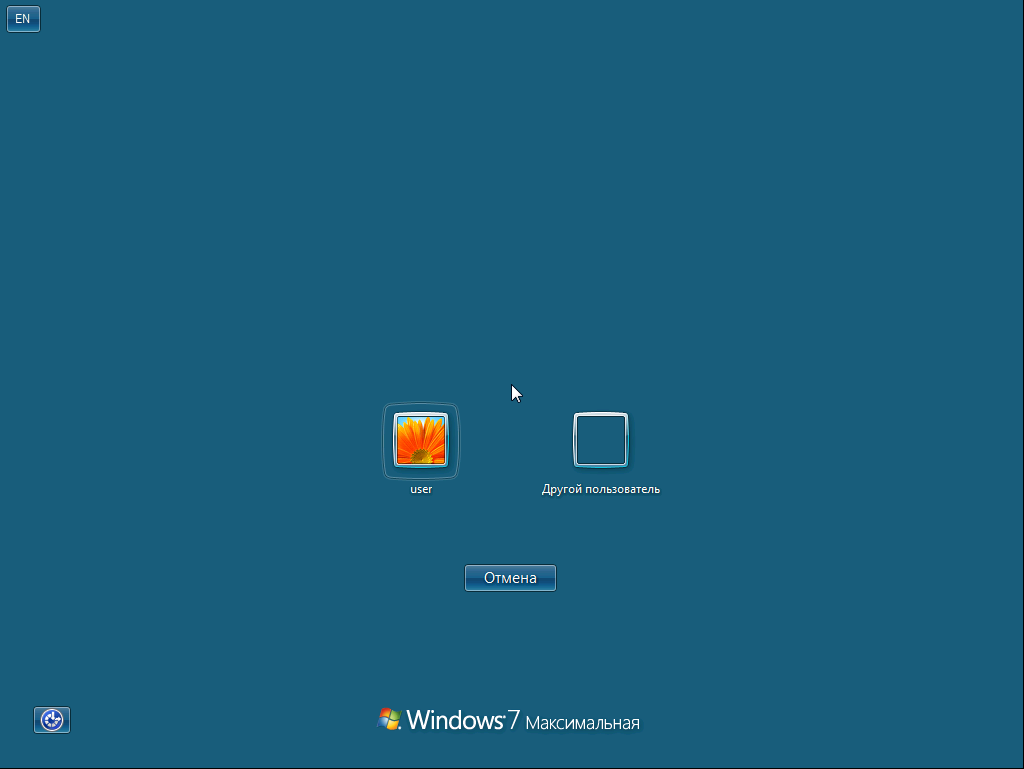

Jendela yang ditampilkan saat menghubungkan ditunjukkan pada gambar di bawah.

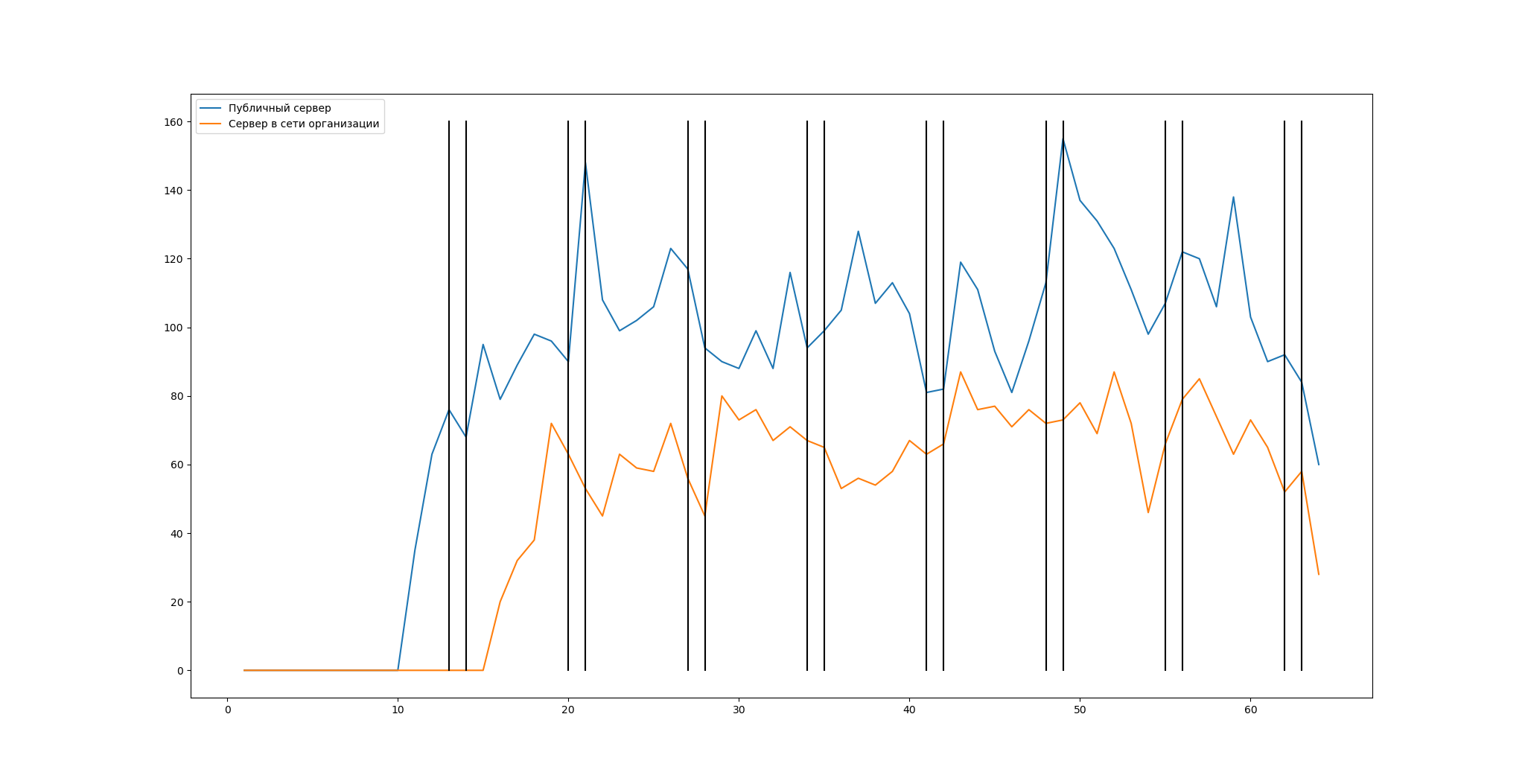

Port standar 3389 menarik perhatian maksimum pada jaringan Selama satu setengah bulan honeypots beroperasi, total 15 upaya brute force dan 237 upaya untuk menulis data tidak valid ke soket di server publik dicatat; dan, masing-masing, 16 dan 135 upaya - pada server di jaringan organisasi.

Juga, seperti yang Anda harapkan, port standar 3389 menjadi sasaran banyak pemindaian dari jaringan. Pada saat yang sama, server publik dipindai rata-rata 2,5 kali lebih sering daripada server di jaringan organisasi.

Kecepatan scan dapat dilihat pada grafik di bawah ini. Garis vertikal di sini menunjukkan hari Sabtu dan Minggu, yang jatuh selama periode honeypot. Dalam kebanyakan kasus, terjadi penurunan pemindaian jaringan pada akhir minggu kerja.

Secara horizontal - hari honeypots, secara vertikal - jumlah koneksi.

Kurva biru adalah publik utara, kurva oranye adalah server di jaringan organisasi.

Garis vertikal - Sab & Ming .

Praktis tidak ada upaya untuk memindai port non-standar. Oleh karena itu, porting RDP ke port non-standar akan membantu melindungi dari sebagian besar serangan.

▍ Keamanan

Meringkas semua hal di atas, Anda dapat menyimpulkan beberapa aturan yang akan membantu mengamankan infrastruktur saat menghubungkan jarak jauh melalui RDP.

- RDP. , . .

- VPN. , VPN -.

- , , , , , . . password spraying credential stuffing.

- IP-, RDP. password spraying credential stuffing.

- . -.

- Siapkan audit untuk acara RDP dan tinjau log koneksi Anda secara teratur untuk menemukan aktivitas yang mencurigakan tepat waktu.

▏ Di mana mencari jejak koneksi RDP▕

Jika Anda memiliki kecurigaan tentang kompromi sistem Anda melalui RDP, Anda dapat mencoba sendiri beberapa langkah.

- Log. Pertama-tama, Anda harus segera memeriksa log peristiwa:

- % SystemRoot% \ System32 \ Winevt \ Logs \ Microsoft-Windows-TerminalServices-RemoteConnectionManager% 4Operational.evtx

Event 1149 untuk sambungan yang berhasil sebelum login dan otentikasi kata sandi, tetapi setelah otentikasi alamat IP sumber sambungan. Penting untuk mencari koneksi dari alamat IP yang tidak biasa; kata sandi brute force juga bisa sampai di sini. - %SystemRoot%\System32\Winevt\Logs\Security.evtx

4624 — , 4625 — , 4778 — , 4634 — . «LogonType». 3, 10 7. IP-, — . - %SystemRoot%\System32\Winevt\Logs\Microsoft-Windows-TerminalServices-LocalSessionManager%4Operational.evtx

21, 22 25 — , 23 — . IP-.

IP-, . , (, .).

. Security.evtx, — Security.evtx Microsoft-Windows-TerminalServices-RemoteConnectionManager%4Operational.evtx . , SIEM-. - % SystemRoot% \ System32 \ Winevt \ Logs \ Microsoft-Windows-TerminalServices-RemoteConnectionManager% 4Operational.evtx

- . , , . RDP-, . , , TCP (, RDP). . , , X, X+N . , .

Jika jejak ditemukan

Jika Anda menemukan jejak penetrasi yang berhasil melalui RDP, Anda harus terlebih dahulu:

- mencoba mengisolasi penyerang (atau memutuskan sepenuhnya infrastruktur dari Internet, atau memutuskan server penting dari jaringan lokal);

- periksa pengontrol domain apakah ada tanda-tanda peretasan, serta periksa file dump dan kemungkinan target penyerang lainnya.

Ada kemungkinan besar bahwa infeksi telah menyebar melalui sumber daya internal. Jika ini terjadi, Anda perlu memeriksa acara startup PowerShell, pemicu antivirus, dan lainnya. Dan yang terbaik adalah segera menghubungi spesialis forensik komputer.