Setelah serangan itu, perusahaan mengatakan data karyawan kemungkinan besar tidak dirugikan. Diduga CD Projekt telah menjadi korban dari kampanye jahat HelloKitty yang sebelumnya menyinggung saluran pemasok listrik di Brasil (di sini serangan sebelumnya dianalisis secara rinci). Menurut BleepingComputer, data bocor telah disiapkan untuk lelang dengan harga mulai dari satu juta dolar. Keterbukaan pengembang game tentang insiden tersebut disambut baik. Perlu dicatat beberapa ironi bagaimana rombongan Cyberpunk 2077 bocor menjadi kenyataan.

Peristiwa penting kedua adalah serangan terhadap instalasi pengolahan air di Oldsmar, Florida, AS. Sheriff Pinellas County Bob Gualtieri mengumumkan serangan dunia maya pada infrastruktur kritis selama konferensi pers 8 Februari. Para penyerang menggunakan cara standar akses jarak jauh dan, yang paling tidak menyenangkan, mencoba meningkatkan umpan natrium hidroksida dengan faktor 100.

Insiden ini dibahas secara luas terutama dalam konteks penggunaan berbahaya alat akses jarak jauh (dalam kasus yang dijelaskan, TeamViewer) untuk mengelola infrastruktur penting. Kebocoran kata sandi alamat perusahaan di utilitas kota (lihat tweet di atas). Bahkan tanpa mereka, langsung mengontrol komputer di instalasi pengolahan air limbah tanpa keamanan tambahan adalah ide yang buruk. Brian Krebs memberikan bukti dalam artikelnya bahwa praktik ini biasa dilakukandi seluruh negeri. Dan satu argumen lagi: jika Anda memecat semua administrator yang setidaknya sekali membuka akses jarak jauh ke desktop, kemungkinan besar tidak akan ada yang mengelola sistem industri. Penggunaan TeamViewer menunjukkan kekurangan dana dan menandakan perlunya meningkatkan keamanan infrastruktur kritis secara komprehensif.

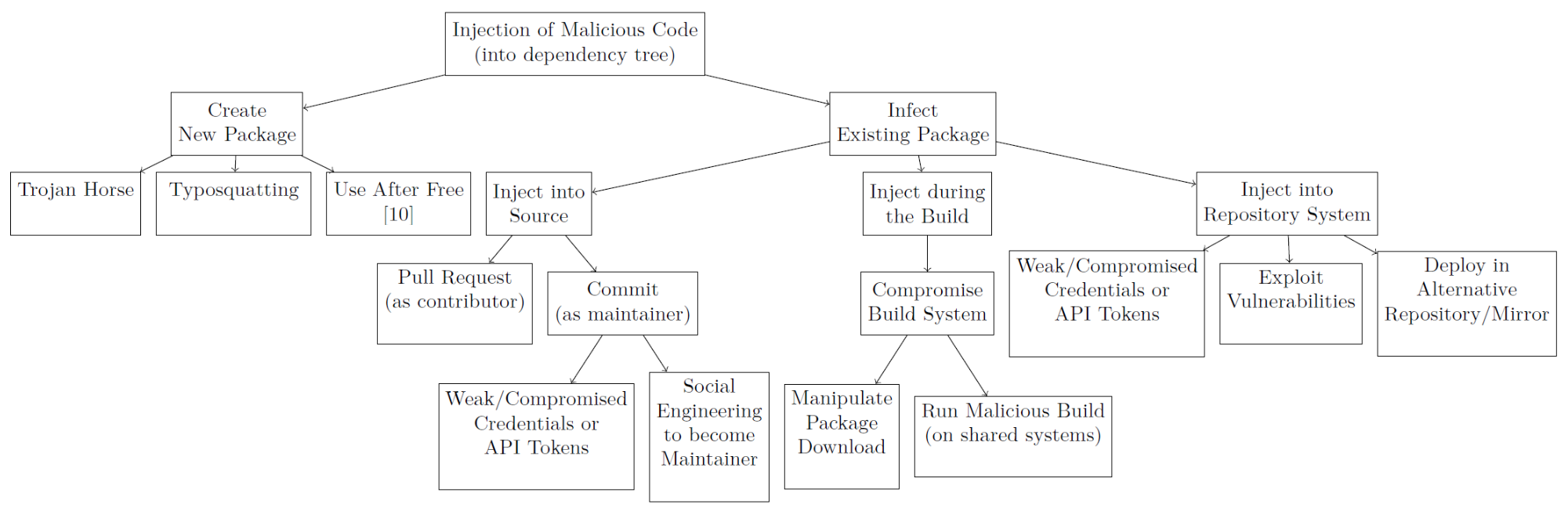

Berita terkenal ini membayangi penelitian Alex Birsan yang menarik tentang cara memasukkan kode berbahaya ke dalam perangkat lunak bangunan yang menggunakan repositori publik seperti npm, PyPi, dan RubyGems. Sebelumnya, masalah ini telah diselidiki untuk mengunggah kode dengan kesalahan ketik pada nama ke repositori - dalam hal ini, dimungkinkan untuk mengimplementasikan fungsi arbitrer jika pengembang perangkat lunak membuat kesalahan dalam nama pustaka yang terhubung. Tapi ini bukan satu-satunya cara. Artikel tersebut memberikan diagram menarik tentang kemungkinan skenario serangan:

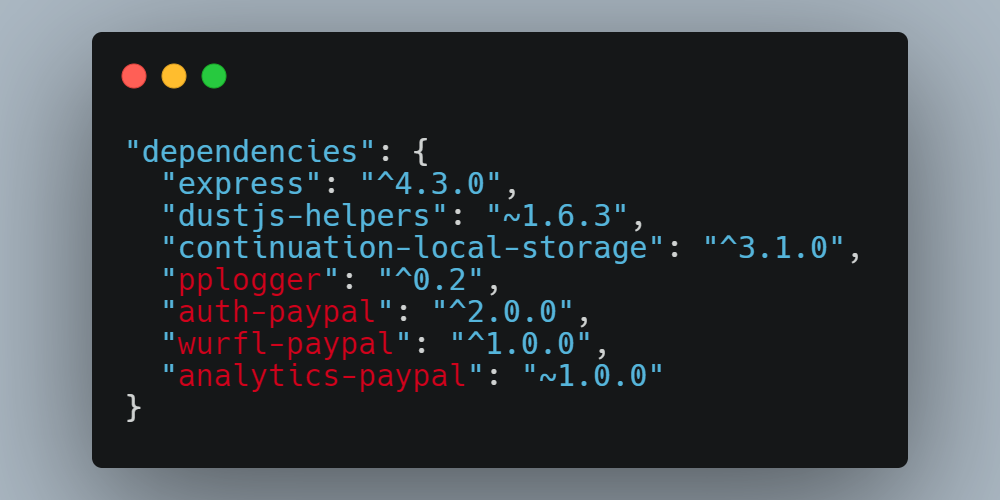

Birsan menemukan satu sama lain. Menganalisis kode untuk sistem pembayaran PayPal yang diposting di GitHub, dia menemukan penyebutan perpustakaan pribadi, yang tampaknya hanya tersedia untuk pengembang perusahaan. Kemudian dia memeriksa apa yang akan terjadi jika Anda mengunggah sebuah paket dengan nama yang sama ke repositori publik. Ternyata, paket publik mendapat prioritas di atas paket pribadi. Kemudian peneliti melakukan uji lapangan: dia menemukan perpustakaan pribadi, dan kemudian meletakkan kodenya di repositori bersama dengan nama yang sama. Kode tersebut berisi pemicu sederhana untuk melaporkan "serangan" yang berhasil kepada penulis.

Hasilnya sangat mengesankan. Penulis berhasil "memecahkan" kode (sebenarnya, untuk menjalankan programnya di jaringan lokal) dari Shopify, Apple, PayPal, Netflix, Yelp, dan Uber. Sejumlah perusahaan telah membayar Alex imbalan yang signifikan, sesuai dengan bahaya peretasan semacam itu di dunia nyata. Para ahli dari Microsoft Azure menawarkan beberapa solusi untuk masalah yang dijelaskan.

Apa lagi yang terjadi

Sebuah studi menarik tentang keamanan kamera video yang ditujukan untuk pemasangan di pembibitan dan taman kanak-kanak. Akses ke perangkat diberikan kepada orang tua melalui aplikasi smartphone, tetapi, ternyata, di dalam semua klien terhubung melalui pasangan kata sandi masuk umum yang tidak pernah berubah. Selain itu, koneksi dibuat dengan menggunakan protokol HTTP.

Pengembang Microsoft menutup bug yang diperkenalkan di set patch Februari: ini menyebabkan layar biru ketika mencoba menyambung ke titik akses dengan otorisasi WPA3. Dalam set patch yang sama , tiga kerentanan serius dalam implementasi protokol TCP / IP ditutup .

MelaporkanGoogle Phishing memberikan statistik menarik tentang layanan surat perusahaan: setiap hari, seratus juta pesan berbahaya diblokir. Tahun lalu, analis Gmail mencatat hingga 18 juta pesan phishing sehari yang mengeksploitasi tema COVID-19. Umur rata-rata kampanye jahat adalah tiga hari.

Adobe sedang memperbaiki kerentanan kritis di Acrobat dan Reader.

Fakta menarik dari kehidupan administrator Wikipedia diberikan di utas di atas. Di salah satu pusat data, hingga 20% permintaan ditujukan untuk foto bunga. Sebagai Ternyata , foto tersebut dimuat ketika meluncurkan aplikasi mobile populer di India. Tidak hanya ini, pada prinsipnya, bukan pendekatan yang ideal untuk membuat perangkat lunak, tetapi gambarnya belum ditampilkan kepada pengguna, yaitu diunduh dengan sia-sia.