pengantar

Masalah kriptografi yang paling terkenal adalah transmisi pesan rahasia. Untuk tugas ini, kriptosistem dengan kunci privat paling sering digunakan: Alice (pengirim) mengenkripsi informasi menggunakan kunci tersebut, dan Bob (penerima) mendekripsi pesan dengannya. Sayangnya, sistem kriptografi kunci privat mengalami kesulitan serius dalam implementasi praktis. Pertanyaan utamanya adalah bagaimana mendistribusikan kunci? Dalam banyak hal, distribusi kunci sama memakan waktu seperti tugas dasar komunikasi pribadi. Pihak ketiga yang jahat dapat menguping kunci dan dengan mudah membaca pesannya.

Untuk menghindarinya, banyak cara telah ditemukan, dalam artikel ini kita akan membahas kuantum, di mana kerahasiaan kuncinya dijamin oleh hukum mekanika kuantum. Skema distribusi kunci kuantum (QKD) BB84 pertama dikembangkan pada tahun 1984 oleh fisikawan Charles Bennett dan Gilles Brassard. Ide utamanya adalah menggunakan prinsip mekanika kuantum (prinsip ketidakpastian), yang menurutnya observasi secara keseluruhan melanggar sistem yang diamati. Dengan demikian, pencegat menguping Alice dan Bob "merusak" pesan itu. Kemudian itu dapat dengan mudah dihitung dan dibuang bit "buruk", dan jika ada terlalu banyak - mulai dari awal lagi.

Dasar-dasar mekanika kuantum

Kami tidak akan membahas secara detail, tetapi hanya merumuskan pernyataan utama. Mari kita mulai dengan prinsip ketidakpastian. Dikatakan bahwa beberapa besaran fisik sama sekali tidak diukur secara tepat. Mari kita kutip sebagai contoh momentum dan koordinat partikel: jika Anda meletakkan partikel di perangkat yang mengukur koordinat secara akurat (misalnya, ditunjukkan ), dan kemudian di perangkat yang mengukur momentum secara akurat, perangkat kedua akan memberikan nomor acak (biarlah itu angka

, yaitu

). Poin penting: sebelumnya itu adalah partikel dengan koordinat

, sekarang menjadi partikel dengan momentum

. Jika Anda memasukkannya kembali ke alat pengukur koordinat, itu akan memberikan nomor acak.

( , , ). , , .

( ), 2 . , , 4 . ,

,

. BB84.

BB84

:

1) ( )

2)

3)

4)

- ; - ; -

1 .

|

|

(0 1). 0 1 | , , . , , , . |

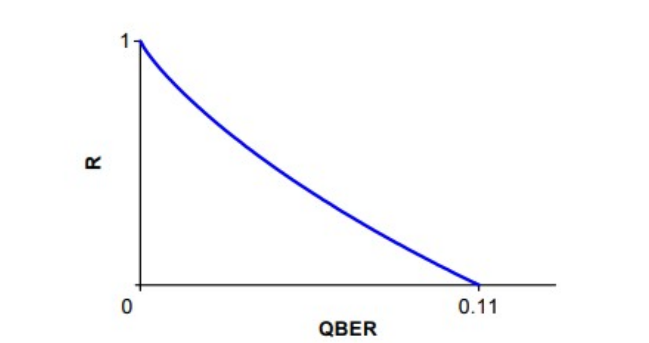

. ( ). , , , . , "" ( ). - - . , . . BB84 11% [10], . .

. : . , , , (, , ). , , "" . : . (, , ). , , . , .

, :

1) , .

2) , .

BB84, , - -. . A B, C. : . A , B , C . , B , , . , A B. . ( ) .

|

|

, , . , . | , . |

, , 0 1.

. BB84 . BB84 , . , .

.

1

1)

2)

3) ,

, , .

1 . , . , , .

2 . . .

3 . - , . , . , , .

. , , , , . . a) (, , ); ) ; ) ) . "" , .

BB84 [7], . . [8]

H , QBER .

, . . , , . (, , ). , . PNS (photon number splitting)[2]. : , , . , , . , , [1].

2003 , BB84. , SARG04, BB84, . - -, [4]. , [4]. , , -. , . - . , PNS . Lo05[5]. - . ( - GLLP[3]) , . , ( .3).

SARG04[1]. : . ( !!!). , BB84, . , , :

.

( , ).

, , ( ). .

(

)

, ( ).

( 1/4), ,

(

,

,

). PNS : , 1 2 , 3 . [1].

, . SARG04 LPA(large pulse attack). , ( ). . , [6].

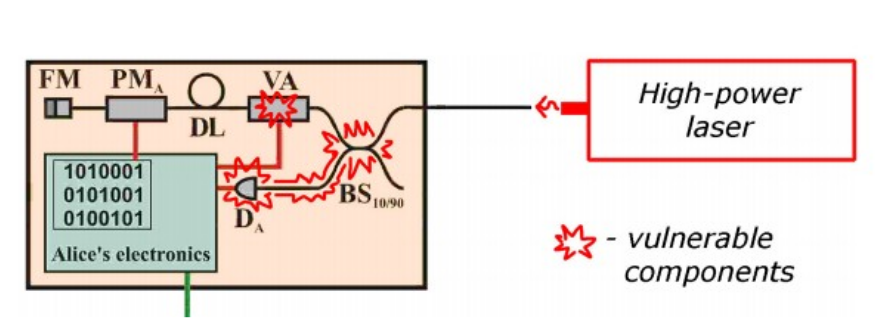

, . , . . , id Quantique [9], .4

DA, , , . , . , , . ( ). : 1) ; 2) , ; 3) BS (, ); , , , , .

, , . . . . .

, ? : , , , . 1984 - , ? , , (RSA). , 1994 . , . , , .

:

1) A. Acin, N. Gisin, and V. Scarani, “Coherent-pulse implementations of quantum cryptography protocols resistant to photon-number-splitting attacks”

2) C. Bennett, F. Bessette, G. Brassard, L. Salvail, and J. Smolin, “Experimental quantum cryptography”(1992)

3) D. Gottesman, H.-K. Lo, N. L ̈utkenhaus, and J. Preskill, Quant. Inf. Comp. 4, 325 (2004)

4) W.-Y. Hwang, “Quantum key distribution with high loss: toward global secure communication”

5) Lo H., Ma X., Chen K. , “Decoy state quantum key distribution”, (2005)

6) Vadim Makarov, “Quantum cryptography and quantum cryptanalysis ”, (2006)

7) D. Mayers, “Quantum key distribution and string oblivious transfer in noisy channels” (1996); D. Mayers, “Unconditional security in quantum cryptography” (2001).

8) P. Shor dan J. Preskill, "Bukti keamanan sederhana dari protokol distribusi kunci kuantum BB84" (2000).

9) D. Stucki, N. Gisin, O. Guinnard, G. Ribordy, dan H. Zbinden, “Distribusi kunci kuantum sepanjang 67 km dengan sistem plug & play”

10) Xiaoqing Tan, “Introduction to Quantum cryptography”, (2013)