Tujuan pengujian keamanan berkelanjutan, juga disebut "pengujian kinerja keamanan", menggunakan platform Cymulate adalah untuk menentukan seberapa efektif kontrol keamanan organisasi saat ini, untuk mengidentifikasi kerentanan keamanan baru saat muncul, dan untuk secara signifikan mengurangi dan terus mengoptimalkan. permukaan serangan organisasi. Dengan menggunakan pemberitahuan dan pelaporan otomatis, tim keamanan bisa segera mendapatkan penilaian kerentanan proaktif untuk mengambil tindakan untuk memulihkannya.

Pengujian keamanan berkelanjutan dilakukan menggunakan teknologi otomatis seperti simulasi peretasan dan serangan, menurut survei SANS Institute baru-baru ini. Saat ini, 28% profesional keamanan menggunakan BAS untuk menguji kontrol keamanan mereka.

Manfaat Pengujian Keamanan Berkelanjutan

Mengulangi pergeseran umum dari solusi keamanan biner pada titik waktu tertentu ke pendekatan yang lebih berkelanjutan dan adaptif untuk menerapkan strategi keamanan informasi, ada penilaian risiko dunia maya yang berkelanjutan dengan mempertimbangkan realitas lingkungan TI yang terus bergerak, bersama dengan ancaman, dan membutuhkan lebih banyak. fokus dan sumber daya untuk deteksi dan respons dini, bukan hanya perlindungan yang dominan (lihat model CARTA Gartner).

Dengan menerapkan pengujian kinerja keamanan berkelanjutan Cymulate (BAS), organisasi dapat lebih baik memenuhi tantangan berikut:

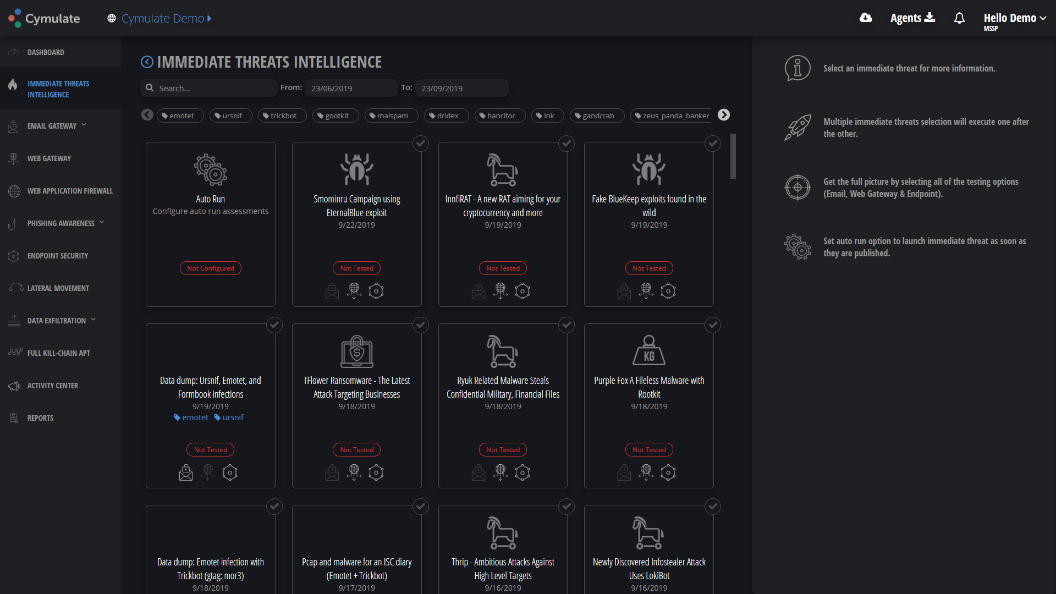

Munculnya jenis serangan baru setiap hari - varian baru ransomware, Trojan, cryptominers, dan pencuri kripto yang muncul setiap hari dan memerlukan pembaruan kontrol pencegahan dengan mempertimbangkan data kompromi terbaru (IoC). Memverifikasi secara manual bahwa ISS dapat memblokir situs phishing terbaru, titik infeksi, server C2, dll. Memakan waktu dan tidak praktis untuk organisasi besar dengan kontrol keamanan terdistribusi. Pemodelan konstan IoC dari ancaman terbaru berarti bahwa tim keamanan dapat melawannya lebih cepat.

Gambar 1. Pengujian keamanan berkelanjutan membantu Anda menghadapi ancaman terbaru dengan lebih cepat.

Teknik siluman yang berkembang - Kontrol proaktif berbasis IoC tidak berguna melawan serangan unsigned dan fileless, menjadikan alat deteksi berbasis perilaku seperti penipu, EDR, dan alat EUBA penting untuk mendeteksinya. Tetapi bagaimana Anda tahu jika mesin dan solusi AI Anda efektif melawan ancaman ini? Dengan terus menguji keefektifannya terhadap simulasi serangan dunia maya, organisasi dapat terus mengubah pengaturan konfigurasi alat ini untuk memastikannya terdeteksi lebih cepat.

Perubahan yang sering terjadi di lingkungan TI. Setiap hari, lingkungan TI berubah, apakah itu perubahan yang disengaja pada kebijakan jaringan, penggunaan infrastruktur TI yang tersembunyi, karyawan baru atau keluar dari perusahaan, pengenalan perangkat lunak baru, perangkat keras atau lingkungan virtual. Menilai secara proaktif dampak perubahan ini terhadap postur keamanan organisasi menghilangkan titik buta yang berpotensi menjadi kejutan yang tidak menyenangkan.

Sumber daya dan anggaran kerja terbatas. Pengujian berkelanjutan terhadap efektivitas keamanan membantu Anda memaksimalkan sumber daya dan anggaran Anda yang terbatas. Dengan terus mengidentifikasi celah dan memprioritaskan pemulihan sesuai dengan kerentanan terbesar, tim keamanan dapat meningkatkan keamanan dengan sumber daya yang lebih sedikit. Selain itu, dengan alat dan pengetahuan untuk meningkatkan keamanan mereka, organisasi dapat mulai mengurangi ketergantungan mereka pada pengujian manual dengan membatasinya untuk menentukan deteksi atau pengujian kepatuhan.

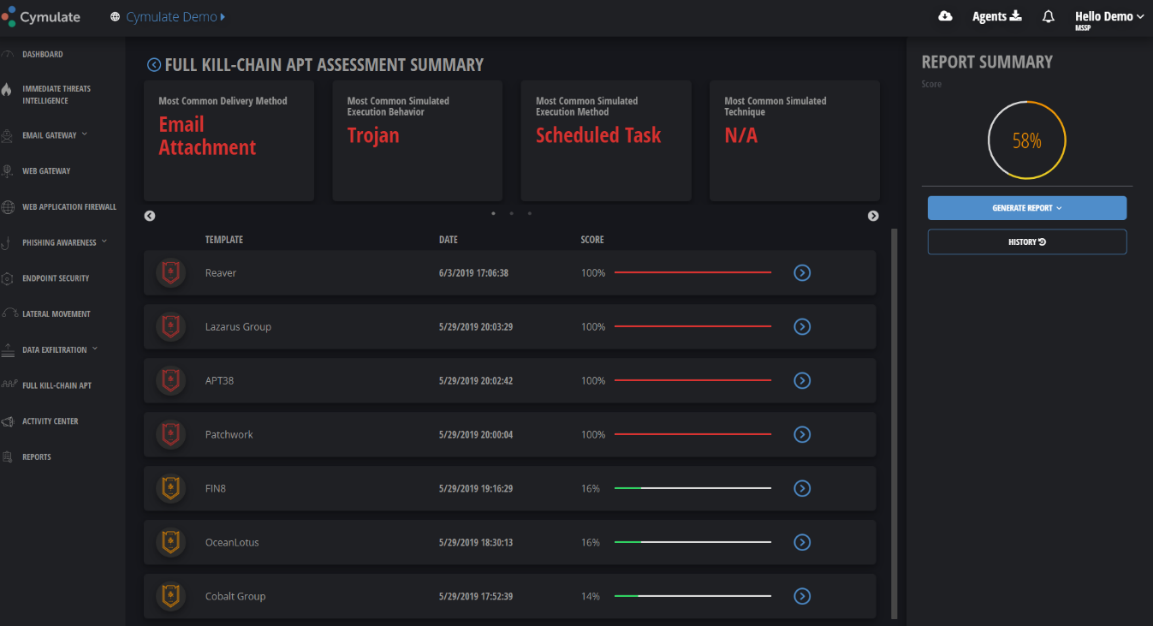

Sebutkan subjek ancaman. Lusinan kelompok APT ditemukan bekerja untuk pemerintah demi keuntungan finansial, politik dan militer. Kelompok-kelompok ini memiliki uang, waktu, dan keterampilan yang dibutuhkan untuk melakukan serangan yang kompleks dan berkelanjutan. Dengan terus meningkatkan kontrol keamanan terhadap teknik yang telah digunakan grup ini, organisasi dapat mendeteksi ancaman ini dengan lebih baik dan lebih tepat waktu.

Gambar 2: Pengujian berkelanjutan memungkinkan penyesuaian kontrol untuk grup pemerintah APT

Titik kontak eksternal dan serangan terhadap rantai pasokan. Portal yang berpusat pada konsumen, pertukaran informasi kesehatan (HIE), layanan keuangan melalui gateway pembayaran dan ACH, dan perusahaan yang menggunakan alat kolaborasi umum semuanya merupakan ancaman keamanan bagi suatu organisasi. Pengujian konfigurasi, termasuk kontrol pengujian seperti WAF (untuk mencegah peretasan gaya CapitalOne), gateway email, kontrol infrastruktur yang membatasi perpindahan lateral, dan lainnya, sangat penting untuk mengurangi risiko dunia maya yang ditimbulkan oleh titik kontak ini, dan mencegah serangan terhadap rantai pasokan.

Bagaimana itu bekerja

Jadi bagaimana Anda mendapatkan skor risiko cyber? Dengan menggunakan simulasi otomatis peretasan dan serangan Cymulate, tim keamanan:

- (kill chain).

- .

- , .

- , , .

3: 4

Versi terbaru ransomware, email bisnis yang disusupi, dan kampanye APT pemerintah menyerukan perubahan dalam strategi keamanan siber. Dengan platform Cymulate, dengan terus meningkatkan kontrol keamanan, mengidentifikasi kerentanan keamanan, dan menyesuaikannya untuk mendapatkan efisiensi, tim keamanan dapat terus mengurangi serangan mereka dan meningkatkan postur keamanan organisasi secara keseluruhan.

Artikel ini disiapkan oleh Softprom , distributor resmi Cymulate , di mana Anda dapat memesan konsultasi gratis tentang produk.

Dan di platform kami, Anda dapat mempelajari lebih lanjut tentang Cymulate BAS , hasil implementasi dan produk kompetitif.