Aliran DVB NATO yang dicegat (2002)

Selama bertahun-tahun para peretas telah melakukan peretasan demonstratif terhadap komunikasi satelit sipil dan militer, tetapi keamanannya tetap pada tingkat yang rendah. Pada konferensi Black Hat 2020 terbaru, mahasiswa Oxford James Pavour mendemonstrasikan lalu lintas satelit apa yang saat ini mengudara dan informasi pribadi apa yang dapat diambil darinya.

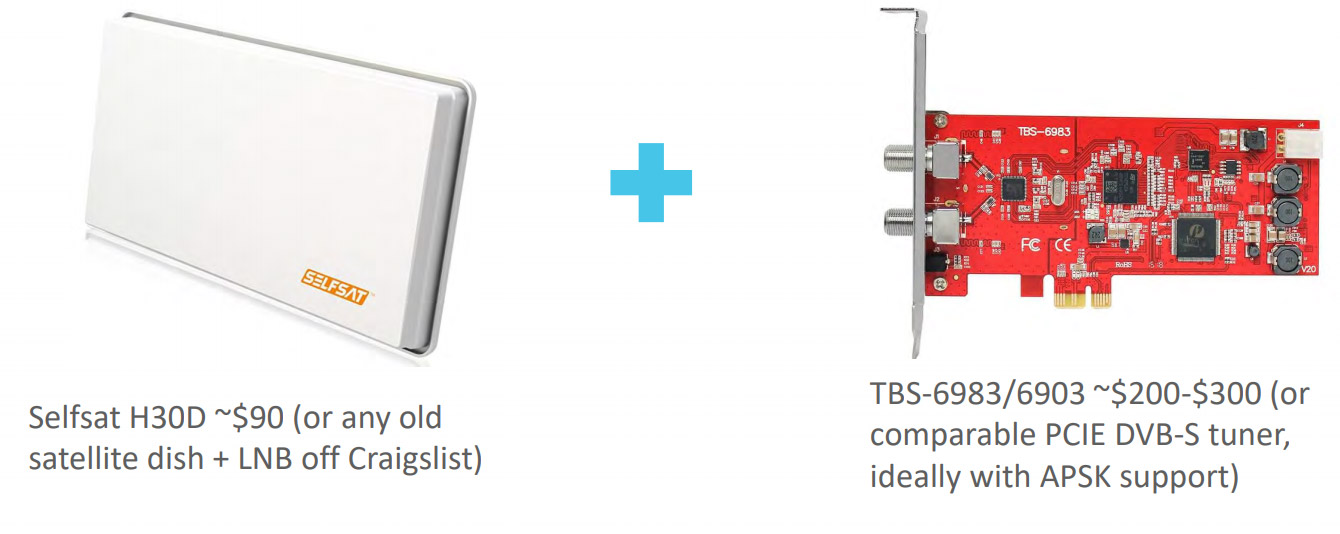

Selama beberapa tahun, Pavur mendengarkan sinyal dari 18 satelit Internet dari wilayah Eropa. Penerima informasi adalah individu, kapal, dan pesawat dengan luas sekitar 100 juta kilometer persegi dari Amerika Serikat hingga China dan India. Untuk pengorganisasian stasiun semacam itu, peralatan tersedia dengan harga sekitar $ 300:

Berikut adalah beberapa contoh hal menarik yang berhasil kami temukan:

- Pesawat China menerima informasi navigasi dan data penerbangan yang tidak terenkripsi. Lalu lintas berada pada koneksi yang sama dengan yang digunakan penumpang untuk mengirim email dan menjelajahi web, meningkatkan kemungkinan peretasan dari penumpang.

- Administrator sistem yang masuk ke sistem kontrol turbin angin di selatan Prancis, dengan cookie sesi dicegat untuk otentikasi.

- , , . , , , .

- , Windows, LDAP.

- .

- .

Selama penelitian, Pavur mengumpulkan lebih dari 4 terabyte data dari 18 satelit. Dia juga menganalisis protokol baru seperti Generic Stream Encapsulation dan modulasi kompleks termasuk APSK. Meskipun inti dari serangan tersebut tidak berubah selama 15 tahun terakhir, masih banyak aliran satelit yang rentan yang diungkapkan dan dianalisis saat mencegat lalu lintas.

Mekanisme serangannya adalah sebagai berikut. Menggunakan informasi yang tersedia untuk umum yang menunjukkan lokasi satelit geostasioner, seorang peretas mengarahkan antena ke sana dan kemudian memindai Ku-band dari spektrum RF sampai sinyal ditemukan bersembunyi di banyak gangguan. Di sinilah kartu PCIe dipasang untuk menginterpretasikan sinyal dan merekamnya seperti sinyal TV biasa. Biner yang direkam dipindai untuk mencari string seperti

httpdan menyesuaikan dengan antarmuka pemrograman standar untuk mengidentifikasi lalu lintas Internet.

Penginstalan memungkinkan Anda untuk mencegat hampir semua transmisi dari penyedia ke pengguna melalui satelit, tetapi pelacakan sinyal ke arah yang berlawanan jauh lebih sulit. Akibatnya, kami hanya melihat konten situs HTTP yang dilihat pengguna, atau email yang tidak dienkripsi, tetapi tidak meminta

GETatau mengirim kata sandi.

Menggunakan HTTPS memecahkan sebagian besar masalah, tetapi permintaan DNS tidak dienkripsi dan dalam banyak kasus masih memungkinkan untuk membatalkan anonimitas klien.

Awalnya, Pavur menyelidiki lalu lintas "laut" yang dikirim ke kapal.

Tapi kemudian dia mengalihkan perhatiannya ke penerbangan, di mana banyak hal menarik juga terjadi. Secara khusus, dalam pesan layanan dari komputer di pesawat, nomor penerbangan tertentu dan koordinatnya ditransmisikan.

Informasi ditransmisikan melalui saluran yang sama dengan lalu lintas hiburan penumpang, yaitu pemisahan layanan dan lalu lintas pengguna terjadi di suatu tempat di tingkat program.

Peneliti memberikan perhatian khusus pada keuntungan seorang hacker dalam membajak sesi TCP, karena dia memiliki paket yang belum sampai ke klien. Secara teori, dimungkinkan untuk menyamar sebagai pesawat atau kapal yang berkomunikasi dengan stasiun bumi dengan mengirimkan metadata ke penyedia yang digunakan klien untuk mengautentikasi - melaporkan lokasi yang salah atau tingkat bahan bakar, pembacaan yang salah dari sistem pemanas, ventilasi dan pendingin udara, atau mengirimkan data rahasia palsu lainnya. Spoofing ini dapat digunakan untuk serangan DoS di kapal atau pesawat terbang.

Pada dasarnya, bagi peretas, satelit, kapal, dan pesawat terbang hanyalah komputer yang mengirim data melalui saluran terbuka.