Sudah ada banyak artikel tentang topik ini di Internet . Saya melakukan penelitian singkat, di mana saya menemukan bahwa kebanyakan dari mereka menggunakan pengaturan standar VeraCrypt, yang telah lama dikerjakan oleh penjahat dunia maya dan tidak dapat dianggap aman. Karena dengan perkembangan dan penampilan di pasar perangkat pengguna yang kuat, permintaan untuk peralatan perusahaan yang unggul semakin meningkat.

Hari ini, saya akan menunjukkan kepada Anda bagaimana kami akan membangun garis pertahanan untuk melindungi data di perangkat Windows.

Bahan ini terinspirasi oleh Oleg Afonin 's artikel 'Bagaimana Memperkuat Vera. Membuat VeraCrypt Encrypted Kontainer ditembus'. Jika Anda ingin mempelajari topik keamanan informasi, Anda dapat menyumbang dan berlangganan.

Penting

Ada kemungkinan kecil bahwa prosesor Anda (lama atau murah) tidak mendukung teknologi dekripsi yang dipercepat AES. Dalam kasus ini, mendekripsi disk saat perangkat dihidupkan akan memakan waktu beberapa menit, bukan detik (waktu dari memasukkan kata sandi hingga memulai boot OS akan memakan waktu lebih lama).

Anda bisa mengetahui terlebih dahulu apakah teknologi Anda mendukung teknologi ini di situs resmi vendor. Misalnya Intel:

Atau Anda dapat memeriksanya di situs pihak ketiga, contohnya ada di sini .

VeraCrypt. —> ... .

"" , "/" — .

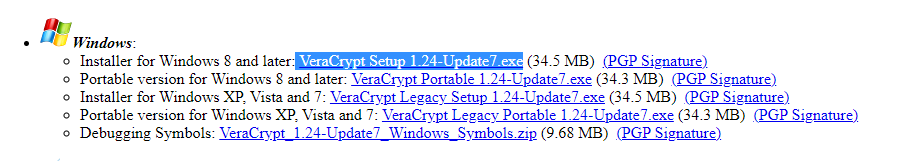

. Downloads, (Installer for) , Windows.

. , .

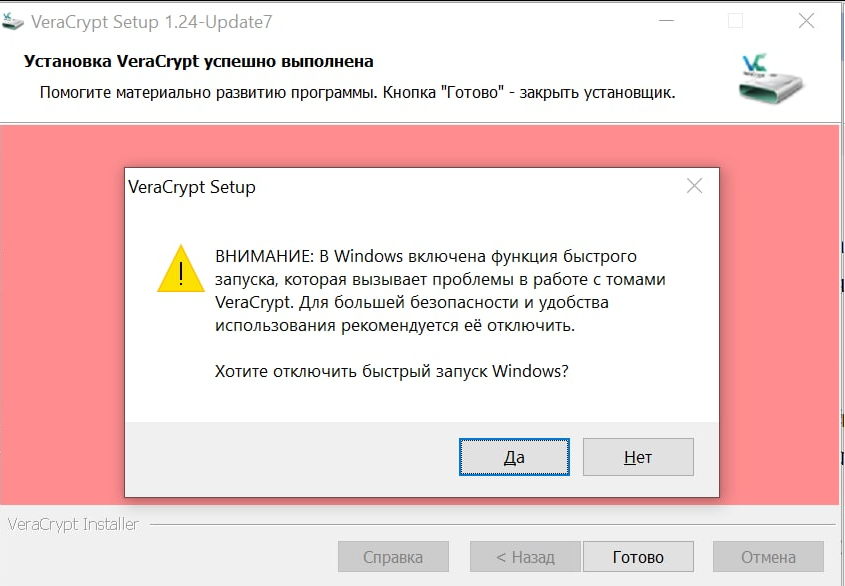

VeraCrypt . , :

.

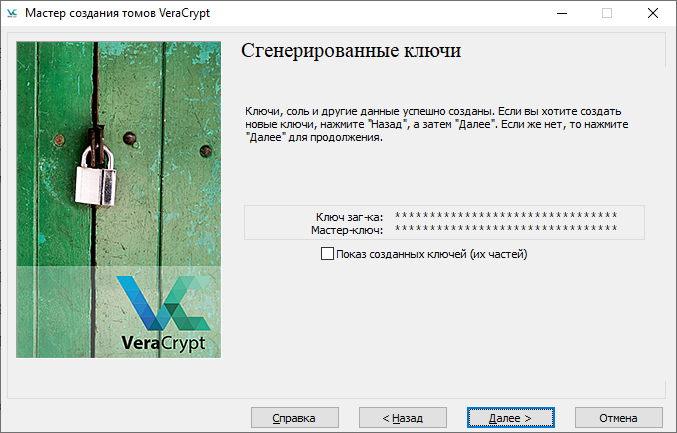

VeraCrypt . :

" "

—

— , " Windows" " ". , .

— " ", .

, .

AES, .

, AES SHA-512, . : , .

Whirlpool.

, Streebog, ( "")

" PIM" .

PIM (Personal Iterations Multiplier)

PIM, . — , . , .

, :

PIM (485):

500:

1000:

, , , PIM, (1,2,3 ... n) . , , .

. 1234 / 2012 / 1939 / / / . , .

, PIM , . 1709.

, , .

. , . , . — . , . .

. , , 3 .

-

, , -, , Windows , PIM. .

- ( PIM 5 ) . ESC Windows. VeraCrypt - . .

—> /. .

VeraCrypt , - , , , Encrypt, 15 .

. - .

:

— 1 ?

— , , . VeraCrypt . , .

— - PIM?

- Jika Anda mendekatinya dari sudut pandang komputasi murni, itu akan. Kenyataannya adalah bahwa sebagian besar serangan dilakukan dengan pengaturan default. Program yang dapat menggunakan serangan dengan nilai PIM non-standar dapat dihitung dengan satu jari, dan bahkan lebih sedikit program yang dapat mengotomatiskan serangan dengan rentang nilai PIM yang disesuaikan.