Saat melakukan uji penetrasi pada jaringan internal perusahaan, salah satu vektor serangan pertama yang harus dipertimbangkan pada jaringan Windows adalah menemukan dan menyusupi sistem operasi yang tidak didukung dengan eksploitasi yang diketahui dan publik. Paling sering, layanan SMB digunakan. Masalah lain bagi administrator sistem adalah kurangnya dokumentasi jaringan. Seorang pentester dan / atau analis keamanan informasi jaringan mungkin menghadapi intelijen jaringan kotak hitam dalam situasi sibuk atau dengan kelalaian langsung dari staf yang bertanggung jawab atas operasi tersebut. Secara khusus, administrator (tesis dikonfirmasi oleh penelitian kolega dari Teknologi Positif ).

Kami akan merumuskan dan sedikit memperluas kasus ini

Diperlukan waktu yang cukup untuk menemukan semua sistem operasi Windows yang tidak didukung di jaringan lokal perusahaan dengan lebih dari 10 ribu host, mungkin dengan eksploitasi UKM publik.

Batasan metode dapat berupa segmentasi jaringan ketika beberapa subnet ditutup dari host peneliti.

Siapa peduli, selamat datang di bawah kucing ...

PERHATIAN! Aplikasi masscan yang digunakan dalam artikel ini dapat mematikan seluruh jaringan, ini adalah alat yang sangat ampuh. Pra-uji jaringan Anda pada parameter kecepatan yang berbeda.

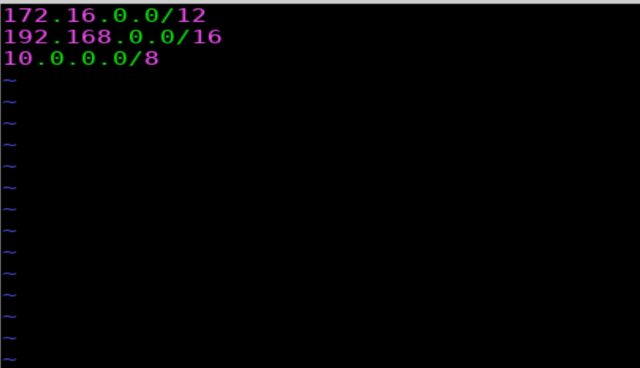

- Daftar semua kemungkinan alamat IP pribadi dapat direkam dengan tiga topeng 10.0.0.0/8, 172.16.0.0/12, 192.168.0.0/16

Kami memasukkannya ke dalam file.

root@debSec:~/search_old_os# vim subnet.lst

Untuk menentukan dengan cepat semua subnet yang digunakan, kami menggunakan masscan dalam mode ping scan.

root@debSec:~/search_old_os# masscan --ping --rate 10000 -iL subnet.lst -oX fast_ping_scan.xml

30 . .

: , . , .

root@debSec:~/search_old_os# masscan --ping --rate 1000 -iL subnet.lst -oX fast_ping_scan.xml

.

root@debSec:~/search_old_os# cat fast_ping_scan.xml|grep -Eo '([0-9]{1,3}\.){3}[0-9]{1,3}'

, masscan rate 10000 . rate , 24.

root@debSec:~/search_old_os# cat fast_ping_scan.xml|grep -Eo '([0-9]{1,3}\.){3}'|sort|uniq|sed -e 's/$/0\/24/'>target_subnet.lst

499 .

masscan c rate, , 1000 .

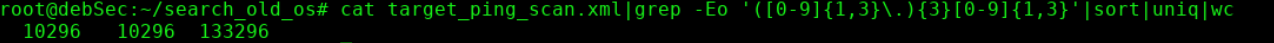

root@debSec:~/search_old_os# masscan --ping --rate 1000 -iL target_subnet.lst -oX target_ping_scan.xml

2 , 28 . , rate 100. 20 .

, 10296 .

, , 99.91% . , .

.

root@debSec:~/search_old_os# cat target_ping_scan.xml|grep -Eo '([0-9]{1,3}\.){3}[0-9]{1,3}'|sort|uniq >target_ping_scan.lst

, , .

SMB. , 139,445.

msscan , .

root@debSec:~/search_old_os# masscan --port 139,445 --rate 100 -iL target_ping_scan.lst -oX ip_smb.xml

SMB, , IP.

root@debSec:~/search_old_os# cat ip_smb.xml|grep -Eo '([0-9]{1,3}\.){3}[0-9]{1,3}'|sort|uniq >ip_smb.lst

?

. : nse nmap.

root@debSec:~/search_old_os# nmap -Pn --script smb-vuln* -p139,445 -iL ip_smb.lst -oA nmap_smb_vuln

nmap 71 ~10 .

11 .

nmap, OS SMB.

root@debSec:~/search_old_os# nmap --script smb-os-discovery.nse -p 445,139 -iL total_smb.lst -oA all_os

( , , nmap )

, .

, .

OS. , :

root@debSec:~/search_old_os# cat all_os.nmap |grep -B 10 -E 'Windows v1|Windows Server v2|Windows v3|Windows v4|Windows v5|Windows v6' >FINAL_TOTAL_OLD_WINDOWS_FULL.lst

IP.

root@debSec:~/search_old_os# cat FINAL_TOTAL_OLD_WINDOWS_FULL.lst|grep -Eo '([0-9]{1,3}\.){3}[0-9]{1,3}'|sort|uniq >FINAL_TOTAL_OLD_WINDOWS_FULL.lst

65 .

metasploit . . .

, .

:

- .

- - .

- "", RedTeam.

- ( ).

:

- . — , .

- ActiveDirectory.

- . , , Nessus. , ( ).

Metode ini bukan satu-satunya dan bukan yang terbaik, tetapi dalam kondisi saya, metode itu satu-satunya yang dapat diterima. Saya berharap seseorang akan berguna ...