Menanggapi pertanyaan media, Facebook mengonfirmasifakta kebocoran. Seperti ini: pada tahun 2019, seseorang memanfaatkan kerentanan alat untuk menemukan teman, yang dengan sendirinya menimbulkan keraguan dari sudut pandang privasi. Fitur ini mengunggah buku telepon pengguna ke server jejaring sosial dan mengundangnya untuk menambahkan orang yang dia temukan ke teman-temannya. Ternyata kemudian, alat tersebut memungkinkan untuk memaksa seluruh deretan nomor telepon dan mengunggah data pada sejumlah besar pengguna - sekitar 20% dari total jumlah akun di jejaring sosial.

Pada 2019 yang sama, masalah serupa ditemukan di Telegram: nomor telepon perusak membantu mengetahui nama panggilan pengguna, dan melalui database operator seluler - untuk menautkan akun di messenger dengan orang sungguhan.

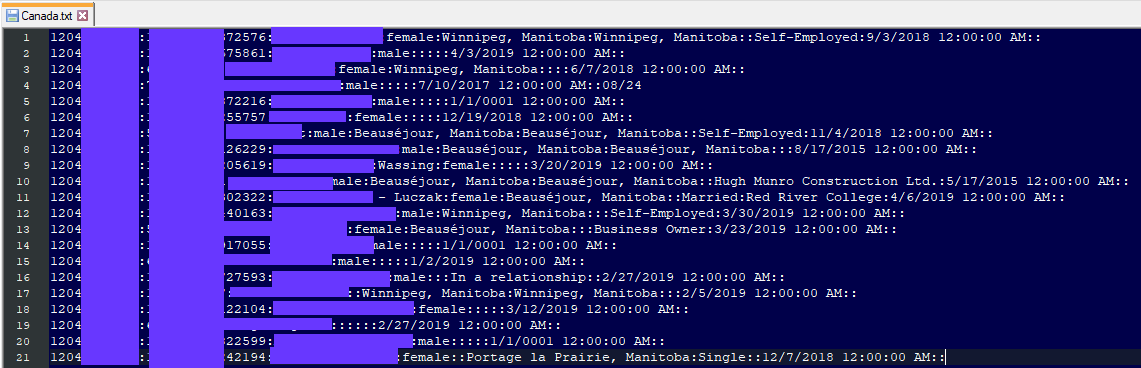

Untuk alasan yang jelas, kata sandi tidak bocor dari Facebook, tetapi banyak data pribadi masuk ke domain publik: nama, lokasi, informasi perusahaan, jenis kelamin, tanggal pendaftaran. Basis dari 2019, rupanya, dijual di pasar gelap selama beberapa waktu, dan pada Januari tahun ini, sebuah bot muncul di Telegram yang menjual data dengan nomor telepon. Relatif sedikit alamat email yang terkait dengan akun telah bocor: Troy Hunt hanya menambahkan 2,5 juta entri ke database Haveibeenpwned .

Kebocoran itu sendiri tidak mungkin menambah risiko baru bagi pengguna individu. Untuk waktu yang lama, aturan sederhana telah diterapkan ke jejaring sosial: jika Anda mentransfer beberapa data ke jaringan tersebut, anggap sebagai publik, meskipun beberapa pengaturan privasi diterapkan.

Kisah ini kembali mengangkat topik keamanan nomor telepon - ini adalah cara utama untuk mengidentifikasi seseorang. Mengubah nomor bahkan lebih sulit daripada alamat pos, kerugiannya penuh dengan kerugian finansial langsung, dan ada banyak cara untuk mencegat data yang dikirimkan melalui SMS. Mudah untuk membayangkan skema serangan di mana penjahat dunia maya menentukan nomor pengguna setelah membocorkan basis data tersebut, dan kemudian, melalui rekayasa sosial atau penggantian langsung kartu SIM, mereka mendapatkan akses ke rekening bank. Jelas apa yang harus dilakukan dengan ini, meskipun tindakan ini menimbulkan kesulitan tambahan. Misalnya, beralih ke cara lain dari otentikasi dua faktor atau gunakan nomor berbeda untuk mendaftar di layanan publik dan untuk mengakses layanan perbankan. Seperti biasa, tusukan layanan pihak ketiga yang secara bebas menangani data pengguna,membawa masalah bagi pengguna itu sendiri.

Apa lagi yang terjadi

Perangkat jaringan QNAP telah menemukan dua kerentanan kritis: bypass otorisasi dan penulisan data sewenang-wenang. Firmware terbaru memperbaiki setidaknya salah satunya.

Pakar GitHub sedang menyelidiki kerentanan non-standar di infrastruktur mereka sendiri. Para penyerang memanfaatkan alat Tindakan GitHub, yang mengotomatiskan tindakan saat bekerja dengan kode sumber. Kemungkinannya ternyata terlalu luas - hingga peluncuran cryptominers langsung di server perusahaan.

Locker, serangan komputer dari setidaknya satu dekade lalu, menjadi kurang umum dengan perkembangan Trojan ransomware. Dalam studi baruPakar Kaspersky Lab mengingatkan bahwa program jahat yang membutuhkan tebusan untuk membuka kunci komputer tidak kemana-mana. Artikel ini membahas pemblokir yang bekerja secara ketat di browser web. Studi

lain oleh Kaspersky Lab menjelaskan serangan bertarget yang mengeksploitasi, antara lain, kerentanan di klien VPN Pulse Secure. Deskripsi mendetail tentang kerentanan tanpa klik (yaitu, tidak memerlukan tindakan apa pun dari pengguna) di klien email Apple Mail. Kerentanan memungkinkan mengubah pengaturan klien, misalnya, mengubah tanda tangan. Masalahnya sudah ditutup pada Juli tahun lalu.

Pada bulan Februari, kami menulis tentang serangan dunia maya terhadap peneliti keamanan: mereka mencoba meretas komputer mereka menggunakan situs palsu dengan deskripsi kerentanan. Google melaporkan kekambuhan: peneliti dibujuk ke situs yang diduga dimiliki oleh layanan pengujian penetrasi Turki yang berisi eksploitasi browser. Untuk bujukan yang lebih efektif di jejaring sosial, mereka membuat profil yang dapat dipercaya dari karyawan organisasi palsu tersebut.

Pemilik repositori sumber PHP publik pada akhir Maret mengumumkan upaya untuk memasukkan kode berbahaya di sana. Lihat juga diskusi tentang Habré .

Sebuah studi baru-baru ini menganalisis telemetri ( berita , PDF ) yang dikumpulkan dari perangkat iOS dan Android. Kesimpulan penulis: data ada dan ada yang dikirimkan rata-rata setiap 4,5 menit. Google OS mentransfer data 20 kali lebih banyak daripada iOS. Pernyataan terakhir ditentang oleh para pengembang Android: intinya bukan karena mereka mengumpulkan lebih sedikit data, tetapi tidak semua telemetri OS seluler Apple dapat dihitung.

Paket npm-Netmask ditemukankesalahan serius dalam pemrosesan alamat IP jika ada nol di awal alamat. Dalam contoh paling sederhana, alamat 0127.0.0.1 dapat diubah menjadi 87.0.0.1.