Teknologi Intel Boot Guard dirancang secara tepat untuk mengecualikan serangan tersebut: secara teori, ini menjamin hanya memuat kode tepercaya pada tahap awal penyalaan komputer. Ternyata, saat komputer bangun dari tidur S3, tidak semua perangkat mengautentikasi konten memori flash, yang memungkinkan Anda untuk mengubah kodenya. Konsekuensi dari serangan semacam itu bisa jadi serius. Secara khusus, menjadi mungkin untuk mendekripsi data pada hard disk jika memungkinkan untuk membaca kunci yang disimpan dalam RAM.

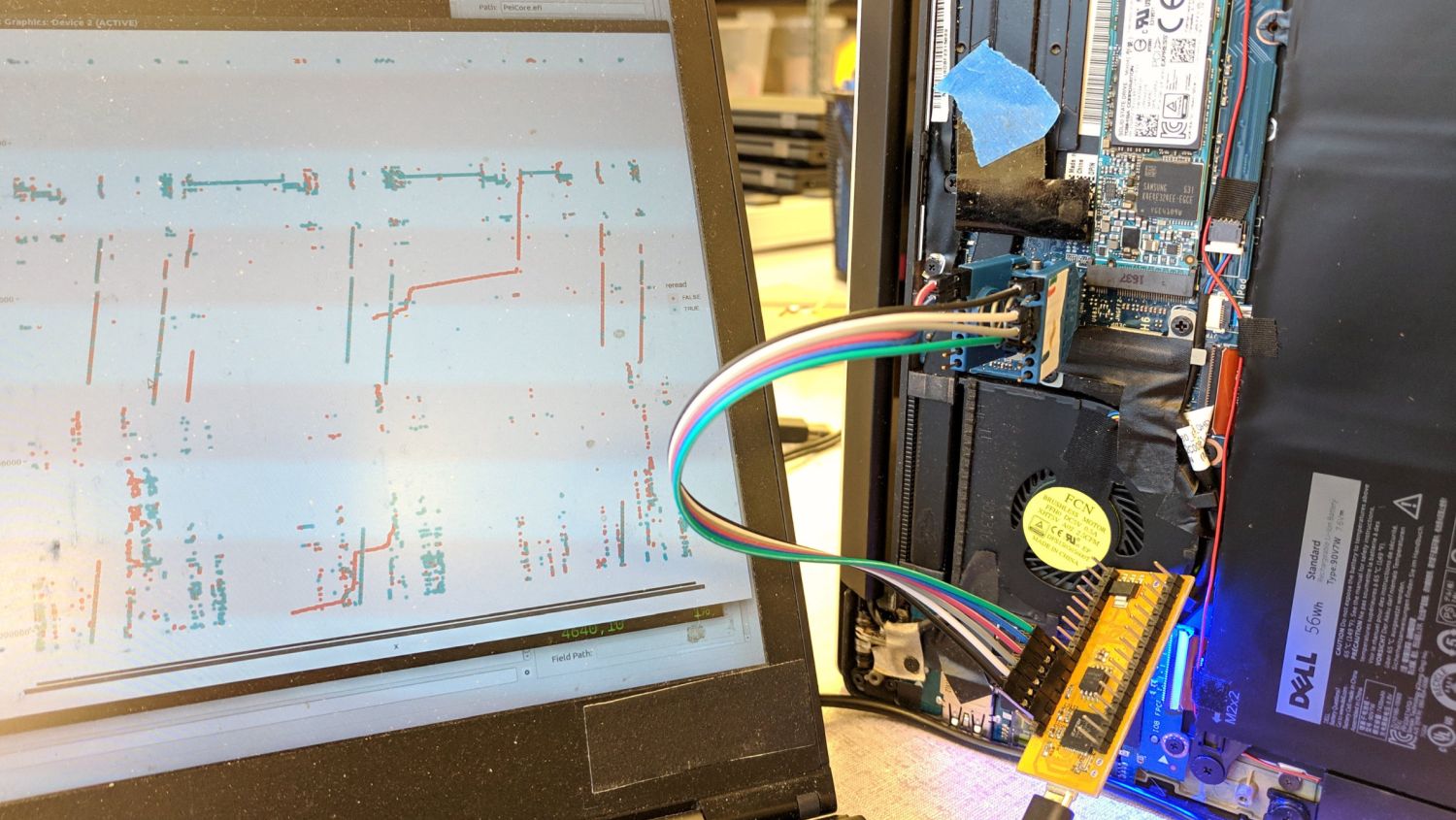

Untuk mendeteksi serangan itu, Trammell menggunakan pengembangannya sendiri - emulator memori flash perangkat keras spispy , yang memungkinkan untuk melacak akses ke chip BIOS dan mengganti kode boot dengan cepat, sebagian atau seluruhnya. Kerentanan dikualifikasikan sebagai kesalahan Time-of-check / Time-of-Use (TOCTOU) - istilah ini menjelaskan situasi ketika kode divalidasi "pada saat yang salah", dan setelah verifikasi, kemungkinan substitusi perangkat lunak tetap ada.

Ada petunjuk dalam penelitian tersebut bahwa produsen perangkat keras sering menolak validasi tambahan kode BIOS (Hudson menemukan masalah pada perangkat dari lima vendor berbeda). Mungkin mereka melakukan ini karena persyaratan Microsoft, yang menetapkan batasan serius pada waktu munculnya logo Windows setelah bangun dari tidur. Jika benar, keamanan telah dikorbankan demi kenyamanan pengguna. Masalahnya diperburuk oleh fakta bahwa parameter ini ditetapkan di perangkat keras dan tidak dapat diubah oleh perangkat lunak.

Meskipun Hudson tidak tahu persis bagaimana Intel memecahkan masalah, kemungkinan besar pengaturan vendor sekarang diabaikan sebagian, dan firmware baru modul CSME secara paksa memeriksa validitas kode BIOS setelah keluar dari mode tidur.

Serangan seperti yang dijelaskan oleh Hudson, menurut definisi, tidak bisa besar-besaran, tetapi tidak akan mudah untuk menutup kerentanan - Anda harus menunggu hingga tambalan mencapai perangkat tertentu melalui laptop atau produsen motherboard. Di sisi lain, Anda dapat melindungi data berharga Anda dari serangan seperti itu sendiri: matikan saja laptop Anda dalam situasi di mana ia ditinggalkan tanpa pengawasan.

Apa lagi yang terjadi

Pakar Kaspersky Lab memeriksa secara detail pekerjaan dua Trojan ransomware, Ragnar Locker dan Egregor. Kedua contoh ini menunjukkan bagaimana penjahat dunia maya tidak hanya memeras uang untuk dekripsi, tetapi juga mencuri data korban dan mengancam akan menerbitkannya.

Nvidia telah memperbaiki bug utama lainnya dalam perangkat lunaknya, kali ini di perangkat lunak GeForce Now. Kerentanan eksekusi kode arbitrer terkait dengan pustaka open source OpenSSL yang digunakan dalam perangkat lunak.

Avast menemukan banyak aplikasi di Google Play yang seharusnya memperluas fungsionalitas game Minecraft, tetapi sebenarnya menagih korban $ 30 seminggu.

Paket tambalan bulanan Microsoft telah menutup setidaknya satu Hari Nol (kami menulis tentang kerentanan ini dua minggu lalu), serta kerentanan serius dalam layanan Sistem File Jaringan. Kerentanan lain (CVE-2020-1599) memungkinkan kode berbahaya untuk dilampirkan ke file yang dapat dijalankan, dengan tetap menjaga validitas tanda tangan digital. Sementara itu, dua hari nol lagi ditambal di browser Google Chrome.

Apple mengharuskan vendor perangkat lunak untuk memberikan manifes yang merinci bagaimana data pengguna ditangani. Perusahaan itu sendiri sedang dikritik (lihat tweet di atas) untuk fungsionalitas baru di macOS Big Sur: aplikasi sistem sekarang dapat terhubung langsung ke server perusahaan, mengabaikan firewall khusus dan klien VPN. Pertama, praktik ini bisa dimanfaatkan oleh malware. Kedua, pendekatan ini mengungkapkan IP asli pengguna, meskipun dia ingin menyembunyikannya.