Seperti banyak karya ilmiah lainnya, penelitian tidak banyak berguna dalam praktiknya, seperti, katakanlah, menguping melalui bola lampu atau berbicara dengan speaker pintar menggunakan laser.

Menurut kriptografer Bruce Schneier, yang mengesankan dalam kasus ini adalah kenyataan bahwa para peneliti setidaknya dapat menemukan sesuatu. Dan satu hal lagi: sebagai aturan, algoritme seperti itu bekerja lebih baik, semakin banyak materi tersedia untuk analisis. Pandemi dan kendali jarak jauh massal telah menciptakan situasi di mana secara teoritis dimungkinkan untuk mengumpulkan arsip ratusan jam video untuk kita masing-masing.

Karya ilmiah berisi selusin referensi ke studi serupa di masa lalu untuk menilai gudang alat penyadapan dan penyadapan. Diantaranya - keylogging oleh radiasi elektromagnetik, dengan pergerakan mata printer, dengan gerakan tablet (diasumsikan bahwa kita memotret bagian belakang perangkat). Mereka menyebutkan analisis video yang digunakan dalam praktik, dalam serangan nyata, di mana kode PIN diketik di keyboard ATM atau terminal pembayaran. Lebih jauh lagi, ini bahkan lebih menarik: pengenalan input melalui analisis getaran - oleh sensor pihak ketiga atau menggunakan sensor standar perangkat seluler atau jam tangan pintar. Survei seputar topik menentukan ketukan tombol dengan suara keyboard yang sebenarnya, untuk ini, bahkan video tidak diperlukan. Dalam versi Zoom, secara teori memungkinkan untuk menggabungkan metode analisis untuk suara dan gambar.

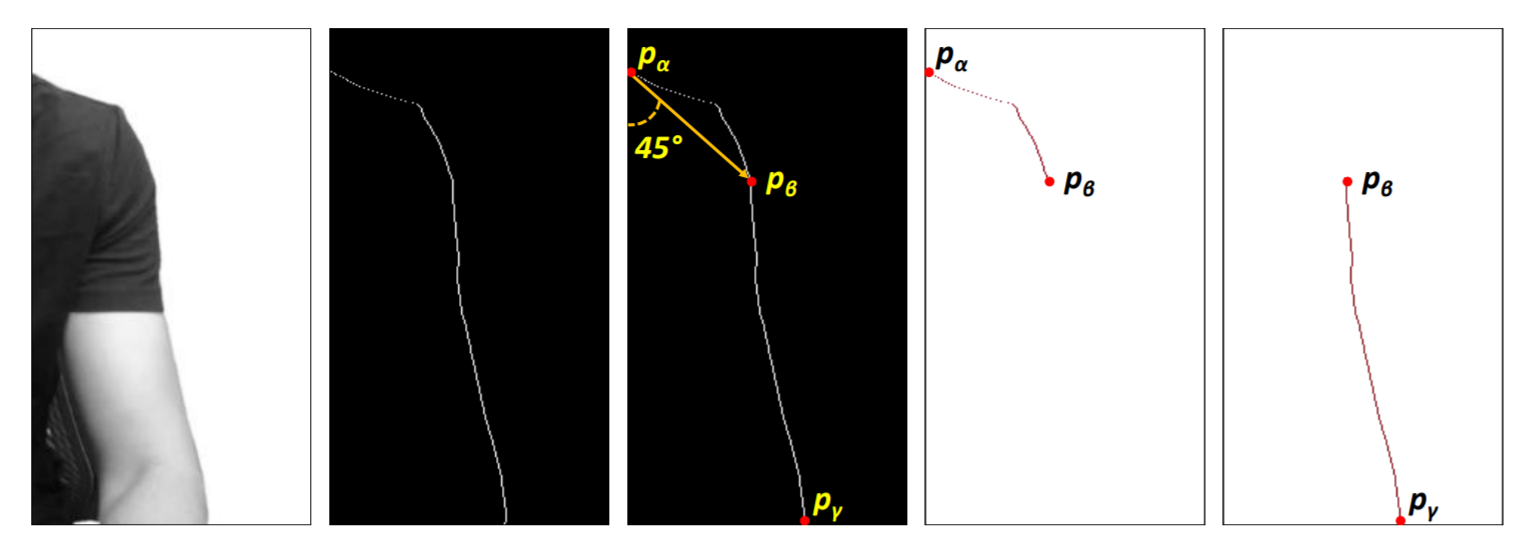

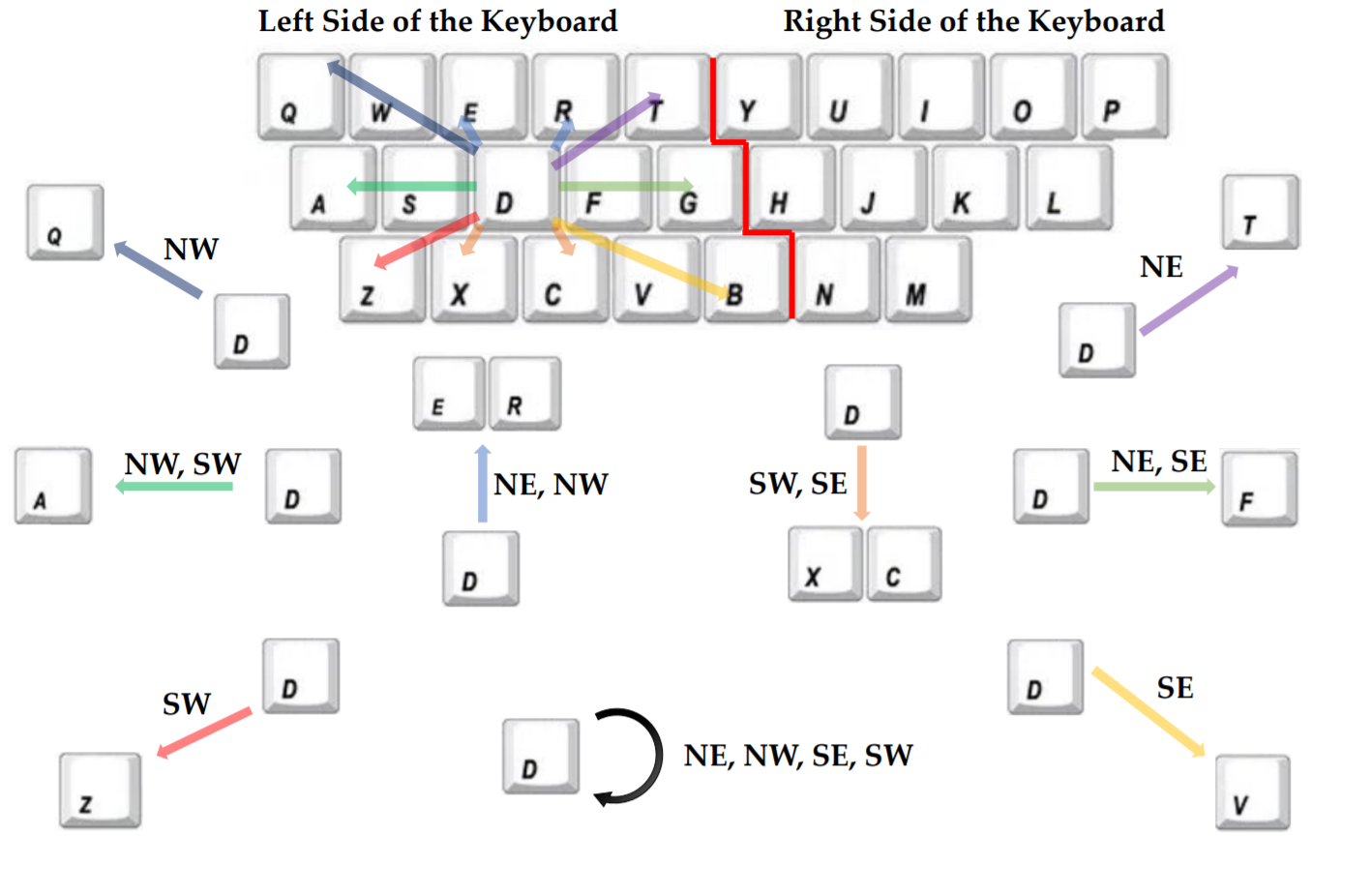

Dalam bentuk yang sangat disederhanakan, metode mengintip baru bekerja seperti ini: wajah korban dikenali, dan gerakan bahu kecil dianalisis. Keyboard secara konvensional dibagi menjadi dua bagian: untuk tangan kiri dan kanan. Lebih lanjut, arahnya ditentukan secara kasar: dengan satu gerakan, kami berasumsi bahwa tombol ditekan di atas dan ke kiri relatif terhadap bagian tengah salah satu bagian keyboard. Jika tidak, itu lebih rendah dan ke kanan, dan seterusnya. Keakuratan yang dapat diterima diberikan dengan membandingkan dugaan dengan kamus, yang memberi judul posting ini kerak keemasan.

Kata sandi, jika dapat dicuri, adalah yang paling sederhana, yang dapat ditentukan dengan kekerasan dalam lima menit. Untuk kesulitan minimal, kemungkinan identifikasi adalah 18,9%. Teknik ini juga menderita dari metode paling sederhana yang membuat pelacakan menjadi sulit. Seharusnya diatur dengan dua tangan, yang berarti tidak mungkin menentukan himpunan huruf dengan jari satu tangan. Diperlukan untuk menentukan pergerakan bahu, dan ini terhambat oleh pakaian longgar. Secara umum, ini adalah studi yang sangat tidak praktis, yang tetap mengesankan dengan keberaniannya dan tentu saja berguna bagi para penggemar keamanan informasi.

Apa lagi yang terjadi

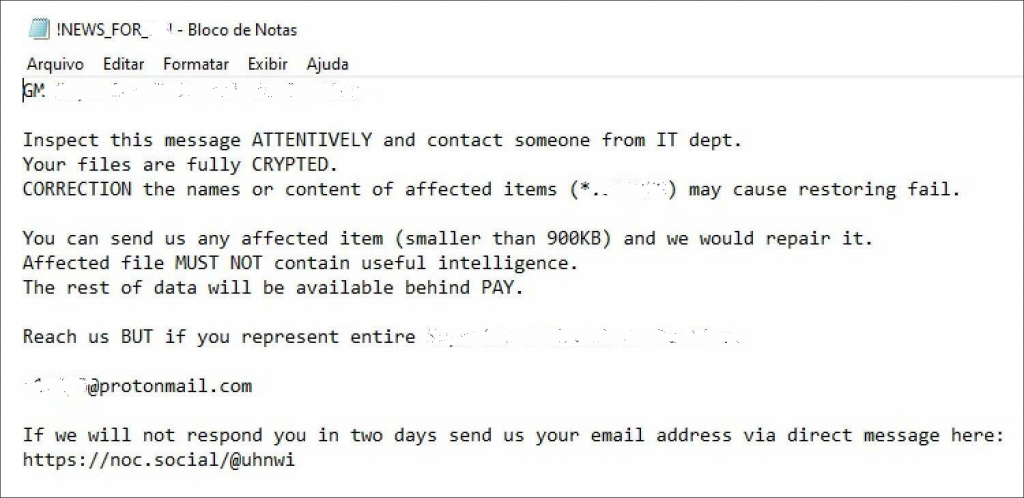

Pakar Kaspersky Lab sedang menyelidiki Trojan enkripsi Linux yang baru-baru ini terlihat dalam serangan di Departemen Transportasi Texas dan Konica Minolta. Gambar di atas adalah hasil dari Trojan Windows, yang diduga digunakan oleh grup yang sama.

The Twitter benang di atas menggambarkan percobaan yang menarik. Kunci pribadi diunggah ke repositori kode sumber publik untuk mengakses server di Amazon Web Services, dan waktu hingga upaya untuk masuk ke server dilacak. Di hosting GitHub, token AWS digunakan dalam 11 menit, di GitLab - satu jam setelah komit.

Dalam rilis iOS dan iPadOS 14.2, Apple menutup 24 kerentanan, tiga di antaranya diduga digunakan dalam serangan.

Otoritas penegak hukum AS memperoleh kendali atas dompet Bitcoin yang digunakan dalam operasi pasar darknet Silk Road (ditutup pada 2013). Sejak itu, hampir 70 ribu bitcoin telah disimpan di sana, pada saat publikasi jumlahnya sekitar satu miliar dolar AS.

Riset barumenunjukkan bagaimana formulir digunakan untuk phishing di Google Formulir. Di antara perusahaan yang diserang adalah Google sendiri.