Penjahat dunia maya membajak router dan kemudian menggunakannya untuk menjual layanan anonimisasi, proxy, dan mengatur serangan DDoS. Selain itu, beberapa botnet berjuang untuk memiliki perangkat zombi. Penelitian baru dari Trend Micro mengungkapkan bagaimana perang ini berlangsung, dan dalam posting ini kami akan membagikan detail terpenting.

Menurut para ahli, pada tahun 2020 jumlah perangkat IoT yang terhubung ke Internet akan melebihi 31 miliar buah . Setiap perangkat tersebut berisi sistem operasi dengan tumpukan jaringan dan sekumpulan program untuk melakukan tugas-tugas dasar. Perangkat IoT yang paling fungsional adalah router. Biasanya firmware mereka adalah versi Linux ringan yang jarang diupdate oleh pemilik perangkat. Pada banyak perangkat, kata sandi yang disediakan pabrikan tetap ada, yang, dikombinasikan dengan kerentanan Linux lama yang belum ditambal, membuat router ideal untuk membajak dan menghubungkan ke botnet.

Mengapa botnet dibutuhkan

Pasukan puluhan ribu perangkat dapat digunakan untuk berbagai tujuan. Yang paling umum adalah proxy anonim dan serangan DDoS. Kedua arah ini memungkinkan Anda untuk mendapatkan penghasilan serius dengan monetisasi yang kompeten. Semakin banyak perangkat yang dimiliki jaringan, semakin besar potensi kekuatan yang dimilikinya dan semakin banyak uang yang diberikan kepada pemiliknya. Oleh karena itu, penjahat dunia maya bersaing untuk membajak sebanyak mungkin router.

Bagaimana infeksi terjadi

Data yang dikumpulkan menunjukkan bahwa jumlah infeksi terbesar terjadi menggunakan serangan brute force dan port telnet terbuka.

Serangan brute-force langsung dilakukan menggunakan skrip khusus dan sangat efisien, karena banyak router terhubung ke Internet dengan sandi default. Kata sandi brute-force juga bisa menjadi salah satu fungsi botnet, jadi penangkapan perangkat baru cukup cepat.

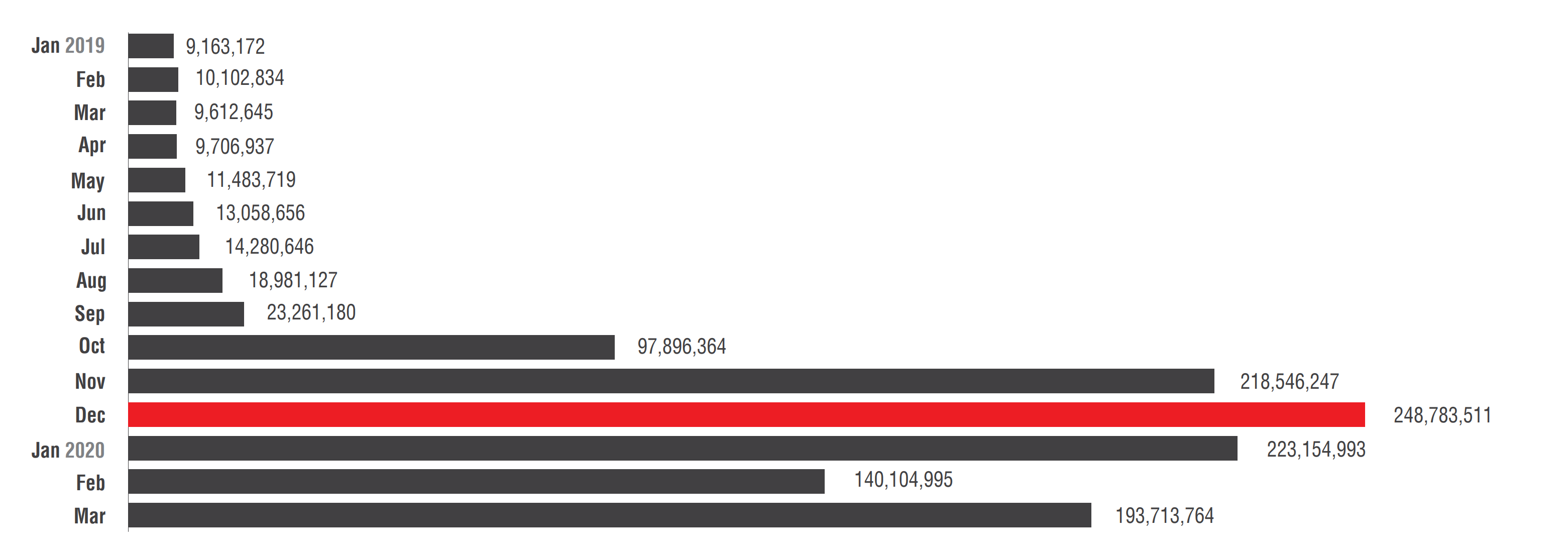

Jumlah serangan brute force pada router pada 2019-2020. Sumber (selanjutnya, kecuali dinyatakan lain): Trend Micro

Menurut telemetri Trend Micro, upaya brute force untuk masuk ke router terus meningkat di tahun 2019. Awalnya, pertumbuhannya bertahap, tapi sejak Oktober jumlahnya meningkat tajam.

Alat terpopuler kedua untuk memperluas jangkauan botnet IoT adalah dengan meretas protokol telnet. Meskipun telnet tidak banyak digunakan saat ini seperti di masa lalu dan bahkan tidak direkomendasikan untuk digunakan, banyak perangkat IoT masih menggunakannya untuk menyediakan akses jarak jauh. Sesi Telnet tidak dienkripsi, yang memungkinkan penyerang atau botnet dengan mudah mencegat kredensial pengguna dan informasi lainnya. Hasilnya, botnet dapat menggunakan data yang diperoleh dari protokol telnet untuk perluasan lebih lanjut.

Mencoba membuka sesi telnet dengan perangkat lain bukanlah perilaku router normal dan dapat mengindikasikan upaya infeksi. Dalam penelitian kami, kami menggunakan metrik ini sebagai indikator jumlah router yang terinfeksi.

Data telemetri Trend Micro dari Juli 2019 hingga April 2020. Kolom hitam - jumlah upaya koneksi telnet, grafik biru - sumber upaya ini

Pada puncaknya, sumber lalu lintas berbahaya mencapai 16 ribu perangkat per minggu, setelah itu jumlah ini menurun, yang bertepatan dengan penutupan sebagian dari salah satu botnet paling kuat, DoubleGuns .

Kami menemukan bahwa ada tiga basis kode botnet utama yang paling umum digunakan oleh cybergroups dan script kiddies: Mirai, Kaiten, dan QBot. Kode mereka tersedia untuk umum, sehingga penipu yang paham teknologi dapat dengan mudah mengunduh kode, men-tweak, dan mengkompilasinya ulang untuk membajak router untuk membuat botnet. Jadi, kode dari ketiga botnet ini adalah senjata cyber utama dalam perang perebutan router yang sedang berlangsung.

Mirai

Ini adalah kode paling umum yang digunakan untuk membuat botnet. Mirai diluncurkan pada akhir 2016, dan segera mengubah lanskap ancaman IoT. Mirai diciptakan sebagai alat serangan DDoS.

Serangan Mirai pertama adalah serangan terhadap server game Minecraft yang dihosting oleh penyedia layanan Internet OVH. Kekuatan serangan, yang dimulai pada 19 September 2016, adalah 799 Gbps. Botnet terdiri dari 145.000 perangkat.

Demonstrasi lain dari kemampuan botnet adalah serangan DDoS 665 Gbps di situs web Krebs on Security pada 20 September 2016. Penyedia CDN Akamai, tidak mampu mengatasi serangan itu, hanya menonaktifkan situs tersebut, yang akhirnya "berbohong" selama empat hari. Serangan itu sendiri berlangsung 77 jam dan melibatkan 24.000 router yang dibajak.

Kampanye Mirai terbesar adalahserangan pada 12 Oktober 2016 terhadap penyedia DNS Dyn , yang menyediakan layanan untuk Netflix, Reddit, Twitter, dan perusahaan lain. Menurut para ahli, kekuatan serangan melebihi kemampuan semua solusi keamanan yang tersedia. Saat itu, ada lebih dari 11 juta perangkat di Mirai.

Rilis kode sumber Mirai mengubah dunia selamanya. Kesempatan untuk membuat diri sendiri sebagai tongkat DDoS untuk pembalasan terhadap pesaing dan menyewa ternyata sangat menarik sehingga banyak garpu Mirai segera muncul dengan kemampuan tambahan dalam bentuk penggunaan eksploitasi tambahan untuk meretas router, serta kode untuk menghapus perangkat yang disusupi dari pesaing.

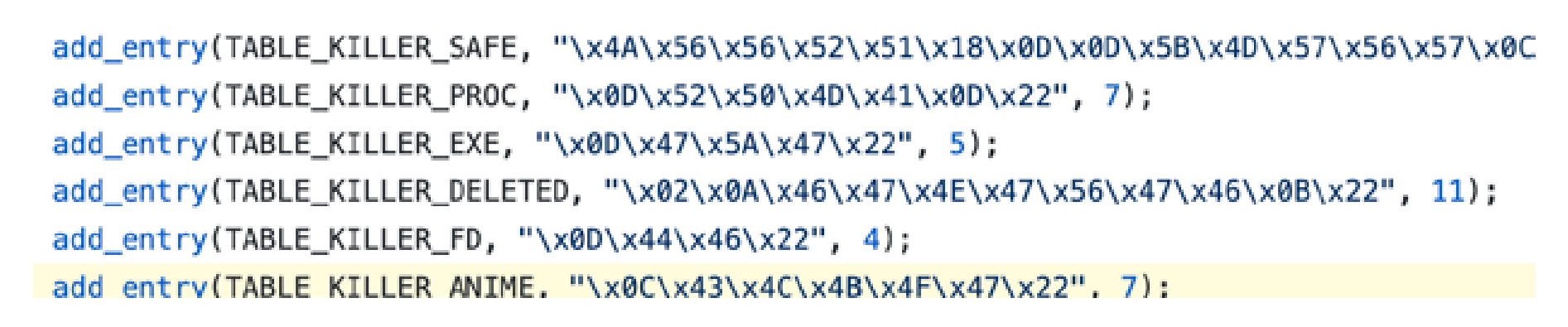

Fragmen kode Mirai untuk menghancurkan Anime Malware saingannya. Di sini Mirai menggunakan fungsi sistem Linux kill () untuk mengirim sinyal SIG_KILL (9) ke proses yang bersaing.

Kaiten / Tsunami

Botnet ini tidak setenar Mirai, meski bisa dibilang salah satu yang tertua. Sumbernya telah berada di domain publik sejak 2001. Interaksi dengan server kontrol dilakukan menggunakan protokol IRC (Internet Relay Chat). Alamat server ditulis dalam kode sumber Kaiten, yang dapat dikompilasi untuk arsitektur SH4, PowerPC, MIPSel, MIPS dan ARM.

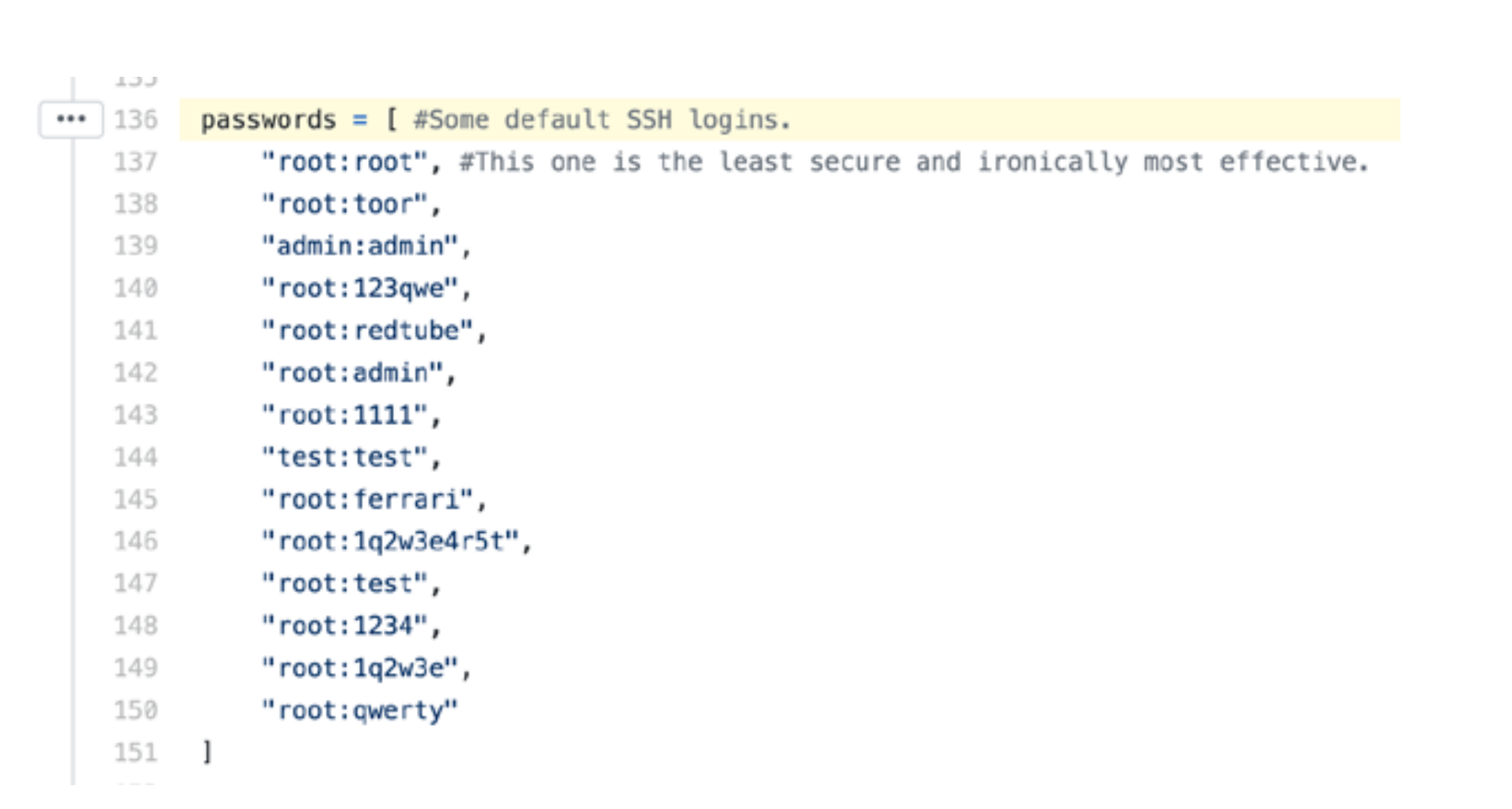

Pencarian dan infeksi perangkat dilakukan menggunakan skrip Python yang mencari port telnet terbuka dan kemudian mencoba untuk menyambungkannya, kata sandi yang memaksa. Brute-force dimulai dengan kata sandi paling umum yang terdapat di badan skrip:

Daftar kata sandi paling tidak aman dan umum di badan skrip Kaiten

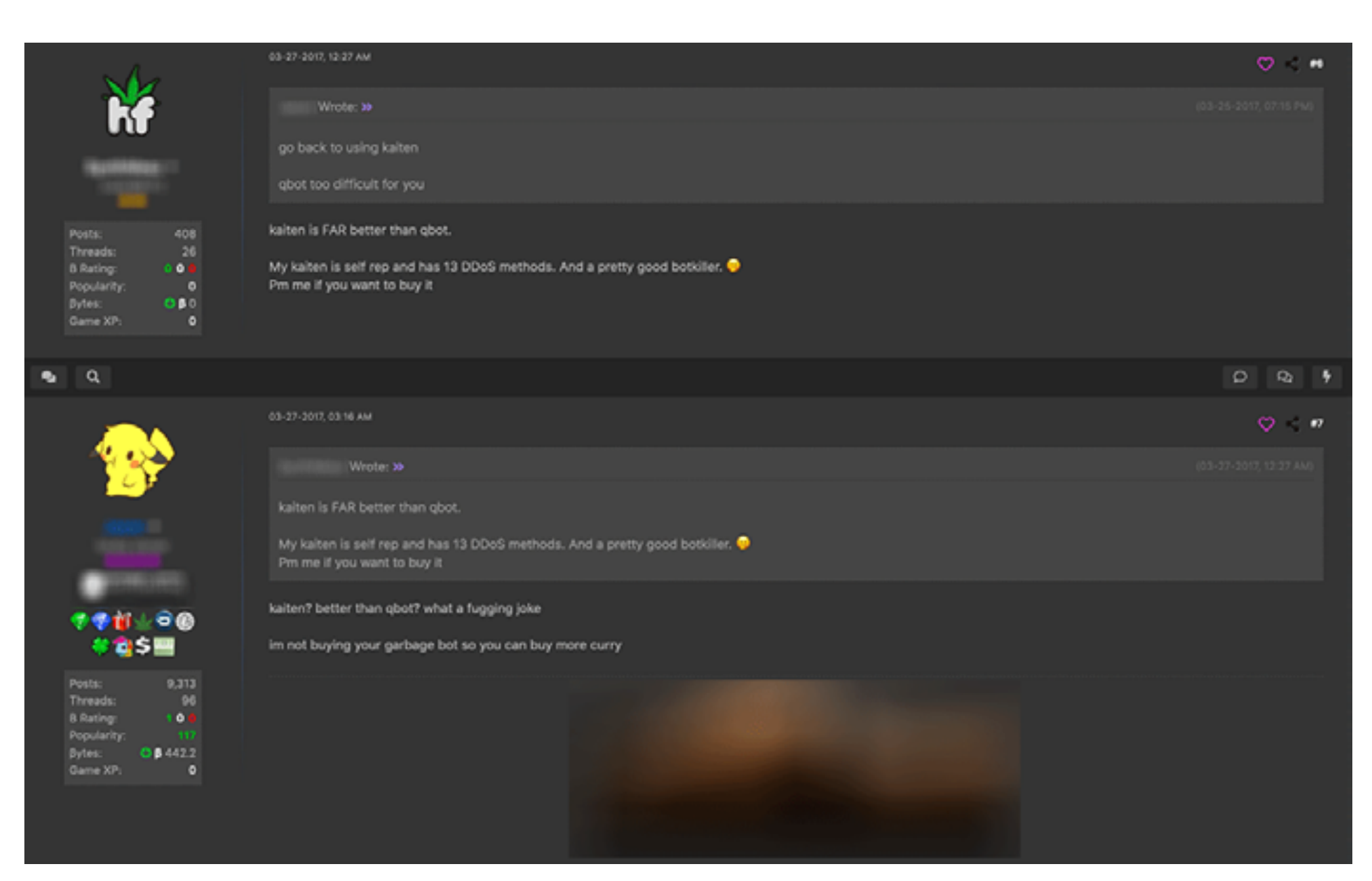

Rilis kode sumber juga menghasilkan banyak fork, versi terbaru juga menyertakan fitur "bot killer" yang membersihkan perangkat yang dibajak dari pesaing.

Kaiten Fork Penulis Membual tentang Fitur Botkilling di Forum

Qbot

Botnet ini muncul di bidang informasi pada tahun 2008. Kode sumbernya hanya terdiri dari beberapa file. Seluruh pengaturan bermuara pada pengeditan sumber, jadi botnet ini tidak begitu populer di kalangan pemula. Di forum kejahatan dunia maya, Anda sering dapat menemukan utas di mana para pemula meminta saran untuk menyiapkan botnet ini.

Qbot juga mendukung berbagai arsitektur perangkat keras, dan terhubung ke server manajemen melalui TCP, tanpa bergantung pada protokol tingkat yang lebih tinggi.

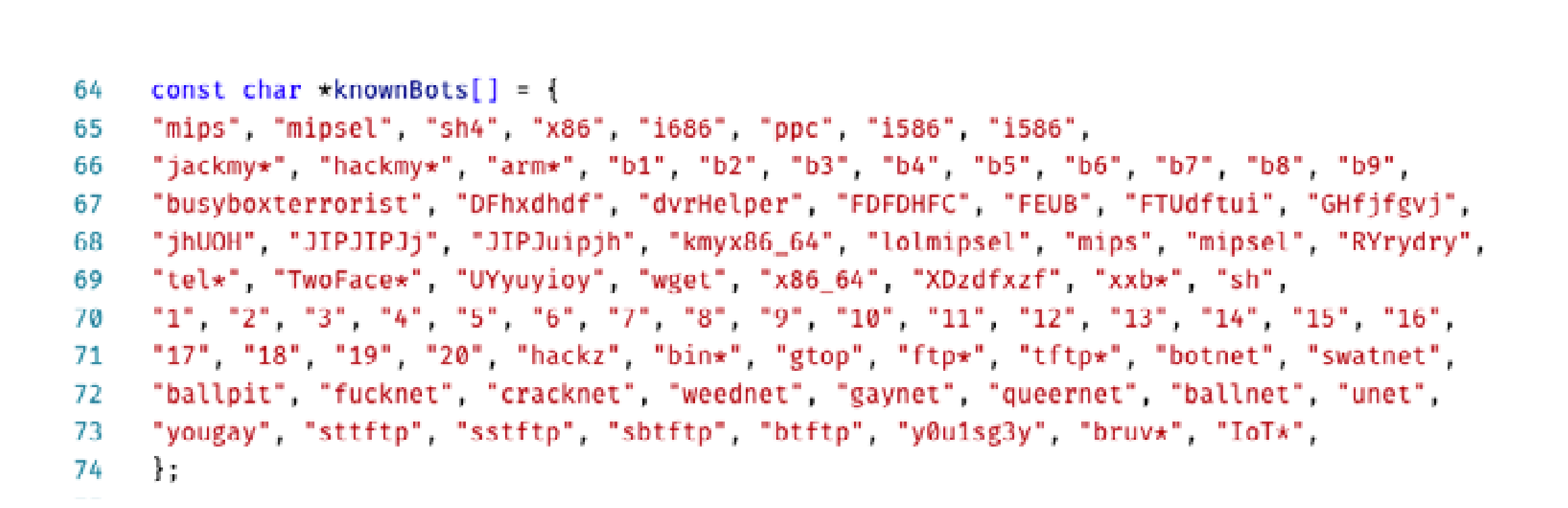

Potongan kode QBot yang berisi string pengenal untuk malware pesaing

Qbot juga tidak toleran terhadap pesaing. Salah satu cabangnya berisi 438 nama proses yang bersaing, termasuk Mirai dan Kaiten.

Efek

Penyerang dapat menggunakan berbagai alat untuk menyusupi sebanyak mungkin router, termasuk yang sudah ada di tangan pesaing. Router yang terinfeksi digunakan untuk berbagai tujuan - mulai dari menjual layanan berdasarkan router yang terinfeksi hingga menyerang "musuh", misalnya, pada sumber daya grup lain atau pada server yang bersaing.

Pengguna internet biasa tidak tahu bahwa perang ini terjadi di rumah mereka dan tidak tahu bagaimana hal itu mempengaruhi mereka, yang membuat masalah ini semakin serius. Pemilik router harus menjaga keamanan perangkat dan koneksi Internet mereka, jika tidak, mereka berisiko menjadi korban penjahat dunia maya. Masalah ini terutama terjadi ketika banyak karyawan bekerja jauh dari rumah.

Rekomendasi perlindungan

Kami menyarankan agar spesialis TI memeriksa status router "subordinate" setidaknya sekali dalam tiga bulan menggunakan daftar periksa ini:

- periksa log router untuk perilaku yang tidak biasa, akun aneh, dan anomali lainnya;

- pastikan router memiliki firmware terbaru;

- gunakan kata sandi yang kuat dan ubah dari waktu ke waktu;

- batasi jumlah upaya memasukkan kata sandi yang salah, jika firmware mengizinkannya;

- nonaktifkan telnet ke router, dan hanya izinkan login dari jaringan lokal.

Kami juga mendorong staf TI untuk membantu telecommuters mengamankan router rumah mereka.

Di antara solusi Trend Micro adalah perangkat Trend Micro Home Network Security. Ini memeriksa lalu lintas Internet antara router dan jaringan rumah, dan juga membantu pengguna menilai kerentanan pada perangkat yang terhubung ke jaringan. Menggunakan solusi ini mencegah botnet membajak perangkat dalam perang, di mana router adalah medan pertempuran dan kumpulan hadiah untuk menang.