Selamat datang di artikel keempat dalam seri Check Point SandBlast Agent Management Platform. Dalam artikel sebelumnya ( pertama , kedua , ketiga ), kami menjelaskan secara rinci antarmuka dan kemampuan konsol manajemen web, serta meninjau kebijakan Pencegahan Ancaman dan mengujinya terhadap berbagai ancaman. Artikel ini dikhususkan untuk komponen keamanan kedua - kebijakan Perlindungan Data, yang bertanggung jawab untuk melindungi data yang disimpan di mesin pengguna. Kami juga akan melihat bagian Penerapan dan Pengaturan Kebijakan Global di artikel ini.

Kebijakan Perlindungan Data

Kebijakan Perlindungan Data memungkinkan hanya pengguna yang berwenang untuk mengakses data yang disimpan di mesin produksi menggunakan Enkripsi Disk Penuh dan Perlindungan Boot. Opsi berikut untuk mengonfigurasi enkripsi disk saat ini didukung: untuk Windows - Check Point Encryption atau BitLocker Encryption, untuk MacOS - Gudang File. Mari pertimbangkan secara lebih detail kemampuan dan pengaturan dari masing-masing opsi.

Periksa Enkripsi Titik

Enkripsi Titik Periksa adalah metode enkripsi disk standar dalam kebijakan Perlindungan Data dan mengenkripsi semua file sistem (sementara, sistem, jarak jauh) di latar belakang tanpa mempengaruhi kesehatan mesin pengguna. Setelah enkripsi, drive menjadi tidak dapat diakses oleh pengguna yang tidak sah. Pengaturan utama untuk Enkripsi Titik Periksa adalah "Aktifkan Pra-boot", yang memungkinkan pengguna untuk mengotentikasi sebelum memuat sistem operasi. Opsi ini direkomendasikan untuk digunakan karena mencegah penggunaan alat bypass otentikasi di tingkat sistem operasi. Juga dimungkinkan untuk mengkonfigurasi parameter bypass sementara untuk fungsi Pre-boot:

- Allow OS login after temporary bypass — Pre-boot ;

- Allow pre-boot bypass (Wake On LAN – WOL) — pre-boot , Ethernet;

- Allow bypass script — Pre-boot Pre-boot;

- Allow LAN bypass — pre-boot .

Opsi pintas sementara pra-booting di atas tidak disarankan tanpa alasan yang jelas (seperti pemeliharaan atau pemecahan masalah), dan solusi keamanan terbaik adalah mengaktifkan Pra-boot tanpa menentukan aturan pintas sementara. Jika perlu untuk melewati Pra-boot, disarankan untuk mengatur kerangka waktu minimum yang diperlukan dalam parameter pintas sementara agar tidak mengurangi tingkat perlindungan untuk waktu yang lama. Selain itu, saat menggunakan Enkripsi Titik Periksa, dimungkinkan untuk mengonfigurasi pengaturan lanjutan untuk kebijakan Perlindungan Data, misalnya, untuk lebih fleksibel mengkonfigurasi pengaturan enkripsi, mengkonfigurasi berbagai aspek fungsi Pra-boot dan otentikasi Windows.

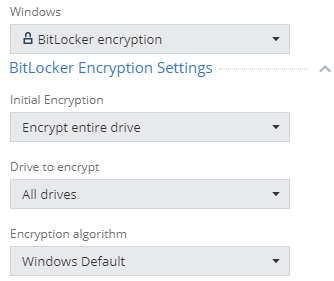

Enkripsi BitLocker

BitLocker adalah bagian dari sistem operasi Windows dan memungkinkan Anda mengenkripsi hard drive dan media yang dapat dilepas. Check Point BitLocker Management adalah komponen Windows Services yang secara otomatis dimulai dengan klien Agen SandBlast dan menggunakan API untuk mengelola teknologi BitLocker. Saat Anda memilih Enkripsi BitLocker sebagai metode enkripsi drive di kebijakan Perlindungan Data, Anda dapat mengkonfigurasi opsi berikut ini:

- Enkripsi Awal - pengaturan enkripsi awal, memungkinkan Anda untuk mengenkripsi seluruh drive (Enkripsi seluruh drive), yang direkomendasikan untuk mesin dengan data pengguna yang ada (file, dokumen, dll.), Atau hanya mengenkripsi data (Enkripsi hanya ruang disk yang digunakan), yang direkomendasikan untuk yang baru Instalasi Windows;

- Drive untuk mengenkripsi - pilih drive / partisi untuk enkripsi, memungkinkan Anda untuk mengenkripsi semua drive (Semua drive) atau hanya partisi dengan sistem operasi (hanya drive OS);

- Algoritme enkripsi - pilihan algoritme enkripsi, opsi yang disarankan adalah Default Windows, juga memungkinkan untuk menentukan XTS-AES-128 atau XTS-AES-256.

File Vault

File Vault adalah alat enkripsi standar Apple dan memastikan bahwa hanya pengguna resmi yang dapat mengakses data komputer pengguna. Saat File Vault diinstal, pengguna harus memasukkan kata sandi untuk memulai sistem dan mendapatkan akses ke file yang dienkripsi. Menggunakan File Vault adalah satu-satunya cara untuk memastikan perlindungan data yang disimpan dalam kebijakan Perlindungan Data untuk pengguna sistem operasi MacOS.

Untuk File Vault, tersedia opsi "Aktifkan akuisisi pengguna otomatis", yang memerlukan otorisasi pengguna sebelum memulai proses enkripsi disk. Jika fungsi ini diaktifkan, dimungkinkan untuk menentukan jumlah pengguna yang harus diotorisasi sebelum Agen SandBlast menerapkan fungsi Pra-boot, atau menentukan jumlah hari setelah itu fungsi Pra-boot akan secara otomatis diterapkan untuk semua pengguna yang diotorisasi, jika selama periode ini, setidaknya satu pengguna diberi otorisasi dalam sistem.

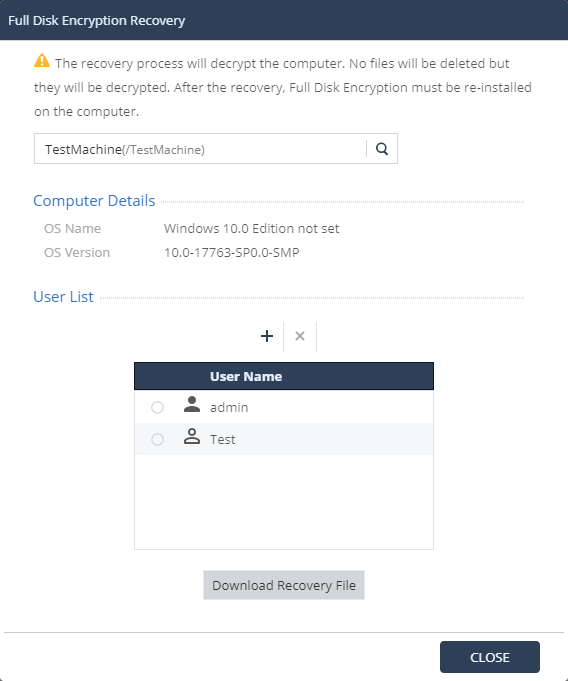

Pemulihan data

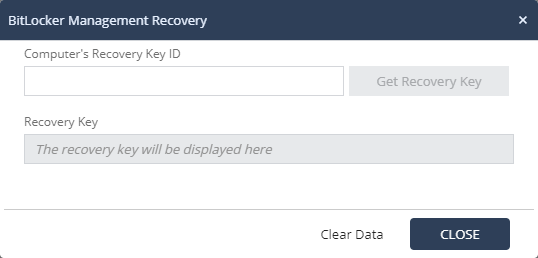

Jika terjadi masalah dengan boot sistem, Anda dapat menggunakan berbagai metode pemulihan data. Administrator dapat memulai proses pemulihan data terenkripsi dari bagian Computer Management → Full Dick Encryption Actions. Saat menggunakan Enkripsi Titik Periksa, Anda dapat mendekripsi drive yang dienkripsi sebelumnya dan mendapatkan akses ke semua file yang disimpan. Setelah prosedur ini, Anda harus memulai ulang proses enkripsi disk agar kebijakan Perlindungan Data berfungsi. Saat memilih BitLocker sebagai metode enkripsi untuk disk untuk pemulihan data, Anda harus memasukkan ID Kunci Pemulihan dari komputer yang bermasalah untuk membuat Kunci Pemulihan, yang harus dimasukkan oleh pengguna untuk mendapatkan akses ke disk yang dienkripsi.

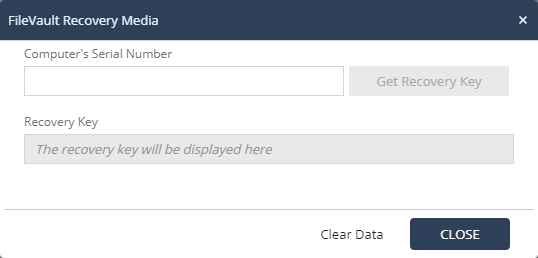

Untuk pengguna MacOS yang menggunakan File Vault untuk melindungi informasi yang disimpan, proses pemulihan terdiri dari administrator yang membuat Kunci Pemulihan berdasarkan Nomor Seri mesin yang bermasalah dan memasukkan kunci ini, diikuti dengan pengaturan ulang kata sandi.

Kebijakan penyebaran

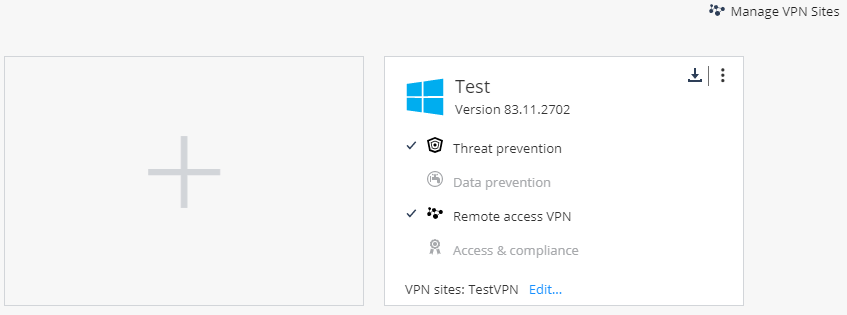

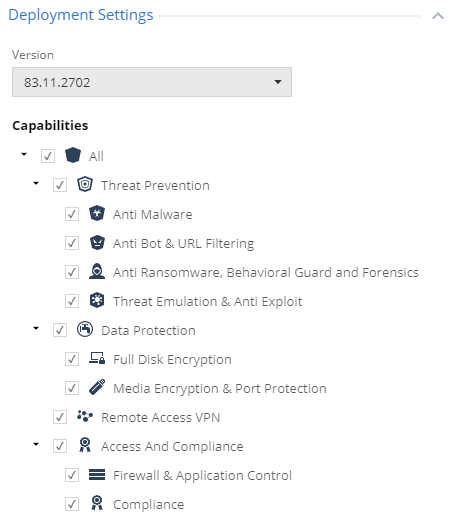

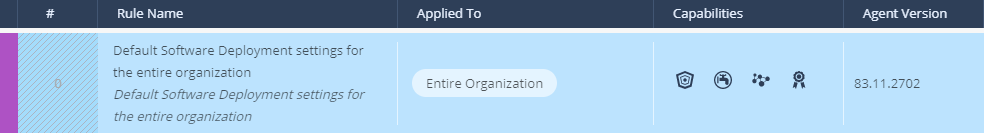

Sejak rilis artikel kedua , yang memeriksa antarmuka konsol manajemen web, Check Point berhasil membuat beberapa perubahan pada bagian Deployment - sekarang berisi subbagian Penyebaran Perangkat Lunak , di mana konfigurasi (mengaktifkan / menonaktifkan blade) untuk agen yang sudah diinstal dikonfigurasi, dan sub-bagian Ekspor Paket , di mana Anda dapat membuat paket dengan blade yang telah diinstal sebelumnya untuk penginstalan lebih lanjut pada mesin pengguna, misalnya, menggunakan Kebijakan Grup Direktori Aktif. Pertimbangkan subbagian Penyebaran Perangkat Lunak, yang mencakup semua blade Agen SandBlast.

Izinkan saya mengingatkan Anda bahwa hanya bilah Pencegahan Ancaman yang disertakan dalam kebijakan Penerapan standar. Dengan mempertimbangkan kebijakan Perlindungan Data yang telah dibahas sebelumnya, Anda sekarang dapat mengaktifkan kategori ini untuk instalasi dan operasi pada mesin klien dengan Agen SandBlast. Masuk akal untuk mengaktifkan fitur VPN Akses Jarak Jauh, yang akan memungkinkan pengguna untuk terhubung, misalnya, ke jaringan perusahaan organisasi, serta kategori Akses dan Kepatuhan, yang mencakup fungsi Firewall & Kontrol Aplikasi dan memeriksa mesin pengguna untuk kepatuhan dengan kebijakan Kepatuhan.

Ekspor Paket

Pengaturan Kebijakan Global

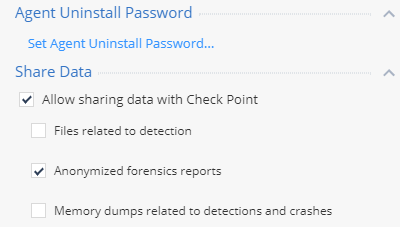

Salah satu parameter terpenting dikonfigurasi di Pengaturan Kebijakan Global - kata sandi untuk menghapus Agen SandBlast dari mesin pengguna. Setelah menginstal agen, pengguna tidak akan dapat menghapusnya tanpa memasukkan kata sandi, yang secara default adalah kata " rahasia " (tanpa tanda kutip). Namun, kata sandi standar ini mudah ditemukan di sumber publik, dan saat menerapkan solusi Agen SandBlast, disarankan untuk mengubah kata sandi default untuk menghapus agen. Di Platform Manajemen, dengan kata sandi standar, kebijakan hanya dapat diatur 5 kali, jadi mengubah kata sandi untuk menghapus tidak bisa dihindari.

Selain itu, Pengaturan Kebijakan Global mengkonfigurasi parameter data yang dapat dikirim ke Check Point untuk menganalisis dan meningkatkan layanan ThreatCloud.

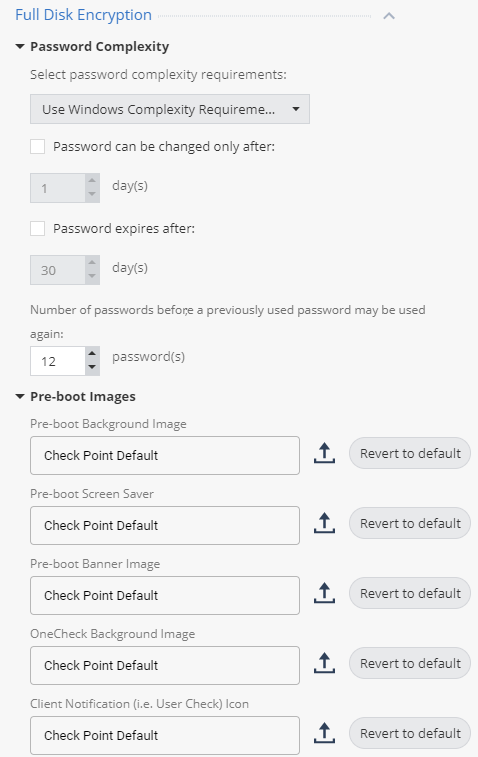

Dari Pengaturan Kebijakan Global, beberapa parameter kebijakan enkripsi disk juga dikonfigurasi, yaitu persyaratan kata sandi: kompleksitas, durasi penggunaan, kemampuan untuk menggunakan kata sandi yang sebelumnya valid, dll. Di bagian ini, Anda dapat mengunggah gambar Anda sendiri daripada yang standar untuk Pre-boot atau OneCheck.

Instal kebijakan

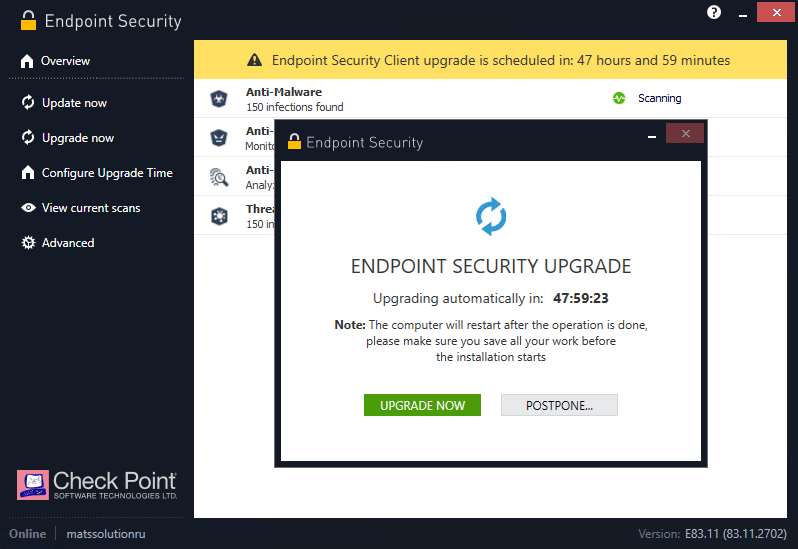

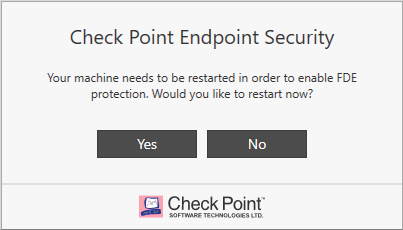

Setelah membiasakan diri dengan kapabilitas kebijakan Perlindungan Data dan mengonfigurasi pengaturan yang sesuai di bagian Penerapan, Anda dapat mulai menginstal kebijakan baru yang mencakup enkripsi disk menggunakan Enkripsi Titik Periksa dan pisau Agen SandBlast lainnya. Setelah menginstal kebijakan di Platform Manajemen, klien akan menerima pesan untuk menginstal versi baru kebijakan sekarang atau untuk memindahkan penginstalan ke waktu yang berbeda (maksimal 2 hari). Setelah mengunduh dan menginstal kebijakan baru, Agen SandBlast akan meminta pengguna untuk memulai ulang komputer untuk mengaktifkan perlindungan Enkripsi Disk Penuh.

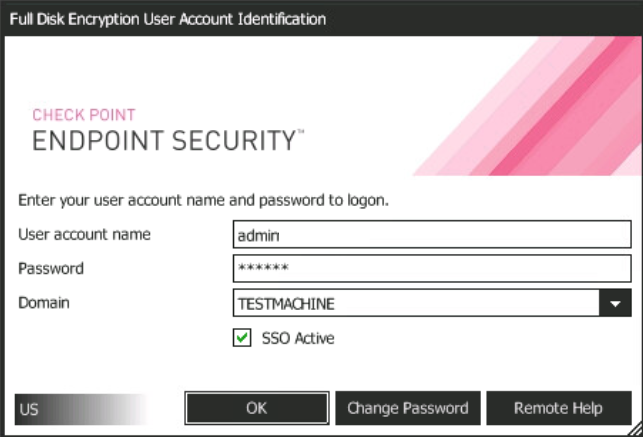

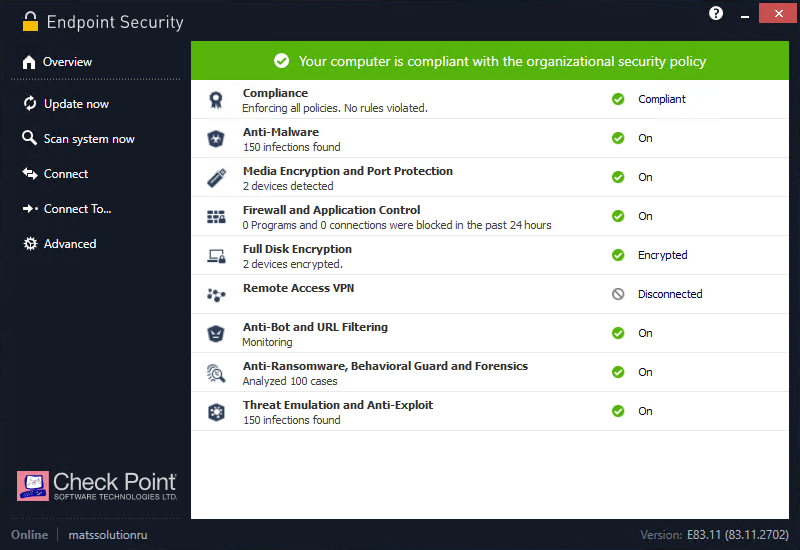

Setelah reboot, pengguna harus memasukkan kredensial mereka di jendela otentikasi Keamanan Titik Akhir Titik Pemeriksaan - jendela ini akan muncul setiap kali sebelum sistem operasi dimulai (Pra-boot). Anda dapat memilih opsi Single Sign-On (SSO) untuk secara otomatis menggunakan kredensial untuk otentikasi Windows. Jika otentikasi berhasil, pengguna memperoleh akses ke sistemnya, dan proses enkripsi disk dimulai di belakang layar. Operasi ini tidak memengaruhi kinerja mesin dengan cara apa pun, meskipun dapat memakan waktu lama (bergantung pada jumlah ruang disk). Setelah proses enkripsi selesai, kami dapat memverifikasi bahwa semua blade aktif dan berjalan, drive dienkripsi, dan mesin pengguna dilindungi.

Kesimpulan

Untuk meringkas: di artikel ini, kami memeriksa kemampuan Agen SandBlast untuk melindungi informasi yang disimpan di mesin pengguna menggunakan enkripsi disk dalam kebijakan Perlindungan Data, mempelajari pengaturan untuk mendistribusikan kebijakan dan agen melalui bagian Penerapan, dan memasang kebijakan baru dengan aturan enkripsi disk dan bilah tambahan di mesin pengguna ... Di artikel berikutnya dalam seri ini, kita akan melihat lebih dekat kapabilitas logging dan pelaporan di Platform Manajemen dan klien Agen SandBlast.

Banyak pilihan material di Check Point dari TS Solution . Agar tidak ketinggalan publikasi berikut di Platform Manajemen Agen SandBlast - ikuti pembaruan di jejaring sosial kami ( Telegram , Facebook , VK ,TS Solution Blog , Yandex.Zen ).