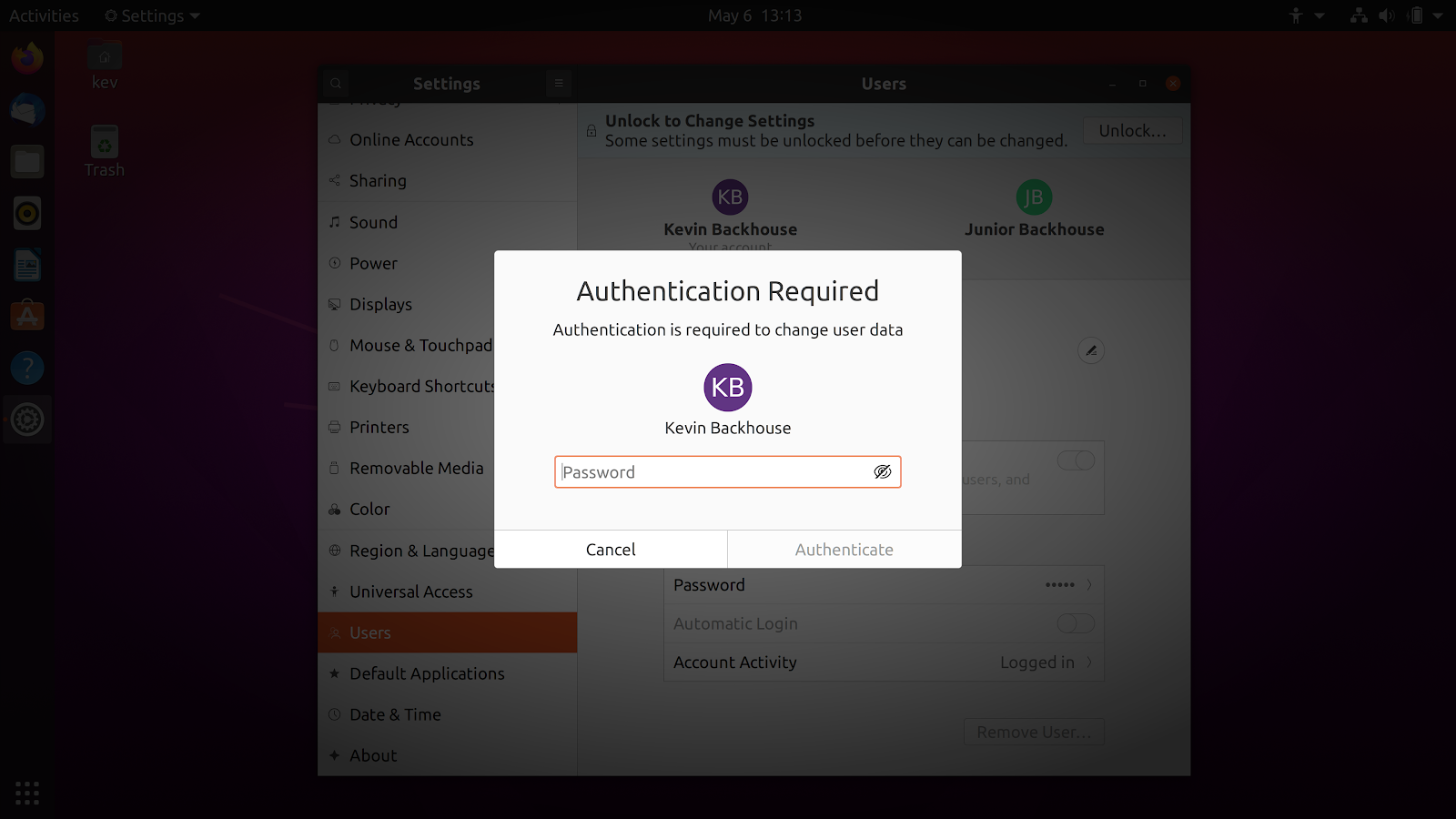

Layanan polkit bertanggung jawab untuk mengotorisasi pengguna, memeriksa hak yang diperlukan untuk menjalankan perintah, dan dalam antarmuka grafis pekerjaannya biasanya terbatas pada jendela yang meminta kata sandi. Ini digunakan oleh perangkat lunak sistem systemd; polkit juga dapat dipanggil melalui baris perintah. Kerentanan dieksploitasi melalui serangkaian perintah sederhana. Jika, pada saat yang tepat, "bunuh" proses dengan permintaan untuk membuat pengguna baru, kesalahan dalam kode polkit tidak hanya akan membuat pengguna baru, tetapi juga menambahkannya ke grup sudo.

Maka semuanya sederhana: kami membuat kata sandi untuk pengguna (kami belum memiliki hak untuk melakukan ini, tetapi kami menggunakan kerentanan lagi) dan mendapatkan kontrol tak terbatas atas sistem. Urutan perintah dijelaskan dalam artikel Beckhouse dan ditampilkan dalam video ini:

Masalahnya terletak pada penanganan kesalahan yang salah ketika koneksi ke proses yang memerlukan verifikasi hak pengguna tidak lagi tersedia (karenanya kebutuhan untuk "membunuh" proses). Alih-alih mati, polkit memperlakukan permintaan seolah-olah itu berasal dari pengguna super. Kesalahan masuk ke kode program 7 tahun yang lalu. Distribusi seperti Red Hat Enterprise Linux 8, Fedora 21, dan Ubuntu 20.04 terpengaruh. Karena beberapa build menggunakan fork polkit, yang kemudian disusupi oleh kerentanan, mereka aman. Ini berlaku, khususnya, untuk versi stabil Debian 10. Pada skala CVSS v3, masalah menerima skor 7,8 dari 10, patch untuk sejumlah distribusi sudah tersedia .

Apa lagi yang terjadi?

Pembajakan perusahaan besar terus berlanjut. Pekan lalu diketahui tentang pencurian kode sumber game dan informasi lainnya dari EA. Kemudian, rincian hacking muncul: menurut untuk Wakil publikasi (lihat juga terjemahan dalam Habré), obrolan pribadi di Slack menjadi titik masuk ke jaringan perusahaan. Peretas membeli token untuk mengaksesnya di pasar gelap seharga $ 10, dan kemudian, melalui rekayasa sosial, menembus langsung ke jaringan lokal.

Kebocoran lain minggu lalu terjadi di Volkswagen: data lebih dari 3 juta pelanggan berada di domain publik di server salah satu kontraktor.

Patch Juni yang ditetapkan untuk Android memperbaiki beberapa kerentanan kritis yang memungkinkan Anda mengendalikan perangkat seluler Anda. Kerentanan zero-day telah ditutup di

browser Google Chrome . Ini bekerja sama dengan bug lain , sudah ada di Windows. Menurut Google, kit ini dijual oleh salah satu broker komersial. Kerentanan lain yang dieksploitasi secara aktif, ditutup dalam set patch baru Microsoft, dijelaskan secara rinci oleh spesialis Kaspersky Lab.

Informasi yang dicuri dari pengembang CD Projekt Red pada bulan Februari telah tersedia untuk umum .