Apa game PC favoritmu? Silsilah, Doom, Cuphead, WOW, lainnya? Saya suka bermain game lama untuk konsol Dendy atau Sega, misalnya, di Mario, di mana, melewati level demi level, Anda mencapai bos terakhir. Plot permainan sebagian besar game konsol umumnya disusun dengan cara yang sama: mengatasi semua rintangan, "menderita" dan jangan mematikan konsol selama berminggu-minggu untuk memaksa bos memberi Anda sang putri.

Dalam kehidupan nyata, mendapatkan poin bonus maksimum paling sering diperoleh dari tingkat pertama: meretas perangkat pribadi / akun eksekutif utama perusahaan adalah cara cepat untuk mendapatkan apa yang Anda inginkan: rencana strategis perusahaan, data keuangan, akses tak terbatas ke akuntansi sistem.

Saat membangun pertahanan di sekitar sistem bisnis, tumpang tindih dengan sarana pemantauan dan perlindungan, banyak perusahaan melupakan satu hal: data yang paling "lezat" dan seringkali kurang aman biasanya terkonsentrasi di tangan beberapa orang: manajemen puncak perusahaan.

Saya bekerja dalam tim yang berspesialisasi dalam audit keamanan informasi, dan pelanggan kami membayar kami untuk meretas infrastruktur mereka. Dan kami terus-menerus harus "memburamkan" dalam tangkapan layar laporan kami dengan informasi rahasia yang ditemukan di desktop / folder jaringan / kotak surat manajer, yang dapat kami akses.

Bos Anda juga dapat dengan mudah diretas. Bagaimana? Di bawah potongan saya akan memberi tahu Anda tentang vektor serangan paling umum, sebagai aturan, yang mengarah ke peretasan yang sukses, mis. memungkinkan Anda untuk memulai permainan dan menyelesaikannya segera. Di sana Anda juga akan menemukan panduan untuk melindungi data manajemen perusahaan Anda.

, , . «» , - . , :

|

|

- — |

- — |

: , ( , .) |

«» |

, « » |

Hardening : , GPO, , BIOS . |

VLAN, , «» GPO |

MacOS Windows- |

: , . |

, |

« hard, » |

: SandBox, anti-spam, . |

VIP- , s-mime |

|

Endpoint protection: , MDM . |

EDR |

«» , « » |

: « » , LAPS . |

, , |

vnc, |

? « » — , .

( — « »)

«» (OWA- , MS Office 365, , confluence ..) . :

«» ;

«» ;

().

, , , «» . — , : (ERP, CRM, BI .), «» . — VIP-fishing (aka Spear-phishing).

? . , , — . VIP-phishing — , : , , . .

- , , , . , « », .

: , «», ( «»). : , , .

— . , ( ). / .

, — -. , blue team & read team . , «» : , . , .

, : , , , . OSINT. OSINT . OSINT- , . : reverse photo location — .

«»: « » , DPD, PonyExpress WhatsApp . «» .

, . , « » () , :

OSINT - ( , );

;

.

— . , : , -, , .

, . «» — , «» : /. .

, : , , , . «», : , -: event@example.com, .

, : , , - . , .

( — « »)

(VNC, TeamViewer .) , «» . , ( ) . .

: « », « Mac», « » . : - ( «»). : , VNC SYSVOL , , .

, . : , , , .

? — : , , . - Windows (RDP).

, :

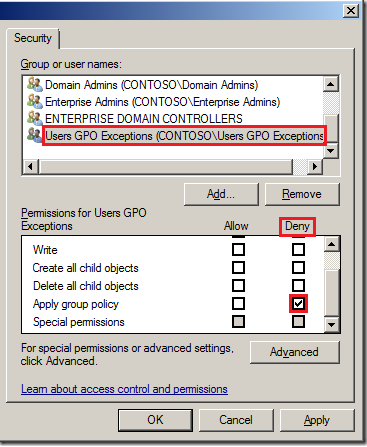

AD / (Group Policy). . — «» .

, , — SMS . , «» AD — Fine-Grained Password Policies — . : Windows , , .

? , «», . , : , : - ?

, , , , . : : , , .

— . - « » . All Domain Users «read/write» — , «», «Finance», «Buh».

? — ? ? , , « » .

mimikatz . Mimikatz , LSASS.EXE.

? , RD Session host (MS RDS), BI-.

, . , :

LM NTLM,

,

Protected Users,

,

debug,

.

, , , . . , « » .

— « » baseline . , . , , , .

?