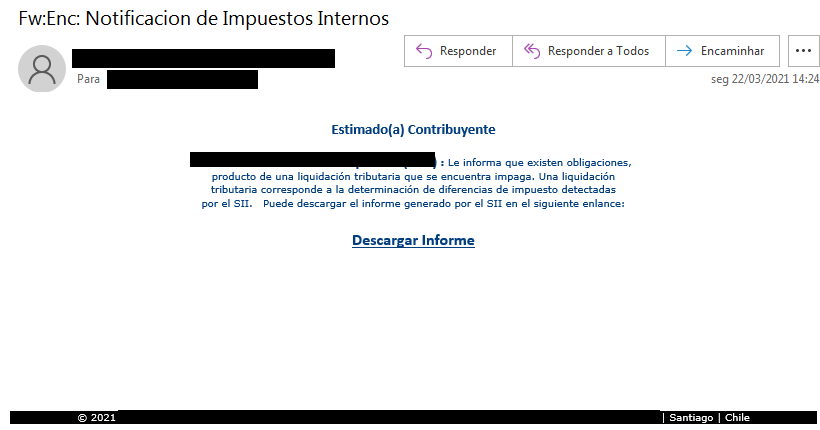

Tangkapan layar di atas menunjukkan spam dikirim ke calon korban. Proses infeksinya sepele: pengguna dibujuk untuk menjalankan penginstal yang mengunduh kode berbahaya. Kuda Troya dihosting di blog WordPress yang diretas atau di server Azure dan AWS. Elemen kunci serangan - pintu belakang universal - tidak diluncurkan sampai pengguna membuka situs web bank dari database yang ditentukan. Meskipun fungsi utama Bizarro ditujukan untuk mencuri uang dari akun, Trojan juga memiliki hobi sampingan, misalnya, mengganti pengenal dompet bitcoin di papan klip dengan yang dimiliki oleh penjahat dunia maya.

Bagaimana cara kerja Bizarro:

Pengguna dipaksa untuk masuk kembali ke akun pribadinya dengan berbagai trik: mereka menutup browser secara paksa, menonaktifkan pengisian otomatis, sehingga nama pengguna dan kata sandi harus dimasukkan kembali. Keylogger menyadap dan mengirim kredensial ke server penyerang, dan pengguna melihat jendela palsu untuk memasukkan kode otentikasi dua faktor. Kode juga diperiksa, dan jika berhasil, pesan kesalahan ditampilkan di layar korban, memblokir akses ke program apa pun - begitulah cara penjahat dunia maya mencoba mengulur waktu. Sejalan dengan ini, upaya dilakukan untuk mentransfer uang dari akun. Tetapi kemungkinan malware tidak terbatas pada ini. Selain pemata-mataan clipboard dan tangkapan layar standar yang disebutkan di atas, pengguna juga mungkin diminta untuk menginstal program jahat di telepon seluler, seolah-olah untuk keamanan.Untuk melakukan ini, kode QR yang dihasilkan oleh Google API standar ditampilkan di layar:

Dengan demikian, Bizarro menawarkan mekanisme paling otomatis untuk mencuri data dari rekening bank, tetapi juga memungkinkan kontrol manual dari pintu belakang, hingga menganalisis file tertentu pada hard disk, meluncurkan program atau mengklik koordinat tertentu. Bizarro bukanlah satu-satunya kampanye penjahat dunia maya dengan akar Brasil yang memasuki pasar global. Secara total, Kaspersky Lab mendeteksi setidaknya lima operasi serupa. Tahun lalu, kami memeriksa Trojan Tetrade secara detail , yang memiliki fungsi serupa, tetapi diterapkan secara berbeda.

Apa lagi yang terjadi

Survei Keamanan Aplikasi Seluler dengan Hasil Bencana: Check Point menemukan kerentanan serius di bagian belakang aplikasi Android populer. Aplikasi tertentu tidak disebutkan namanya, tetapi di antara 23 aplikasi bermasalah, hampir setengahnya memiliki 10 juta atau lebih pengguna. Dua kelemahan umum: database rentan dan kunci yang disematkan dalam kode aplikasi untuk mengakses server.

Peneliti terus mencari metode tidak wajar untuk mengeksploitasi Apple AirTags dengan potensi masalah privasi. Dalam ulasan barumetode pelacakan tidak langsung ditampilkan untuk skenario seperti itu: kami memasang tag di rumah korban dan memantau pendeteksiannya. AirTag, beralih ke mode kehilangan, melaporkan tidak hanya koordinatnya melalui iPhone orang lain, tetapi juga waktu yang telah berlalu sejak kontak terakhir. Dalam kasus ini, lokasi tag diketahui, tetapi waktu deteksi membantu menentukan momen saat korban berada di luar rumah.

Pen Test Partners meretas sistem hiburan di Boeing 747 ( diskusidi Habré). Peretasan dilakukan pada perangkat keras usang dan usang yang menjalankan Windows NT4. Hal yang menarik: alat modern untuk menemukan kerentanan tidak lagi mendukung perangkat lunak usang tersebut - penulis studi harus mencari kerentanan yang sesuai secara manual.

Majalah Wired menerbitkan kisah peretasan RSA 2011 profil tinggi yang menyebabkan penyusupan kunci SecureID untuk otentikasi dua faktor.

Dalam kumpulan tambalan bulan Mei untuk Android, kerentanan zero-day dalam kode untuk bekerja dengan subsistem grafis ditutup . SOC Qualcomm dan perangkat dengan grafis Arm Mali rentan terhadap bug.

Microsoft akan menghentikanDukungan browser Internet Explorer pada Juni 2022.

Infeksi awal komputer yang memungkinkan serangan terhadap instalasi pengolahan air Florida pada Februari tahun ini datang melalui situs web yang terinfeksi.