Bagaimana cara mengumpulkan data? Pertama-tama, mereka diperoleh dari sumber terbuka, dimulai dengan daftar karyawan di situs web perusahaan. Jejaring sosial membawa banyak informasi: dengan koneksi antar akun karyawan di LinkedIn, Anda dapat dengan mudah membuat ulang struktur organisasi internal, memahami siapa yang melapor kepada siapa.

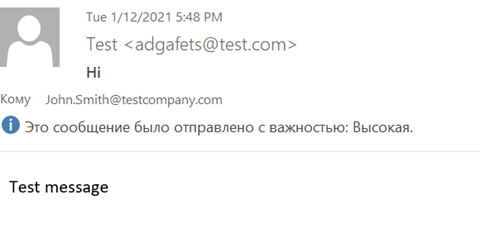

Tingkat selanjutnya adalah berbagai jenis serangan seperti Business E-mail Compromise. Contoh serangan yang aneh dimulai dengan postingan nyata oleh seorang karyawan di media sosial bahwa dia sedang berlibur. Selanjutnya, penyerang atas namanya menghubungi departemen akuntansi dan meminta untuk mengubah detail bank untuk transfer gaji. Ketidakmampuan untuk menghubungi melalui telepon untuk mengkonfirmasi permintaan tersebut karena tinggal di negara lain.

Serangan yang menggunakan informasi perusahaan yang bocor ke Jaringan berada pada tingkat yang lebih tinggi dalam kompleksitas. Misalnya, dokumen internal perusahaan mungkin tersedia untuk umum di cloud. Bahkan jika mereka sendiri tidak mengizinkan dana untuk dicuri, informasi tersebut dapat digunakan untuk manipulasi psikologis.

Contoh serangan "email" yang paling tidak biasa dalam ulasan adalah penggunaan piksel pelacakan. Cara kerjanya seperti ini: seorang karyawan perusahaan dari manajemen puncak menerima email yang tampaknya tidak berarti, terkadang disamarkan sebagai surat percobaan. Ini memindai dan menghapusnya, tetapi gambar pelacakan yang dimasukkan ke dalam badan surat mengirimkan banyak data ke penyerang: IP dari mana koneksi dibuat, serta perkiraan jam kerja karyawan. Dengan menggunakan data ini, Anda dapat meningkatkan keakuratan pesan penipuan yang memerlukan "kontak mendesak dengan konsultan eksternal" atau "segera transfer dana ke rekening bank tertentu".

Phishing dalam buletin dibagi menjadi dua kategori: phishing biasa dan phishing telepon. Dengan biasa, semuanya jelas, contoh diberikan di atas. Dalam pesan seperti itu, sebagai aturan, pengguna diminta untuk mengikuti tautan dan memasukkan kata sandi dari layanan perusahaan. Contoh phishing suara: kami mengirim email ke karyawan dengan pesan yang diduga tentang pemblokiran akun. Setelah beberapa saat, panggilan telepon masuk, diduga dari karyawan dukungan teknis dengan topik yang sama. Serangan di jejaring sosial Twitter pada musim panas tahun 2020, ketika penyerang memperoleh akses ke konsol admin internal, disebut - sebut sebagai contoh mimikri yang berhasil untuk mendapatkan dukungan .

Bagian terakhir dari tinjauan ini menjelaskan jenis doxing perusahaan yang sepenuhnya tidak standar. Misalnya, meretas akun di jejaring sosial karyawan tertentu, tanpa serangan terhadap infrastruktur perusahaan. Jika karyawan tersebut adalah karyawan berpangkat tinggi, pernyataan atas namanya di akun pribadi dapat memengaruhi harga saham perusahaan dan mendatangkan keuntungan bagi penyerang. Terakhir, masa depan penipuan perusahaan adalah sintesis dari suara manajer puncak perusahaan untuk mencuri dana, merusak reputasi, dan banyak lagi. Serangan tunggal yang berhasil dikembangkan di jejaring sosial Clubhouse, di mana siaran suara palsu atas nama orang-orang terkenal berulang kali diperhatikan.

Apa lagi yang terjadi

Kerentanan di Microsoft Exchange ditutup dengan kecepatan yang luar biasa cepat. Laporan Microsoft 22 Maret mengklaim bahwa 92% server email yang rentan telah ditambal. Ini sangat cepat dibandingkan dengan kecepatan menutup kerentanan lainnya, tetapi tidak cukup jika Anda mengingat kekhasan lubang, yang memberikan kendali penuh atas server. Dari serangan aneh pada server yang belum diupdate, atau sudah diupdate, namun backdoor yang ada tidak menutup, minggu lalu terjadi peretasan server yang diduga atas nama jurnalis Brian Krebs.

Pembaruan iOS, iPadOS, dan watchOS yang dirilis pada 26 Maret menutup kerentanan yang dieksploitasi secara aktif di mesin WebKit yang memungkinkan serangan XSS.

Analisis CitizenLab terhadap kode sumber aplikasi TikTok tidak mengungkapkan pelanggaran privasi apa pun. Peringatan diperlukan di sini: para ahli tidak menemukan fungsi di luar tipikal untuk jenis pengembangan ini, tetapi banyak data pengguna masih dikumpulkan untuk tujuan periklanan.

ZDNet menulis tentang serangan nyata seperti BadUSB. Sebuah perusahaan perhotelan menerima flash drive USB melalui pos, yang diduga merupakan bonus gratis dari jaringan ritel besar. Faktanya, flash drive mengemulasi keyboard, yang memungkinkan untuk mengunduh dan menginstal kode berbahaya.