pengantar

Halo semuanya!

Saya bekerja di bidang keamanan informasi dan menganalisis keamanan aplikasi web. Di waktu luang saya, saya mencoba untuk meningkatkan keterampilan teknis saya dan oleh karena itu berlatih bughanting di platform hackerone atau menyelesaikan lab di hackthebox .

Secara umum, logis untuk melakukan analisis apa pun dari aplikasi web dari tahap pengumpulan informasi atau pengintaian (sesuka Anda, ini tidak mengubah esensi). Pada tahap pengumpulan informasi tentang sistem yang sedang diinvestigasi, saya menggunakan alat yang disebut nmap . Saya berani berasumsi bahwa utilitas legendaris ini tidak perlu diperkenalkan, tetapi jika tiba-tiba seseorang tidak mendengar di sini adalah tautannya .

Nmap merupakan aplikasi console (ya tentunya ada berbagai macam fork misalnya zenmap dll), dan output nya juga secara default ditampilkan di console tersebut. Tentu saja, ini juga mendukung penyimpanan ke file, dalam format yang berbeda, saya tidak akan membahas ini secara mendetail, siapa pun yang tertarik dapat melihat daftar lengkap kunci. ( Daftar opsi untuk Nmap ).

Semuanya baik-baik saja ketika Anda memindai N - host, dan N ini tidak melebihi 10 atau 20 buah. Tetapi bagaimana jika jumlah host menjadi jauh lebih besar? Sekarang mari kita bayangkan bahwa beberapa host ini, misalnya dev.example.com atau test123.example.com, dilupakan begitu saja oleh pengembang untuk dinonaktifkan dan mereka tidak disertakan dalam analisis? Setiap kali Anda menulis laporan dan menghabiskan sebagian besar waktu Anda untuk itu?Saya sama sekali bukan penggemar laporan coretan, terutama pada tahap yang begitu sederhana. Oleh karena itu, saya mulai mencari cara sederhana untuk mengatasi masalah ini.

Seperti yang dikatakan klasik, segala sesuatu yang cerdik itu sederhana.

nmap-bootstrap-xsl

Tautan ke github pengembang Menghasilkan

halaman html yang bagus di mana semuanya dengan mudah dipecah dan disajikan.

Cara Penggunaan?

1. Download stylesheet sendiri menghubungkan

2. Tambahkan nmap-bootstrap.xsl sebagai stylesheet untuk memindai Nmap Anda dengan argumen --stylesheet:

nmap -sS -A -p0-65535 -oA drive2 --stylesheet /home/kali/OSINT/nmap-bootstrap-xsl/nmap-bootstrap.xsl -iL /home/kali/Documents/Habr/drive2_domain.txt

drive2- nama file xml yang akan dibuat setelah pekerjaan nmap

3. Gunakan xsltproc untuk mengubah file menjadi html.

xsltproc -o drive2.html /home/kali/OSINT/nmap-bootstrap-xsl/nmap-bootstrap.xsl drive2.xml

drive2.html - nama halaman html yang akan menjadi

drive2.xml - nama file xml yang dibuat setelah nmap

Demonstrasi kerja

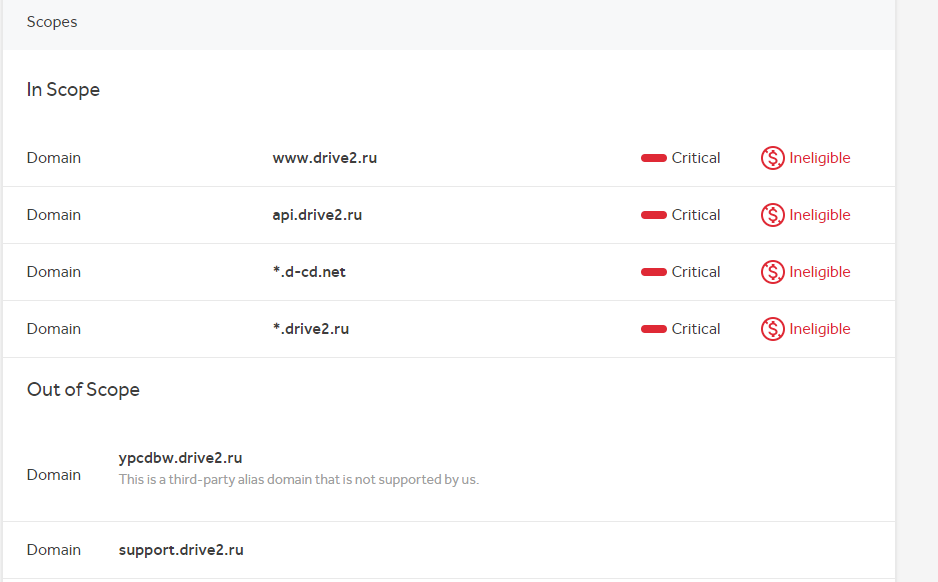

Untuk menunjukkan pekerjaan yang kita mengambil program open pada karunia bug, misalnya DRIVE.NET, Inc .

Mari temukan semua domain dari domain * .drive2.ru dan pindai dengan nmap segera menggunakan gaya nmap-bootstrap-xsl.

1. Cari domain dari domain * .drive2.ru menggunakan sublister ( tautan ke github )

2. Jalankan pemindaian nmap

3. File yang diterima setelah pemindaian.

4. Gunakan xsltproc untuk mengubah file menjadi html.

xsltproc -o drive2.html /home/kali/OSINT/nmap-bootstrap-xsl/nmap-bootstrap.xsl drive2.xml

5. Kami melihat hasilnya

Contoh halaman html terakhir ditambahkan ke disk Yandex. ( tautan ke disk Yandex )

Keluaran

Solusi yang disajikan sesederhana mungkin. Anda hanya perlu mengunduh gaya ini dan mengaktifkannya saat memindai. Ini akan memungkinkan Anda untuk mendapatkan daftar host dengan port dan layanan terbuka, dalam bentuk yang mudah dibaca.

Saya harap informasi yang diberikan akan membantu Anda menghemat waktu pada tugas-tugas yang saya temui dan jelaskan di artikel.

Menarik juga untuk mengetahui siapa yang menggunakan apa untuk tugas-tugas semacam itu. Alangkah asiknya jika kamu membagikan sesuatu yang menarik di kolom komentar. Semua berang-berang.