Sebagai ahli menemukan, Footfallcam, dirancang untuk menghitung orang yang lewat, dibangun di atas papan Raspberry Pi. Analisis firmware menunjukkan tidak hanya file debug yang "dilupakan" oleh pengembang (dan satu trek musik), tetapi juga sandi tetap untuk akses ke jaringan Wi-Fi pengguna OS Raspbian standar dengan sandi default, serta akses SSH yang diaktifkan . Dengan kata lain, ketika ditambahkan ke jaringan perusahaan, perangkat itu memiliki lubang keamanan yang sangat besar. Tapi ini bukan satu-satunya produk pabrikan dengan pendekatan perlindungan yang aneh.

Drama dimulai saat percakapan pribadi antara peneliti dan produser. Perwakilan Footfallcam meminta OverSoftNL dan perusahaannya untuk layanan pengujian penetrasi, tetapi setelah perkiraan awal biayanya, peneliti tersebut secara terbuka dituduh melakukan pemerasan dan berjanji untuk melapor ke polisi. Di sini, peneliti lain, Andrew Tierney, bergabung dengan cerita dengan memposting ikhtisar masalah di perangkat lain dari pabrikan yang sama pada 14 Februari . Kali ini tentang Nurserycams. Mereka dipasang di taman kanak-kanak, dan orang tua didorong untuk mengunduh aplikasi di mana mereka dapat mengakses streaming video.

Utilitas tersebut memberlakukan sejumlah pembatasan akses sehingga hanya orang tua yang bisa mendapatkannya dan hanya pada waktu tertentu. Ternyata, Nurserycam tidak hanya berkomunikasi dengan aplikasi melalui protokol HTTP yang tidak aman, tetapi orang tua yang berwenang diberi kata sandi administrator untuk mengakses webcam, yang tidak berubah. Meskipun kata sandi tidak secara langsung terekspos dalam aplikasi, kata sandi mudah ditarik dari aliran data. Dalam hal ini, produsen webcam mencoba mengabaikan masalah saat ini, menyebut akses admin sebagai "umpan untuk peretas". Pada saat yang sama, ada beberapa perubahan dalam API untuk bekerja dengan kamera, yang, bagaimanapun, tidak memperbaiki apapun.

Kunci terakhir dari cerita ini adalah kebocorannyadata pengguna, mungkin sebagai akibat dari peretasan server perusahaan. Ini diketahui pada 22 Februari: informasi tentang 12.000 klien Nurserycam, termasuk kata sandi teks biasa, dipublikasikan. Berdasarkan analisis kerentanan, kita dapat berbicara tentang bertahun-tahun mengabaikan cara dasar untuk melindungi data pengguna. Hal ini juga ditunjukkan oleh testimoni dari klien Nurserycam: beberapa tahun yang lalu, seseorang menemukan bahwa akses langsung ke aliran video apa pun dapat diperoleh dengan mengulang nomor di URL, dan arsip rekaman berada di FTP untuk beberapa waktu tanpa kata sandi.

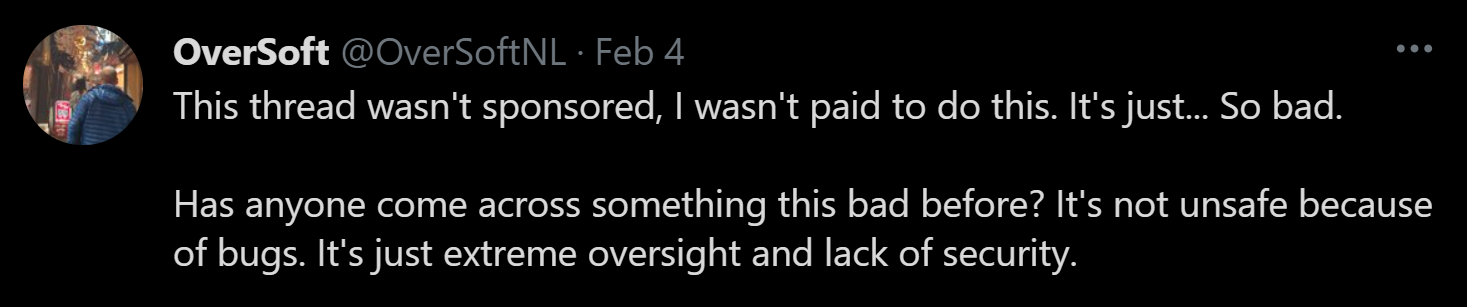

Antara lain, cerita ini adalah contoh komunikasi yang menjijikkan antara spesialis keamanan dan vendor. Informasi tentang kerentanan dibuat tersedia untuk umum sebelum pabrikan dapat bereaksi. Tetapi dia juga melakukan segala kemungkinan untuk hasil seperti itu, alih-alih komunikasi konstruktif, mengirim ancaman dan menyerang peneliti secara publik dari akun Twitter palsu. Apa pun yang bisa salah menjadi salah.

Apa lagi yang terjadi

Para ahli menegaskan kembali bahaya keterampilan (pada dasarnya perangkat lunak pihak ketiga) bagi pembicara cerdas Amazon Alexa ( berita , penelitian ). Sejumlah lubang keamanan memungkinkan, secara teori, untuk menggunakan keterampilan untuk serangan phishing pada pengguna dan hal-hal lain. Perwakilan Amazon (bagaimanapun, seperti dalam kasus serupa lainnya) menyangkal kemungkinan serangan berbahaya pada perangkat suara pintar.

Spesialis Kaspersky Lab telah menerbitkan studi baru tentang aktivitas kelompok Lazarus, sebagian terkait dengan serangan baru-baru ini terhadap peneliti keamanan.

Laporan lain oleh Kaspersky Lab meliputievolusi perangkat lunak penguntit untuk pengawasan ilegal orang.

Di India , kebocoran data skala besar tentang mereka yang lulus tes virus Corona ditemukan .

Di sakelar Cisco Nexus 3000 dan Nexus 9000, mereka menemukan (dan menutup) kerentanan kritis, yang dinilai pada 9,8 poin pada skala CvSS - ini memungkinkan untuk mendapatkan hak root dari jarak jauh.