Pada The Standoff terakhir, para ahli dari PT Expert Security Center , dalam hal ini mewakili tim SOC global dari cyber polygon, memantau tindakan tim penyerang dan pembela salinan digital FF metropolis, konfrontasi berlangsung secara real time dan berlangsung selama 123 jam. Sebelumnya, kami menulis tentang bagaimana SOC global memantau semua yang terjadi di infrastruktur kota virtual, bagaimana departemen deteksi malware menangkap dan menyelidiki Trojan "pengalihan" menggunakan PT Sandbox, dan cara kami memantaudi balik semua sumber daya web poligon cyber menggunakan PT Application Firewall. Sekarang mari kita bicara tentang keamanan jaringan teknologi objek kota virtual dan hasil pemantauan yang dilakukan menggunakan analisis mendalam lalu lintas teknologi PT Industrial Security Incident Manager (PT ISIM).

Pada artikel ini, kita akan berbicara tentang serangan apa saja pada segmen teknologi jaringan fasilitas kota yang terdeteksi oleh sistem, dan perhatikan bagaimana ancaman ini sesuai dengan tingkat keamanan sebenarnya dari sistem industri.

Apa yang diserang di The Standoff

Model kota pada poligon cyber The Standoff menyertakan salinan digital dari objek infrastruktur yang dikendalikan oleh sistem SCADA dan PLC nyata: yang sama persis dipasang di perusahaan nyata. Berikut adalah elemen dan objek yang mungkin diserang oleh kompetitor dari tim baca:

sistem kontrol untuk sakelar dan penghalang di rel kereta api,

pita bagasi di bandara,

gang teleskopik di bandara,

derek di pelabuhan,

Pusat bisnis HVAC,

kincir ria di taman hiburan,

lampu lalu lintas di pusat bisnis,

penerangan jalan,

gardu induk (listrik seluruh kota),

katup gerbang dari stasiun distribusi gas otomatis,

Turbin CHP,

kabinet pengatur kebakaran untuk CHP,

turbin angin di pembangkit listrik,

sistem kendali produksi di pabrik petrokimia,

sistem kendali produksi minyak.

, , , SOC The Standoff PT ISIM.

Back2oaz odeby Nuft, . red teams SCADA , — . - , .

:

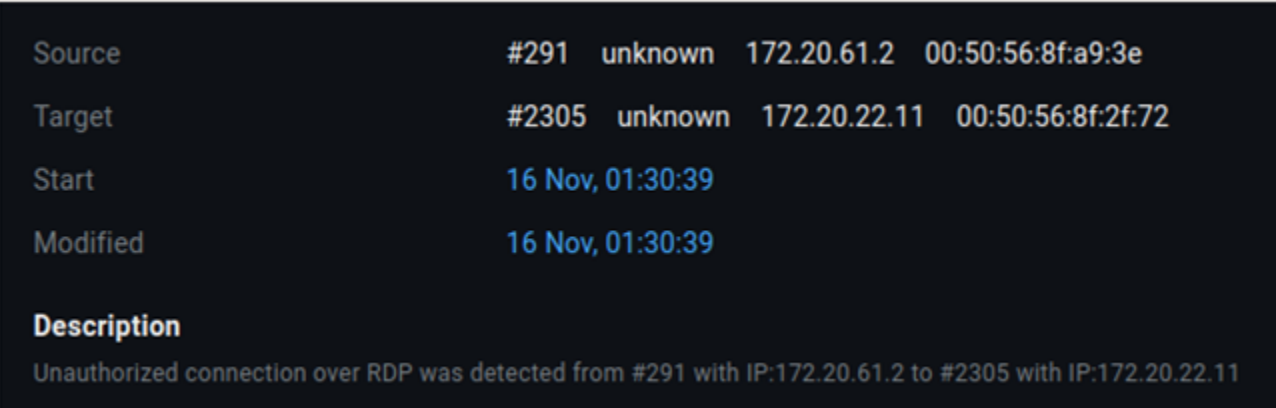

RDP 172.20.61.2 SCADA 172.20.22.11 ( 01:30). SCADA-.

CIP SCADA 172.20.22.11 172.20.23.11 (09:02). ( , : 0x349, 0x68 (SFC Forces), 0x6b (SymbolObject)). , .

CIP. , , . , , MaxPatrol SIEM, PT Sandbox, PT NAD PT ISIM. , . , : SCADA- .

, . , , , . , , , .

FF 25 Hours, . Back2oaz, SCADA . — , .

:

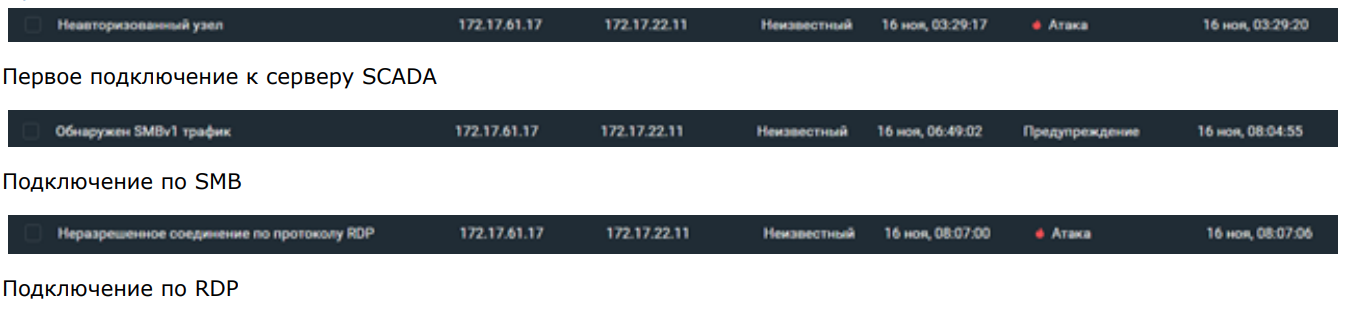

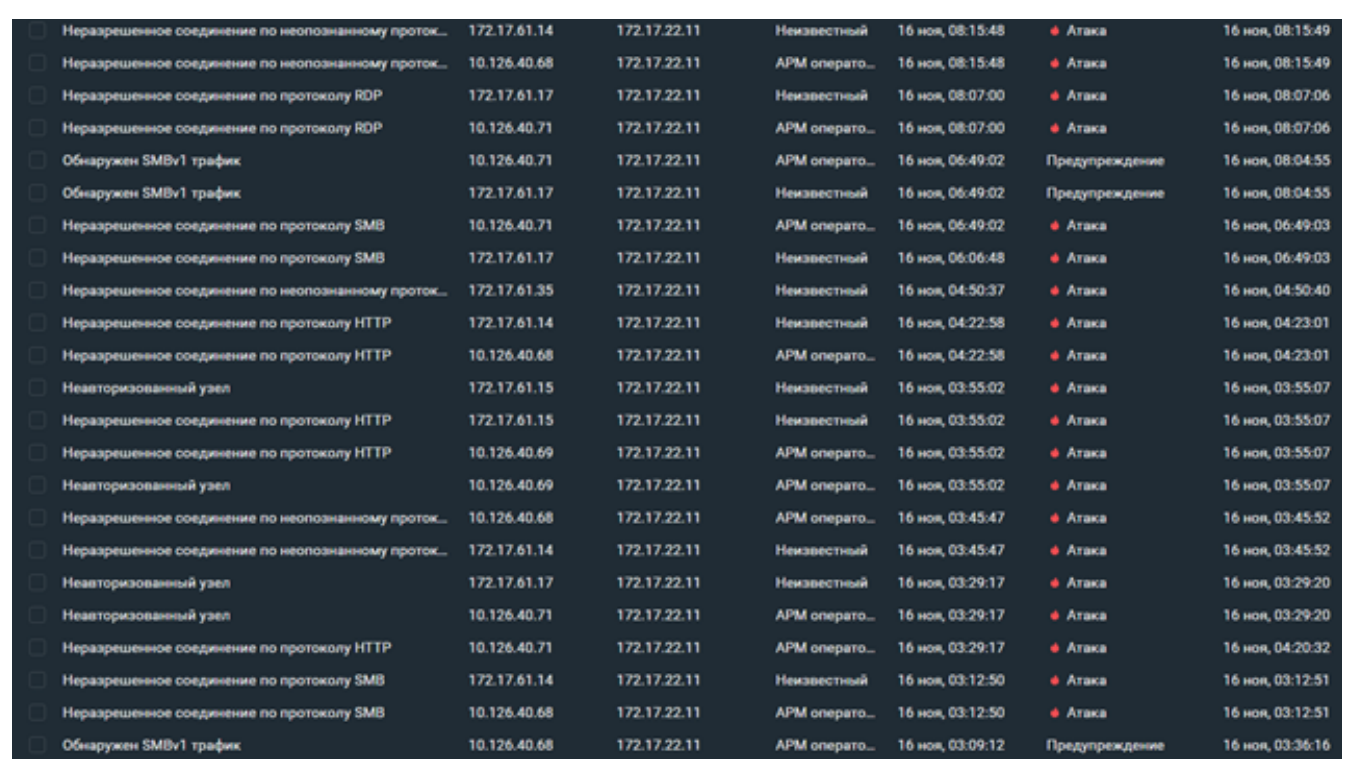

TCP 172.17.61.17 SCADA 172.17.22.11 (03:29). , .

SMB 172.17.61.17 SCADA 172.17.22.11 (06:06). . , .

RDP 172.17.61.17 SCADA 172.17.22.11 (08:07). SCADA-.

, SCADA 172.17.22.11 172.17.23.11 (08:25). SCADA — . , . SCADA- , . , NTA ( , PT ISIM proView Sensor).

PT ISIM.

, . , . , , MaxPatrol SIEM, PT Sandbox, PT NAD PT ISIM. , . , , , . , . , .

Nuft — . Back2oaz. SCADA RDP, , - — . , , , , , .

:

RDP 172.20.61.17 SCADA 172.20.22.10 (19:30). SCADA-.

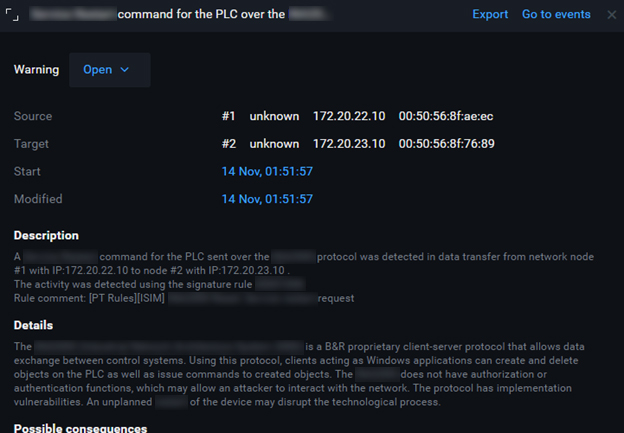

, SCADA 172.20.22.10 172.20.23.10 (01:51 ). , . . , , .

PT ISIM .

The Standoff, , , . , . , . , . — SIEM-, ; .

: , Positive Technologies