TL; DR Bayangkan apa yang bisa terjadi jika domain tingkat atas kode negara (ccTLD) dari negara berdaulat jatuh ke tangan yang salah. Namun, saya ( @Almroot ) membeli nama domain yang terdaftar untuk delegasi NS di ccTLD Republik Demokratik Kongo (

.cd

), dan untuk sementara mengambil alih 50% dari semua lalu lintas DNS untuk TLD tersebut. Di tempat saya, mungkin ada penyerang yang akan menggunakan kesempatan ini untuk MITM atau pelanggaran lainnya.

pengantar

Seminggu sebelum Natal, saya memutuskan untuk melakukan analisis terhadap semua catatan NS untuk semua TLD di dunia. Dan satu hal menarik perhatian saya. Domain

scpt-network.com

memiliki kode status EPP "redemptionPeriod". Artinya pemilik tidak mentransfer uang untuk perpanjangan domain. Jika pemiliknya terus mengabaikan pembayaran tersebut, maka propertinya akan diambil darinya - dan domain tersebut akan dijual.

Situasi yang cukup bermasalah, karena termasuk dalam daftar server NS yang mengelola zona

.cd

:

almroot@x:~$ dig NS +trace cd | grep "cd."

cd. 172800 IN NS ns-root-5.scpt-network.com.

cd. 172800 IN NS igubu.saix.net.

cd. 172800 IN NS sangoma.saix.net.

cd. 172800 IN NS ns-root-2.scpt-network.com.

cd. 172800 IN NS sabela.saix.net.

cd. 172800 IN NS ns-root-1.scpt-network.com.

Saya memutuskan untuk menulis skrip bash kalau-kalau itu akan memberi tahu saya setiap kali status EPP berubah.

Yang mengejutkan saya, sekitar seminggu kemudian, saya menerima pemberitahuan bahwa domain tersebut telah dipindahkan ke status "pendingDelete".

Saya menyadari beratnya situasi . Nama domain akan segera dijual untuk semua orang, yaitu, siapa pun dapat dengan mudah mengambil alih server nama

.cd

.

Saya mengubah skrip - dan mulai melakukan ping ke registrar setiap menit untuk perubahan status lebih lanjut.

Pada sore hari tanggal 30 Desember, pemberitahuan datang. Saya membuka laptop saya dan membeli nama domain agar tidak jatuh ke tangan yang salah.

Karena ada tiga catatan delegasi yang tersisa di SAIX (South African Internet eXchange, titik pertukaran lalu lintas Afrika Selatan ), kode negara tetap beroperasi (meskipun kecepatan menyelesaikan domain apa pun sedikit menurun).

Setelah

scpt-network.com

saya mendapatkannya, saya dapat mengatur subdomain apa pun sesuai kebijaksanaan saya. Misalnya, jika Anda membuat subdomain baru

ns-root-1

dengan rekam A yang mengarah ke alamat IP 1.3.3.7, maka kueri DNS untuk zona .cd akan menuju ke alamat ini 1.3.3.7. Setiap respon DNS untuk pertanyaan ini akan diterima sebagai sah.

Jika Anda tidak menanggapi permintaan tersebut, pelanggan akan kehabisan kode status SERVFAIL. Ini bagus, karena ketika menerima kode seperti itu, ia akan mencoba menghubungi server nama lain (catatan NS) untuk zona itu. Ini pada akhirnya akan berakhir di salah satu catatan SAIX normal dan dialihkan dengan tepat ke tujuan yang benar.

Dampak potensial

Penyitaan domain tingkat atas nasional dari sebuah negara berdaulat memiliki konsekuensi negatif yang serius, terutama jika domain ini jatuh ke tangan penjahat dunia maya atau musuh asing. Republik Demokratik Kongo (DRC) adalah negara yang cukup besar. Jumlahnya sekitar 90 juta orang , belum lagi banyak perusahaan dan organisasi internasional yang beroperasi di zona domain ini.

Membajak data TLD DNS seluruh negara jarang terjadi, tetapi bukan hal baru. Misalnya, sepuluh tahun lalu penjahat dunia maya mengambil alih domain bekas Uni Soviet (.su), dan pada 2015, situs Vietnam Lenovo dan Google (.vn) juga menjadi korban pembajakan DNS.... Mengalihkan lalu lintas DNS dari situs .cd yang sah ke situs phishing adalah salah satu peluang nyata untuk penyalahgunaan, tetapi ada juga yang lainnya:

- Intersepsi pasif lalu lintas DNS

- untuk pengawasan atau eksfiltrasi data

- Membuat nama domain baru "begitu saja"

- bayangkan kemungkinan untuk membuat nama domain baru dengan cepat dengan botnet beralih ke server C&C baru setiap beberapa menit, sehingga tidak ada yang punya waktu untuk memblokirnya (teknik fluks cepat )

- Serangan Remote Code Execution (RCE) di jaringan lokal

- korbannya adalah perusahaan yang menggunakan WPAD (Automatic Proxy Configuration Protocol)

- Respons DNS palsu untuk kueri DNS yang sah

- benar-benar membajak domain root di sebuah zona.cd

atau melakukan serangan DDoS.

Misalnya, saya dapat menulis exploit untuk membajak domain tertentu di suatu zona

.cd

. Bayangkan bahwa untuk setiap permintaan NS ke,

google.cd

saya selalu mengembalikan respons

ns-root-1.scpt-network.com

(alih-alih empat ini :)

[ns1,ns2,n3,ns4].google.com

. Pelanggan akan menerima tanggapan seperti itu, dan akan mengirimkan permintaan DNS berikutnya ke

ns-root-1.scpt-network.com

.

Itu juga membuat saya berpikir: bagaimana jika saya menjawab semua permintaan NS dengan tautan ke diri saya sendiri. Kemudian, untuk permintaan apa pun yang ditanggapi 1.3.3.7, semua pencarian domain pada akhirnya akan menuju ke tautan itu. Dan semua lalu lintas jaringan berikutnya akan dialihkan ke 1.3.3.7, yang dapat menyebabkan serangan DDoS.

Faktanya, ini juga akan memengaruhi ketersediaan seluruh TLD, karena 50% dari tanggapan DNS akan menjadi salah. Kekuatan (kedua) serangan DoS dapat ditingkatkan dengan menyetel TTL tinggi dalam respons DNS.

Mari kita selangkah lebih maju. Katakanlah saya secara khusus memalsukan data TXT untuk server

google.cd

. Menggunakan file teks palsu, saya mengelabui

sistem validasi DNS-01 pendaftar Let's Encrypt untuk mendapatkan sertifikat yang valid

google.cd

, dan kemudian secara efektif meretas saluran terenkripsi SSL / TLS.

Karena saya dapat mengontrol delegasi server NS untuk domain apa pun

.cd

dan mendapatkan sertifikat yang validkemudian saya dapat melakukan serangan MITM meskipun korbannya menggunakan SSL / TLS.

Catatan penerjemah. Beberapa metode yang dijelaskan tersedia untuk lembaga pemerintah yang mengontrol domain kode negara di negara mereka.

Meskipun Google menerapkan berbagai tindakan pencegahan terhadap penyalahgunaan semacam itu, dapat dikatakan bahwa hal ini tidak berlaku untuk semua domain root di zona .cd. Untuk informasi lebih lanjut tentang bagaimana CA memverifikasi kepemilikan domain, lihat BR 1.7.3 .

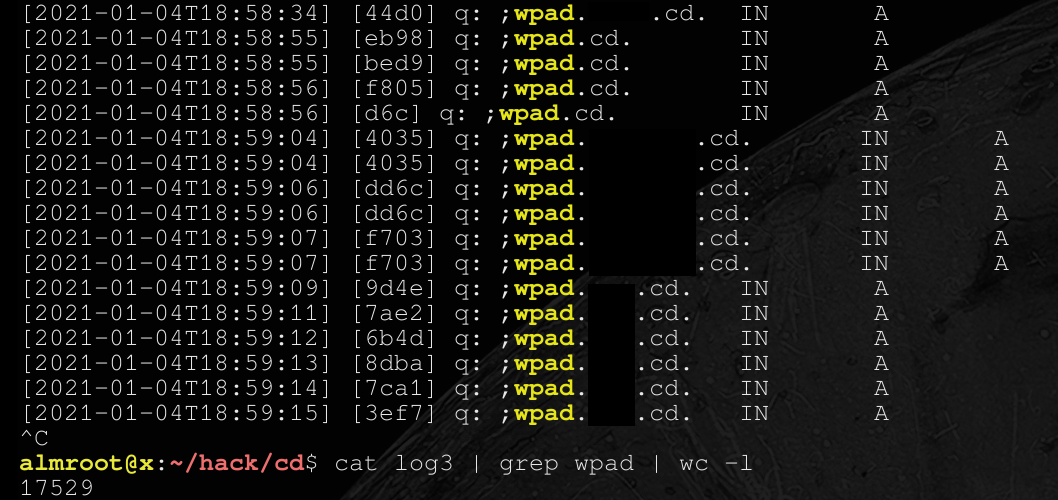

Last but not least, dengan akses istimewa ke host hulu dengan kontrol DNS, saya dapat masuk ke LAN perusahaan(contoh pada gambar di bawah) yang mengirim permintaan DNS ke WPAD - Anda dapat melacak permintaan mereka, tanggapan palsu dan mengarahkan korban untuk mengunduh dan menjalankan konfigurasi server proxy berbahaya di JS . WPAD memiliki sejumlah masalah, termasuk kerentanan RCE, menurut ke hacker dari tim Project Zero di Google.

Memperbaiki masalah

Pada 7 Januari 2021, saya menghubungi kontak administratif dan teknis yang terdaftar untuk zona .cd di halaman IANA . Awalnya, saya ingin mentransfer domain ke operator

.cd

.

Meskipun salah satu kontak menanggapi dan merujuk saya ke seorang kolega, pada saat penulisan ini, saya belum menerima konfirmasi tertulis bahwa mereka telah memperbaiki masalah tersebut. Tapi segera lalu lintas DNS dialihkan ke jaringan scpt. bersih .

Pada 8 Januari, saya juga mengirimkan laporan tentang Internet Bug Bounty ke HackerOne, yang menawarkan imbalan atas peretasan yang bertanggung jawab atas infrastruktur Internet.

Kesimpulan

Pembajakan server DNS sangat negatif, terutama jika penyerang memiliki niat buruk. Kerentanan ini memengaruhi lebih dari satu situs, subdomain, atau satu domain root. Situs web apa pun dapat menjadi korban phishing, MITM atau DDoS

.cd

, termasuk situs web perusahaan internasional besar, lembaga keuangan, dan organisasi lain. Dan ini adalah negara terbesar kedua di Afrika dan zona domain populer.

Pada saat penulisan ini, saya masih memiliki nama domain scpt-network.com meskipun delegasi permintaan NS dari zona .cd berhenti sekitar 8 Januari 2021 setelah saya menghubungi mereka. Saya melakukan operasi ini untuk mencegah penyerang merebut zona domain Republik Demokratik Kongo, ketika seseorang dapat membajak nama domain salah satu server yang mengontrol ccTLD. Untungnya, semuanya berhasil dalam kasus ini.