Sejak ditemukannya email, serangan phishing telah menargetkan individu dan organisasi, menjadi lebih canggih dan disamarkan dari waktu ke waktu. Serangan phishing adalah salah satu metode paling umum yang digunakan oleh peretas untuk menyusup ke akun dan jaringan korban mereka. Menurut Symantec , setiap 2.000 email adalah email phishing, yang berarti ada sekitar 135 juta serangan setiap hari.

Dan meskipun serangan phishing tidak jarang terjadi dalam waktu yang lama, pada saat krisis jumlahnya meningkat secara dramatis. Penipu memanfaatkan kekacauan dan kebingungan yang disebabkan oleh peristiwa baru-baru ini. Pada saat seperti ini, banyak yang mengharapkan surat dari sumber resmi seperti organisasi ahli, perusahaan asuransi, atau instansi pemerintah. Hal ini memberikan peluang yang sangat baik bagi para penjahat untuk menyamarkan email jahat mereka sebagai email dari sumber resmi. Email yang tampaknya tidak berbahaya ini mengarahkan pengguna ke situs penipuan untuk mengelabui mereka agar memasukkan informasi rahasia.

Apa itu phishing?

Sederhananya, phishing adalah taktik mengirim email palsu untuk mengelabui penerima agar mengklik tautan berbahaya atau mengunduh lampiran yang terinfeksi untuk mencuri informasi pribadi mereka. Email ini mungkin terlihat seperti pesan dari sumber tepercaya: pedagang, bank, atau individu atau tim di organisasi Anda sendiri, seperti SDM, manajer, atau bahkan CEO.

Jika karyawan Anda tidak dapat mengenali tanda-tanda phishing, seluruh organisasi Anda berisiko. Menurut penelitian Verizon, waktu rata-rata yang dibutuhkan korban pertama kampanye phishing skala besar untuk membuka email berbahaya adalah 16 menit, dan butuh waktu dua kali lebih lama untuk melaporkan kampanye phishing ke departemen keamanan cyber - 33 menit.

Mengingat 91% kejahatan dunia maya dimulai dengan email phishing yang berhasil , 17 menit tersebut dapat menjadi bencana bagi perusahaan Anda.

Metode serangan phishing

Seperti yang disebutkan, sebagian besar, jika tidak semua serangan phishing dimulai dengan email yang sepertinya dikirim oleh sumber yang sah, tetapi metode serangan dan penetrasi selanjutnya dapat bervariasi. Beberapa metode cukup sederhana dan terdiri dari menipu pengguna agar mengklik tautan dan memasukkan informasi rahasia, sementara yang lain lebih canggih, misalnya meluncurkan file yang dapat dieksekusi yang meniru proses sebenarnya dan mendapatkan akses ke komputer dan jaringan korban. untuk meluncurkan program jahat tanpa terlihat.

Biasanya, serangan phishing menggunakan beberapa teknik untuk menipu korban. Misalnya, tidak jarang scammer menggunakan manipulasi tautan dan spoofing situs web., yang dalam kombinasi memberikan tindakan mereka persuasif maksimum. Hal pertama yang Anda lihat saat menerima email phishing adalah tautan yang tampak tepercaya yang mengarah ke situs yang sering digunakan dan tidak menaruh curiga seperti Facebook, Amazon, atau YouTube, dan pesan yang mendesak Anda untuk mengikuti tautan itu karena berbagai alasan. Pesan ini akan meminta pengguna untuk memasukkan informasi sensitif, mengklaim bahwa ada masalah dengan akun mereka atau perintah yang perlu diselesaikan. Di sinilah trik selanjutnya berperan - spoofing situs web .

Pada pandangan pertama, tautan tersebut mungkin terlihat seperti situs web yang sah, katakanlah, "amazon.com", setelah diperiksa lebih dekat Anda akan menemukan inkonsistensi kecil atau inkonsistensi yang mengungkapkan sifat asli dari tautan tersebut. Pembuatan domain palsu seperti itu, yang ejaannya mirip dengan situs terkenal, disebut penipu . Situs berbahaya ini sedekat mungkin dengan halaman asli, dan pengguna yang tidak menaruh curiga dapat memasukkan kredensial mereka pada halaman tersebut. Peretas dapat memasukkan data yang dicuri di situs asli.

Selain itu, peretas sering kali melampirkan file yang tidak mencurigakan atau menambahkan tautan yang, ketika diklik, secara diam-diam akan mengunduh perangkat lunak berbahaya yang akan menyusup ke sistem korban. Serangan ini sering kali menyuntikkan malwaremenyamar sebagai file eksekusi nyata. Berjalan di latar belakang, program semacam itu akan menjelajahi jaringan pengguna untuk mencuri informasi rahasia seperti rekening bank, nomor jaminan sosial, kredensial pengguna, dan banyak lagi. Terkadang, malware menyertakan ransomware yang menyelinap melalui jaringan korban, mengenkripsi dan memindahkan data sensitif untuk penyimpanan tebusan.

Jenis serangan phishing

Metode serangan paling populer di kalangan penipu phishing adalah membuat jangkauan seluas mungkin. Mereka mengirimkan email standar atas nama situs terkenal ke sebanyak mungkin penerima, berharap seseorang akan tertipu oleh tipuan mereka. Ini adalah cara yang efektif, tetapi bukan satu-satunya cara untuk memikat korban. Beberapa penjahat dunia maya menggunakan metode yang lebih canggih untuk mencapai tujuan mereka, seperti spear phishing, clone phishing, dan whaling .

Phishing tombak dan perburuan paus

Seperti serangan phishing biasa, phishing dan whaling bertarget (tertarget) menggunakan email dari sumber tepercaya untuk mengelabui korban. Namun, alih-alih mengirimkan surat massal ke beberapa penerima, spear phishing menargetkan individu tertentu atau menyamar sebagai orang tepercaya untuk mencuri kredensial atau informasi.

Mirip dengan spear phishing, perburuan paus (secara harfiah berarti "berburu paus") ditujukan pada orang tertentu yang berperingkat tinggi . Alih-alih menargetkan kelompok yang lebih luas seperti departemen atau tim, penyerang mengarahkan kapten batin mereka Ahab ke target tingkat tinggi - pemimpin dan pemberi pengaruh - dengan harapan bisa mengenai paus putih mereka.

Pemburu paus berusaha untuk menyamar sebagai manajemen senior, seperti CEO, CFO, atau manajer SDM, untuk meyakinkan anggota organisasi agar mengungkapkan informasi sensitif yang berharga kepada penyerang.

Agar perburuan paus berhasil, penyerang harus mempelajari korbannya jauh lebih baik daripada phishing biasa agar terlihat seotentik mungkin. Penyerang berharap untuk menggunakan otoritas yang mereka klaim untuk meyakinkan karyawan atau eksekutif lain agar tidak memeriksa atau mempertanyakan permintaan mereka.

Selama saya bekerja di perusahaan sebelumnya, saya juga menjadi target Ratapan: scammer yang menyamar sebagai CEO saya meminta nomor teleponnya agar dia bisa menelepon saya dan meminta layanan. Untungnya, ada banyak tanda kecurangan yang jelas dalam surat tersebut. Hal yang paling jelas adalah bahwa kantor CEO hanya beberapa langkah dari mejaku, jadi bisa dengan mudah muat jika dia membutuhkanku!

Klon phishing

Clone phishing tidak sehebat phishing tombak atau perburuan paus, tetapi tidak kalah efektifnya. Semua elemen dasar penipuan phishing melekat dalam metode serangan ini, tetapi perbedaannya adalah bahwa alih-alih meniru pengguna atau organisasi dengan permintaan tertentu, penyerang menyalin email asli yang sebelumnya dikirim oleh organisasi yang sah . Peretas kemudian menggunakan manipulasi tautan untuk memalsukan tautan asli dari email asli dan mengarahkan korban ke situs penipuan. Di sana, mereka menipu pengguna agar memasukkan kredensial yang akan digunakan penyerang di situs nyata.

Contoh penipuan email

Penipu sering memalsukan email resmi dari pengecer seperti Amazon atau Walmart, mengklaim bahwa pengguna perlu memasukkan kredensial atau informasi pembayaran mereka untuk menyelesaikan pesanan. Tautan dalam email akan membawa Anda ke halaman arahan yang terlihat seperti asli, di mana Anda dapat memasukkan informasi sensitif.

Dengan perkembangan e-commerce, serta dalam konteks pandemi, jumlah pembelian online telah mencapai proporsi yang belum pernah terjadi sebelumnya, yang berarti para penipu memiliki lebih banyak pekerjaan. Selama liburan, ketika semua orang membeli hadiah dalam jumlah besar, jumlah penipu tersebut tumbuh secara eksponensial. Banyak orang melakukan begitu banyak pembelian sehingga mereka berhenti berpikir dan memperhatikan bahwa ada sesuatu yang salah dengan pesanan mereka.

Contoh penipuan phishing yang mendapatkan daya tarik di musim liburan 2020 adalah email palsu dari Amazon yang memberi tahu pelanggan untuk masuk guna memperbarui informasi penagihan dan alamat pemenuhan pesanan.

( Sumber )

Secara pribadi, saya terus menerima email dari Amazon tentang pengiriman, tanggal kedatangan, konfirmasi, dan lainnya. Jika saya tidak tahu apa yang harus dicari untuk mengidentifikasi phishing, saya akan mudah jatuh cinta pada scammer.

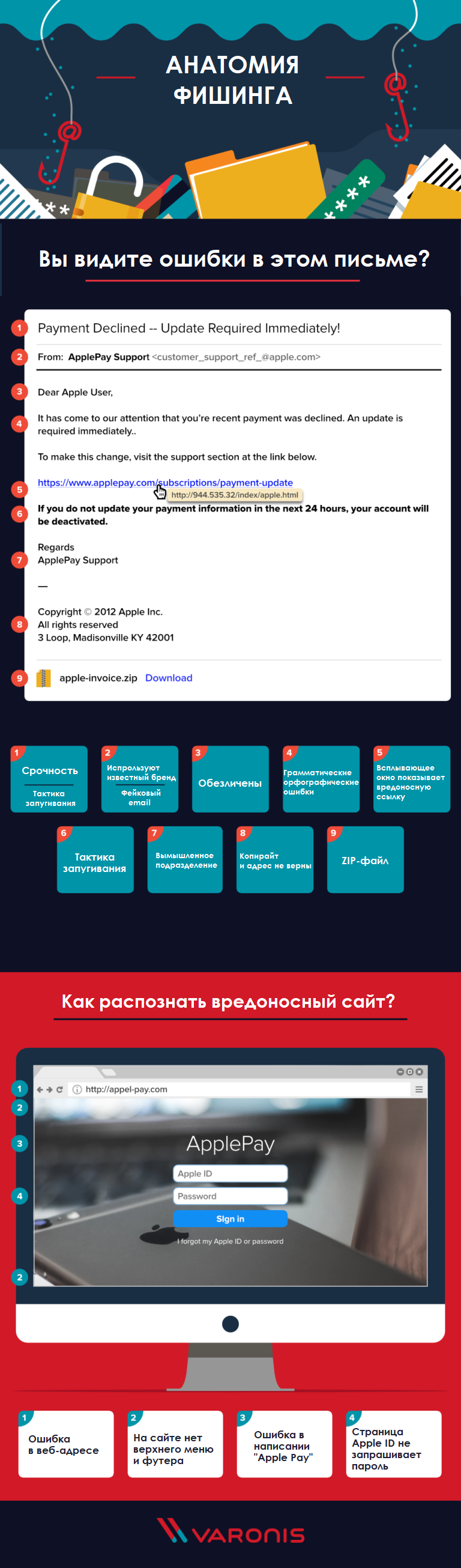

Anatomi email phishing

Kami telah menyoroti elemen paling umum yang melekat dalam email phishing. Lihat infografis lengkap kami untuk menguji pengetahuan Anda.

Tema

Email phishing biasanya bertujuan untuk menciptakan rasa urgensi dan menggunakan bahasa yang tegas dan taktik intimidasi, dimulai dengan baris subjek.

Bidang Pengirim / Dari

Scammers akan memberikan kesan bahwa email tersebut dikirim oleh pejabat dari perusahaan ternama, seperti customer support. Namun, setelah diperiksa lebih dekat, Anda dapat melihat bahwa nama pengirim dan alamat emailnya palsu dan bukan milik perusahaan ini.

Bidang Penerima / "Kepada"

Email phishing sering kali tidak bersifat pribadi , merujuk pada penerima sebagai "pengguna" atau "pelanggan".

Badan surat

Seperti pada baris subjek, body copy sering kali menggunakan ekspresi yang menimbulkan kesan mendesak . Mereka mendorong pembaca untuk bertindak tanpa berpikir. Email phishing juga sering kali berisi kesalahan tata bahasa dan tanda baca .

Tautan berbahaya

Tautan yang mencurigakan adalah salah satu elemen utama email phishing, muatannya. Tautan ini sering kali dipersingkat (menggunakan bit.ly atau layanan serupa) atau diformat agar terlihat seperti tautan asli dari perusahaan nyata dan agar sesuai dengan pesan email palsu.

Taktik intimidasi

Selain menciptakan rasa urgensi, email phishing sering kali menggunakan taktik intimidasi yang dirancang untuk membuat pembaca mengklik link berbahaya karena merasa cemas atau bingung .

Tanda tangan di akhir surat

Seperti salam, tanda tangan di akhir email phishing sering kali tidak bersifat pribadi - biasanya nama umum tim dukungan pelanggan, bukan nama orangnya, dan tidak ada informasi kontak yang sesuai.

Footer surat

Bagian bawah email phishing sering kali berisi tanda-tanda pemalsuan yang jelas, termasuk tanggal hak cipta yang salah atau alamat yang tidak sesuai dengan lokasi perusahaan yang sebenarnya.

Situs berbahaya

Biasanya, mengklik link dalam email phishing akan membawa Anda ke situs berbahaya.

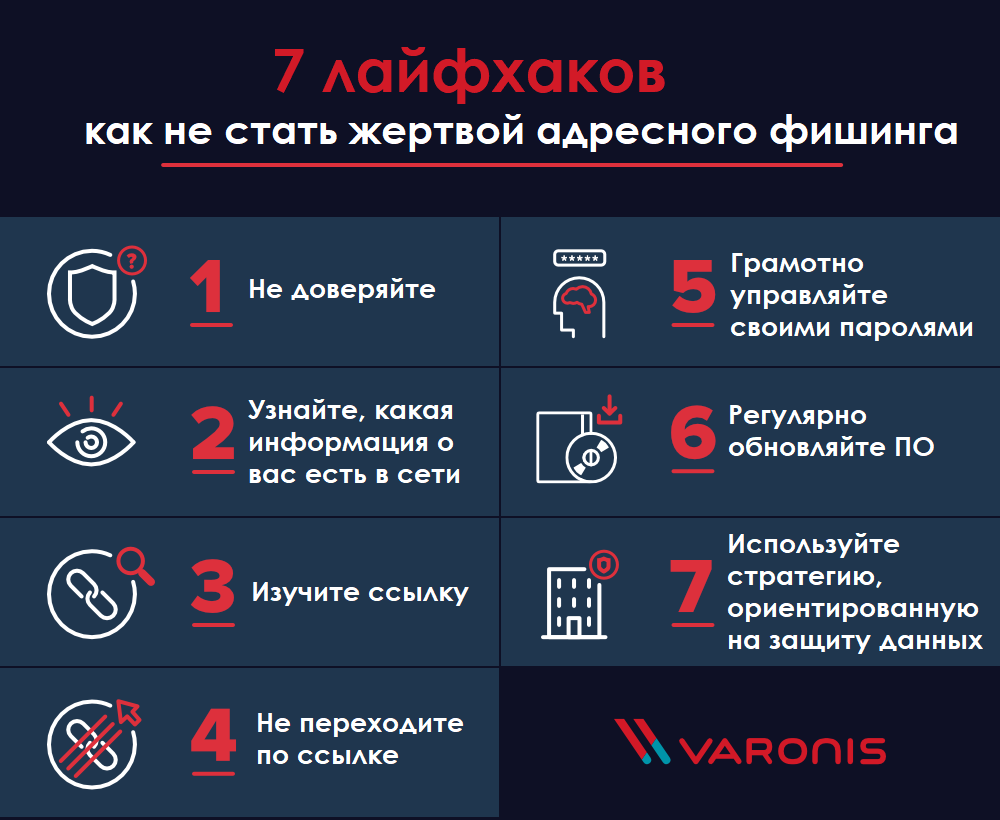

Bagaimana menghindari menjadi korban serangan

Pertahanan terbaik melawan phishing adalah pengetahuan . Penyerang phishing cenderung terlihat se meyakinkan mungkin, tetapi mereka sering kali dapat dideteksi dengan tanda-tanda . Pelatihan rutin wajib dalam dasar-dasar keamanan informasi dan manipulasi psikologis adalah alat pencegahan yang hebat untuk membantu organisasi Anda mengidentifikasi tanda-tanda email berbahaya.

Inilah yang harus diperhatikan setiap kali Anda menerima email yang meminta Anda untuk mengklik link, mendownload file, atau memberikan kredensial Anda, meskipun sepertinya email tersebut berasal dari sumber tepercaya:

Jika Anda memiliki sedikit kecurigaan bahwa pesan yang Anda terima adalah email phishing, jangan klik atau buka lampiran apa pun. Sebaliknya, tandai dan laporkan kepada mereka yang bertanggung jawab. Ini bisa jadi staf keamanan siber perusahaan Anda, perwakilan perusahaan yang alamat emailnya dipalsukan, atau penyedia domain email Anda (misalnya Google, Microsoft, dll.).

Jangan tertipu

Pengetahuan adalah kekuatan, terutama dalam hal perlindungan phishing. Agar ide penipu berhasil, Anda harus tertipu oleh tipuan mereka. Sekalipun Anda menganggap diri Anda ahli dalam mendeteksi phishing, Anda harus tetap waspada, karena bahaya mengintai di balik setiap tautan. Seiring berjalannya waktu, penipuan phishing dan email jahat akan menjadi lebih canggih dan sulit dibedakan dari yang asli.

Selama kehidupan sehari-hari kita terkait erat dengan teknologi digital dan Internet, peretas akan selalu ada , mencoba menggunakan orang yang tidak bersalah untuk keuntungan finansial. Cara terbaik untuk tetap aman dan terbarui adalah dengan terus meneliti bentuk penipuan phishing yang paling canggih.