pengantar

Ketika membuat pilihan untuk menghubungkan ke SOC, perusahaan sering menganggap penyedia sebagai "jaring pengaman" dalam menangani insiden dan ancaman yang kompleks, yang berpotensi sulit untuk diatasi sendiri. Pada saat yang sama, sering terjadi bahwa pada tahap uji coba layanan, kemacetan atau kelemahan kritis dalam strategi yang ada untuk memastikan stabilitas informasi aset digital muncul. Itulah sebabnya SOC adalah “perjalanan” kolaboratif di mana perusahaan dan penyedia layanan berjalan seiring, saling melengkapi dan membantu sepanjang jarak.

Angka: 1. Kelemahan perusahaan yang umum

Kami telah mengumpulkan pengalaman bertahun-tahun dalam memastikan keamanan informasi: baik milik kami sendiri maupun klien kami. Dan kami ingin membagikannya dengan pembaca kami. Sebagai bagian dari artikel ini, saya akan menyajikan beberapa kasus yang berhasil dicegah oleh SOC komersial kami. Banyak hal berguna yang bisa dipelajari dari mereka.

Kasus 1. "Proxy-regular"

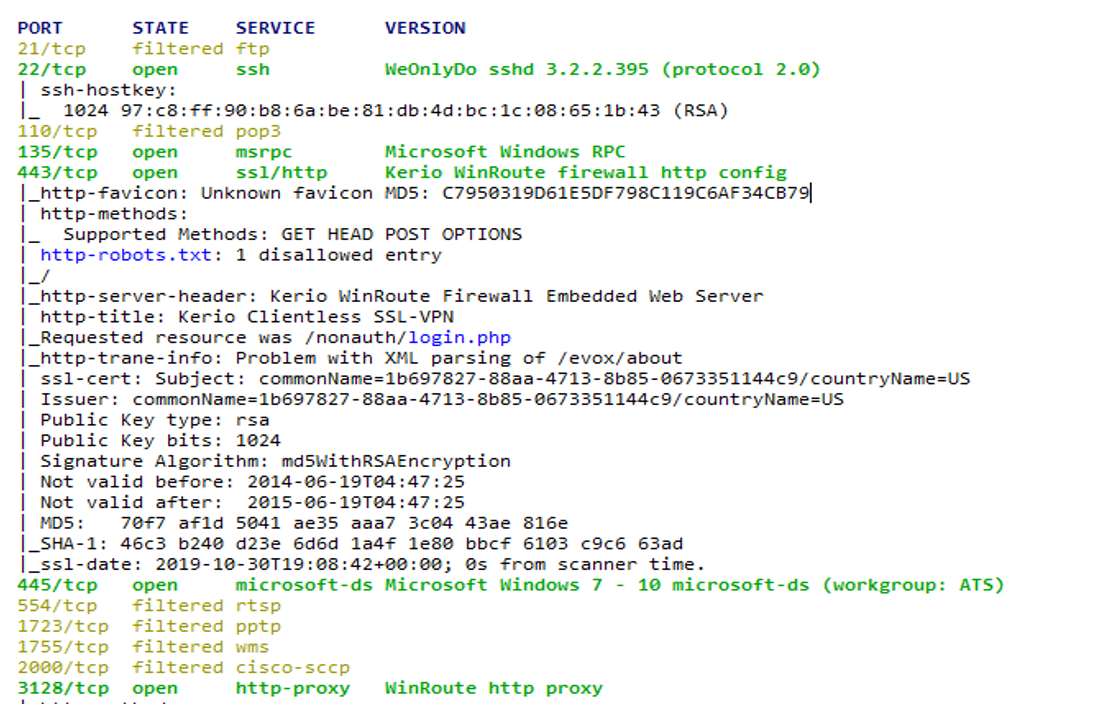

Petugas mencatat serangan jaringan dari alamat 10.XX250 pada host 10.XX70 (YYru) Ternyata

perangkat lunak Firewall Kerio WinRoute diinstal pada host 10.XX250. Menurut host yang bertanggung jawab atas operasi tersebut, perangkat lunak ini digunakan secara eksklusif sebagai firewall. Pemindaian host menunjukkan hal-hal berikut kepada kita:

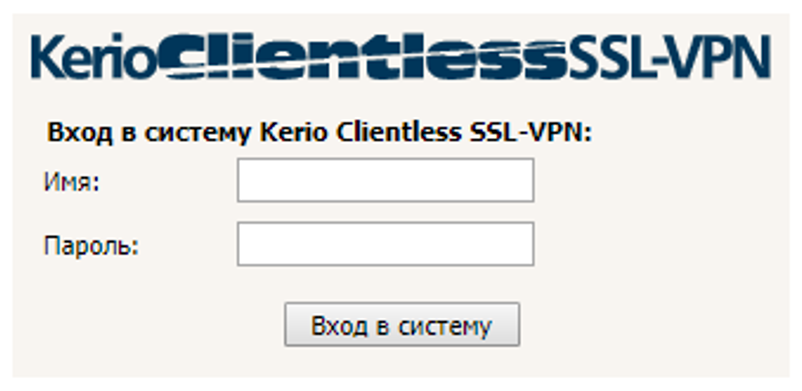

Antarmuka web Kerio terletak dengan nyaman di port 443:

Gambar. 2. Kerio melihat langsung ke dalam jiwa

Namun, port terbuka 3128, yang menjalankan http-proxy, membangkitkan minat yang tidak kalah pentingnya. Melanjutkan pemeriksaan, ditemukan bahwa menggunakan proxy 10.XX250: 3128, memungkinkan untuk mengakses Internet tanpa harus memasukkan kredensial. Akses internet dilakukan dengan IP eksternal 89.XX18. Memindai alamat IP eksternal menunjukkan ketersediaan:

3128 / tcp - Port server proxy Kerio WinRoute Firewall.

Untuk layanan ini, ternyata sebagian mungkin untuk menggunakan metode Connect:

Hasil: melalui proxy pada port 3128 / tcp, akses dari Internet ke jaringan internal perusahaan dimungkinkan.

31415 / TCP - pengoperasian layanan perangkat lunak

mrelayd github.com/thinkberg/jta/blob/master/tools/mrelayd.c

Mrelayd bekerja mirip dengan telnet-proxy. Untuk menentukan alamat koneksi, metode "relay" digunakan, yang diindikasikan sebagai baris seperti: "relay targethost targetport".

Misalnya:

Untuk membuat proxy koneksi ssh dalam kasus ini, Anda dapat menggunakan opsi ProxyCommand (openssh) atau opsi koneksi di Putty.

Intinya: dimungkinkan untuk mengakses jaringan internal, termasuk melalui protokol kontrol.

Contoh ini menggambarkan, meskipun terlihat sederhana, pentingnya konfigurasi server proxy yang benar di perusahaan. Memang, jika tidak, dampak informasional pada aset digital internal dimungkinkan bahkan tanpa adanya layanan yang rentan pada perimeter jaringan dan mengecualikan variasi serangan dengan otentikasi brute force dari protokol kendali jarak jauh.

Kasus 2. Router yang bisa (sebenarnya tidak)

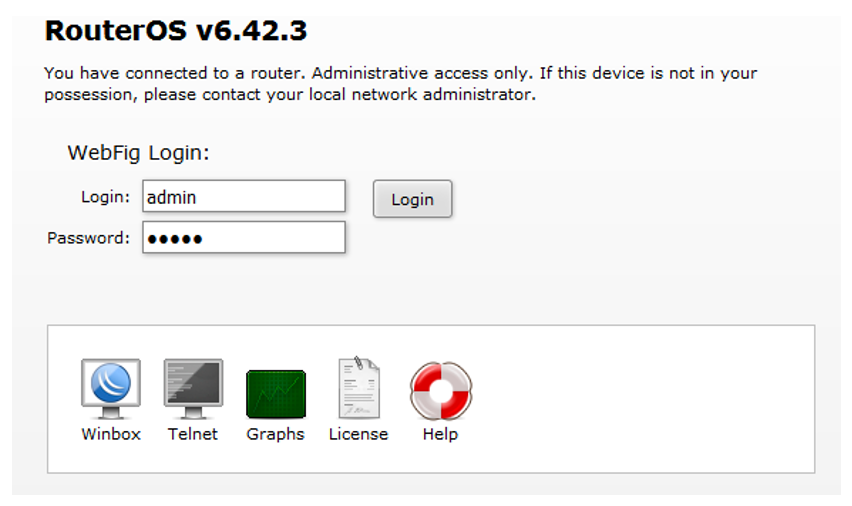

Selama proyek percontohan, perhatian para spesialis dari pusat pemantauan operasional tertarik oleh antarmuka web dari peralatan jaringan yang dapat diakses dari Internet. Kata sandi default tidak berfungsi, tetapi dengan harapan keberuntungan yang mengerikan, upaya dilakukan untuk memaksa kata sandi 6 karakter untuk akun admin.

Angka: 3. Terlihat mudah diakses (menggunakan akun default)

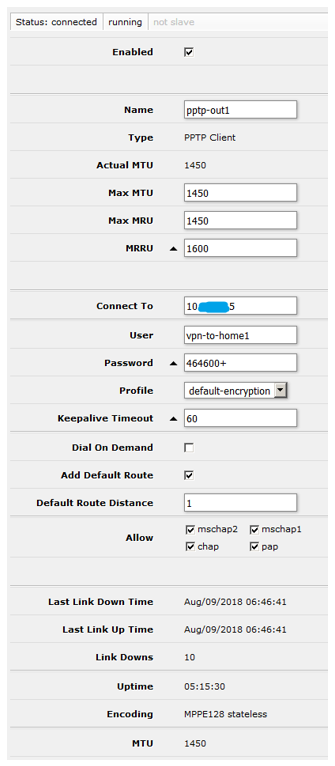

Upaya itu berhasil, memungkinkan penelitian lebih lanjut. Dalam daftar antarmuka, antara lain, seorang "pasien" dari jenis "klien PPTP" diperhatikan, dan dalam pengaturannya, kredensial untuk menghubungkan ke host di jaringan internal perusahaan ditentukan dengan cermat.

Sambungan berhasil dibuat dengan kredensial yang ditemukan dan alamat IP eksternal perangkat ditentukan

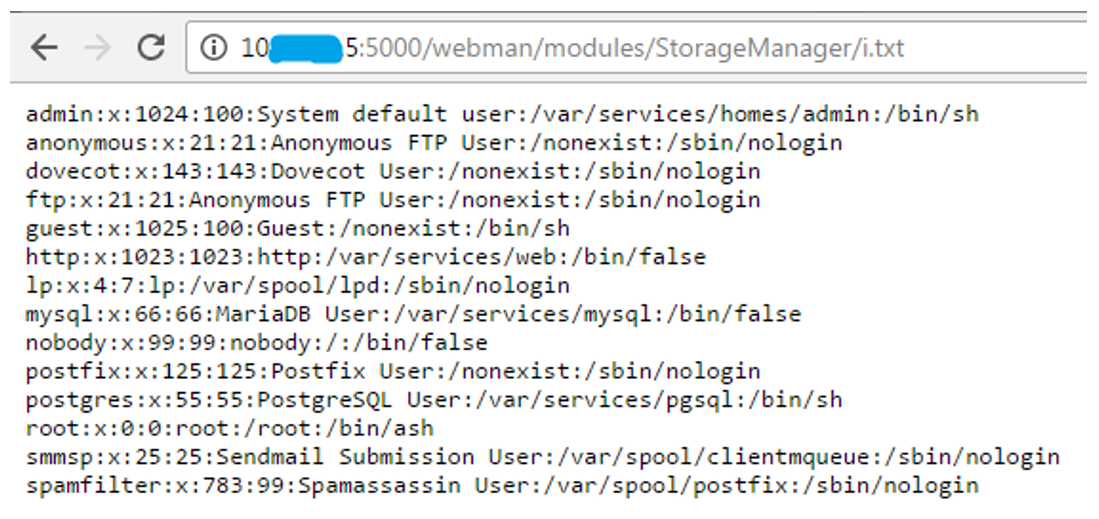

Pemindaian IP eksternal menunjukkan keberadaan port yang terkait dengan penambangan cryptocurrency (yang merupakan tanda kemungkinan kompromi sistem). Selain itu, layanan pada port 5000 / tcp menarik minat. 5000 / tcp naas menghosting layanan rentan yang memungkinkan peluncuran skrip arbitrer.

Contoh operasi:

Gbr. 4. Ping ke layanan internal diluncurkan melalui antarmuka web

. 5. Output dari file / etc / shadow

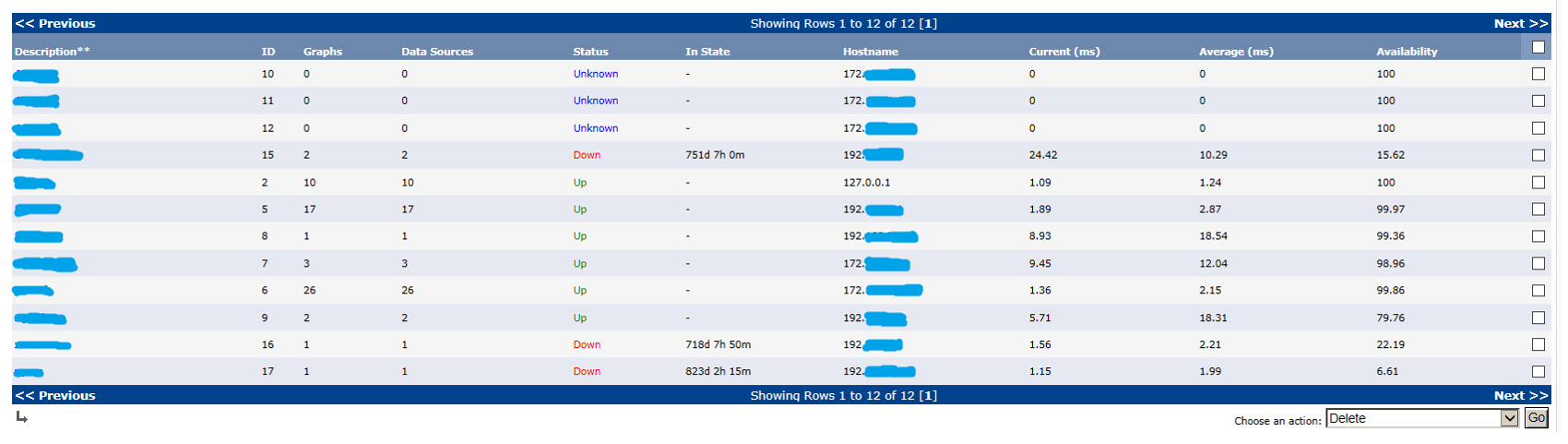

Tampaknya ini lebih dari cukup, tetapi sebagai bagian dari pemeriksaan lebih lanjut, ditemukan bahwa layanan pemantauan yang berjalan Cacti di 79 / tcp menggunakan password akses default.

Angka: 6. Perangkat sedang dipantau

Fakta mengakses Cacti juga memungkinkan kami memperoleh informasi tentang pengumpulan log dan komunitas SNMP:

Contoh ini sekali lagi menimbulkan pertanyaan tentang masalah yang sudah membosankan dalam menggunakan kredensial untuk mengakses sistem yang tidak sesuai dengan kebijakan kata sandi yang diadopsi oleh perusahaan.

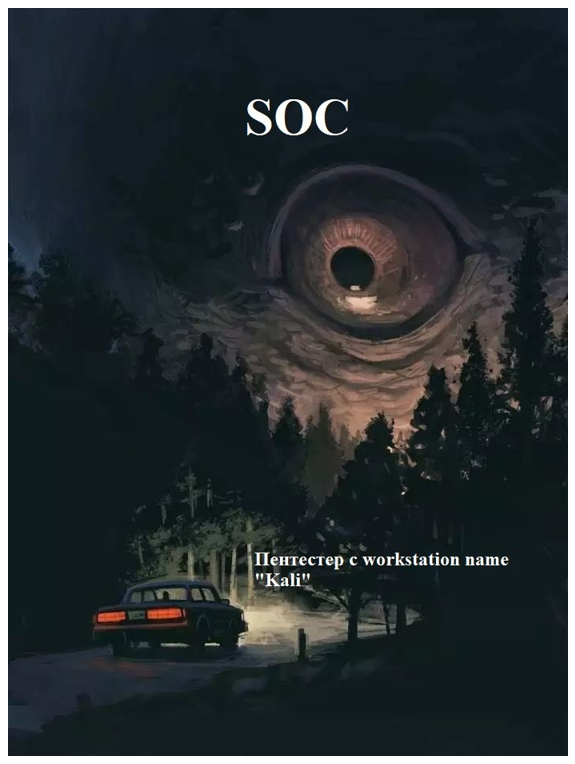

Kasus 3. Pentest vs SOC

Semakin sering, ini adalah bentuk yang baik bagi perusahaan dalam kerangka pengujian SOC MTC untuk menggabungkan proyek layanan percontohan dengan audit reguler sistem informasi dalam format pentest.

SOC modern memiliki kemampuan untuk mendeteksi, sesuai dengan SLA, baik fakta dari penyusupan awal sistem, dan upaya lebih lanjut dari "penyerang" potensial untuk mendapatkan pijakan dalam sistem, meningkatkan hak istimewa dan mengembangkan serangan terhadap host sudah ada di dalam jaringan perusahaan. Untuk tujuan ini, kebijakan audit untuk sistem Windows / Unix pelanggan dan sistem keamanan informasi lain yang tersedia dikonfigurasi dengan sesuai. Peristiwa keamanan yang dikumpulkan diproses berdasarkan aturan korelasi yang dikembangkan, yang memungkinkan analis SOC untuk secara efektif mendeteksi dan merespons potensi insiden.

Angka: 7. Untuk pentester biasa, putaran pertama "counteraction" dengan SOC berakhir dengan sangat cepat.

Setelah itu, melalui konsesi, menutup mata terhadap aktivitas kontraktor, klien menyarankan agar spesialis pentest yang disewa melanjutkan pekerjaan mereka. Ini sekali lagi menggarisbawahi keefektifan SOC - kami segera menghitung aktivitas pentester yang disewa oleh perusahaan untuk memeriksa keamanan infrastruktur. Pertanyaan tentang efektivitas dan kelayakan penggunaan SOC segera menghilang.

Di bawah ini adalah studi kasus singkat dengan salah satu perusahaan:

Seperti yang Anda lihat, semua tindakan "penyerang", termasuk saat koneksi awalnya ke jaringan, diidentifikasi dan disajikan kepada perusahaan.

Akun yang disusupi, alamat IP penyerang potensial, dan fakta bahwa pentester memasang layanan berbahaya di host pelanggan telah diidentifikasi. Jika terjadi insiden nyata, semua informasi yang dikumpulkan akan lebih dari cukup untuk merespons dengan tepat dan melindungi aset digital perusahaan.

Dan sebagai kesimpulan

Saya ingin mencatat bahwa deskripsi kasus SOC yang sebenarnya, tidak seperti yang lain, harus memungkinkan perusahaan untuk memahami pentingnya dan kemanfaatan menggunakan layanan semacam itu.

Penyiapan pengumpulan peristiwa keamanan yang kompeten, analisisnya, penulisan aturan korelasi yang sesuai untuk perusahaan, pengayaan peristiwa keamanan informasi melalui platform intelijen siber yang diproyeksikan pada insiden nyata - memungkinkan untuk memahami dan mengevaluasi efisiensi masa depan dalam menghubungkan ke penyedia SOC.

Penting untuk dipahami secara serius bahwa perangkat keamanan informasi tertentu memberikan perlindungan terhadap ancaman pribadi, namun tidak memberikan gambaran lengkap tentang apa yang terjadi "di perbatasan". SOC, menyatukan orang-orang yang terampil, teknologi inovatif, dan proses terstruktur, memberikan perlindungan komprehensif bagi organisasi dari ancaman dunia maya secara real time.

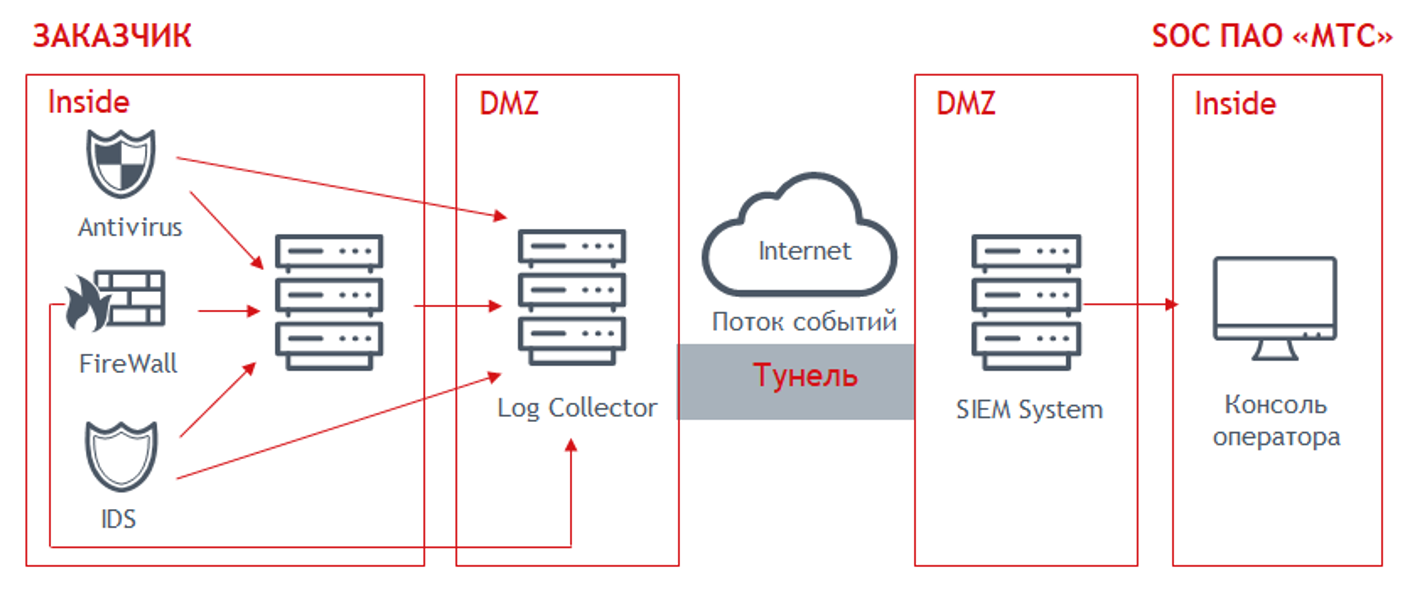

Misalnya, sebagai bagian dari MTS SOC, kami setuju dengan pelanggan di daftar akhir sistem sumber yang terhubung dan aturan korelasi. Bersama dengan perusahaan yang dilindungi, kami terhubung melalui terowongan akses terorganisir dan disediakan pelanggan ke sistem sumber, mengatur koneksi aman antara mereka, server pengumpulan log perusahaan dan sistem SOC untuk mentransfer log dari sistem sumber, mentransfer log ke server kumpulan log perusahaan dan dari itu ke sistem SOC secara real time.

Angka: 8. Skema menghubungkan pelanggan ke penyedia SOC

Tim SOC, bersama dengan karyawan perusahaan, mengadaptasi aturan untuk mendeteksi insiden keamanan informasi, membuat profil jaringan, dan aktivitas host untuk meminimalkan kesalahan positif. Kemampuan tambahan dapat berupa pengendalian kerentanan perimeter eksternal dan investigasi insiden keamanan informasi.

Berdasarkan hasil investigasi insiden, dibuat laporan tentang pekerjaan yang telah dilakukan. Tim SOC, selain menganalisis insiden dan menetapkan sistem sumber serta penyebabnya, membuat serangkaian rekomendasi teknis untuk mencegah atau mengurangi kemungkinan insiden serupa di masa mendatang.

Penulis artikel:

Pakar senior MTS SOC Dmitry Berkovets dan kepala produk keamanan informasi penyedia #CloudMTS Alexander Karpuzikov.

Lowongan

Jika Anda ingin bergabung dengan tim #CloudMTS, kami memiliki lowongan baru:

Insinyur jaringan

UI / Desainer UX

Pengembang Golang,

insinyur DevOps