Alih-alih menawarkan langsung untuk ikut mengukir kekayaan yang tidak ada, korban diminta untuk mengirim kartu pos kepada seorang gadis kecil. Penipuan terjadi di suatu tempat jauh dalam proses korespondensi: rasanya seperti pengirim spam telah mempelajari apa itu corong penjualan. Para ahli juga mencatat diversifikasi tindakan jahat, fokus pada pengguna seluler dan pengirim pesan instan. Dalam satu kasus, penipu menawarkan tidak hanya untuk berpartisipasi dalam pengundian hadiah berharga, tetapi juga untuk memberi tahu teman dan kenalan tentang lotere semu. Di sisi lain, untuk menerima "kompensasi virus korona", mereka memerlukan penginstalan aplikasi berbahaya di smartphone. Seperti biasa, penipuan paling canggih terlihat pada serangan yang berpotensi lebih menguntungkan terhadap infrastruktur perusahaan.

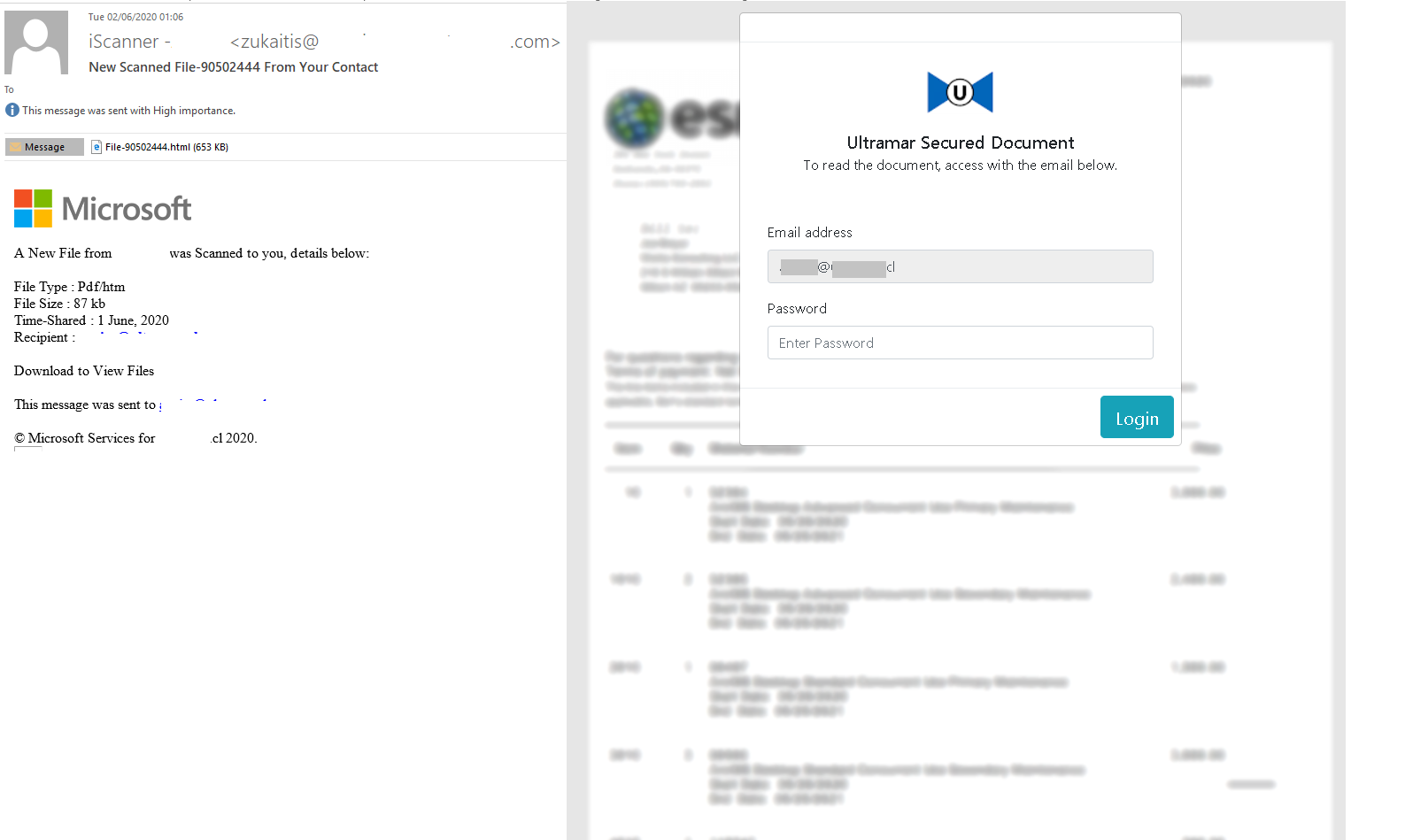

Pelaku spam melakukan segala yang mereka bisa untuk membuat salinan yang masuk akal dari infrastruktur cloud nyata, dari spoof email perusahaan berbasis web hingga layanan transfer file, seperti pada tangkapan layar di atas. Di antara saluran lain yang mirip dengan saluran normal, laporan tersebut mencakup pesan suara, undangan rapat di Zoom dan layanan telekonferensi lainnya, pemberitahuan dari departemen TI, dan respons otomatis yang disimulasikan dengan lampiran berbahaya. Terakhir, ada contoh serangan kreatif terhadap pemilik situs web: melalui formulir umpan balik, mereka menerima email yang menuduh mereka mencuri gambar atau foto dan tautan bukti (tentu saja, berbahaya). Aerobatik: Penipuan tanpa tautan berbahaya yang meminta pengguna menghubungi dukungan teknis.

Singkatnya, dalam setahun terakhir, spam bacchanalia yang biasa mendapat sentuhan histeria COVID. Hal yang paling menarik adalah hal ini terjadi dengan latar belakang penurunan pangsa spam dalam lalu lintas email total: pada tahun 2020 mencapai 50,37%, atau 6,14 poin persentase lebih rendah daripada tahun 2019. Kemungkinan besar, bukan pelaku spam yang mulai bekerja lebih buruk, tetapi jumlah email resmi meningkat karena transisi besar-besaran ke pekerjaan jarak jauh.

Ada beberapa perubahan dalam geografi spam: paling sering tahun lalu, email sampah dikirim dari Rusia (21,27% dari semua pesan yang tidak diminta), diikuti oleh Jerman. Tahun lalu, server yang berlokasi di AS dan China adalah yang terdepan dalam pengiriman spam. Tiga penerima spam teratas adalah Spanyol, Jerman, dan Rusia.

Tautan phishing diblokir untuk 13,21% pengguna produk Kaspersky Lab. Ini adalah rata-rata global, tetapi di beberapa negara proporsi pendeteksian lebih tinggi: misalnya, di Brasil, phishing tidak menjangkau 20% pengguna. Secara keseluruhan, penulis laporan mencatat peningkatan jumlah serangan email bertarget yang menargetkan perusahaan. Kami, penerima spam, kami menyajikan digunakan dari nilai yang lebih besar ketika bekerja, tetapi tidak ketika kita duduk di rumah. Benar, pada tahun 2020, kedua negara bagian ini tidak jauh berbeda satu sama lain.

Apa lagi yang terjadi

Microsoft secara paksa menghapus Adobe Flash dari komputer pengguna dengan pembaruan Windows 10.

Tambalan untuk browser Brave menutup lubang privasi yang serius: ternyata sebelumnya semua permintaan ke domain .onion melalui browser Tor bawaan telah bocor ke penyedia server DNS.

The pertama (dan kemudian kedua ) sampel malware untuk komputer Apple berbasis prosesor M1 terdeteksi.

Infrastruktur layanan Letsencrypt telah didesain ulang dengan serius . Sekarang memungkinkan Anda untuk menerbitkan kembali semua sertifikat dalam waktu 24 jam. Ini dilakukan jika Anda perlu mencabut sertifikat karena kesalahan perangkat lunak.

Analis Microsoft dirilismelaporkan serangan SolarWinds pada infrastruktur perusahaan. Menurut mereka, penyelenggara bisa mendapatkan akses ke kode sumber dari beberapa solusi (khususnya, Azure dan Exchange). Tidak ada bukti bahwa infrastruktur Microsoft digunakan untuk menyerang pelanggan.