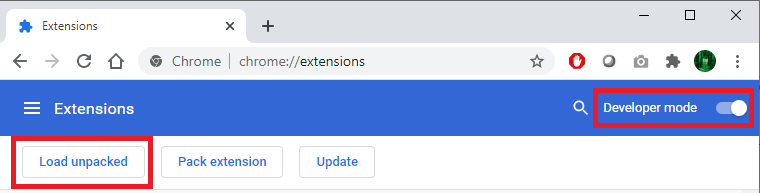

Dalam deskripsi serangannya, Zdrnya memberikan urutan aksi sebagai berikut. Setelah mendapatkan akses ke komputer korban, penyerang mengaktifkan mode pengembang di Google Chrome, yang memungkinkan dia mengunduh ekstensi secara lokal, bukan melalui toko. Dengan demikian, ekstensi berbahaya yang menyamar sebagai plugin produk keamanan dimuat ke browser.

Dalam kode ekstensi itu sendiri, peneliti menjelaskan metode standar untuk berinteraksi dengan infrastruktur cloud Google, yang memungkinkan data arbitrer "dipertukarkan" antara dua browser. Artinya, mungkin serangannya terlihat seperti ini: kami meretas komputer, memasang ekstensi berbahaya, mengotorisasi peramban dengan akun Google satu kali. Di sisi penyerang, cukup masuk dengan akun yang sama untuk mendapatkan data dari komputer korban.

Apa sebenarnya yang ditransfer dengan cara ini, pakar tidak mengungkapkan, tetapi menunjukkan batasan metode: ukuran maksimum "kunci" yang dikirimkan melalui infrastruktur Google Chrome tidak boleh melebihi 8 KB, dan jumlah maksimumnya adalah 512. Artinya, 4 MB data dapat ditransfer per sesi ... Ini cukup untuk mengontrol komputer yang terinfeksi, serta untuk mentransfer token untuk mengakses layanan cloud perusahaan.

Zdrnya menekankan bahwa tidak ada perangkat lunak berbahaya lain di sistem yang terpengaruh. Tidak akan berfungsi begitu saja untuk memblokir akses ke infrastruktur cloud Google di tingkat kebijakan jaringan perusahaan: tidak hanya cloud yang terikat padanya, tetapi juga, misalnya, memeriksa ketersediaan akses jaringan di browser. Sebagai solusinya, peneliti mengusulkan penerapan kebijakan yang melarang pemasangan ekstensi apa pun di browser, kecuali yang ditandai di daftar putih. Metode asli untuk berinteraksi dengan sistem yang diserang dapat diabaikan untuk waktu yang lama - ini akan membuka jalan bagi penyerang ke data perusahaan, yang dalam kondisi normal dapat diakses melalui browser. Biasanya, ini bisa berupa email perusahaan, alat kolaborasi dokumen, dan banyak lagi.

Apa lagi yang terjadi

Kisah serangan terhadap pakar keamanan informasi (lihat intisari sebelumnya ) dilanjutkan. Kerentanan zero-day di mesin V8 ditemukan dan ditutup di browser Google Chrome . Meski para pengembang dari Google tidak berkomentar mengenai hal ini, ada anggapan bahwa penyelenggara penyerangan menggunakannya. Selain itu, para ahli Korea Selatan menemukan vektor lain dari serangan yang sama: korban dikirimi file .mhtml dengan kode berbahaya yang mengeksploitasi kerentanan yang sebelumnya tidak diketahui di Internet Explorer 11. File tersebut diduga berisi informasi tentang kerentanan di browser Google Chrome 85.

Netscout, mengutip peneliti China dari Baidu Labs, melaporkan metode baru untuk memperkuat serangan DDoS menggunakan server media Plex yang dikonfigurasi secara tidak tepat.

Di utas tautan di atas, seorang peneliti dengan nama panggilan OverSoft berbicara tentang kamera video IP yang dilindungi dengan buruk dengan fungsi penghitungan orang. Ceritanya dimulai dengan pengenal dan kata sandi jaringan WiFi yang tak tergantikan, dan itu semakin menyedihkan. Di dalam kamera, saya menemukan Modul Hitung Raspberry Pi dengan pi pengguna default, dokumen yang tersisa dari pengembang (termasuk file mp3) dan banyak kode Python. Hasilnya adalah perangkat yang, secara teori, terhubung ke jaringan perusahaan dengan WiFi yang hampir tidak aman dan kemampuan untuk mendapatkan akses penuh ke akun dengan kata sandi standar dan hak istimewa maksimum.

Tim Google Project Zero menerbitkangambaran umum kerentanan zero-day yang digunakan dalam serangan nyata tahun lalu. Dari 24 lubang, delapan menggunakan metode baru untuk mengeksploitasi masalah yang sudah diketahui. Kesimpulan: adalah mungkin untuk mempersulit kehidupan penyerang jika kerentanan ditutup setelah analisis rinci tentang penyebabnya sehingga masalah yang diselesaikan tidak dapat dibuka kembali.

Lebih dari sebulan yang lalu, pada tanggal 4 Januari, terjadi kesalahan besar pada utusan Slack. Sebuah laporan rinci diterbitkan tentang hasil insiden tersebut . Penurunan tersebut disebabkan oleh kombinasi alasan: pada hari kerja pertama setelah liburan di sebagian besar negara, pengguna memuat infrastruktur lebih dari yang diperlukan, dan alat penskalaan kapasitas otomatis di Amazon Web Services tidak berfungsi seperti yang diharapkan.

Sebuah studi tentang malware Kobalos untuk sistem Linux mengungkapkan target serangan yang tidak biasa: superkomputer.

Contoh baru serangan pada rantai pasokan: Para peneliti dari ESET menemukan perangkat lunak NoxPlayer yang terinfeksi (emulasi aplikasi Android) yang didistribusikan langsung dari situs web pengembang.