Seminggu terakhir ini sangat penting. Mari kita mulai dengan tiga kerentanan dalam sistem operasi seluler Apple yang diduga dieksploitasi dalam serangan dunia nyata. Dalam

pesan singkat dari Apple, dua kerentanan terkait dengan mesin WebKit - mereka memungkinkan eksekusi kode arbitrer. Lubang lain di inti iOS dan iPadOS memungkinkan eskalasi hak istimewa.

Seminggu terakhir ini sangat penting. Mari kita mulai dengan tiga kerentanan dalam sistem operasi seluler Apple yang diduga dieksploitasi dalam serangan dunia nyata. Dalam

pesan singkat dari Apple, dua kerentanan terkait dengan mesin WebKit - mereka memungkinkan eksekusi kode arbitrer. Lubang lain di inti iOS dan iPadOS memungkinkan eskalasi hak istimewa.

Ketiga kerentanan ditutup dalam pembaruan OS 14.4 mulai 26 Januari. Apple melaporkan bahwa mereka mengetahui eksploitasi aktif dari ketiga bug ini. Detail serangan ini tidak diketahui, tetapi ada contoh eksploitasi zero-click baru-baru ini di iOS 13 yang diungkapkan dalam laporan Citizen Lab pada akhir Desember tahun lalu.

Pada hari Kamis, 28 Januari, pakar dari tim Google Project Zero, Samuel Gross, menerbitkan deskripsi tentang mekanisme keamanan lain yang diterapkan di iOS 14. Dengan menggunakan rekayasa balik, pakar tersebut menganalisis perubahan struktural dalam pekerjaan iMessage messenger bawaan . Rupanya, versi OS seluler Apple saat ini telah menerapkan isolasi ketat dari semua alat pemrosesan input. Ini akan mempersulit pembuatan metode serangan baru, bahkan menggunakan kerentanan yang belum diketahui. Di satu sisi, Apple tidak terbatas pada perawatan bug individu, di sisi lain, bahkan dengan mekanisme perlindungan baru, serangan terhadap perangkat dengan pemasangan pintu belakang selanjutnya sangat mungkin dilakukan. Apa pun itu, ada baiknya memperbarui iPhone atau iPad Anda ke OS terbaru.

Kerentanan dalam sudo utility, alat universal untuk peningkatan sementara hak pengguna, ditemukan oleh para ahli dari Qualys ( artikel asli , berita , diskusi tentang Habré). Menggunakan perintah sudoedit dapat menyebabkan buffer overflow dengan peningkatan hak pengguna berikutnya pada sistem. Kerentanan masuk ke kode utilitas pada tahun 2011, dan sudo versi 1.8.2-1.8.31p2 dan 1.9.0-1.9.5p1 terpengaruh. Patch untuk distribusi Linux populer dirilis pada 26 Januari.

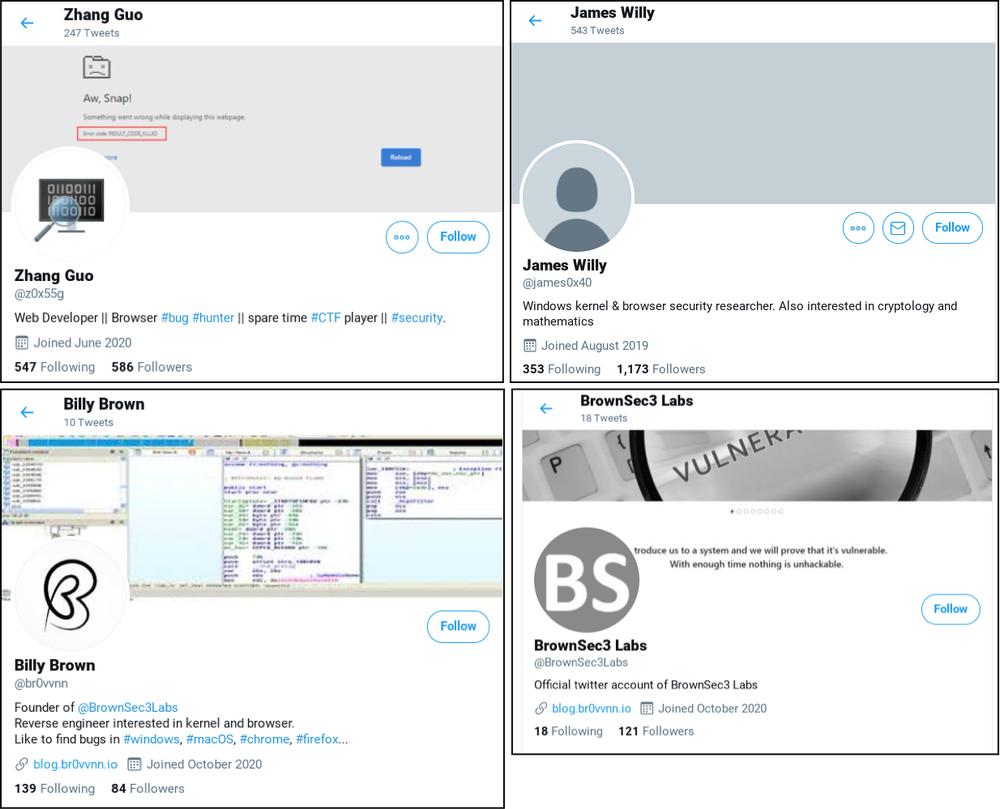

Akhirnya, minggu lalu diketahui tentang serangan terhadap para ahli keamanan informasi itu sendiri. Artikel ulasan muncul di Vice, detail teknis di Google Threat Analysis Group dan Microsoft . Pada akhir tahun lalu, beberapa akun Twitter (contohnya ada di gambar di atas) secara aktif berkomunikasi dengan spesialis keamanan, menawarkan untuk berpartisipasi dalam analisis eksploitasi untuk kerentanan di Windows Defender. Mereka yang masuk ke korespondensi dikirim proyek untuk Visual Studio IDE dengan embel-embel berbahaya.

Kemungkinan besar, ini adalah metode serangan balik, dan metode utamanya adalah blog palsu tempat mengeksploitasi kerentanan di browser Chrome telah diposting. Yang mana tidak diketahui, tetapi tautan ke blog secara aktif didistribusikan di Twitter dan di platform lain, misalnya, di Reddit. Kepribadian virtual memiliki bios lengkap, profil LinkedIn, dan akun GitHub. Di Twitter, ada beberapa indikasi serangan yang berhasil, meskipun seringkali hanya mesin virtual yang secara khusus diangkat untuk membuka tautan seperti itu "menderita". Namun, cerita ini menunjukkan bahwa manipulasi psikologis juga berlaku untuk para profesional.

Apa lagi yang terjadi

Europol menguasai botnet Emotet. Penjelasan

rinci tentang serangan pada head unit di mobil Nissan.

Pengembang Firefox meluncurkan versi 85, di mana mereka menerapkan perlindungan terhadap apa yang disebut " cookie super ". Metode memata-matai pengguna ini sekarang dibuat sesulit mungkin dengan menyimpan data dalam cache secara terpisah untuk setiap situs web yang dikunjungi.