CISO: Igor, seseorang mendapat akses ke kamera kami

Igor: @@@!

CISO: Cari tahu. Periksa konfigurasi setiap kamera, setiap komputer.

Igor: Tapi ada 100.500+, itu akan memakan banyak waktu!

CISO: Ambil Mikhalych, tukang listrik kami, sebagai seorang anak, dia mengunjungi lingkaran radio sebagai seorang anak.

Igor: Mungkin sebaiknya kita mencoba SCAP?

CISO: Dan apa ...

pengantar

Banyak dokumen (standar, perintah, rekomendasi) menentukan persyaratan untuk pengaturan keamanan sistem informasi, mencari kerentanan dan manajemen pembaruan. Sebuah baru ditemukan masalah di salah satu perusahaan terbesar sekali lagi menunjukkan kebutuhan untuk mengelola kerentanan dan konfigurasi.

Sebagai aturan, sistem informasi adalah objek yang kompleks dan dinamis, oleh karena itu, untuk memenuhi persyaratan tersebut, diperlukan pemantauan konstan terhadap keadaannya (audit).

Metode de facto untuk mengotomatiskan audit keamanan adalah pendekatan yang diusulkan oleh NIST dan dijelaskan dalam spesifikasi Security Content Automation Protocol ( SCAP) .

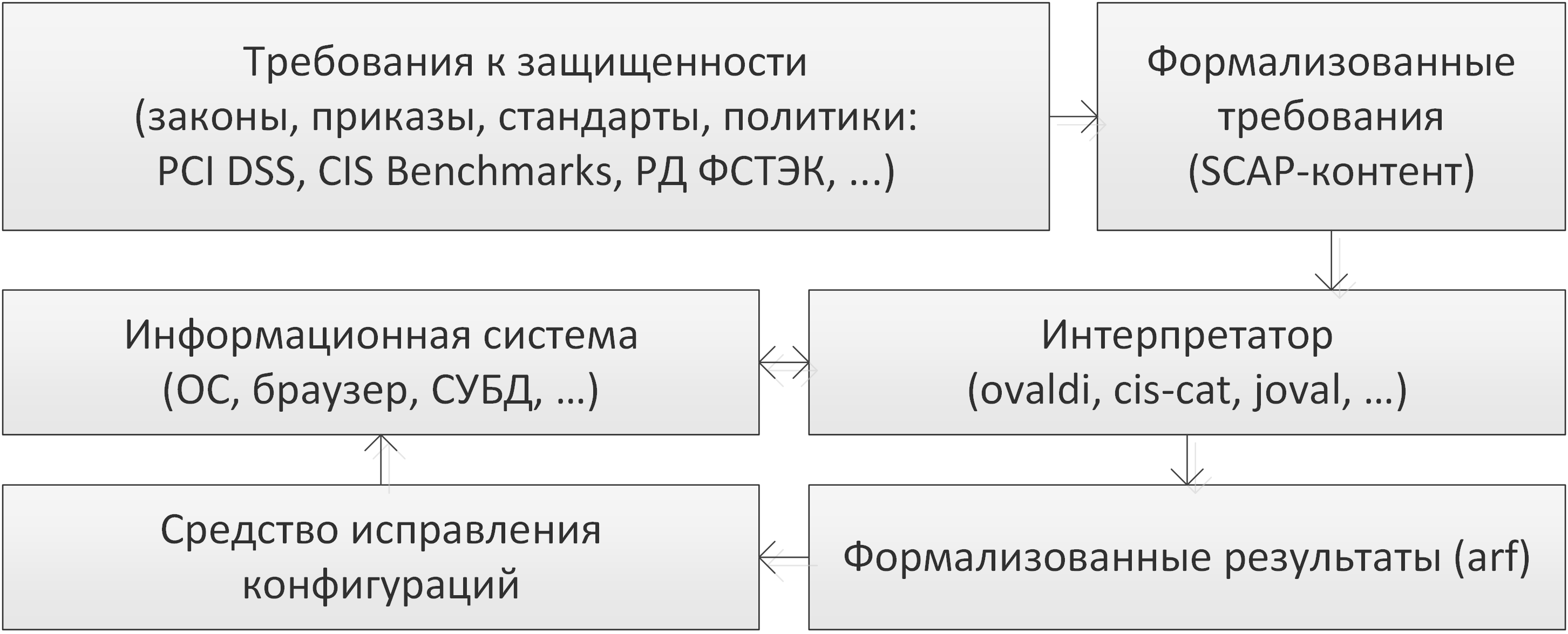

Diagram struktural dari proses audit keamanan otomatis sistem informasi menggunakan SCAP.

Selanjutnya, saya sarankan Anda membiasakan diri dengan semua poin proses otomasi audit secara lebih rinci. Pergilah!

Persyaratan

Sumber audit, dasar dan alasannya adalah persyaratan kertas tingkat tinggi untuk sistem informasi, yang diberlakukan oleh regulator, ditentukan dalam praktik terbaik, kebijakan mereka sendiri, atau kebijakan mitra.

Misalnya, standar PCI DSS menjelaskan persyaratan untuk mendukung konfigurasi firewall, memperbarui program, menguji sistem keamanan secara teratur, dan mendukung kebijakan keamanan informasi.

Rekomendasi Pengendalian CIS v. 7.1 menyajikan persyaratan untuk manajemen kerentanan berkelanjutan (Kontrol CIS 3), konfigurasi perangkat keras dan perangkat lunak yang aman (Kontrol CIS 5).

Dan urutan FSTEC No. 17 mendefinisikan persyaratan untuk perlindungan informasi yang terkandung dalam sistem informasi negara.

Masalah utama dari semua persyaratan dan rekomendasi adalah deskripsi non-formal tingkat tinggi, yang tidak memungkinkan penggunaannya dalam proses otomatisasi. Solusi diusulkan oleh NIST pada tahun 2009 dengan pengembangan spesifikasi SCAP.

SCAP

SCAP (Security Content Automation Protocol) adalah spesifikasi hierarki yang memungkinkan sistem informasi dikonfigurasi secara otomatis, untuk mencari dan memperbaiki kerentanan, dan menilai tingkat keamanan.

SCAP mencakup sejumlah komponen yang saling berhubungan, deskripsi formalnya didasarkan pada bahasa XML: XCCDF , OVAL , OCIL , ARF ; skema identifikasi CCE , CPE , SWID , CVE ; metrik CVSS , CCSS...

Sementara komponen lain dari spesifikasi juga penting, bahasa intinya adalah XCCDF dan OVAL.

XCCDF (Format Deskripsi Daftar Periksa Konfigurasi yang Dapat Diperluas) adalah bahasa yang menjelaskan daftar pengaturan keamanan sistem informasi dan menentukan interkoneksi komponen SCAP lainnya. Bahasa ini dirancang untuk memberikan pertukaran informasi, pembuatan dokumen, pengujian otomatis, dan penilaian kesesuaian dengan persyaratan yang ditentukan. Tidak mengandung perintah untuk melakukan pemindaian.

OVAL (Open Vulnerability and Assessment Language) adalah bahasa deklaratif untuk pernyataan logis tentang keadaan sistem. Ini adalah komponen utama dari standar SCAP, yang digunakan untuk menggambarkan kerentanan dan konfigurasi sistem yang diperlukan.

Jadi, konten SCAP adalah persyaratan untuk sistem informasi, yang diterjemahkan ke dalam bentuk formal, yang memungkinkan untuk secara otomatis memeriksa sistem untuk memenuhi persyaratan dan mencari kerentanan.

Saya akan menganalisis XCCDF dan OVAL secara rinci di artikel berikutnya dan meninggalkan tautan di sini.

Pertanyaan. Di mana mendapatkan konten SCAP?

- Ciptakan sendiri yang cukup melelahkan dan membutuhkan pemahaman tentang spesifikasinya. Hidup menjadi lebih mudah dengan editor SCAP open source yang memungkinkan Anda membuat dokumen XCCDF dan OVAL dalam antarmuka grafis yang mudah digunakan.

- Gunakan sumber daya terbuka. Misalnya, basis deskripsi OVAL dari FSTEC, persyaratan USGCB, atau repositori dari MITRE.

- Membeli. Saat membeli beberapa produk komersial, Anda bisa mendapatkan akses ke database pabrikan.

Penerjemah

Persyaratan formal dalam bentuk isi SCAP adalah data masukan dari apa yang disebut juru bahasa atau pemindai, yang jumlahnya sangat banyak. MITRE menyimpan catatan organisasi "resmi", produk, dan repositori OVAL mereka .

Pertimbangkan beberapa penerjemah gratis: OVALdi , OpenSCAP dan ScanOVAL .

OVALdi

Penerjemah dikembangkan oleh MITRE. Ini dimaksudkan hanya untuk mendemonstrasikan evaluasi dan pemeriksaan sintaks dari dokumen OVAL yang dikembangkan. Memiliki fungsionalitas minimal untuk mengevaluasi sistem informasi. Tersedia untuk Windows dan Linux. Didistribusikan di bawah lisensi BSD.

OVALdi hanya dapat dikontrol dari baris perintah dan hanya secara lokal, di mana Anda perlu memasukkan perintah dengan hak administrator:

ovaldi.exe -m -o "definitions.xml"

di mana

m

- jangan periksa integritas dokumen OVAL,

o

adalah jalur ke dokumen OVAL.

OpenCap

Proyek Red Hat, diwakili oleh berbagai produk, termasuk OpenSCAP Base - pemindai open source berbasis CLI dan SCAP Workbench - pemindai berbasis GUI.

Di artikel berikutnya, saya akan membahas secara detail tentang penerapan dan penggunaan sistem audit otomatis gratis Red Hat dan meninggalkan tautan di sini.

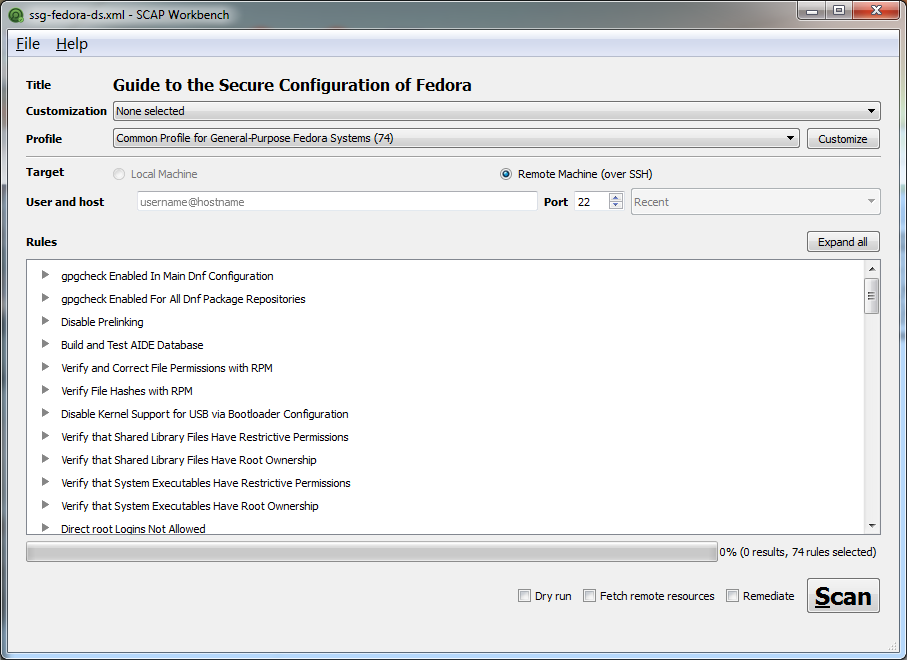

Antarmuka SCAP Workbench

Terlepas dari kenyataan bahwa alat OpenSCAP cocok untuk Windows, lebih banyak kemungkinan disajikan untuk sistem mirip unix, karena awalnya proyek hanya ditujukan untuk penilaian mereka.

Command interpreter di terminal dipicu:

oscap oval eval "D:\definitions.xml" --report "D:\results.html"

,

dan kemudian akan memeriksa sistem sesuai dengan petunjuk dalam dokumen OVAL-

«D:\definitions.xml»

dengan menyimpan hasil ke file

«D:\results.html»

.

SvanOVAL

Alat yang dikembangkan untuk FSTEC oleh satu perusahaan Rusia. Alat ini gratis dan cocok untuk Windows dan Linux (Astra).

Antarmuka ScanOVAL

Kelemahan utamanya adalah kemampuan alat dibatasi hanya dengan memeriksa kerentanan sistem yang ditampilkan dalam database FSTEC, sementara tanda tangan digital dari dokumen OVAL diperiksa, sehingga tidak akan berfungsi untuk memberi makan file kustom. Meskipun demikian, ScanOVAL adalah langkah besar FSTEC menuju keamanan tanpa kertas.

Logika SCAP

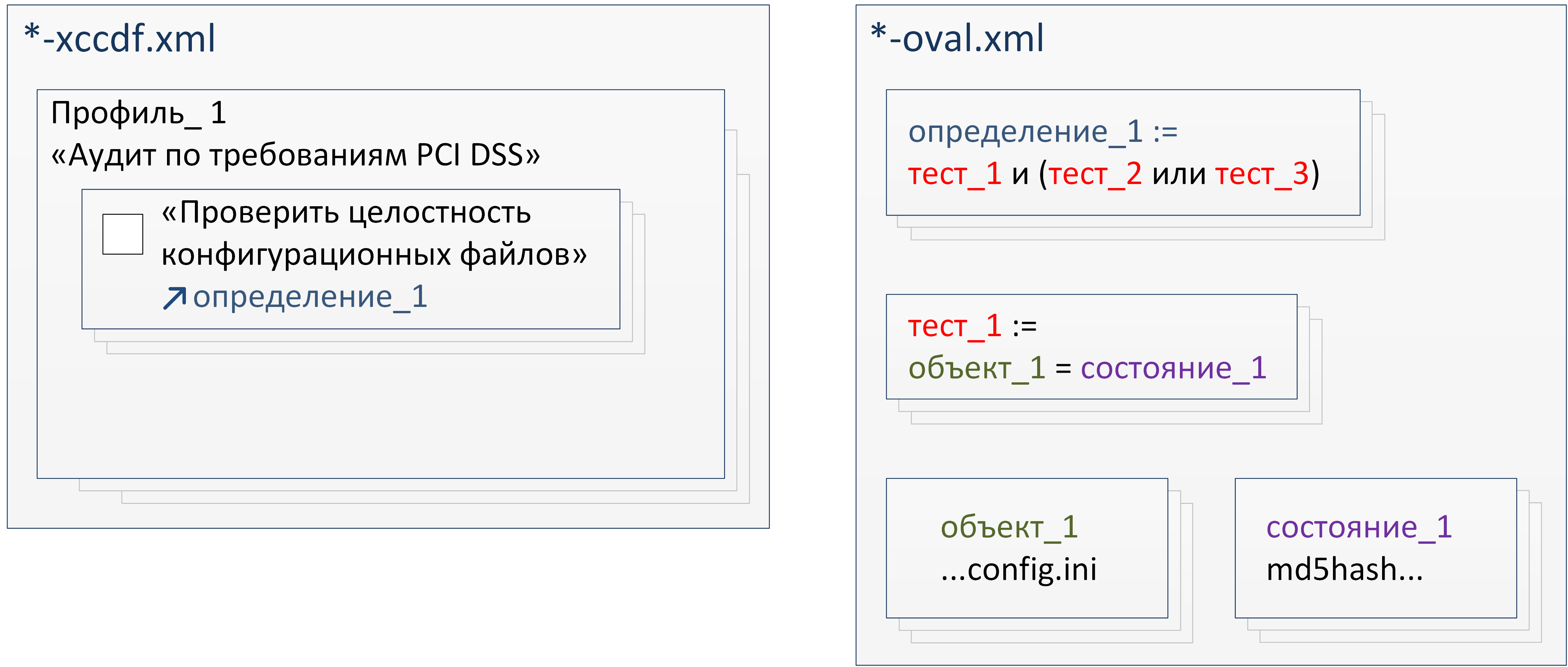

Untuk kesederhanaan, banyak nuansa belum diperhitungkan, yang tidak melanggar prinsip SCAP secara umum, tetapi memungkinkan pemahaman yang lebih baik tentang pendekatan itu sendiri. Diagram

Logika Dasar SCAP

Dokumen XCCDF berisi profil, salah satunya dapat Anda pilih untuk diperiksa, misalnya - mencari kerentanan di Windows 10 atau memenuhi beberapa persyaratan khusus. Faktanya, profil berisi daftar periksa yang harus diperiksa untuk menentukan apakah sistem memenuhi profil ini.

Daftar periksa berisi informasi deskriptif - persyaratan verbal, rekomendasi untuk menyelesaikan ketidaksesuaian, metrik penilaian, dll. Semua ini digunakan untuk menampilkan penjelasan hasil verifikasi.

Tetapi hal utama yang berisi setiap item dalam daftar periksa adalah tautan ke definisi tertentu dalam dokumen OVAL terkait. Setelah memproses definisi OVAL, interpreter mengembalikan hasil boolean (

true

atau

false

), yang didasarkan pada kesimpulan bahwa permintaan dari daftar periksa telah dipenuhi.

Dalam dokumen OVAL, definisi membentuk bundel pengujian logis yang akan dilalui. Setiap pengujian menggunakan operator logika untuk mengaitkan objek dan status .

Tes, objek, dan status terdiri dari berbagai jenis, yang jumlahnya banyak. Keragaman merekalah yang menentukan kapabilitas luas dari spesifikasi SCAP.

Misalnya untuk Windows, antara lain, ada tipe

group_sid

(

group_sid_test

,

group_sid_object

and

group_sid_state

) yang memungkinkan Anda untuk mengevaluasi pengguna dan subgrup dengan pengenal SID. Dan tipe

dpkginfo

Linux memungkinkan Anda untuk memeriksa informasi tentang paket DPKG yang diberikan. Jenis yang

textfilecontent

adalah sistem independen dan menyediakan validasi dari isi file teks, seperti file konfigurasi.

Status di dokumen OVAL menentukan nilai yang diperlukan dari parameter yang mencirikan beberapa objek.

Saat memproses pengujian, interpreter menentukan nilai parameter yang mencirikan status objek saat ini dan, sesuai dengan logika yang ditentukan dalam pengujian, membandingkannya dengan nilai yang ditentukan. Berdasarkan ini, hasil tes boolean dihasilkan.

Definisi tersebut juga membandingkan hasil dari setiap pengujian yang ditautkan menurut logika yang telah ditentukan sebelumnya, sehingga menghasilkan hasil akhir yang mewakili pemenuhan persyaratan daftar periksa tertentu.

Misalnya, jika ada persyaratan untuk memastikan ketetapan dari file executable, maka bila diterjemahkan ke dalam SCAP-konten sebagai objek akan diberikan sebuah file executable tertentu, yang ditentukan oleh nama lengkap:

.../example.exe

. Status akan ditetapkan ke nilai yang diinginkan dari jumlah hash dari:

D41...27E

. Tes akan menentukan operasi perbandingan:

equal

- kesetaraan. Dalam hal ini, interpreter akan menghitung jumlah hash file

.../example.exe

dan membandingkannya dengan yang diberikan

D41...27E

. Jika mereka cocok, itu akan mengembalikan hasil yang positif.

hasil

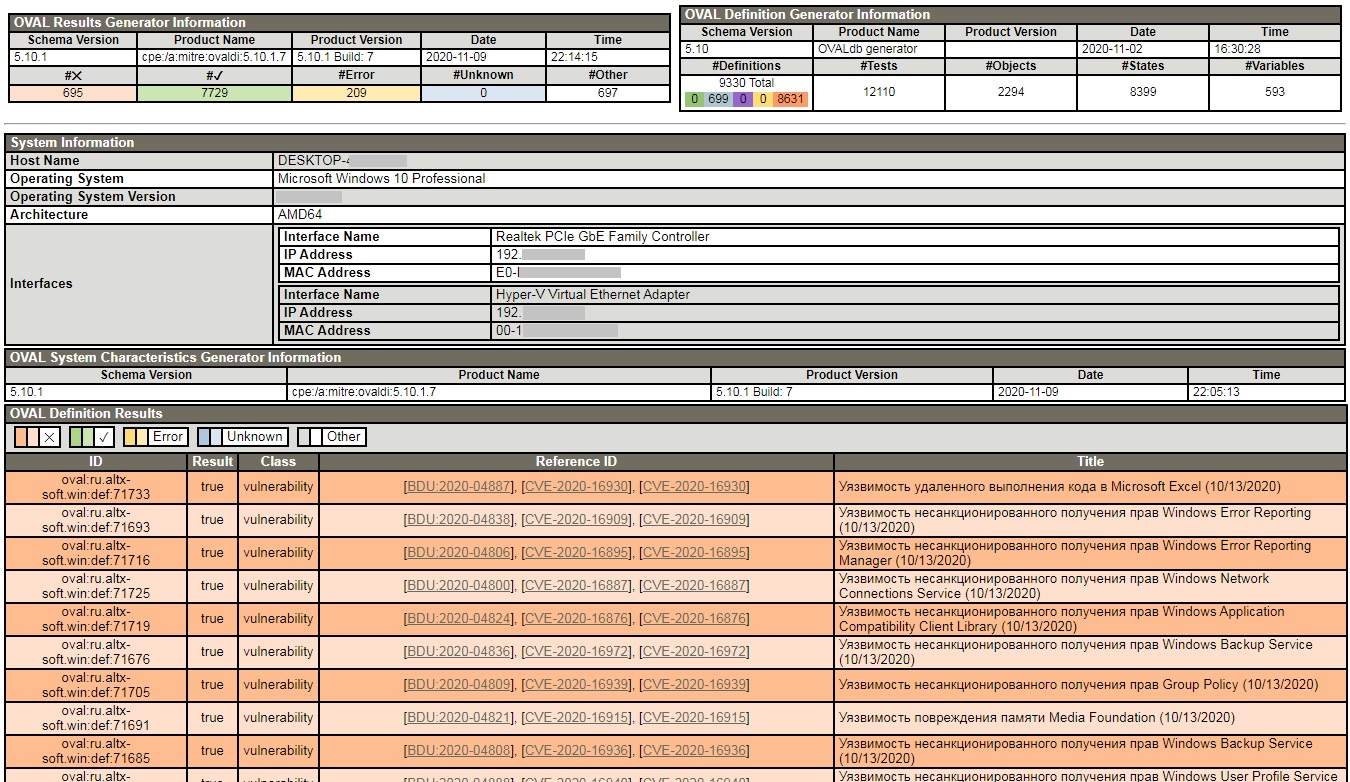

Berdasarkan spesifikasi SCAP, hasil audit disajikan dalam format ARF (Asset Reporting Format).

Laporan ARF dimuat dalam dokumen XML dan mencakup deskripsi profil, persyaratan daftar periksa, dan hasil ringkasan untuk setiap item daftar periksa.

Biasanya, hasil pemindaian diubah ke bentuk yang dapat dibaca manusia.

Contoh hasil pemeriksaan kerentanan Windows 10 menggunakan juru bahasa OVALdi

Koreksi

Kapabilitas protokol SCAP menyediakan koreksi otomatis untuk ketidakkonsistenan yang ditemukan dan penghapusan kerentanan (fungsionalitas harus didukung oleh sistem audit otomatis).

Ini sepertinya opsi yang bagus, tetapi perbaikan otomatis dapat merusak sistem Anda, jadi gunakan fitur ini dengan hati-hati.

Varian yang paling umum adalah ketika hasil pemeriksaan disajikan sebagai daftar persyaratan yang tidak terpenuhi dan deskripsi tekstual dari tindakan yang perlu dilakukan untuk memperbaikinya. Misalnya, seperti pada versi gratis CIS-CAT.

Contoh hasil interpreter CIS-CAT Lite dengan rekomendasi untuk eliminasi

Kesimpulan

Otomasi audit adalah tugas terpenting dari keamanan informasi, relevansinya adalah karena jumlah, kompleksitas dan dinamisme sistem yang harus memenuhi persyaratan tertentu.

SCAP menyediakan metodologi otomatisasi yang fleksibel dan multifaset, namun memiliki kelemahan:

- kompleksitas menerjemahkan persyaratan verbal tingkat tinggi ke dalam konten SCAP formal;

- kerumitan dalam membuat interpreter yang memungkinkan Anda menggunakan potensi penuh spesifikasi SCAP.

Di sisi lain, dari perspektif pengguna akhir, SCAP adalah alat sederhana dan efektif yang dapat membantu mengurangi waktu dan meningkatkan keamanan infrastruktur yang dikelola.