Namun, pada Desember 2020, berita menyebar melalui media bahwa perusahaan peretas terkenal Cellebrite telah membobol enkripsi crypto messenger ini.

Dan pembaca Habr untuk korespondensi rahasia lebih memilih tidak Signal sama sekali, tetapi obrolan Telegram rahasia (setidaknya dari mereka yang mengambil bagian dalam survei kami ).

Pertama, saya harus mengatakan tentang "peretasan" enkripsi Signal. Faktanya, ternyata ilmuwan tersebut, karena kebiasaan, memperkosa jurnalis tersebut. Cellebrite tidak hanya gagal memecahkan enkripsi, tetapi tidak pernah mengatakannya, dan seluruh hype berasal dari sebuah artikel di situs web BBC dengan tajuk clickbait , karena para jurnalis salah memahami esensi artikel Cellebrite.

Cellebrite mungkin memenuhi syarat. Peralatan dan perangkat lunak mereka digunakan dalam forensik, khususnya untuk mengekstrak konten ponsel cerdas yang disita oleh lembaga penegak hukum di seluruh dunia (lihat basis pelanggan perusahaan yang bocor ).

Tapi dalam kasus ini, Cellebrite sedikit mempermalukan dirinya sendiri - dan sekarang artikel itu dihapus., atau lebih tepatnya, menguranginya menjadi pemerasan tanpa detail teknis di bawah judul yang berbeda (meskipun pada awalnya kesalahan 404 sebenarnya dikeluarkan di alamat ini). Agar tidak memancing heboh seperti itu.

Benar, artikel itu sendiri sedikit sok dan lucu. Judul yang keras. Dan ada mutiara seperti itu:

:

[...] , , . Signal . , .

[...] , . . “pref_attachment_encrypted_secret”, “data” “iv”.

Artinya, para ahli dengan bangga berbicara tentang pencapaian mereka, tetapi menertawakan mereka. Konversi menjadi file teks dari riwayat pesan dari dump diberikan di bawah judul "Memecah kode", dan mereka menjelaskan hal-hal paling sederhana dengan kesedihan yang terlihat seperti satir. Nah, kemudian cerita itu disalahartikan di media, yang sama sekali tidak mengerti tentang apa itu.

Faktanya, utusan sumber terbuka Signal masih dianggap salah satu yang paling aman. Protokolnya telah lulus audit keamanan . Penulis program Moxie Marlinspike membandingkan"Meretas" Cellebrite, seolah-olah Anda mengambil ponsel yang telah di-jailbreak dan meluncurkan aplikasi apa pun di dalamnya - dan dengan demikian diduga meretas sistem terenkripsi. Atau jika seseorang yang memiliki kunci dan gembok akan dianggap sebagai pemecah kunci.

Tidak ada yang meragukan keamanan dan keselamatan protokol Signal. Kode sumber terbuka sepenuhnya dari semua klien hanya menambah keandalan keseluruhan sistem.

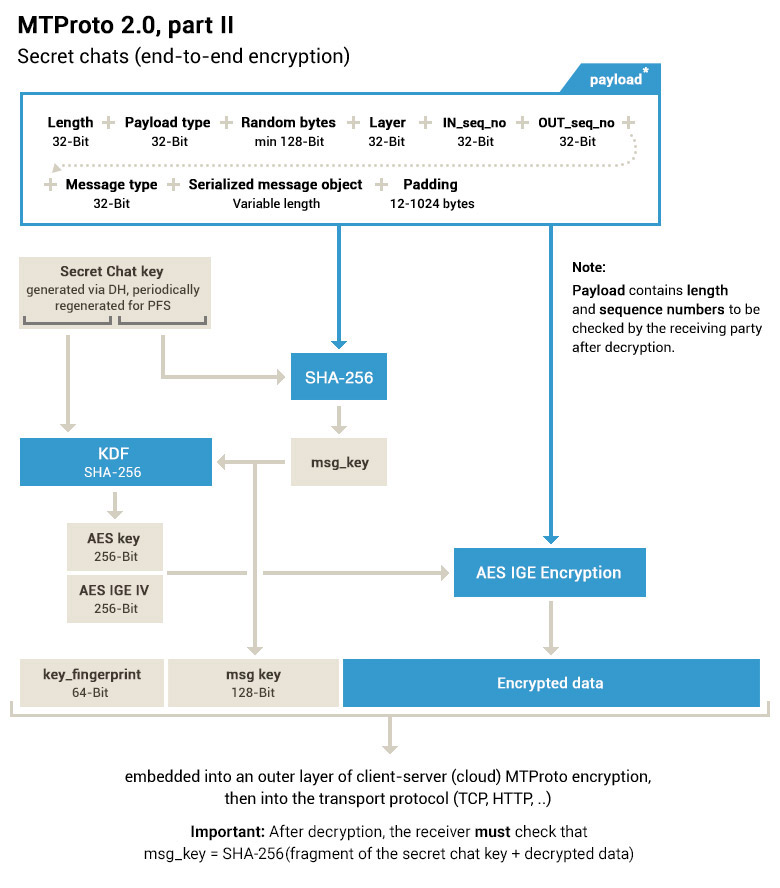

Nah, bagaimana dengan protokol MTProto 2.0 di Telegram? Berikut adalah deskripsi bagian yang digunakan untuk enkripsi ujung-ke-ujung, yaitu untuk obrolan rahasia. Tim ilmiah terpisah menganalisis lapisan keamanan pertama versi MTProto, dan ada hasil yang sangat mengecewakan , atau lebih tepatnya bencana. Banyak kesalahan serius telah diidentifikasi. Tentu saja, pengembang Telegram telah memperbaiki kekurangan ini di versi kedua. Misalnya, mereka beralih dari SHA-1 ke SHA-256 dan seterusnya. Sirkuitnya terlihat bagus.

Tetapi versi kedua belum diuji oleh kriptografer independen dan institusi ilmiah mana pun, sejauh yang kami tahu.

Oleh karena itu, dari sudut pandang kualitas dan keandalan enkripsi, pilihan tetap berpihak pada Signal. Sepertinya Elon benar.