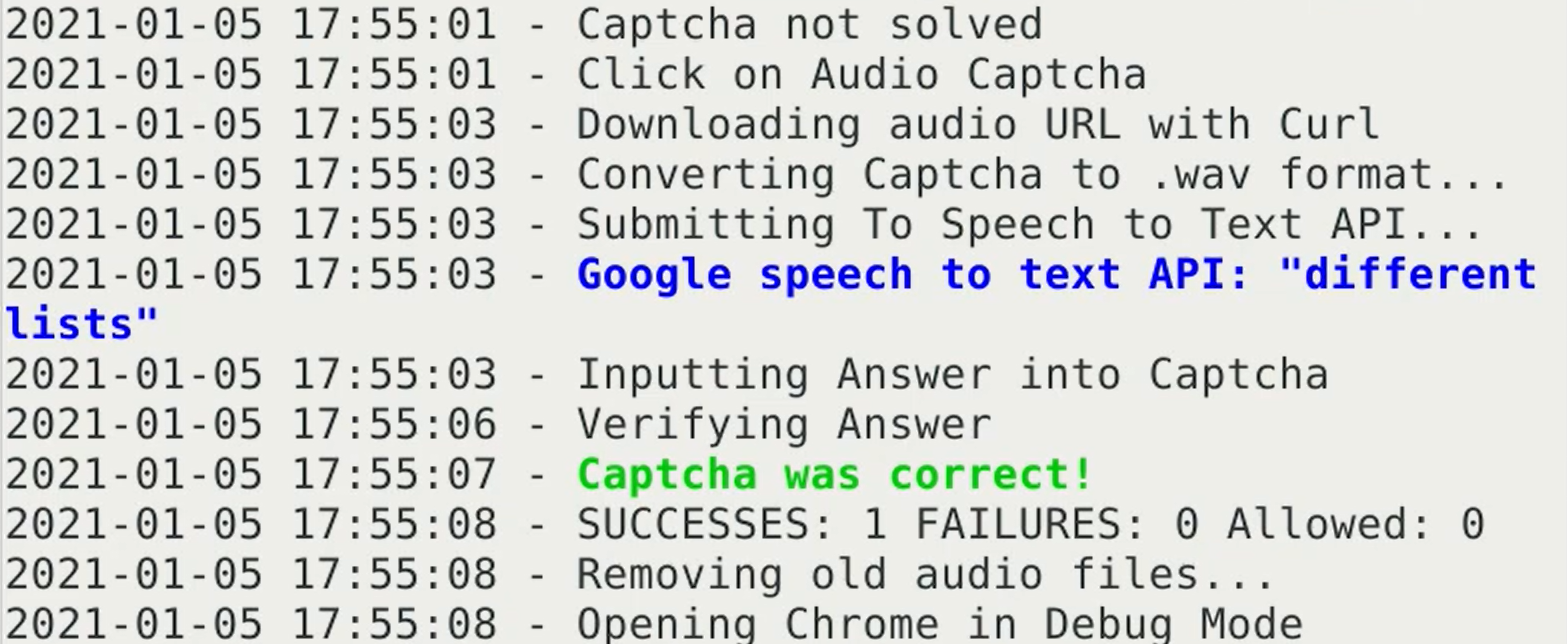

Itu bukan captcha utama dengan gambar yang diretas, tetapi metode verifikasi alternatif menggunakan pesan suara. Kode dikirim dalam pesan audio, yang harus dimasukkan ke bidang yang sesuai. Nikolay meningkatkan metode yang dikembangkan sebelumnya terhadap versi sebelumnya dari reCAPTCHA v2: skrip memotong file audio dengan pesan suara dan mengirimkannya ke layanan Text-to-Speech. Kode tersebut dikenali dengan benar di lebih dari 90% kasus. Peneliti mengonfirmasi bahwa metode tersebut juga berfungsi terhadap reCAPTCHA v3: tampaknya, metode otorisasi alternatif bermigrasi langsung dari versi sebelumnya, meskipun peningkatan captcha ke versi ketiga juga melanggar Proof-of-Concept yang diterbitkan dua tahun lalu. Nikolay memposting versi terbaru di repositori di Github ...

Video yang mendemonstrasikan kerja skrip yang diperbarui (otomatis sepenuhnya hingga gerakan mouse):

Apa lagi yang terjadi

Browser Firefox dan Chrome diperbarui pada awal Januari . Dalam kedua kasus tersebut, kerentanan serius ditutup yang dapat memungkinkan kode arbitrer dieksekusi dan mendapatkan kendali atas sistem. Dalam kasus Firefox, versi PC dan rilis seluler terpengaruh. Di Chrome, kerentanan hanya relevan untuk komputer. Kerentanan

tertutup pada driver NVIDIA. Selain lubang elevasi hak istimewa tradisional, tambalan tersebut mengatasi beberapa masalah di driver vGPU untuk memvirtualisasikan resource GPU. Eksploitasi bug ini, meskipun tidak memungkinkan untuk mengambil kendali atas mesin host, memungkinkan pengungkapan informasi dan penolakan layanan.

Set patch Android bulan Januari ditutup43 kerentanan, termasuk satu di komponen Sistem Android, yang diduga terkait dengan pengoperasian modul Bluetooth.

Peneliti Ahmed Hassan menemukan kerentanan dalam fungsi messenger Telegram "People are Near." Pengoperasian masalah serupa dengan metode untuk program lain yang menggunakan geolokasi: dengan mengganti koordinat Anda sendiri, Anda dapat melakukan triangulasi virtual dan mendapatkan lokasi yang tepat dari pengguna lain, bukan perkiraan.

Perwakilan perusahaan Nissan mengumumkan kebocoran serius data perusahaan: itu terjadi karena server Git dengan nama pengguna dan kata sandi admin: admin.

Penelitian yang sangat menarik tentang peretasan(versi singkat di Habré ) Kunci perangkat keras Google Titan digunakan untuk otentikasi dua faktor. Metode serangan saluran samping digunakan untuk mendekripsi data.

Kata sandi terprogram ditemukan di firmware terbaru untuk beberapa perangkat jaringan ZyXel .