Kerentanan (CVE-2021-3011) memungkinkan pemulihan kunci enkripsi utama dan melewati otentikasi dua faktor. Pakar keamanan dari NinjaLab menjelaskan bagaimana potensi serangan peretas bekerja untuk token Google Titan berdasarkan chip NXP A700X, tetapi secara teoritis pola peretasan yang sama relevan untuk Yubico (dari YubiKey) dan token kripto Feitian yang menggunakan chip serupa.

Mari kita bicara tentang bagaimana serangan itu bekerja dan apakah Anda dapat terus mempercayai kunci enkripsi fisik.

Tentang Google Titan

Kunci keamanan ini sudah ada di pasaran sejak 2018. Ini adalah MFA perangkat keras yang digunakan untuk memverifikasi identitas pengguna secara fisik. Kunci biasanya digunakan sebagai pengganti metode autentikasi multi-faktor yang kurang aman seperti kode verifikasi yang dikirim melalui SMS atau email.

Keunikan Google Titan adalah, bahkan setelah menerima kata sandi email, penyerang tidak akan dapat mengakses data Anda tanpa kunci fisik. Peneliti NinjaLab juga mencatat ini: kunci Anda akan berada dalam bahaya hanya jika dicuri atau hilang.

Google Titan hadir dalam dua rasa di pasaran. Satu agak mirip dengan USB flash drive - microchip "telanjang", kuncinya bekerja melalui USB dan NFC. Opsi kedua mirip dengan kunci mobil dalam bentuk key fob dan bekerja melalui Bluetooth.

Hitung dari radiasi elektromagnetik

Sejak dimulainya Google Titan, para ahli NinjaLab telah menduga bahwa kunci tersebut rentan terhadap serangan melalui pihak ketiga, atau saluran samping. Ini termasuk, antara lain, serangan yang didasarkan pada hasil pemantauan radiasi elektromagnetik yang dipancarkan perangkat selama pengoperasian. Analisisnya membantu mengidentifikasi pola dalam pekerjaan dan mengumpulkan informasi yang berguna untuk peretasan.

Dengan mengamati radiasi elektromagnetik selama pembuatan tanda tangan digital (ECDSA), pakar keamanan berhasil menyerang dan mengkloning elemen kunci aman - chip NXP A700X. Fakta bahwa chipset yang digunakan oleh Google Titan telah menjadi dasar kunci keamanan lainnya juga menimbulkan kekhawatiran tentang produk lain di pasaran.

Di antara produk yang terkena serangan itu, yang berikut ini dicatat:

- Kunci Keamanan Google Titan,

- Yubico Yubikey Neo,

- Feitian FIDO NFC USB-A / K9,

- Feitian MultiPass FIDO / K13,

- Feitian ePass FIDO USB-C / K21,

- Feitian FIDO NFC USB-C / K40,

- NXP J3D081_M59_DF,

- NXP J3A081,

- NXP J2E081_M64,

- NXP J3D145_M59,

- NXP J3D081_M59,

- NXP J3E145_M64,

- NXP J3E081_M64_DF.

Tim Respons Keamanan NXP telah mengonfirmasi bahwa semua Pustaka Crypto NXP ECC sebelum versi 2.9 untuk produk P5 dan A7x rentan terhadap serangan.

Bagaimana serangan itu dilakukan

Perlu dicatat segera bahwa kuncinya dapat diretas, tetapi tidak ada yang mengatakan bahwa itu mudah dilakukan. Dengan demikian, proses peretasan yang dijelaskan pada 60 halaman laporan NinjaLab dapat menjadi dasar untuk operasi yang sesuai dengan semangat film tentang Agen 007.

Semuanya dimulai dengan serangan sederhana, misalnya, surat phishing. Tujuan penyerang adalah untuk mendapatkan nama pengguna dan kata sandi dari akun target. Ini adalah bagian pengoperasian yang paling mudah.

Kredensial tidak berguna tanpa memiliki kunci keamanan, seperti yang telah kita bahas di atas. Ini berarti bahwa peretas harus berhati-hati dalam mencuri kunci keamanan dari pemiliknya, dan untuk jangka waktu tertentu sehingga dia tidak menyadari kerugiannya. Lagi pula, jika pemilik mengetahui kurangnya kunci, dia akan dapat mencabut kunci atau mendaftarkan kunci baru, yang akan membatalkan semua upaya penipu.

Pencurian yang berhasil dari Mission: Impossible token tidak berakhir. Selanjutnya, penyerang dihadapkan pada sejumlah pembatasan.

Untuk menggunakan kunci keamanan Google Titan, pertama-tama Anda harus membuka casing perangkat. Karena penyerang masih perlu mengembalikan kunci tersebut ke korban yang tidak menaruh curiga (sebaiknya dalam bentuk aslinya), otopsi harus dilakukan dengan sangat hati-hati.

Para ahli dari NinjaLab melembutkan plastik dengan pistol udara panas dan membelah kunci dengan pisau bedah. Ini harus dilakukan dengan hati-hati agar tidak merusak papan sirkuit tercetak. Seperti yang Anda lihat dari gambar di bawah ini, case kunci masih kehilangan presentasinya, jadi ada kemungkinan besar bahwa situasi tersebut akan diselamatkan hanya dengan mencetak case baru pada printer 3D. Ahli NinjaLab membutuhkan waktu sekitar 4 jam untuk membongkar dan merakit token.

Butuh 6 jam lagi untuk memulihkan kunci untuk satu akun FIDO U2F. Para peneliti telah menunjukkan bahwa radiasi elektromagnetik berkorelasi dengan informasi kunci efemeral ECDSA, yang cukup untuk mengungkap kunci rahasia menggunakan teknik pembelajaran mesin. Untuk memulihkan kunci rahasia di token Google Titan, cukup dengan menganalisis sekitar 6.000 operasi tanda tangan digital berdasarkan kunci ECDSA yang digunakan untuk autentikasi dua faktor FIDO U2F saat menyambungkan ke akun Google.

Tapi, sekali lagi, semua ini hanya mungkin jika korban yang tidak menaruh curiga terus menggunakan kunci yang diungkapkan oleh penyerang.

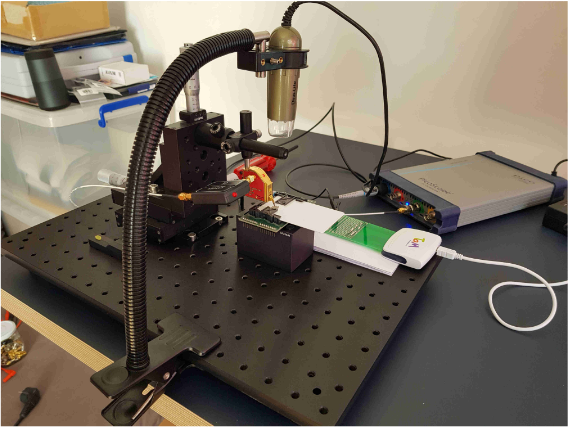

Tampaknya semua hal di atas akan menakuti setiap peretas yang tidak ingin bermain mata-mata. Tapi itu belum semuanya. Serangan itu juga membutuhkan peralatan yang cukup mahal, dengan biaya sekitar $ 13.000, keterampilan dalam rekayasa balik sirkuit mikro dan perangkat lunak khusus yang tidak dapat ditemukan di domain publik.

Di antara peralatan yang diperlukan:

- mengukur kompleks Langer ICR HH 500-6, digunakan untuk menguji sirkuit mikro untuk kompatibilitas elektromagnetik,

- penguat Langer BT 706,

- Mikromanipulator PT3 / M Thorlabs dengan resolusi 10 μm,

- osiloskop empat saluran PicoScope 6404D.

Apa berikutnya

Terlepas dari kerentanan yang teridentifikasi, para ahli NinjaLab mencatat bahwa kunci MFA fisik masih lebih efektif daripada alternatif. Setidaknya karena Anda harus berusaha keras untuk memecahkannya. Dan kita tidak berbicara tentang peretasan massal terhadap orang-orang "acak", tetapi tentang serangan yang ditargetkan pada korban tertentu. artinya, jika email Anda tidak menyimpan data Pentagon yang diklasifikasikan, Anda kemungkinan besar tidak akan mengalami kerentanan ini.

Ninja Labs menambahkan bahwa tindakan keamanan yang memadai dapat membantu membatasi potensi kerusakan yang disebabkan oleh kunci keamanan kloning. Langkah-langkah yang diusulkan termasuk menerapkan sistem MFA yang dapat mendeteksi kunci kloning dan mengunci akun yang terpengaruh. Misalnya, mekanisme penghitung yang dijelaskan dalam spesifikasi FIDO U2F .

Intinya adalah bahwa token melacak operasi yang dilakukan dan mengirimkan nilai ke server, yang membandingkan informasi yang dikirimkan dengan nilai yang disimpan selama operasi sebelumnya dengan token yang sama. Jika nilai yang ditransfer lebih kecil dari nilai yang disimpan, mekanisme menyimpulkan bahwa ada beberapa perangkat dengan pasangan kunci yang identik. Mekanisme penghitung sudah digunakan untuk otentikasi di layanan Google dan memungkinkan Anda untuk memblokir akun saat mendeteksi aktivitas dari token yang digandakan.

Dan tentu saja perlu diingat bahwa seluruh operasi dimulai dengan serangan manipulasi psikologis sederhana. Artinya, perhatian pada tahap ini secara signifikan akan mengurangi peluang keberhasilan penyerang.