Kelompok kriminal menggunakan alat paling efektif untuk serangan yang memungkinkan mereka dengan cepat dan hemat biaya mendapatkan apa yang mereka inginkan: menyusup ke sistem, menjalankan malware, mencuri uang. Menurut penelitian, vektor serangan yang paling umum adalah phishing - kampanye yang ditujukan pada orang-orang yang secara aktif menggunakan manipulasi psikologis.

Permintaan untuk phishing telah menyebabkan munculnya layanan khusus yang menawarkan berbagai layanan untuk membuat dan menerapkan serangan penipuan. Dengan biaya yang relatif sedikit, pelanggan mendapatkan studi tentang target audiens, pengembangan surat-surat dengan mempertimbangkan potret psikologis calon korban, serta infrastruktur untuk kampanye. Tentang bagaimana layanan Phishing-as-a-Service (PhaaS) diatur, berapa biaya untuk menyewanya, dan bagaimana melindungi diri Anda dari penipu, kata Andrey Zharkevich, editor dari perusahaan keamanan informasi Antifishing. Teks tersebut disusun berdasarkan hasil wawancara.

Bagaimana semua ini dimulai

Phishing-as-a-Service muncul dalam tahap awal 10 tahun yang lalu sebagai kit serangan phishing Login Spoofer 2010 siap pakai yang berkemampuan cloud.

Ini sama sekali bukan yang digunakan oleh penjahat dunia maya dan klien mereka sekarang, tetapi sistem mengizinkan pembuatan situs phishing dan didistribusikan secara gratis. Untuk mengimbangi kurangnya monetisasi alat mereka, pengembang diam-diam dari script kiddys mudah tertipu mengirim data yang melewati alat mereka ke server mereka, dan kemudian menggunakannya untuk tujuan mereka sendiri.

Belakangan, muncul layanan "jujur" yang melakukan persis seperti yang mereka janjikan kepada pelanggan mereka.

Perangkat PhaaS

Prinsip pembagian kerja memungkinkan Anda untuk meningkatkan produktivitas bahkan ketika menyangkut area kegiatan ilegal. Berkat PhaaS, penjahat tidak harus berurusan dengan tugas rutin, yang meliputi:

- Tahap persiapan: menentukan target audiens, membangun profil psikologisnya, menentukan jenis phishing yang paling efektif yang akan digunakan - messenger, jejaring sosial, email, atau iklan berbahaya.

- Pengembangan pesan phishing. Surat itu harus "mengaitkan" calon korban untuk menyentuh emosi yang mendasarinya dan melumpuhkan pemikiran rasional. Desain dan isi pesan harus realistis sehingga sebanyak mungkin audiens sasaran mempercayainya.

- Pembuatan infrastruktur: situs yang meniru situs perusahaan nyata dan mencuri data pelanggan, lampiran berbahaya yang memuat "muatan" untuk melanjutkan serangan.

- Meluncurkan kampanye: mengirim pesan dengan cara yang dipilih, mengumpulkan data, menerima informasi dari "muatan" atau menyusup ke sistem target dan mengenkripsi data. Ini adalah tahap terakhir di mana penyerang mendapatkan hasil yang mereka inginkan.

Maraknya phishing sebagai layanan telah mempermudah melakukan kampanye penipuan seperti halnya berlangganan Netflix. Klien cybercriminal mendapatkan fitur-fitur berikut:

- Penghematan biaya. Biaya layanan phishing ditentukan oleh skala dan tugas utamanya, tetapi secara umum, ini jauh lebih murah daripada menyiapkan serangan sendiri.

- . 10 ? . ? , .

- . , , .

- . , . , .

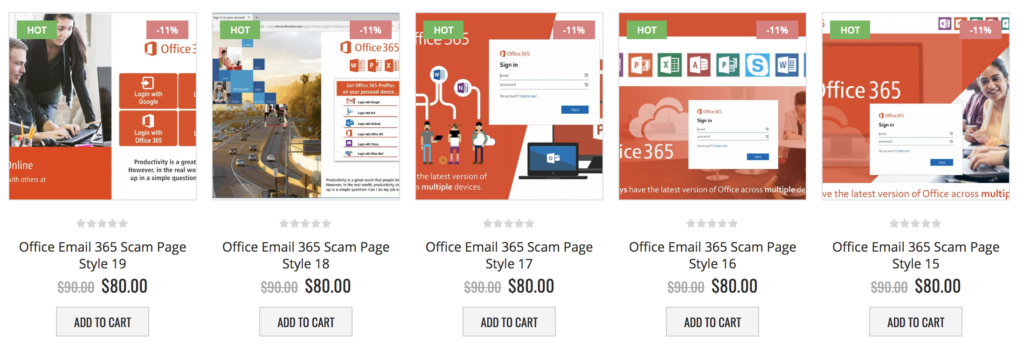

Cyren, sebuah perusahaan keamanan informasi, mengumumkan penemuan sekitar 5.334 produk Phishing-as-a-Service yang siap digunakan tahun lalu . Berikut adalah tangkapan layar dari saran salah satu pengembang layanan jahat.

Seperti yang Anda lihat, layanan ini tidak mahal, menawarkan serangkaian fungsi yang kaya, dan bahkan diskon untuk pengguna. Produknya terlihat sangat profesional, tidak lebih buruk dari penawaran layanan hukum. Tidak ada tanda-tanda ketidakprofesionalan, bawah tanah dan ilegalitas. Harganya terjangkau untuk hampir semua kategori pengguna - bawa dan bekerjalah.

Situs Microsoft palsu. menggunakan domain microsoft.net dan sertifikat SSL biasa. Penipuan semacam itu dapat menyesatkan bahkan pengguna yang paham teknologi.

Kampanye phishing dari para profesional mencakup pengiriman pesan, membuat sumber daya palsu, dan mengembangkan metode penyamaran tautan.

Mengapa phishing efektif

Komponen Psikologis

Alasan utama mengapa phishing efektif adalah karena phishing dapat melewati sistem pertahanan paling canggih dengan mempengaruhi orang dan emosi dasar mereka sehingga mereka melakukan tindakan yang diinginkan penjahat. Ini jelas ditunjukkan oleh kampanye kompromi korespondensi bisnis (BEC) yang sukses yang hanya menggunakan teks.

Metode paling canggih untuk menyamarkan tautan phishing tidak akan berfungsi jika teks pesan tidak membuat penerima ingin mengekliknya. Dokumen berbahaya yang secara teknis sempurna dapat melewati semua sistem keamanan, tetapi tidak akan berfungsi jika penerima meragukan keaslian surat tersebut dan tidak membuka lampirannya.

Dengan demikian, elemen utama serangan phishing tidak hanya infrastruktur teknis, yang terdiri dari domain penipuan dan situs yang tampak meyakinkan, tetapi manipulasi psikologis profesional yang menggunakan pengaruh emosi dan amplifier dasar dalam bentuk urgensi dan kepentingan.

Setelah pengguna, di bawah pengaruh teks pesan phishing, memutuskan untuk membuka dokumen terlampir atau mengikuti tautan, giliran toolkit phishing infrastruktur. Penting agar korban, yang telah "mematuk" umpan, terus percaya bahwa dia melakukan segalanya dengan benar.

Komponen teknis

Penyerang biasanya menggunakan yang berikut ini sebagai cara untuk melewati sarana perlindungan teknis:

- HTML: HTML- , , .

- : HTML, .

- : , .

- URL- : ,

- (content injection): - , .

- : , .

Saat ini, hampir semua sumber daya phishing menggunakan sertifikat digital untuk meningkatkan kepercayaan padanya. Menurut Anti-Phishing Working Group (APWG), hingga dua tahun lalu , hanya setengah dari situs phishing yang memiliki sertifikat SSL .

Bagaimana cara melindungi diri sendiri?

Karena serangan phishing ditargetkan pada orang-orang, metode utama perlindungan terhadap mereka adalah bekerja dengan orang-orang, yang terdiri dari dua bagian wajib:

- melatih karyawan dalam keterampilan berperilaku aman di tempat kerja dan dalam kehidupan sehari-hari;

- mempraktikkan keterampilan praktis perilaku aman menggunakan sistem yang mensimulasikan serangan nyata.

Pelatihan untuk pengguna harus dilakukan secara teratur, dan semua karyawan perusahaan, tanpa kecuali, harus mengikuti mereka. Pelatihan tradisional dalam bentuk pemutaran film atau ceramah tentang dasar-dasar keamanan informasi tidak cukup untuk mengembangkan keterampilan kerja yang aman.

Pengetahuan adalah tindakan, jadi teori perlu dikerjakan dalam praktik, karena penyerang menggunakan teknik yang bahkan tidak dikenali oleh pakar keamanan siber berpengalaman. Pelatihan keterampilan dapat diatur menggunakan berbagai serangan phishing yang meniru tindakan penjahat dunia maya sungguhan.

Berapa penghasilan penjahat cyber?

Menurut McAfee 's The Hidden Cost of Cybercrime , ekonomi global kehilangan setidaknya $ 1 triliun per tahun karena peretas, yang merupakan lebih dari 1% dari PDB global. Menurut Sberbank, kerugian ekonomi Rusia akibat kejahatan dunia maya pada akhir tahun 2020 dapat mencapai 3,5 triliun rubel .

Industri yang paling menguntungkan adalah:

| Jenis kejahatan

|

Pendapatan tahunan

|

| Pasar online ilegal

|

$ 860 miliar

|

| Rahasia dagang, pencurian IP

|

$ 500 miliar

|

| Perdagangan Data | $ 160 miliar

|

| Crime-ware / CaaS

|

$ 1,6 miliar

|

| Ransomware

|

$ 1 miliar

|

| Total | $ 1,5 triliun

|

Biaya berbagai layanan yang disediakan oleh penjahat dunia maya menggunakan skema SaaS:

| Produk atau layanan

|

Biaya

|

| Spoofing SMS

|

$ 20 / bulan

|

| Spyware Kustom

|

$ 200

|

| Hacker-for-Hire

|

$ 200 +

|

| Perangkat Eksploitasi Malware

|

$ 200- $ 700

|

| Blackhole Exploit Kit

|

$700/ or $1 500/

|

| Zero-Day Adobe Exploit

|

$30 000

|

| Zero-Day iOS Exploit

|

$250 000

|

Efektivitas skema PhaaS dan meningkatnya jumlah kampanye phishing di seluruh dunia memungkinkan untuk memprediksi pertumbuhan lebih lanjut dalam penawaran layanan kejahatan dunia maya ini. Ada kemungkinan besar bahwa penawaran PhaaS akan ditambah dengan kebocoran data selama tahun 2020, yang meningkatkan efektivitas dan bahaya kampanye penipuan.

Mengingat bahwa jumlah rata-rata kerusakan dari serangan phishing yang berhasil, menurut Group-IB, melebihi RUB 1,5 juta , organisasi harus menganalisis potensi risiko dengan cermat dan memeriksa ketahanan karyawan mereka terhadap penipuan untuk mengurangi kemungkinan kerugian finansial dan reputasi.