Pengalaman partisipasi tim dalam poligon cyber The Standoff di sisi pertahanan.

Hai, nama saya Anton Kalinin, saya kepala grup analis di Pusat CyberART untuk Pemantauan Keamanan Informasi dan Respons terhadap Insiden Komputer, Grup Perusahaan Innostage. Musim gugur ini kami mengambil bagian dalam pelatihan cyber The Standoff sebagai Tim Biru. Untuk SOC kami, ini telah menjadi salah satu acara paling menarik tahun ini, dalam pengejaran panas kami telah melakukan banyak hal di dalam center kami, tetapi sekarang kami ingin berbagi pengalaman kami dengan audiens yang lebih luas. Siapa yang lebih nyaman bukan untuk membaca, tapi untuk menonton (atau mendengarkan), di akhir artikel saya akan melempar link webinar di YouTube yang kita adakan seminggu yang lalu.

Dengan apa kami sampai pada ajaran

"Kondisi konfrontasi akan mendekati kehidupan nyata" - dengan kata-kata ini partisipasi kami dalam The Standoff tahun ini dimulai. Yang saya maksud dengan kata "kami" adalah tim pusat pemantauan dan respons insiden komputer CyberART kami . Memang, persiapan untuk acara ini semirip mungkin dengan realitas menghubungkan pelanggan ke layanan pemantauan (sebagai lawan dari tahap utama pelatihan dunia maya). Tapi mari kita bicarakan semuanya secara berurutan.

Pertama-tama, partisipasi dalam The Standoff tidak terduga bagi kami, dan jika tim bertahan lainnya memiliki akses ke tempat latihan 4 minggu sebelum dimulainya permusuhan, maka kami memiliki sedikit lebih dari 10 hari untuk bersiap. Di satu sisi, ini adalah tugas yang menakutkan, di sisi lain - perang adalah perang - mereka tidak pernah diperingatkan akan adanya serangan, jadi tugas ini menuntut konsentrasi maksimum dari kami sejak hari pertama. Dalam kondisi ini, tugas utama kami adalah memahami dengan cepat jenis objek yang kami kendalikan, yaitu. melakukan inventarisasi aset, menganalisis keamanan, mengatur infrastruktur sebanyak mungkin dalam hal menutup lubang keamanan yang jelas atau menetralkan ancaman ini dengan cara perlindungan, tetapi mengalokasikan sisa waktu untuk menyesuaikan skenario pemantauan konten kami untuk mengidentifikasi kemungkinan insiden.Dalam pandangan dunia yang ideal, rencananya adalah siaga maksimum sehari sebelum pertempuran dimulai. Namun, seperti yang biasanya terjadi, segala sesuatunya tidak berjalan sesuai rencana.

, : « », «-» « » -. , – .

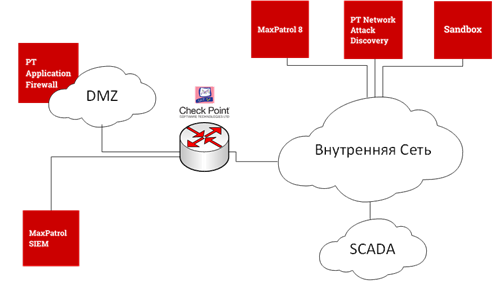

:

- -, , « » PT Application Firewall (PT AF);

- , , PT Network Attack Discovery;

- PT Sandbox;

- MaxPatrol 8;

- SOC MaxPatrol SIEM

- CheckPoint.

, , NGFW EDR .

, , . , . . 67 . CheckPoint- , .

Max Patrol 8. , (, , ), . . , Linux- - , Microsoft.

WSUS , ( MS17-010) .

, , , Blue Team, — . « , Web Application Firewall- ». ! , PT AF, , .

, - . , , SOC , -, . 50% , .

7 , , 90% . , . , . . , .

, SIEM, , NGFW, PT AF, . , .

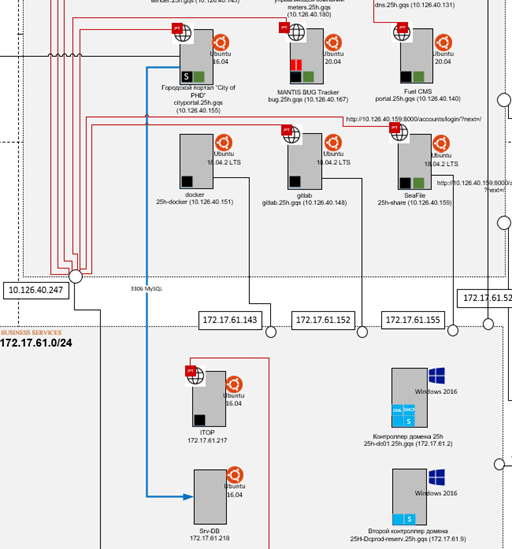

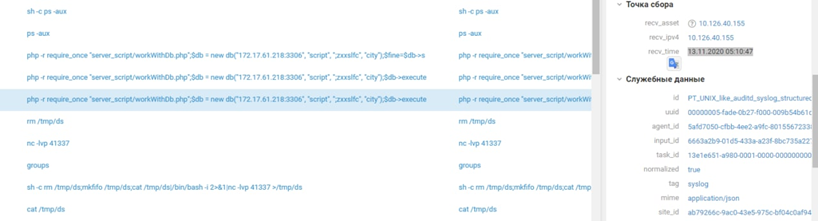

( ) 7 . , , 3 3 . 24 8 . The Standoff SOC . , DMZ- threat hunting. , . , . , , IP , , , . .

, . – , – Red Team. . . 100 PT AF. , , PT AF ? ! , , , . Red Team . , .

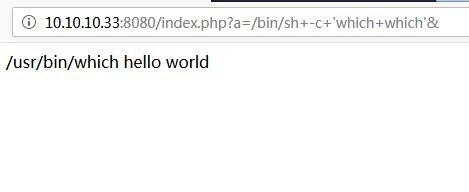

. . CVE-2019-11043 (PHP-FPM Remote Code Execution) php-, , URL-. . PHP, , .

php- . , . .

. Red Team , PHP-shell "p0wny". , , - . , .

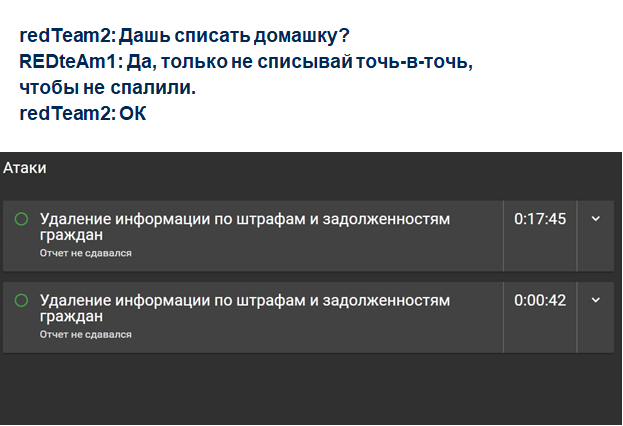

. , . - … 13 . . 13 4 , , SQL- . - .

15 .

- , SOC , . , , . . 8 . 6 , ( 100 ) , .

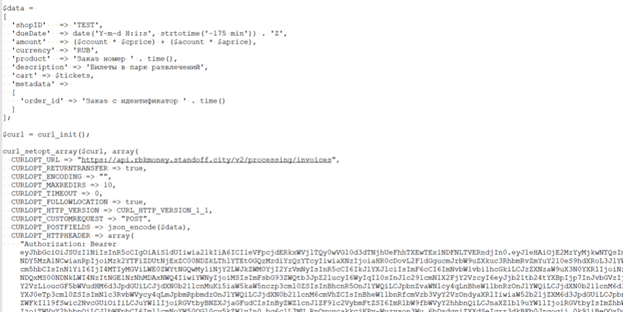

, -. , . , Red Team , . - API — RBK.money. , . . API- Bearer- , - Keycloak API , , -. RBK.money.

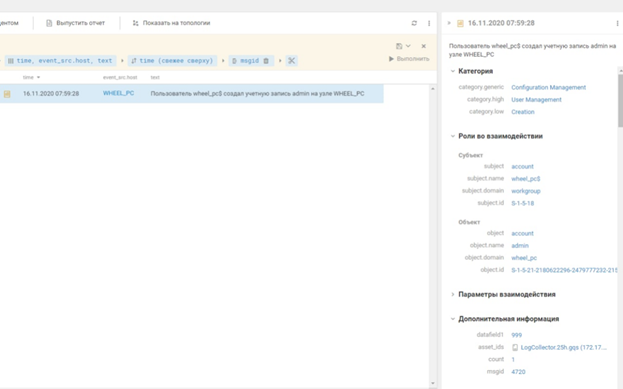

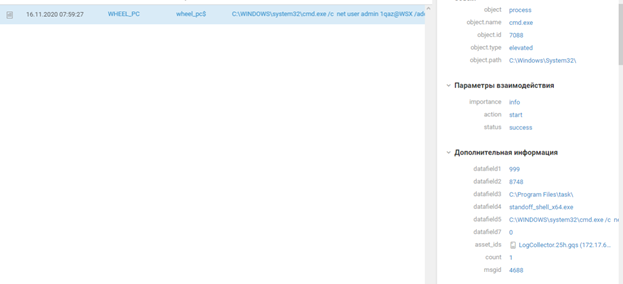

, , Threat Hunting- , . , , . 85% , SIEM-, . , . , . , – . Red Team , , -; - -, Java (T1190:Exploit Public-Facing Application). , powershell-, Base64 (T1027:Obfuscated Files or Information). DNS-, C&C , Windows- (T1572:Protocol Tunneling). DNS . . Microsoft SQL , (T1110.001 Brute Force: Password Guessing), , mssql xp_cmdshell (T1505.001:Server Software Component: SQL Stored Procedures), meterpreter, certutil (T1059.003 Command and Scripting Interpreter: Windows Command Shell)

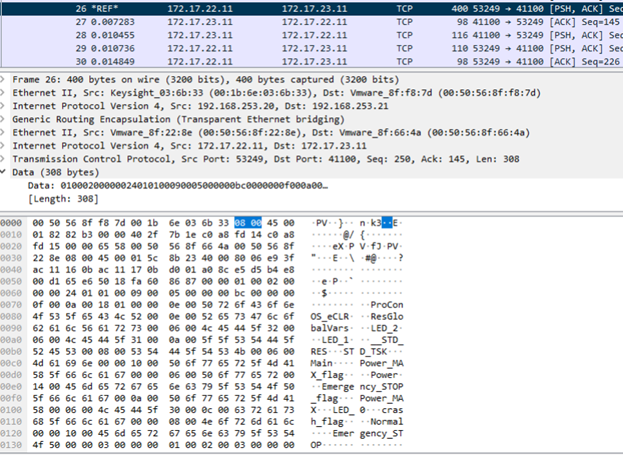

. , MS SQL Pass-the-Hash (T1550.002 Use Alternate Authentication Material: Pass the Hash). , SCADA, . SCADA- shell, RDP .

SCADA, (T1565 Data Manipulation)

6 The Standoff - — 96%. « » 49 — , , SOC – 8 -. , – , , , . 20 , – , . .

, - . , , - . . , . 24 365 .

— , , .

, (, , ).

! !