Pelanggan memiliki sistem utama yang dengannya dia melakukan penjualan segala sesuatu. Kontraktor yang mengembangkan dan melengkapi sistem ini memiliki akses ke sana, serta staf dari dalam. Jika menyangkut perangkat keras, semuanya cukup sederhana: kontraktor datang ke pusat data, dan petugas keamanan dari kantor mengontrolnya melalui video. Tetapi ketika sampai pada pengembangan, itu tidak akan berhasil untuk mengontrol "bookmark" atau mengambil informasi.

Untuk mencegah kontraktor dengan akses ke sistem pertempuran dan bangku tes dari melakukan sesuatu yang berbahaya, diperlukan kontrol baik di sisi kontraktor atau di sisi pelanggan. Pelanggan tidak tahu apa-apa tentang orang-orang kontraktor: mereka tidak duduk di kantornya, mereka tidak bisa bernapas di belakang kepala mereka. Sulit untuk mengetahui siapa yang berhubungan dengan tugas apa.

Sebenarnya, kemudian kami mulai menerapkan sistem proteksi.

Pertama dan terpenting, kami mengeluarkan sertifikat yang dipersonalisasi untuk mengidentifikasi setiap karyawan. Kemudian mereka menyebarkan server terminal di mana setiap orang terhubung. Agen ObserveIT yang dihosting oleh server terminal untuk merekam dan menganalisis tindakan kontraktor. Faktanya, forensik, basis bukti dikumpulkan. Kontraktor telah diperingatkan sebelumnya bahwa tindakan mereka dicatat.

Bagian kedua dari tantangan ini adalah memeriksa kebocoran. Kami menangkap "tumpahan" berbahaya pertama satu minggu setelah pengenalan.

Apa yang telah

Pelanggan telah menerapkan sistem DLP (Pencegahan Kebocoran Data), yang memungkinkan Anda menemukan orang dalam, baik, atau orang-orang yang secara tidak sadar berpotensi "membocorkan" beberapa data. Ia bekerja dengan cara yang sama seperti antivirus heuristik: mereka membandingkan perilaku normal modul yang dapat dieksekusi dengan yang tidak normal. Dalam hal ini, perilaku orang tertentu dibandingkan dengan orang normal, yaitu "rata-rata untuk rumah sakit". Ini tidak cocok untuk perlindungan normal, karena hanya mengidentifikasi kasus yang paling sederhana, ditambah memberikan banyak peringatan palsu: peran orang sangat berbeda.

Pelanggan menginginkan kontrol yang lebih terperinci dan perlindungan yang lebih baik. Sebuah sistem berdasarkan solusi StaffCop diperkenalkan, yang memungkinkan, pada kenyataannya, untuk secara langsung mengontrol orang-orang tertentu yang dicurigai berperilaku tidak jujur, dan sudah bagi mereka untuk menyoroti kasus penipuan tertentu.

Sebenarnya, sudah di tes, perilaku aneh salah satu spesialis menjadi terlihat. Petugas keamanan membawanya ke penyelidikan, kasus itu dikonfirmasi. Pria itu tertangkap basah. Hal ini jarang terjadi, biasanya selama pengujian, salah satu penjaga keamanan melakukan serangan, dan yang lainnya berjaga, seperti yang dapat dilihat di sistem. Di sini kami mendapat bonus tak terduga.

Mengapa kita membutuhkan perlindungan kelas ini pada prinsipnya

Sistem pelanggan, katakanlah, terlalu besar untuk gagal. Menghentikan alur kerja berarti kerugian miliaran dolar. Saya tidak bercanda, ada hal-hal yang terkait dengan dorongan yang secara langsung mempengaruhi beberapa ratus ribu orang setiap hari. Tentu saja, sistem diduplikasi, ada kemungkinan penurunan fungsi kritis jika terjadi kerusakan yang sangat parah, dan seterusnya. Dalam produksi, ada pekerjaan dengan data bank, data pribadi, dan basis yang cukup bagus untuk penyerang. Oleh karena itu, orang dalam mungkin memilih segmen pelanggan tertentu dan mencoba mengambilnya.

Infrastruktur sering menjadi sasaran serangan. Lebih tepatnya, sekarang kita tidak dapat menilai apakah ini serangan atau tindakan berdasarkan kebodohan. Merupakan hal yang umum bagi karyawan untuk bekerja pada akhir pekan atau saat liburan dan memindahkan beberapa data ke luar batas hanya untuk mengaksesnya. Mereka mengirim data dalam bentuk kurir, mengirim sesuatu ke surat pribadi mereka: ketika penting untuk melakukan sesuatu dengan cepat, itu dibenarkan secara ekonomi, tetapi saya tetap ingin mengalahkannya. Hampir semua perusahaan memiliki komunikasi di luar saluran resmi (cloud, messenger), dan sampai mengirim file tertentu, itu relatif aman. File hanya boleh dikirim di dalam batasan keamanan.

Sistem kelas ini biasanya terbayar dalam waktu satu tahun. Kita berbicara tentang pengurangan risiko, dan setiap risiko memiliki kemungkinan realisasi tertentu selama periode tertentu (biasanya satu tahun) dan biaya. Saya akan mengatakan bahwa sistem ini lebih merupakan hal yang higienis, tanpanya Anda tidak dapat mengerjakan produk apa pun yang memiliki sesuatu yang penting. Namun seringkali pembenaran finansial diperlukan, dan di sinilah istilah satu tahun biasanya muncul. Perhitungan kerusakan reputasi akibat penghentian bisnis, publikasi di media setelah itu, denda karena mengungkapkan data pribadi atau data bank, dan sebagainya digunakan.

Sejujurnya, di sektor perbankan, kami telah beberapa kali menangkap penerapan seperti orang yang mengambil data pada saldo pelanggan untuk dijual kembali di darknet untuk "menerobos" orang-orang tertentu. Ini adalah hilangnya reputasi bank.

Dalam banyak kasus, "menguras" juga berarti hilangnya keunggulan kompetitif.

Bagaimana implementasinya?

DLP sejak awal sistem. Setelah dugaan insiden, sistem UAM (User Activity Monitoring) diterapkan. Rencananya, seharusnya diimplementasikan sedikit kemudian, ketika sistem sudah mencapai ukuran tertentu, namun karena sejumlah kegiatan, petugas keamanan memutuskan untuk mempercepat proses ini. Ternyata, tidak sia-sia.

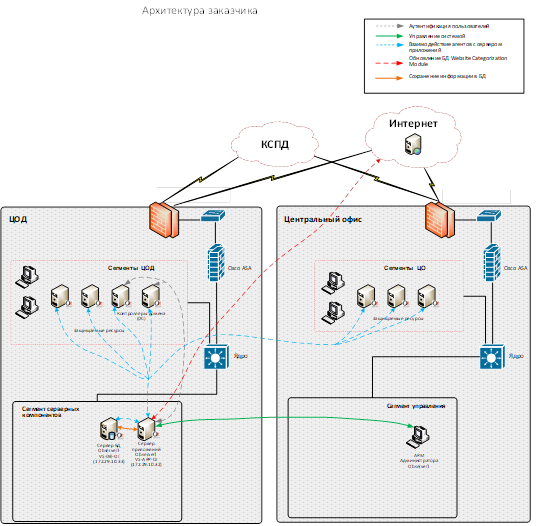

Sistemnya cukup sederhana dalam arsitekturnya. Mereka adalah agen yang diinstal di workstation pengguna akhir atau server terminal.

Satu bagian biasanya ditetapkan untuk semua orang (kita berbicara tentang kontraktor dan karyawan mereka), dan yang kedua (sedikit lebih rumit) - untuk karyawan keamanan informasi yang memiliki akses ke bagian pertama. Artinya, agar mereka juga bisa saling mengontrol, karena pengembangan, implementasi dan dukungan sistem semacam itu juga harus aman.

Secara umum, ada sekumpulan agen yang hampir tidak terlihat. Ini adalah proses tersembunyi atau modifikasi yang tidak dapat dimatikan. Pengguna tidak tahu bahwa dia memiliki agen seperti itu. Data tersebut ditambahkan ke database terpusat. Dalam database terpusat, data yang dikumpulkan dapat dilihat dan dianalisis.

Di atas data, perangkat lunak menulis informasi meta. Ini adalah perintah yang dijalankan, jendela terbuka, tombol ditekan dan sebagainya - ini untuk menyederhanakan pencarian. Bayangkan Anda perlu menyaksikan sepuluh pengembang mengambil tindakan. Potensi insiden, seperti reboot server, hampir selalu ditandai untuk kemungkinan flashback yang mendahuluinya.

Kami bekerja dengan semua aliran data. Ini adalah email, web, media USB, dan sebagainya.

Kami memilih ObserveIT sebagai solusi. Tetapi keputusan ini sekarang telah pergi dari Rusia, jadi sekarang pencarian analog sedang dilakukan. Dan solusi kedua adalah StaffCop. DLP - InfoWatch.

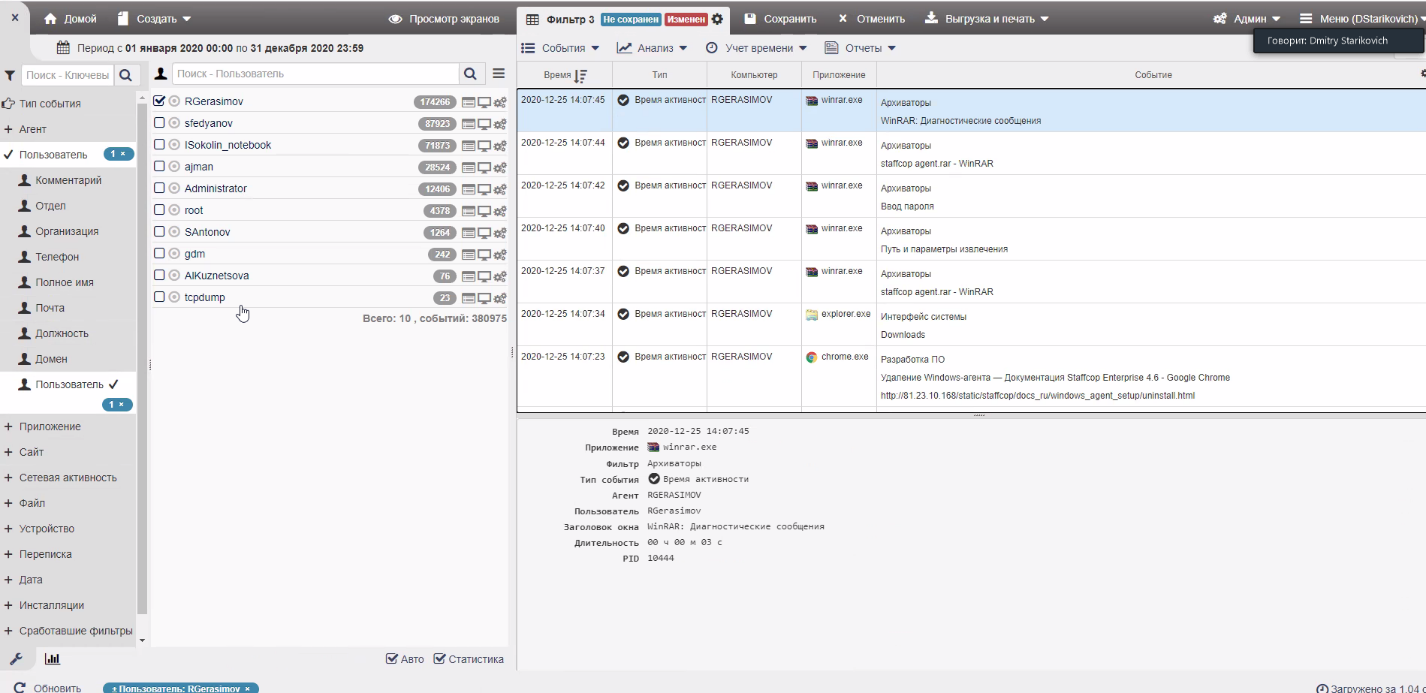

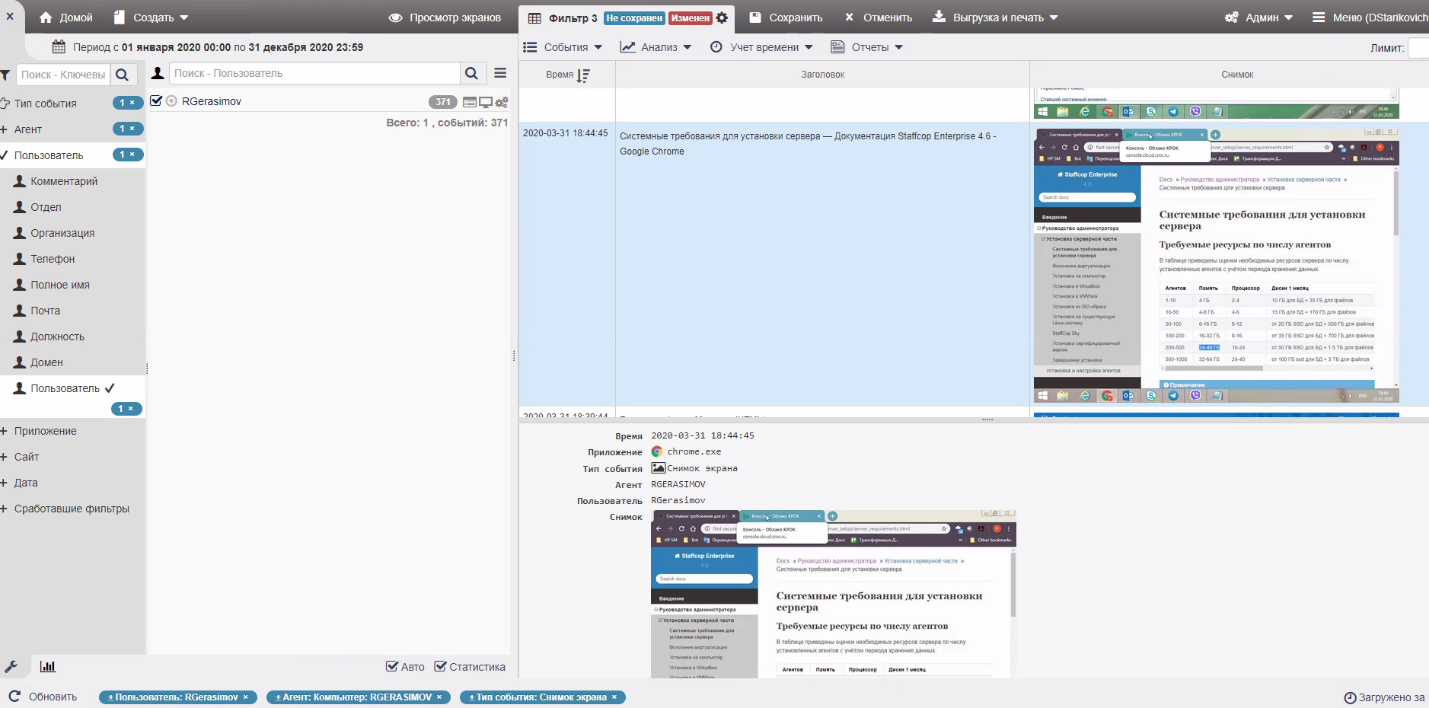

ObserveIT, seperti StaffCop, membuat log tindakan yang membantu mereproduksi gambaran hari karyawan. Dalam kasus normal, log hanya disimpan di server, dan jika terjadi insiden, semua aktivitas orang dalam dimunculkan. Dalam kasus kami dengan orang dalam, kami meningkatkan aktivitas dalam sebulan dan melihat beberapa anomali.

InfoWatch, seperti DLP lainnya, bekerja dengan konten. Mendownload file Excel ke flash drive USB? Sistem melihat konten file dengan kata kunci. Dalam praktik kami, ada kasus ketika seorang karyawan yang tidak bermoral dari sebuah perusahaan industri besar ingin "mengambil" data keuangan penting hanya dengan mengganti nama file dan mengubah ekstensinya. Dia, tentu saja, tertangkap.

Untuk apa DLP bekerja?

DLP memonitor kasus ketika sesuatu yang penting muncul di antara data yang ada di disk atau dalam lalu lintas. Misalnya, kata "kontrak" muncul di aliran data pada USB-drive (begitulah cara kerja pencarian kamus) atau bagian dari dokumen tertentu (begitulah cara kerja cetakan dan kutipan digital). Segera setelah kejadian seperti itu terjadi, laporan dibuat, peringatan dikirim, dan penjaga keamanan melihatnya. Terkadang solusi diperlukan, tetapi lebih sering insiden hanya diberi tag dan disimpan untuk penyelidikan lebih lanjut. Hal ini sering terjadi karena manajer atau salah satu manajer puncak mengambil risiko ini untuk mempercepat beberapa tugas dengan melewati persyaratan keamanan informasi.

Kami juga merekam, misalnya, insiden berikut: pengguna memasukkan perjanjian sewa apartemen dari aliran USB ke stasiun kerja, lalu mengeditnya dan mengirimkannya ke orang lain dari stasiun kerja melalui utusan. Ternyata itu adalah kontrak pribadi, hanya saja satu orang menyewakan apartemen kepada orang lain - tetapi polanya khas dari tindakan jahat.

Untuk apa UAM bekerja?

UAM mencatat dan menganalisis tindakan pengguna, membandingkannya dengan tindakan yang biasa dilakukannya atau sekelompok karyawan. Berbagai penanda digunakan sebagai penilaian, misalnya, mengirim perintah ke server, waktu kerja dengan aplikasi perusahaan, bekerja di Internet - semua ini membantu menilai produktivitas dan menyoroti risiko bagi personel dan manajemen keamanan.

Di bidang perbankan, UAM sering digunakan untuk membuat gambaran hari kerja, menganalisis tindakan yang terjadi pada saat kejadian penting, atau agar sysadmin atau kontraktor tidak “membanting pintu” saat berangkat meninggalkan tugas mahkota untuk dijual dengan tenggat waktu tiga sampai empat bulan. UAM memantau seberapa penting kinerja pengguna dan membantu memulihkan seluruh rantai tindakan.

Artinya, petugas keamanan melihat semua data di workstation, bahkan data pribadi?

Iya. Misalnya, jika Anda membeli tiket untuk perjalanan bisnis dan memasukkan nomor kartu kredit pribadi Anda, maka Anda menunjukkannya kepada IB.

Biasanya, di tingkat perusahaan, saat perekrutan, perjanjian tambahan untuk tenaga kerja menetapkan bahwa hanya data kerja yang diproses di workstation, artinya data pribadi tidak boleh ada.

Tangkapan layar dari StaffCop.

Log aktivitas pengguna di tempat kerjanya, tempat kami dapat memahami aplikasi apa yang sedang digunakan pengguna, apa yang sebenarnya ada di layar saat itu.

Layar layar pengguna pada saat tindakan tertentu.

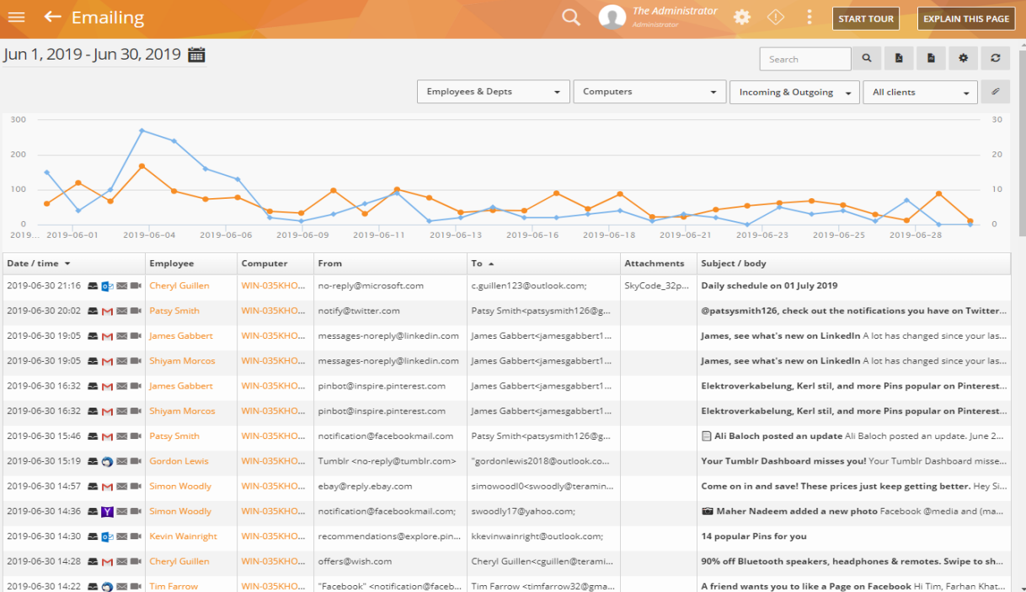

Misalnya, tangkapan layar dari sistem UAM Teramind lain.

Layar analisis perilaku yang menunjukkan analitik prediktif dan situasional berdasarkan pembelajaran mesin, analisis regresi, dan algoritme penilaian risiko.

Membuat profil perilaku dengan mempertimbangkan aktivitas pengguna, templat data, dan atribut lainnya (waktu hari, jadwal, proyek yang ditetapkan, dll.) Membantu mendeteksi aktivitas yang tidak wajar dalam aplikasi, lalu lintas web, operasi file.

Layar sistem pelaporan, tempat Anda dapat melacak calon orang dalam, departemen tempat mereka bekerja, serta aplikasi tempat terjadinya kebocoran.

Bagaimana reaksi orang-orang?

Karyawan - tidak ada yang istimewa. Kontraktor - dengan mudah menerima aturan baru permainan. Tetapi bagi mereka, tidak ada yang berubah, yaitu karena mereka hanya dikaitkan dengan NDA dengan pelanggan, metode kontrol tambahan juga muncul.