Hari ini, mari kita lihat cara menguji keamanan jaringan nirkabel perusahaan secara relatif diam-diam. Raspberry Pi akan digunakan sebagai basis yang mendukung instalasi Kali Linux. Menginstal distribusi cukup mudah:

- Unduh gambar resmi dari kali.org ;

- Bakar ke disk SD menggunakan Win32image untuk Windows dan Gparted untuk Linux;

- Luncurkan Raspberry Pi dengan kartu SD terpasang.

Setelah diinstal, Anda secara opsional dapat memperbarui paket jika tersedia. Tetapi tidak ada tindakan lebih lanjut yang diperlukan untuk berfungsi sepenuhnya. Ukuran yang dibutuhkan dari kartu memori adalah 8GB atau lebih tinggi. Agar sistem dapat berfungsi secara normal, diinginkan untuk menggunakan volume yang lebih besar.

Artikel ini hanya untuk tujuan informasi. Jangan melanggar hukum.

Sekarang, ketika sistem siap untuk operasi, tetap hanya untuk mengkonfigurasi peluncuran program pada saat startup sistem. diasumsikan bahwa Raspberry Pi akan diinstal langsung dalam jangkauan titik akses yang diinginkan untuk pengumpulan data otorisasi Wi-Fi secara otonom. Ada banyak alat untuk bekerja dengan WPA2-Personal dengan berbagai tingkat interaktivitas, tetapi rangkaian aircrack-ng masih klasik abadi . Ini mencakup berbagai modul tambahan yang memungkinkan Anda menguji jaringan nirkabel sepenuhnya dari pengalihan antarmuka ke mode monitor ke kata sandi brute-force. Dalam kasus kami, kami hanya perlu mencegat jabat tangan Wi-Fi dan menyimpannya untuk analisis nanti.

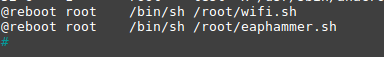

Ini dapat dilakukan dengan menggunakan penjadwal pekerjaan crontab. Garis yang sesuai perlu ditambahkan untuk menjalankan wifi.sh dan script eaphammer.sh :

Wifi.sh akan mengganti antarmuka nirkabel untuk mode monitor dan menjalankan airodump-ng alat, menyimpan berhasil ditemukan WPA2-Personal jabat tangan ke file untuk analisa lebih lanjut.

Dalam perintah peluncuran airodump-ng , Anda perlu menentukan parameter antarmuka nirkabel dan file tempat handshake yang diterima akan disimpan (data yang dikirim saat pengguna terhubung ke titik akses) menggunakan tombol -w . Selain itu, disarankan untuk menentukan BSSID (alamat MAC dari titik akses) menggunakan kunci tersebut--bssid dan saluran yang menjalankannya menggunakan -c . Ini tidak perlu, tetapi jika Anda menentukan, hanya data yang diperlukan yang akan disadap.

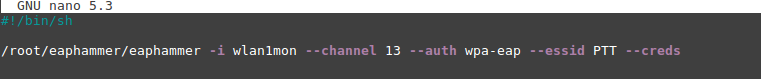

Skrip kedua akan meluncurkan alat eaphammer yang dirancang untuk membajak kredensial saat menggunakan protokol WPA2-Enterprise.

Alat ini bekerja berdasarkan prinsip "kembaran jahat", oleh karena itu, dalam parameter peluncuran alat perlu ditunjukkan:

- -i adalah nama antarmuka jaringan. Jika beberapa alat berjalan secara bersamaan menggunakan jaringan nirkabel, maka antarmuka tambahan harus ditambahkan;

- --essid - nama titik akses;

- --channel - saluran tempat titik akses beroperasi;

- --auth - metode otentikasi;

- --creds - kumpulan akun.

Selain itu, untuk melakukan serangan, Anda perlu membuat sertifikat dengan menjalankan perintah ./eaphammer --cert-wizard . Di menu interaktif, Anda benar-benar dapat menentukan informasi apa pun, ini tidak akan memengaruhi kualitas serangan.

Kami menyimpan pengaturan, dan di masa depan skrip akan berjalan seiring dengan dimulainya sistem.

Menguji

Untuk melakukan pengujian, Anda perlu memposisikan Raspberry Pi dengan cara apa pun yang nyaman dalam jangkauan titik akses sehingga tidak ada yang akan menyadarinya saat data sedang dikumpulkan. Instalasi harus menyediakan catu daya 5V dan 2-2,5A agar berfungsi. Setelah mengecualikan kemungkinan menggunakan adaptor untuk menyambung ke stopkontak, Anda perlu memikirkan baterai jenis powerbank untuk memastikan pengoperasian yang tidak terganggu selama seluruh durasi pengujian.

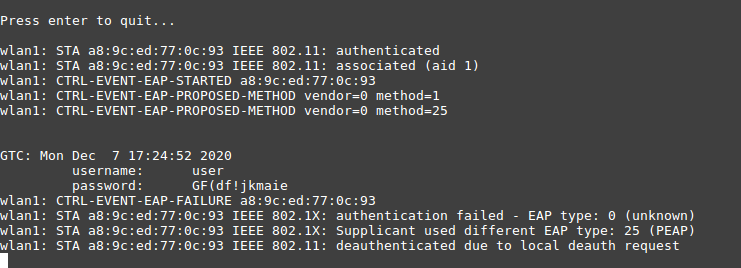

Pada akhirnya, tinggal mengambil instalasi dan menganalisis data yang diperoleh. Saat menggunakan eaphammer, data akan ditulis sebagai jabat tangan ke folder loot, yang terletak di tempat yang sama dengan alat itu sendiri, tetapi lebih baik memainkannya dengan aman dan menambahkan pengalihan keluaran untuk menulis ke beberapa file dalam skrip peluncuran alat. Kemudian analisis hanya akan menemukan kredensial di file keluaran.

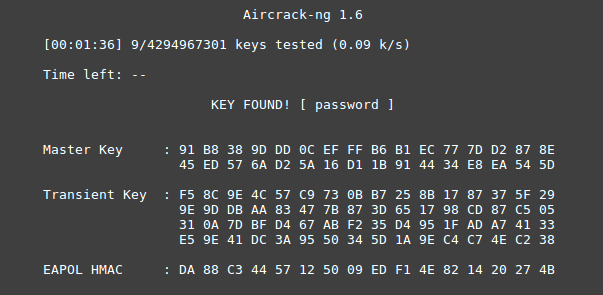

Jika mungkin untuk mencegat data untuk menyambung ke WPA2-Personal, maka yang tersisa hanyalah mencoba menebak kata sandi menggunakan kamus. Pencacahan dapat dilakukan dengan menggunakan alat yang berbeda:

- menggunakan Aircrack-ng ;

- alat Pyrit , yang memungkinkan Anda menggunakan saat melihat melalui kekuatan kartu video;

- CowPatty - Menyediakan tabel pelangi brute force.

Dan juga dengan bantuan alat brute force yang cukup populer:

- John The Ripper Hashat — CPU, GPU.

Tabel pelangi adalah hash yang dihitung secara khusus yang digunakan untuk memulihkan kata sandi dengan sangat cepat. Mereka adalah database di mana hash yang telah dihitung sebelumnya sesuai dengan kata sandi. Jika kita berbicara tentang Wi-Fi, menghitung tabel pelangi membutuhkan waktu sebanyak serangan brute-force biasa, tetapi mencari kata sandi menggunakan tabel pelangi yang sudah dibuat akan memakan waktu beberapa detik. Oleh karena itu, jika Anda hanya perlu memeriksa satu jabat tangan untuk titik akses, maka tidak akan ada perbedaan antara tabel brute force dan rainbow. Menggunakan tabel pelangi hanya masuk akal saat menguji dua atau lebih jabat tangan, karena menguji beberapa jabat tangan dengan tabel pelangi membutuhkan waktu yang sama seperti mengujinya.Perlu juga dicatat kerugian signifikan dari tabel pelangi - tabel ini memakan banyak ruang, lebih dari kamus biasa dengan kata sandi.

Jika kita membandingkan kinerja alat yang memungkinkan penggunaan daya CPU dan GPU saat mencari, maka perbedaan antara, misalnya, Aircrack-ng dan Hashat akan sangat signifikan. Bahkan jika kita membandingkan mode brute force menggunakan daya CPU dan GPU secara terpisah saat brute force melalui Hashcat, maka dalam kasus pertama, menggunakan, misalnya, CPU Xeon E5450, kecepatannya akan ~ 3500 PMK / s, dan saat menggunakan GPU, misalnya, GTX 1050Ti, kecepatannya akan meningkat menjadi ~ 130.000 PMK / dtk.

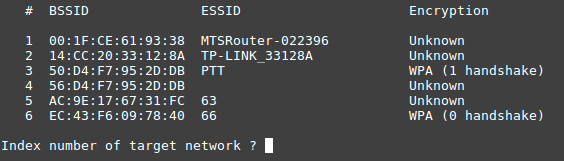

Berdasarkan fakta bahwa hanya satu jabat tangan yang dicegat, akan lebih bijaksana untuk memaksa kata sandi secara paksa menggunakan Aircrack-ng... Karena awalnya hanya jumlah saluran di mana jabat tangan ditangkap yang ditunjukkan, saat membaca dump, daftar titik akses yang bekerja pada saluran ini akan ditunjukkan, serta informasi tentang apakah jabat tangan diterima untuk salah satu dari mereka.

Kami memilih jaringan " PTT " yang diinginkan , dan proses pencarian dimulai. Ada banyak sumber yang berbeda di Internet di mana Anda dapat menemukan kamus yang menarik, misalnya, di sini atau di sini .

Selain sumber daya terbuka, ada alat khusus untuk membuat kamus Anda sendiri. Salah satunya adalah Crunch , yang cukup mudah digunakan:

crunch 8 9 1234567890 -o wordlist.txt

Dimana

- 8 9 - panjang kata sandi minimum dan maksimum dalam kamus;

- 1234567890 - simbol bekas. Diperbolehkan menggunakan angka dan huruf, dan karakter khusus;

- -o adalah file tempat semua varian akan ditulis.

Akibatnya, kata sandi itu ternyata adalah " kata sandi ".

Tip untuk Mengurangi Kemungkinan Mengganggu Jaringan Nirkabel Anda

- saat menggunakan WPA2-Personal, panjang kata sandi yang disarankan harus lebih dari minimal 8 karakter yang dibutuhkan; selain itu, penggunaan kata sandi kamus secara signifikan mengurangi waktu untuk menebaknya. Pada tahun 2020, beberapa dari kata sandi 8 karakter yang paling populer masih “12345678” dan “kata sandi”;

- MAC- . , , , MAC- , . MAC- . , « » , ;

- . . . (VLAN) ;

- ;

- WPA2-Enterprise, , ;

- (WIPS). / . OSI, WIPS , “ ”.