Bersama kolega saya Kirill Golubenko, kami memutuskan untuk merangkum hasil TV tahun ini dan mengumpulkan 5 prangko film ulet teratas tentang keamanan informasi dari seri baru. Mari analisis momen malang dan lucu di Devs dan Next dan temukan opsi yang dapat menyelamatkannya.

Peringatan spoiler : Artikel ini menggunakan kutipan, deskripsi adegan, dan alur cerita. Jika ingin menonton serial tersebut, sebaiknya tonton dulu.

"Saya akan meretas server mana pun dalam 10 menit" dan kebanggaan lain dari seorang peretas

Dalam seri baru, showrunners masih menggambarkan peretas sebagai penyihir jenius dengan kekuatan super komputer tanpa batas. Pahlawan itu dapat meretas kementerian, merekatkan rekaman video, dan melacak penjahat utama dengan IP. Dan semua ini dalam 10 menit.

Karakter "Neksta" CM - pemimpin grup hacker

Operasi itu sendiri di episode kedua secara singkat terlihat seperti ini. CM menggunakan program yang tampilannya mirip dengan Wireshark. Kemungkinan besar, dia membuat cermin lalu lintas dan memberikan akses penyadapan telepon ke agen FBI lainnya. Bersama-sama, mereka menganalisis banyak lalu lintas dan mengidentifikasi pola speaker cerdas:

Tanggapan para pahlawan tidak banyak menjelaskan. Dalam bingkai tersebut, kami melihat bahwa ada lalu lintas SSL yang tidak dapat diungkapkan tanpa sertifikat. Rupanya, peretas pahlawan mengatur serangan man-in-the-middle dan mengubah sertifikat di kedua sisi. Tidak sepenuhnya jelas apa yang membantu menemukan alamat IP tersebut. Wajah terkonsentrasi para aktor bukanlah penjelasan.

Dalam "Pengembang", pekerjaan seorang peretas terlihat realistis pada pandangan pertama. Di episode kedua, karakter utama Lily mendatangi spesialis keamanan informasi Jamie untuk mencari tahu alasan hilangnya pacarnya, Sergei. Lily menemukan aplikasi yang dilindungi sandi yang mencurigakan di ponsel Sergey. Bersama dengan Jamie, mereka mengetahui bahwa ini adalah utusan Rusia yang dikembangkan oleh lembaga pemerintah (kejutan!). Dan seperti inilah momen peretasan itu: Anda dapat

mempercayai adegan ini jika kami meyakinkan diri sendiri bahwa berjam-jam pembuatan skrip tertinggal di belakang layar.

Jadi bagaimana seharusnya?

Disini kita langsung teringat "Mister Robot". Elliot juga tidak lepas dari pathos, tapi dia merekrut tim yang terdiri dari 5 orang untuk menembus data center yang "tidak bisa ditembus". Butuh beberapa bulan persiapan untuk melewati perlindungan multi-komponen - dalam serial ini mereka membentang lebih dari 4 dan 5 episode musim 1.

Sampah, bukan kode dan IP

Dalam episode kedua "Neksta", mari kita lihat lebih dekat dan layar layar selama "jejak alamat IP":

Perhatian pada alamat IP.

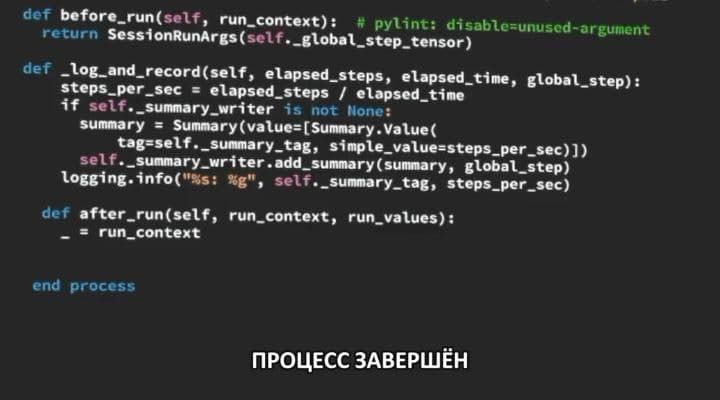

Dan inilah kode yang terlihat dalam kredit "Neksta":

Ini, pada prinsipnya, tidak dapat berfungsi. Temukan kesalahan dalam sintaks;).

Jadi bagaimana seharusnya?

Ada juga adegan yang dielaborasi dengan kode di Next:

Untuk episode pertama, penulis naskah tidak menemukan apa-apa, melainkan mengambil kode TensorFlow .

Pencurian data di flash drive

Flash drive dengan informasi rahasia adalah genre klasik. Di Pengembang, Lily mengalihkan perhatian kepala keamanan Kenton sementara temannya tetap di kantor dan mencuri

rekaman CCTV: Secara teori, rekaman tersebut mungkin disimpan secara lokal tanpa enkripsi, port USB terbuka, dan Kenton tidak memiliki kebiasaan memblokir komputer. Tapi detail ini benar-benar mengubah citra karakter: Kenton terlihat bodoh untuk mantan perwira CIA dengan tingkat paranoia yang sangat tinggi.

Di episode pertama "The Developers" ada contoh yang lebih aneh. Sergey datang ke Devs dan menjalani pengarahan singkat tentang kebijakan keamanan dari supervisornya, Forest. Kami menyukai pengarahan tersebut, dan apa yang terjadi setelahnya:

Rupanya, sistem DLP dengan perlindungan dari tangkapan layar belum ditemukan (plot seri ditetapkan di masa mendatang). Tapi itu mungkin untuk membuatnya lebih eksotis dan memberi Sergei bukan kamera, tetapi perangkat untuk menguras dari monitor LCD, seperti intersepsi van Eyck .

Jadi bagaimana seharusnya?

Jika cap dengan USB flash drive digunakan dengan cara yang lucu - semua aturan. Dalam film komedi Prancis "Hapus Sejarah", tokoh utama wanita mempelajari tentang materi kompromi yang direkam pada dirinya dan pergi ke pusat data Google untuk menghapusnya. Inilah yang kami lihat setelah dua upaya penyerangan yang gagal:

Tidak ada cadangan dan segmentasi jaringan ...

Kami telah menertawakan ungkapan "Firewall kami telah diretas" sejak Transformers, tetapi masih hidup. Di Next, kecerdasan buatan membalas dendam pada departemen kejahatan dunia maya dan menghancurkan semua data pada kasus penting dalam 10 detik.

Apa yang kami pelajari dari adegan ini: Di departemen utama FBI, semuanya berada di balik firewall yang sama. Penyimpanan tidak lepas dari akses Internet, DMZ tidak dibangun dengan benar. Kemungkinan besar, firewall lama sedang digunakan, yang tidak mengenali serangan dan anomali lalu lintas. Mereka juga tidak membuat cadangan.

Jadi bagaimana seharusnya?

Pada kenyataannya, FBI akan memberikan keamanan L1. Secara standar, departemen seperti itu harus memiliki jaringan terpisah tanpa akses Internet, secara fisik terputus. Kami telah melihat praktik seperti itu di lembaga pemerintah kami: untuk mendapatkan akses ke data rahasia, Anda harus datang, mendapatkan 3 kunci, masuk ke ruang terpisah.

Ada contoh bagus di "Tuan Robot" semua dengan pusat data yang "tidak bisa ditembus". Tim Elliot sedang merencanakan peretasan untuk beberapa lapisan pertahanan, bukan hanya "menghancurkan firewall". Para penulis skenario meluangkan waktu untuk mendeskripsikan situs secara rinci.

... Tapi ada ukuran "untuk kecantikan": spektakuler dan tidak bisa dipahami

Di Developers, Forest memulai turnya ke Devs dengan cerita tentang perlindungan fisik di laboratorium:

Sangkar Faraday tidak apa-apa, tapi kami masih belum mengerti mengapa kami membutuhkan 7 meter vakum.

Di sini kami juga menyertakan robekan demonstratif modul wi-fi pada laptop Jamie agar tetap "tidak terlihat":

Anda dapat melepaskan adaptor dan tidak terlalu demonstratif.

Bonus. Bagaimana dengan keamanan pusat data itu sendiri?

Dalam episode pertama dan kedua "Berikutnya", seorang agen FBI tiba di kantor Zava dan berkenalan dengan kecerdasan buatan yang dikembangkan di sana. Pada titik ini, AI memutuskan untuk "bunuh diri palsu" dan melarikan diri. Begini caranya:

Pertama, sangat memalukan bahwa meja pengembang dipasang tepat di pusat data. Kedua, di sini kita tidak melihat adanya sistem pemadam kebakaran, semuanya padam begitu saja. Bahkan jika AI mematikannya, kami ingin itu ditampilkan! Nah, sekali lagi pada akhirnya kita mendengar bahwa "semua sistem cadangan perusahaan gagal." Teman-teman, dimana backupnya?

Jadi bagaimana seharusnya?

Jika tidak ada waktu layar untuk deskripsi realistis dari pusat data dan takut membuat penonton lelah dengan detail, lebih baik menggunakan perangko tentang pusat data dengan cara yang ironis. Misalnya, di Silicon Valley tampilannya lebih menarik:

Sekarang kita menunggu akhir dari Next. Sementara itu, berikan lebih banyak contoh baik dan buruk tentang keamanan dari film dan serial TV baru? Mari buat daftar untuk dilihat pada akhir pekan dan perlindungan informasi hari berikutnya.