Kami akan mempelajari risiko digital, jenisnya, dan mencari cara untuk melindungi diri dari risiko tersebut. Pertimbangkan enam solusi DRP (Digital Risk Protection) yang diakui secara global, bandingkan fungsionalitas dan harganya, berdasarkan tabel analitik ROI4CIO .

Perlunya kehadiran yang kuat di dunia online untuk kesuksesan dan pengakuan merek Anda telah menjadi kebenaran umum. Dan ini tidak hanya menyangkut platform artistik, penyaluran cerdas politisi dan perusahaan global. Ritel, periklanan, dan dukungan pelanggan juga beralih ke ruang online. Transisi ke dunia maya menjadi sangat relevan dengan diperkenalkannya karantina di banyak negara sehubungan dengan pandemi COVID-19.

Upaya yang dilakukan untuk meningkatkan jangkauan pemirsa Internet dan kampanye online yang sukses memikat dengan hasilnya. Namun, sayangnya, semakin sukses dan besar kehadiran online Anda, semakin berbahaya untuk melupakan sisi bayangannya - risiko digital. Bagaimanapun, interaksi online dengan audiens tidak hanya menarik perhatian yang diinginkan - Anda menjadi terlihat oleh semua jenis penyerang: penjahat dunia maya yang bermotivasi finansial, pesaing yang mencoba membocorkan rahasia Anda, peretas.

Memahami apa yang mengancam Anda, bagaimana membangun perlindungan digital dan memilih solusi terbaik untuk mengumpulkan informasi operasional dan tindakan pencegahan terhadap serangan akan membantu melindungi bisnis Anda dari ancaman. Tentu saja, metodenya bervariasi tergantung pada ukuran dan skala organisasi, tetapi ada beberapa konsep dasar perlindungan risiko digital yang dapat memandu pemilihan agunan.

Jenis risiko digital

Perlindungan Risiko Digital adalah salah satu aspek dari program manajemen informasi ancaman. Pertimbangkan elemen-elemen yang membentuk kategori risiko digital.

Pengungkapan Tidak Resmi Ini

termasuk pencurian atau kebocoran data sensitif - informasi keuangan pribadi pelanggan ritel atau kode sumber produk perusahaan teknologi itu sendiri.

Mengidentifikasi Kerentanan

Platform perdagangan elektronik, forum kriminal di web gelap atau bahkan di web terbuka adalah sumber risiko yang kuat. Kerentanan yang diidentifikasi oleh kelompok atau individu yang tidak dapat mempengaruhinya menemukan jalannya ke seseorang yang dapat. Ini termasuk distribusi eksploitasi baik dalam serangan bertarget maupun non-target.

Masalah rantai pasokan

Mitra bisnis dan semua vendor yang berinteraksi langsung dengan organisasi Anda tidak selalu mengikuti pedoman keamanan yang sama seperti Anda.

Risiko Teknologi

Kategori luas ini mencakup semua risiko yang perlu dipertimbangkan saat berhadapan dengan teknologi yang menjadi sandaran organisasi. Ini termasuk:

Infrastruktur fisik : Proses industri yang tak terhitung jumlahnya yang sebagian atau seluruhnya diotomatisasi oleh sistem SCADA, DCS atau PLC. Sayangnya, otomatisasi membuka jaringan untuk serangan siber - contohnya adalah serangan STUXNET yang mengganggu program nuklir seluruh negara.

Infrastruktur TI: Sumber risiko digital yang paling umum, termasuk semua potensi kerentanan dalam perangkat lunak dan perangkat keras. Risiko ini tumbuh setiap hari karena koneksi ke Internet of Things.

Kehadiran Publik Internet : Titik kontak dengan pelanggan dan organisasi komunitas - media sosial, buletin email, atau strategi pemasaran lainnya - merupakan sumber risiko potensial.

Risiko dari karyawan

Bahkan kunci yang paling aman dan tahan rusak dapat dibuka dengan mudah jika Anda memiliki kuncinya. Dengan upaya rekayasa sosial, manajemen dan manipulasi identitas, serta serangan orang dalam yang berbahaya dari karyawan yang tidak puas, bahkan program keamanan siber yang paling tepercaya pun dapat dengan cepat dirusak.

Sepuluh kasus penggunaan untuk perlindungan risiko digital

Lanskap ancaman terus berkembang, yang berarti tim keamanan siber semakin dipaksa bekerja untuk melindungi organisasi. Kami telah mengumpulkan lusinan studi kasus untuk menunjukkan ruang lingkup layanan perlindungan risiko.

Deteksi

Phishing Phishing adalah masalah yang berbahaya, dan penjahat dunia maya menyukainya karena efektif. DRP mencakup tindakan proaktif yang mengidentifikasi dan menghentikan serangan sebelum menyebabkan kerusakan. Dengan melacak berbagai metrik phishing utama - domain terdaftar, perubahan pada data MX, dan reputasi DNS, solusi tersebut mengidentifikasi domain berbahaya dan dengan cepat menghilangkan situs palsu.

Prioritas kerentanan

Korelasi intelijen ancaman secara manual dengan kerentanan organisasi Anda tidak lagi realistis. Terlalu banyak teknologi yang digunakan, terlalu banyak data. DRP adalah kumpulan kerentanan otomatis yang mengeksploitasi data dari mana saja. Kemudian array ini disusun dalam waktu nyata, memungkinkan Anda melihat apa yang menimbulkan risiko terbesar.

Visibilitas Darknet

Para penyerang cerdas dan anonim, tetapi masih terlihat. DRP memantau aktivitas mereka di seluruh Internet - cara mereka mencari target, menggunakan alat yang mencurigakan, dan berkolaborasi dengan peretas lain. Solusi DRP tingkat lanjut memahami cara berpikir penjahat dunia maya dan evolusi ancaman, memberi Anda kesempatan untuk bersikap proaktif. Ngomong-ngomong, memantau dan melacak aktivitas web di darknet adalah bagian penting dari bagaimana ancaman biasanya terdeteksi dan dimitigasi.

Perlindungan merek

Anda telah menghabiskan banyak waktu dan uang untuk membangun dan membangun merek Anda. Sayangnya, peretas juga tahu betapa berharganya itu. Solusi DRP dirancang untuk memindai sumber eksternal untuk penggunaan merek Anda yang curang. Ini memonitor domain Anda, alamat IP, aplikasi seluler dan halaman media sosial untuk mengidentifikasi penyusup. Dan ketika aktivitas mencurigakan terdeteksi, itu langsung mengirimkan peringatan ke seluruh organisasi Anda, pemasaran, kepatuhan, TI, dan keamanan.

Deteksi penipuan

Anda telah memasang semua jenis pertahanan perimeter - firewall, gateway, IDS / IPS, dan sistem deteksi malware, dan Anda bahkan mungkin telah mengambil langkah-langkah untuk mengintegrasikan dan memperkuat sistem tersebut. Itu keren! Masalahnya adalah bahwa peretas mengabaikan perlindungan ini, menggunakan penipuan sebagai gantinya. Oleh karena itu, solusi DRP harus memantau upaya untuk membuat situs phishing atau menjual kredensial yang bocor, informasi rekening bank pelanggan dan karyawan Anda. Lansiran seketika dan waktu nyata membantu mencegah tindakan seperti itu sebelum terjadi, menghemat jutaan biaya organisasi setiap tahun.

Identifikasi aplikasi seluler yang berbahaya

Perangkat dan aplikasi seluler memperluas jangkauan audiens. Tetapi penyerang mungkin telah membuat aplikasi seluler palsu yang kemungkinan besar tidak dilacak atau diketahui oleh tim pemasaran Anda. DRP harus memeriksa berbagai toko aplikasi, baik yang legal maupun bajakan, untuk mendeteksi aplikasi yang mencurigakan dan memulai penutupannya. Ini dimungkinkan jika solusinya memiliki kemitraan dengan toko aplikasi.

Melindungi kepemimpinan

Dulu, eksekutif hanya butuh keamanan fisik. Alarm dan keamanan dipasang di kantor untuk tujuan ini, terkadang pengawal ditugaskan ke manajemen puncak. Pejabat senior sekarang menghadapi ancaman keamanan siber yang serius. Begitu juga investor, anggota dewan dan penasihat. Program DRP harus memindai sumber online untuk menemukan dan menghentikan upaya merusak atau membahayakan identitas dan data mereka.

Mitigasi Ancaman Otomatis

Mengingat besarnya potensi ancaman dan kurangnya keahlian untuk memitigasinya, mengotomatiskan proses mitigasi sangatlah penting. Solusinya harus mengubah data menjadi kecerdasan, dan kecerdasan menjadi tindakan: memblokir dan menghilangkan ancaman, mengatur ulang kredensial, dan membuat kebijakan keamanan.

Memantau Kebocoran dan Data Rahasia

Melindungi data pelanggan dan kekayaan intelektual sangatlah penting. DRP mencari kredensial dan data rahasia yang dicuri, kata sandi, dan pemberitahuan tentang pendeteksiannya. Cara terbaik untuk memastikan DRP bertindak sesuai dengan informasi kredensial terbaru adalah dengan mengintegrasikan solusi dengan Active Directory dan Microsoft Exchange. Jadi, ketika kebocoran terdeteksi, kredensial aktif akan disetel ulang.

Pihak ketiga

Seolah-olah melindungi sistem Anda sendiri tidak cukup sulit, Anda juga harus mengkhawatirkan sumber eksternal, yang lebih sulit dikendalikan. Ini adalah pemasok, mitra, dan investor yang merupakan bagian dari jejak digital Anda. Risiko dunia maya mereka menjadi milik Anda juga. Oleh karena itu, DRP harus menilai ancaman yang dihadapi pihak ketiga agar Anda dapat mengelola rantai pasokan Anda secara efektif.

Mengapa perlindungan risiko digital adalah investasi, bukan biaya

Perlindungan Risiko Digital adalah strategi pertahanan proaktif. Ini memungkinkan Anda untuk melawan ancaman, menghindari biaya yang tidak perlu, meningkatkan efisiensi, dan memulihkan kerugian. Di empat area inilah DRP menawarkan ROI. Mari kita lihat lebih dekat.

ROI 1: Menghindari Risiko

Seperti kebanyakan elemen lain dari strategi keamanan siber, investasi dalam solusi harus dilihat dalam konteks biaya yang tidak diinginkan yang dapat ditimbulkan oleh pelanggaran keamanan. Tapi ini hanya salah satu manfaatnya. Salah satu aspek DRP yang paling berharga adalah visualisasi jejak digital organisasi itu sendiri - elemen penting untuk melindungi bisnis dan reputasi.

ROI 2: Biaya lebih rendah

Solusi DRP mengotomatiskan banyak tugas yang berkaitan dengan deteksi dan pemantauan ancaman digital. Pertahanan dunia maya yang diarahkan sendiri di lapangan hanya mencakup sebagian tugas-tugas ini jika dibandingkan dengan solusi yang dirancang khusus dan terus diperbarui. Layanan DRP terbaik juga mencakup Shadow IT (yaitu domain yang tidak sah, aplikasi atau perangkat yang dibuat atau digunakan tanpa memberi tahu departemen IT) dan Forgotten IT (misalnya halaman arahan situs web lama dan konten yang diarsipkan), memberikan penghematan biaya tambahan ...

ROI 3: Peningkatan efisiensi

Otomatisasi yang melekat dalam solusi mitigasi risiko digital mengidentifikasi kerentanan dengan lebih cepat dan mudah, meningkatkan efisiensi proses. Identifikasi dan penghapusan Shadow and Forgotten IT semakin mengoptimalkan ruang digital perusahaan, menghemat sumber daya.

ROI 4: Perolehan Pendapatan

Serangan dunia maya yang sukses, email phishing, dan situs palsu untuk organisasi memiliki dampak negatif langsung pada pendapatan, dan tentu saja, berdampak negatif pada reputasi. Solusi perlindungan risiko digital membantu mengurangi risiko ini juga, membantu dengan cepat mengidentifikasi dan memulihkan aktivitas ilegal atau mengancam.

Metode perlindungan

Forrester mengidentifikasi dua tantangan utama bagi organisasi mana pun yang ingin mengurangi risiko digital: pertama, mengidentifikasi risiko apa yang ada, dan kedua, menghilangkannya. Kami setuju dengan Anda - pada pandangan pertama, tujuannya sudah jelas. Namun pada kenyataannya, mereka mengambil sikap tertentu tentang keamanan - lebih proaktif daripada respons insiden. Pendekatan proaktif ini menggabungkan perlindungan risiko digital ke dalam strategi intelijen ancaman.

Idenya bukanlah untuk membangun tembok di sekitar kota dan menjauh dari apa pun yang tidak diinginkan, tetapi untuk merasa aman berjalan dengan bebas di seluruh dunia di mana Anda mengetahui segala sesuatu yang mengelilingi Anda.

Laporan Forrester juga mengidentifikasi beberapa kualitas penting yang melekat dalam solusi DRP:

- . . -, , .

- , . , , - ; , ; .

- - . — , . — , .

Setelah mempertimbangkan semua keuntungan penerapan DRP dan membiasakan diri dengan apa yang diharapkan dari solusinya, mari kita lanjutkan dengan membandingkan enam produk unggulan satu sama lain. Mari kita lihat secara singkat fungsionalitas, fitur, bandingkan berdasarkan tabel analitik ROI4CIO berdasarkan harga dan parameter: perlindungan dan verifikasi alamat IP, URL, ancaman kategori TTP, jumlah hash file, domain, kunci registri, nomor kartu, nomor telepon, sosial jaringan; perlindungan aplikasi dan merek seluler; menemukan kebocoran data; pengayaan data (peringkat ancaman, penandaan ancaman, informasi tambahan); cara interaksi; format data.

Platform ZeroFOX

Dengan mesin pengumpulan data global, analisis bertenaga AI, dan sistem remediasi otomatis, ZeroFOX melindungi dari ancaman dunia maya, merek, dan fisik di media sosial dan platform digital.

ZeroFOX, pemimpin pasar dalam visibilitas dan keamanan digital, melindungi organisasi saat ini dari risiko digital dinamis dan risiko fisik pada platform sosial, seluler, dan web.

ZeroFOX mendeteksi dan menghilangkan serangan phishing yang ditargetkan, penyusupan akun, intersepsi data, dan ancaman lokasi. Teknologi ZeroFOX SaaS yang dipatenkan memproses dan melindungi jutaan pesan dan akun di LinkedIn, Facebook, Slack, Twitter, Instagram, Pastebin, YouTube, toko aplikasi seluler setiap hari.

Bekerja dengan platform dimulai dengan menyiapkan "entitas" - segala sesuatu yang penting bagi organisasi Anda di media sosial dan saluran digital: merek, karyawan, eksekutif dan VIP, produk, lokasi, dan halaman perusahaan. Entitas memiliki subbagian yang terdiri dari profil, nama, kata kunci, gambar, domain, hashtag, dan lainnya. Kustomisasi entitas mengontrol di mana dan bagaimana ZeroFOX mengumpulkan data. Penyesuaian juga memastikan bahwa Anda hanya melihat data yang relevan dengan organisasi Anda.

Selanjutnya, Anda menentukan analisis apa yang dilakukan untuk setiap entitas berdasarkan kasus penggunaan masing-masing (misalnya, merek akan memiliki persyaratan yang berbeda dari seorang karyawan). Jika ada pelanggaran yang terdeteksi, ZeroFOX mengirimkan peringatan. Mereka muncul dalam tabel yang dapat disaring diurutkan berdasarkan peringkat risiko, jenis ancaman, cap waktu ...

Melalui proses kepemilikan, ZeroFOX bekerja atas nama klien untuk menandai konten yang tidak pantas di media sosial. Produk secara otomatis mengirimkan keluhan pelanggaran tertentu langsung ke Pusat Jaminan Sosial untuk dihapus. Dalam waktu nyata, dimungkinkan untuk menghapus konten yang tidak pantas dari halaman perusahaan Anda.

Pembaruan terkini, ZeroFOX Enterprise Remote Workforce Protection, menghadirkan keamanan dan kecerdasan ke ancaman platform kolaborasi yang tidak dimiliki oleh alat keamanan siber tradisional.

Ulasan produk. Kepala Departemen Keamanan, Perusahaan Penyimpanan:

Ada kebutuhan mendesak akan ZeroFOX karena tidak ada orang lain yang melakukan apa yang dilakukan keputusan ini. Bekerja dengan ZeroFOX benar-benar membuka mata kami. Pujian terbaik yang dapat saya berikan adalah bahwa proses bekerja dengan platform sepenuhnya sesuai dengan deskripsi yang dinyatakan, semuanya berfungsi.

Antarmuka adalah

alamat IP: ya alamat

URL: ya

Kategori ancaman TTPS: ya

hash jumlah file: ya

Domain: Ya

Kunci Registri: Ya

Non-kartu: ya

Telepon: ya

Indikator Jejaring Sosial: ya

Perlindungan untuk aplikasi seluler: ya

Perlindungan Merek : ya

Kebocoran data: N / A

Pengayaan data (peringkat ancaman, penandaan ancaman, informasi tambahan dan tambahan lainnya): ya

Metode interaksi: API

Format data: JSON, STIX, TAXII

Harga: dari $ 390 per bulan

IntSights Threat Intelligence Platform (TIP)

IntSights Threat Intelligence Platform (TIP) membantu organisasi memusatkan data dari berbagai sumber informasi untuk selalu memperbarui daftar blokir.

IntSights merevolusi operasi keamanan siber dengan memanfaatkan platform pertahanan ancaman eksternal yang komprehensif untuk menetralkan serangan siber. Kemampuan kecerdasan dunia maya memungkinkan Anda untuk terus memantau profil digital eksternal perusahaan di jaringan dan darknet untuk mengidentifikasi ancaman yang muncul, merespons secara proaktif.

Penciptaan produk intelijen ancaman khusus yang terintegrasi dengan infrastruktur keamanan inti telah menjadikan IntSights salah satu perusahaan keamanan siber yang tumbuh paling cepat di dunia.

IntSights Threat Intelligence Platform (TIP) memusatkan dan mencantumkan ribuan sumber intelijen untuk penyelidikan yang tertib dan pemblokiran ancaman yang cepat. Ancaman diprioritaskan secara parah dengan membawa konteks ke saluran komunikasi. IntSights selanjutnya memberikan pemberitahuan, peringatan, dan laporan khusus untuk organisasi.

Dasbor Investigasi Platform Intelijen Ancaman yang divisualisasikan memungkinkan Anda untuk memantau dan mengelola kampanye yang terkait dengan aset berbahaya yang diketahui dan mengoordinasikan respons. Untuk deteksi dan respons internal, platform ini terintegrasi dengan sistem keamanan lokal seperti firewall, proxy web, dan Active Directory, yang secara otomatis memberi tahu tim keamanan tentang ancaman dan kemampuan remediasi otomatis.

Kemampuan untuk menghubungkan apa yang terjadi di luar organisasi (di Internet dan web gelap) dan apa yang terjadi di dalam organisasi (data internal dari perangkat keamanan, jaringan, sistem, perangkat, dan pengguna) menghilangkan kebutuhan akan pelatihan ekstensif dan memungkinkan seluruh tim keamanan untuk lebih memahami proses.

. , SOC , Teva:

IntSights . , , , .

Antarmuka adalah

alamat IP: ya alamat

URL: ya

Kategori ancaman TTPS: ya

hash jumlah file: dari T / A

Domain: Ya

Kunci registri:

nomor kartu N / A : ya

Telepon: ya

Indikator Jejaring Sosial: ya

Perlindungan untuk aplikasi seluler : T / A

Perlindungan merek: ya

Kebocoran data: N / A

Pengayaan data (peringkat ancaman, penandaan ancaman, informasi tambahan dan tambahan lainnya): ya

Metode interaksi: API

Format data: N / A

Harga: dari $ 100.000 per tahun

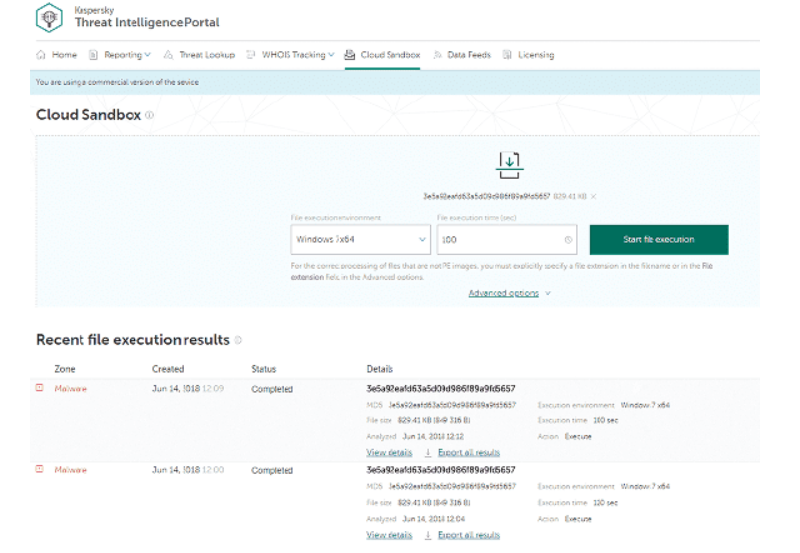

Kaspersky Threat Intelligence

Lab Kaspersky telah mengembangkan portal Kaspersky Threat Intelligence (KTI), yang menyediakan akses ke semua pengetahuan yang dikumpulkan selama lebih dari 20 tahun pengalaman perusahaan. Ini memberikan pusat keamanan dengan intelijen ancaman paling mutakhir.

Threat Intelligence dibangun di atas keahlian para ahli Kaspersky yang telah mengumpulkan gambaran lengkap tentang keadaan serangan saat ini terhadap klien, mengidentifikasi titik lemah dalam perimeter jaringan, ancaman kejahatan siber, aktivitas jahat, dan pembobolan data.

Layanan ini tersedia di Kaspersky Threat Intelligence Portal - satu titik akses ke data tentang serangan dunia maya. Dengan bantuan portal ini, spesialis SOC tidak hanya menerima informasi terkini tentang ancaman, tetapi juga akses ke hasil studi global tentang sumber serangan yang ditargetkan. Ini memungkinkan Anda untuk memprioritaskan sinyal dari sistem internal tentang ancaman yang tidak diketahui, meminimalkan waktu respons insiden, mencegah gangguan sistem.

Solusi tersebut melakukan inventaris jaringan menggunakan metode non-intrusif, mengidentifikasi komponen penting dari perimeter jaringan pelanggan, seperti layanan manajemen jarak jauh, layanan dan perangkat jaringan yang tidak sengaja terbuka dan salah konfigurasi. Analisis khusus dari layanan yang tersedia mengarah pada peringkat kerentanan dan penilaian risiko yang komprehensif berdasarkan banyak parameter - penilaian CVSS dasar, ketersediaan eksploitasi publik.

Layanan tersebut mencakup: Aliran Data Ancaman, Laporan Ancaman yang Disesuaikan, Laporan Intelijen Ancaman Khusus Perusahaan, Laporan Intelijen Ancaman Khusus Negara, Laporan Intelijen Ancaman Lembaga Keuangan, Laporan Intelijen Ancaman APT, Layanan Pencarian Ancaman, Layanan Cloud Sandbox, layanan CyberTrace.

Melalui pengumpulan data otomatis melalui layanan hosting konten online, forum publik, jejaring sosial, saluran dan messenger, forum dan komunitas online bawah tanah tertutup, layanan ini memberikan informasi terperinci tentang akun karyawan yang dikompromikan, pelanggaran data, serangan yang direncanakan atau dibahas terhadap mereka. organisasi.

Laporan Digital Footprint Intelligence menyoroti penjahat dunia maya tidak hanya terhadap pelanggan tetapi juga terhadap pelanggan, mitra, dan infrastruktur pemasok, dan memberikan gambaran umum tentang serangan malware atau APT saat ini di seluruh wilayah dan industri. Dengan informasi ini, pelanggan dapat melihat bisnis mereka dari sudut pandang penyerang dan memahami apa yang dapat dia pelajari tentang infrastruktur TI dan karyawan perusahaan.

. , :

Kaspersky Intelligence Reporting — , . , -. IOC .Antarmuka adalah

alamat IP: ya alamat

URL: ya

Kategori ancaman TTPS: ya

hash jumlah file: ya

Domain: Ya

Kunci Registri: Ya

Non-kartu: ya

Telepon: dari T / A

Indikator jaringan sosial: dari N / A

Perlindungan aplikasi seluler : T / A

Perlindungan merek: T / A

Kebocoran data: N / A

Pengayaan data (peringkat ancaman, penandaan ancaman, informasi tambahan dan informasi tambahan lainnya): ya

Metode interaksi: https

Format data: JSON, STIX, CSV, OpenIoC

Harga: dari $ 100.000 per tahun

Intelijen Ancaman Grup-IB

Group-IB Threat Intelligence adalah layanan berlangganan yang memantau, menganalisis, dan memprediksi ancaman terhadap organisasi, mitra, dan pelanggan.

Group-IB adalah mitra resmi Interpol, Europol, dan lembaga penegak hukum setempat. Dengan lebih dari 15 tahun pengalaman dan ahli yang sangat berkualifikasi, Group-IB menggunakan infrastrukturnya sendiri dan sistem pencarian ancaman eksternalnya sendiri. Mengumpulkan sejumlah besar data dalam waktu nyata, platform ini menggunakan algoritme kepemilikan dan pembelajaran mesin untuk menghubungkan data dengan cepat.

Kegiatan penelitian Group-IB di bidang pengumpulan data berpendapat bahwa sebagian besar ancaman yang ditujukan terhadap sektor keuangan berasal dari penjahat berbahasa Rusia, yang merupakan area spesifik dari kegiatan perusahaan. Fokus dari solusi tidak didasarkan pada pengelolaan indikator kompromi, tetapi pada informasi tentang siapa di balik setiap serangan.

Bagian Data yang Disusupi di platform menunjukkan elemen-elemen seperti sumber, ancaman, domain, dan keledai uang. Di dasbor ini, analis dapat melihat seberapa efektif halaman phishing tertentu dalam membahayakan dan seperti apa tampilan halaman tersebut ketika terdeteksi.

Kotak pasir Grup-IB dirancang untuk meniru ruang kerja institusi. Ini memperkirakan persentase file yang berbahaya dan mengembalikan video tentang bagaimana file tersebut berperilaku di Sandbox. Analis juga menerima penjelasan singkat tentang kemampuan perilaku yang dimiliki file dan pohon proses untuk menunjukkan cara kerjanya.

Fitur Serangan yang baru ditambahkan memberikan grafik yang jelas tentang semua persimpangan dari elemen ke domain lain dari laman phishing asli, alamat IP, sertifikat SSL, email, nomor telepon, dan file.

Ancaman Tingkat Lanjut memudahkan analis untuk memproses sejumlah besar informasi yang ditawarkan dengan menawarkan gambaran umum kartu yang diprioritaskan dengan deskripsi, waktu kampanye kriminal dari awal hingga tanggal, dan informasi aktivitas.

Ulasan produk. Perusahaan keuangan dari Australia:

Sumber data unik dan akses ke sumber daya eksklusif adalah hal yang membedakan IB Grup dari vendor lain. Tim analis profesional melebihi harapan kami dengan melakukan investigasi yang dibuat khusus dengan cepat yang disesuaikan dengan konteks ancaman. Platform Threat Intelligence telah diintegrasikan dengan mulus ke dalam sistem keamanan kami.

Antarmuka adalah

alamat IP: ya alamat

URL: ya

Kategori ancaman TTPS: ya

hash jumlah file: ya

Domain: Ya

Kunci registri: dari N / A

nomor kartu: dari T / A

Nomor telepon: dari N / A

Indikator Jejaring Sosial: ya

Perlindungan aplikasi seluler: T / A

Perlindungan merek: ya

Kebocoran data: T / A

Pengayaan data (peringkat ancaman, penandaan ancaman, informasi tambahan dan tambahan lainnya): ya

Metode interaksi: API

Format data: STIX

Harga:dari $ 150.000 per tahun

Digital Shadows SearchLight

Meminimalkan risiko digital dengan mengidentifikasi eksposur yang tidak diinginkan dan melindungi dari ancaman eksternal. Mendeteksi kehilangan data, melindungi merek online Anda dan mengurangi permukaan serangan.

Digital Shadows adalah penyedia solusi yang terkenal secara global untuk melacak dan mengelola risiko digital organisasi, di berbagai sumber data terluas di internet dan web gelap.

Produk andalan perusahaan, Digital Shadows SearchLight menggabungkan analisis data paling komprehensif di industri dengan pakar keamanan terkemuka. SearchLight memberikan informasi tentang ancaman dari sumber terbuka, jejaring sosial. Pengguna dapat mengakses informasi ini melalui API RESTful, pemberitahuan email, permintaan, dan ringkasan intelijen mingguan.

Untuk mengidentifikasi potensi bahaya, solusinya memberikan pencelupan lengkap ke dalam web gelap - ini adalah penemuan data rahasia perusahaan, produk, dan aset lain yang dijual di web gelap. Alat investigasi dan analisis yang digunakan menyediakan analitik yang dibutuhkan untuk melindungi aset dan data.

Dengan teknologi yang dipatenkan dan alat analitik untuk mendeteksi kredensial karyawan yang disusupi dan celah jaringan, Anda dapat langsung menemukan kebocoran, spoof domain, dan email yang disusupi.

Ekosistem berbasis cloud SearchLight memungkinkannya berintegrasi dengan platform SIEM lainnya untuk membuat alat keamanan yang komprehensif.

Ulasan produk. Norm Laudermilch, CISO di Sophos:

Digital Shadows , . , , , Sophos.

Antarmuka adalah

alamat IP: ya alamat

URL: ya

Kategori ancaman TTPS: ya

hash jumlah file: ya

Domain: Ya

Kunci Registri: Ya

Non-kartu: ya

Telepon: ya

Indikator Jejaring Sosial: ya

Perlindungan untuk aplikasi seluler: ya

Perlindungan Merek : ya

Kebocoran data: ya

Pengayaan data (peringkat ancaman, penandaan ancaman, tambahan dan informasi tambahan lainnya): ya

Metode interaksi: API

Format data: JSON, XML, STIX, CSV

Harga:dari $ 5600 per bulan

RiskIQ Illuminate

Platform RiskIQ memberikan visibilitas, pemahaman dan kontrol eksploitasi, serangan, dan otomatis mendeteksi ancaman eksternal untuk melindungi dari serangan yang ditargetkan.

RiskIQ adalah pemimpin lain dalam manajemen ancaman digital yang menyediakan deteksi lengkap, intelijen, dan remediasi ancaman yang terkait dengan kehadiran digital organisasi di jaringan. Visi dan misi RiskIQ selama sepuluh tahun terakhir adalah menangkap, menghubungkan, dan menganalisis jejak digital pelanggan di infrastruktur Internet. Dengan solusi dari RiskIQ, Anda mendapatkan pandangan dan kendali terpadu atas ancaman yang terkait dengan Internet dan jejaring sosial, perangkat seluler.

Platform RiskIQ Illuminate dipercaya oleh ribuan analis keamanan, tim keamanan, dan CISO. Itu dibangun atas dasar kumpulan data terluas untuk pengenalan dan otomatisasi pemetaan yang optimal, memantau permukaan yang terkena serangan Internet, mengurangi dampak serangan, dan mempercepat penyelidikan ancaman eksternal.

Didukung oleh 10 tahun pengalaman dengan serangan Internet, platform ini mengukur semua ancaman - dari web gelap hingga lapisan permukaan jaringan dan bahkan dunia fisik. Illuminate menghasilkan analitik yang Anda butuhkan untuk mendapatkan peringatan yang dapat ditindaklanjuti secara real time.

Ulasan produk. Robin Barnwell, Kepala Keamanan di Bank Standar Keamanan TI PBB:

, RiskIQ, , .

Antarmuka

alamat IP: ya

URL: ya

Kategori ancaman TTP: T / A Hash

file : ya

Domain: ya

Nomor kartu: ya

Nomor telepon: T / A

Indikator dari jejaring sosial: ya Perlindungan

aplikasi seluler: ya

Perlindungan merek : ya

Kebocoran data: ya

Pengayaan data (peringkat ancaman, penandaan ancaman, tambahan dan informasi tambahan lainnya): ya

Metode interaksi: API

Format data: JSON, XML, STIX, CSV

Harga: N / A

Penulis: Natalka Cech, untukROI4CIO