VeraCrypt adalah garpu TrueCrypt gratis yang digunakan untuk enkripsi ujung-ke-ujung pada Windows, Mac OSX dan Linux, dan memungkinkan Anda mengenkripsi drive sistem, drive internal atau eksternal terpisah, atau membuat drive virtual menggunakan file kontainer.

Pada artikel ini kita akan melihat fitur menarik dari VeraCrypt untuk membuat disk terenkripsi dengan partisi tersembunyi, metode ini, juga disebut metode "enkripsi ambigu", memberikan kemungkinan penolakan yang masuk akal atas keberadaan volume kedua, karena tanpa password yang benar, tidak mungkin membuktikan keberadaan hidden volume.

Membuat file kunci

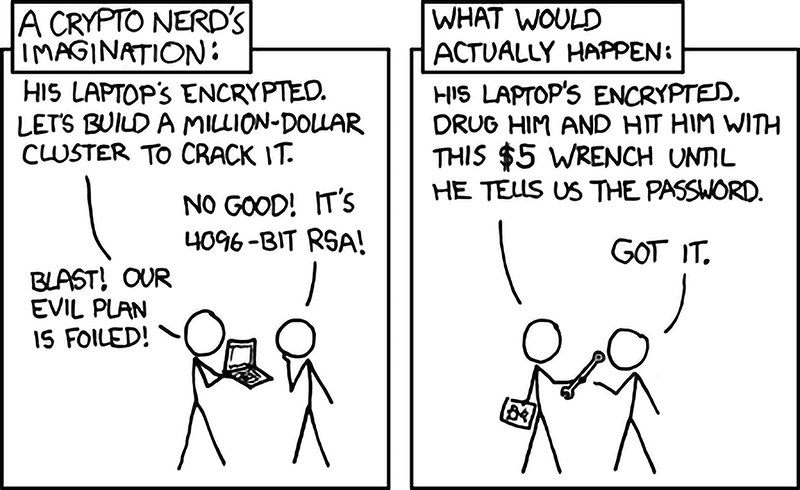

Untuk bekerja dengan partisi terenkripsi, keberadaan file kunci tidak diperlukan, tetapi jika Anda melindungi data secara maksimal, maka itu tidak akan berlebihan, misalnya, sebagai faktor lain untuk memastikan ketahanan yang cukup tinggi terhadap serangan paksa, juga dikenal sebagai "metode pembacaan sandi termorektal" ...

Dalam hal ini diasumsikan terdapat dua file kunci pada media eksternal yang salah satunya akan disimpan di tempat yang cukup aman, misalnya di safe deposit box yang aman.

Salinan kedua dihancurkan saat ancaman muncul. Jadi, bahkan jika keberadaan partisi tersembunyi diketahui, dan kata sandi telah diekstraksi secara paksa, akses ke informasi terenkripsi tidak akan dimungkinkan tanpa file kunci.

VeraCrypt memiliki alat pembuat file kunci yang memungkinkan Anda membuat file dengan data acak dengan ukuran tertentu. Untuk melakukan ini, jalankan Key File Generator dari menu Service, setel jumlah file kunci yang diperlukan dan ukurannya, dan buat entropi dengan membuat gerakan kacau dengan mouse. Setelah itu, simpan file kunci (dalam kasus kami, buat juga salinannya).

Membuat partisi terenkripsi

Untuk membuat volume terenkripsi yang tersembunyi, Anda harus terlebih dahulu menyiapkan volume terenkripsi (eksternal) biasa. Untuk membuatnya, jalankan dari menu Tools - Volume Creation Wizard .

Pilih " Enkripsi partisi / disk non-sistem " untuk membuat disk terenkripsi (dalam kasus saya, ini adalah disk SSD kecil). Jika tidak ada disk terpisah, Anda dapat menggunakan " Buat wadah file terenkripsi ", karena itu akan dipasang lebih lanjut sebagai disk virtual, semua instruksi selanjutnya juga berlaku untuk itu. Setel

jenis volume ke " Volume Veracrypt Tersembunyi"Volume Mode" Normal "(saat kita membuat volume baru) Volume penempatan pilih drive di mana volume terenkripsi akan dibuat, dalam hal membuat wadah file perlu menentukan di mana akan membuat file.

Mode Pembuatan Volume " Buat dan format " jika disk kosong, atau " Enkripsi di tempat " jika sudah ada data di disk yang perlu dienkripsi.

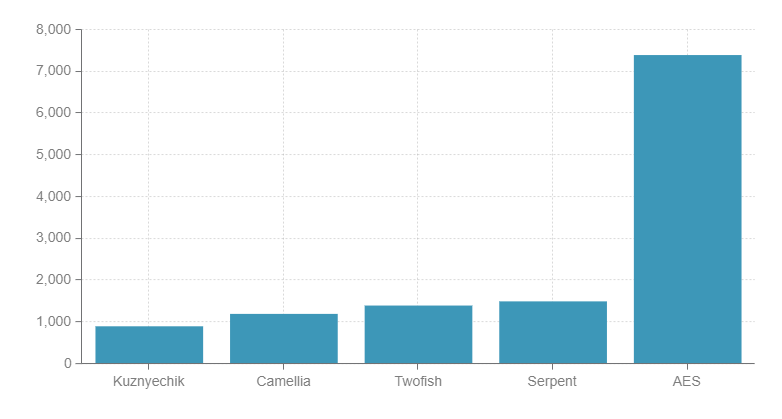

Algoritme enkripsi dibiarkan AES, karena meskipun ada kemungkinan memilih salah satu dari lima algoritme enkripsi, AES sudah cukup andal dan cepat (VeraCrypt mendukung dan mengaktifkan akselerasi perangkat keras dari algoritme ini secara default saat menggunakan prosesor dengan set instruksi AES-NI).

Kecepatan enkripsi / dekripsi rata-rata dalam memori (12 utas, akselerasi App.AES diaktifkan, Mb / s, lebih banyak lebih baik):

Mari kita atur kata sandi yang kuat (kami menjelaskan cara memilih kata sandi yang kuat di artikel ini).

Fakta Menarik: Kata sandi untuk "peretas paling dicari" yang menggunakan enkripsi disk penuh, Jeremy Hammond, adalah nama kucingnya: "Chewy 123";

Sebelum memformat volume, Anda perlu membuat beberapa gerakan mouse yang kacau untuk membuat tingkat entropi yang diperlukan untuk enkripsi. Opsi "format cepat" tidak boleh digunakan karena ini dimaksudkan untuk membuat partisi tersembunyi. Jika Anda tidak bermaksud menyimpan file besar (> 4GB), disarankan untuk meninggalkan sistem file dengan tipe FAT.

Membuat volume tersembunyi

Di wizard volume, pilih " Enkripsi partisi / disk non-sistem ". Mode volume " VeraCrypt Hidden Volume ". Mode pembuatan " Mode langsung ". Mari pilih perangkat atau penampung yang dienkripsi pada langkah sebelumnya. Masukkan password yang Anda buat sebelumnya dan klik " Next ".

Mari tunjukkan jenis enkripsi untuk volume tersembunyi. Seperti di atas, saya sarankan untuk membiarkan pengaturan default. Pada tahap ini, kita dapat menambahkan penggunaan file kunci sebagai tindakan perlindungan tambahan.

Pada langkah selanjutnya, kita akan menentukan berapa banyak ruang yang akan " diambil " dari volume utama untuk membuat volume tersembunyi. Proses selanjutnya untuk mengatur volume mirip dengan mengatur volume eksternal.

Memasang volume eksternal

Memasang volume dapat memakan waktu cukup lama, hal ini disebabkan banyaknya iterasi selama pembuatan kunci, yang meningkatkan ketahanan terhadap serangan "langsung" sepuluh kali lipat.

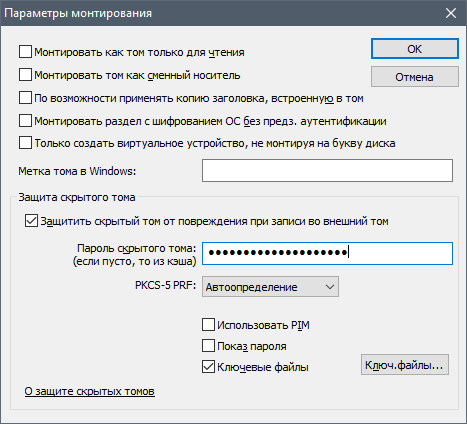

Untuk memasang volume eksternal, klik " Pasang ", buka " Opsi " dan setel opsi " Lindungi volume tersembunyi dari kerusakan saat menulis " dan tentukan kata sandi dan file kunci untuk volume tersembunyi.

Opsi keamanan saat memasang volume eksternal harus diaktifkan, karena volume tersembunyi adalah bagian dari volume eksternal, dan menulis ke volume eksternal tanpa perlindungan dapat merusak volume tersembunyi. Jika Anda dipaksa untuk memasang volume eksternal secara paksa (yang menjadi dasar mekanisme ini dibuat), maka secara alami Anda memasangnya sebagai volume normal, dan VeraCrypt tidak akan menunjukkan bahwa ini adalah volume eksternal, itu akan terlihat seperti volume normal.

Volume luar dapat menampung informasi yang terlihat atau agak sensitif, sementara semua yang paling berharga akan disimpan pada volume tersembunyi.

Memasang volume tersembunyi

Untuk memasang volume tersembunyi, klik "Pasang", tentukan kata sandi dan file kunci untuk volume tersembunyi. Saat hidden volume dipasang, VeraCrypt menambahkan tanda " Hidden ".

Vektor serangan

Serangan dahi:

Serangan brute-force dengan kata sandi yang kuat tidak efektif - ini adalah skenario yang sedang dipersiapkan oleh pengembang VeraCrypt, dan dengan adanya file kunci, mereka sama sekali tidak efektif.

Mengekstrak kunci enkripsi:

Secara teori, setelah Anda mendapatkan akses ke komputer yang dimatikan, ada kemungkinan untuk mengekstrak kunci enkripsi dari memori atau dari file hibernasi dan paging. Untuk mengatasi serangan tersebut, disarankan untuk mengaktifkan opsi untuk mengenkripsi kunci dan kata sandi di RAM di menu Pengaturan - Kinerja dan menonaktifkan file paging dan hibernasi.

Kontrol tersembunyi:

Menyimpan data dalam bentuk terenkripsi akan melindunginya jika terjadi kehilangan, penyitaan, atau pencurian perangkat, tetapi jika penyerang mendapatkan kendali tersembunyi atas komputer melalui jaringan, misalnya, menggunakan malware dengan kemampuan kendali jarak jauh, tidak akan sulit bagi mereka untuk mendapatkan file kunci dan kata sandi saat ini. menggunakan. Kami tidak akan mempertimbangkan opsi untuk melawan jenis serangan ini, karena topik keamanan jaringan cukup luas, dan berada di luar cakupan artikel ini.